Im heutigen Tutorial werden wir Arch Linux mit vollständiger Festplattenverschlüsselung installieren.

Bevor wir fortfahren, möchte ich, dass Sie Ihre vorhandenen Daten sichern.

Im vorherigen Tutorial haben wir gelernt, was dm-crypt und LUKS sind und wie man einzelne Festplattenpartitionen verschlüsselt. In der heutigen Post werden wir einen etwas anderen Ansatz verfolgen, um die gesamte Festplatte mit dm-crypt LUKS zu verschlüsseln und Archlinux darauf zu installieren.

Beginnen wir mit dem Löschen der Festplatte. Führen Sie lsblk aus um Ihre primäre Festplatte zu finden und /dev/sda zu ersetzen wo nötig:

shred --verbose --random-source=/dev/urandom --iterations=3 /dev/sda

Ich habe den obigen Befehl mit '--iterations=15' über Nacht auf meiner 120-GB-SSD ausgeführt und er war nach 7 Stunden fertig.

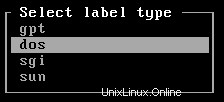

Wenn Sie fertig sind, partitionieren Sie die Festplatte. Wenn Ihr Motherboard keine UEFI-Firmware verwendet, stellen Sie sicher, dass Sie das Label „dos“ (msdos) auswählen, andernfalls verwenden Sie „gpt“, wenn Sie Folgendes eingeben:

cfdisk /dev/sda

Danach Bootloader-Partition erstellen:

New-> Partition Size: 100M -> primary -> Bootable

Die letzte ist die Root-Partition. Die Partitionsgröße sollte automatisch auf Ihren verbleibenden freien Speicherplatz eingestellt werden.

New-> Partition Size: xxxGB -> primary

Schreiben Sie die Änderungen und beenden Sie cfdisk.

Um Ihre verschlüsselte Root-Partition zu booten, muss die Bootloader-Partition /dev/sda1 die in /boot gemountet wird wird nicht verschlüsselt. Ich werde am Ende dieses Beitrags einige Links platzieren, die Ihnen zeigen, wie Sie die Boot-Partition auf einer CD/DVD/USB verschlüsseln und sogar verschieben können.

Erstellen Sie ein kryptografisches Gerätezuordnungsgerät im LUKS-Verschlüsselungsmodus:

cryptsetup --verbose --cipher aes-xts-plain64 --key-size 512 --hash sha512 --iter-time 5000 --use-random luksFormat /dev/sda2

Entsperren Sie die Partition, beachten Sie, dass cryptroot wird der Geräte-Mapper-Name sein, mit dem wir arbeiten werden.

cryptsetup open --type luks /dev/sda2 cryptroot

Erstellen Sie die Boot- und Root-Dateisysteme:

mkfs.ext4 /dev/sda1

mkfs.ext4 /dev/mapper/cryptroot

Mounten Sie sie:

mount -t ext4 /dev/mapper/cryptroot /mnt

mkdir -p /mnt/boot

mount -t ext4 /dev/sda1 /mnt/boot

Installieren Sie die Basis- und Basisentwicklungssysteme:

pacstrap -i /mnt base base-devel

Generieren Sie die fstab:

genfstab -U -p /mnt >> /mnt/etc/fstab

Chroot zum Konfigurieren des Basissystems:

arch-chroot /mnt

Entkommentieren Sie en_US Gebietsschema:

sed -i 's/#en_US.UTF-8 UTF-8/en_US.UTF-8 UTF-8/g' /etc/locale.gen

Generieren Sie das Gebietsschema:

locale-gen

Erstellen Sie eine Konfigurationsdatei, die dem System mitteilt, welches Sprachgebietsschema es verwenden soll:

echo LANG=en_US.UTF-8 > /etc/locale.conf

Exportieren Sie das Gebietsschema

export LANG=en_US.UTF-8

Erstellen Sie einen symbolischen Link mit der gewünschten Zeitzone:

ln -s /usr/share/zoneinfo/Europe/Berlin /etc/localtime

Stellen Sie die Hardwareuhr auf UTC:

hwclock --systohc --utc

Stellen Sie den gewünschten Hostnamen ein:

echo CookieMonster > /etc/hostname

Legen Sie das Root-Passwort fest:

passwd

Systembenutzer hinzufügen:

useradd -m -g users -G wheel,games,power,optical,storage,scanner,lp,audio,video -s /bin/bash username

Legen Sie das Systembenutzerpasswort fest:

passwd username

Installieren Sie sudo (base-devel) und den Bootloader grub und os-prober:

pacman -S sudo grub-bios os-prober

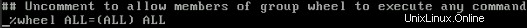

Dem Systembenutzer erlauben, sudo zu verwenden und Befehle (vorübergehend) als root auszuführen:

EDITOR=nano visudo

Drücken Sie STRG + W und geben Sie wheel ein, kommentieren Sie dann die folgende Zeile aus:

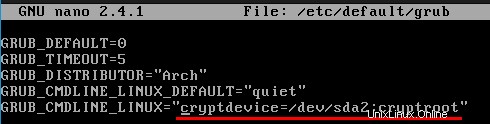

Fügen Sie den folgenden Kernel-Parameter hinzu, um Ihre LUKS-verschlüsselte Root-Partition während des Systemstarts entsperren zu können:

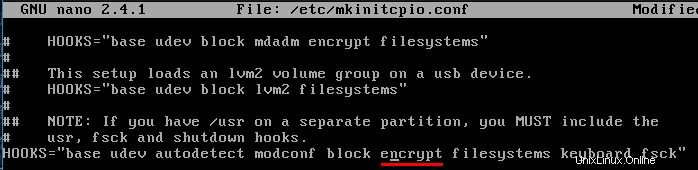

Fügen Sie verschlüsseln hinzu Haken:

Da wir einen neuen Hook in der mkinitcpio-Konfigurationsdatei hinzugefügt haben, sollten wir unser Initrams-Image (Ramdisk) neu generieren:

mkinitcpio -p linux

Installieren Sie grub und speichern Sie die Konfigurationsdatei:

grub-install --recheck /dev/sda

grub-mkconfig --output /boot/grub/grub.cfg

Verlassen Sie chroot, hängen Sie die Partitionen aus, schließen Sie das Gerät und starten Sie es neu (entfernen Sie das Installationsmedium):

exit

umount -R /mnt/boot

umount -R /mnt

cryptsetup close cryptroot

systemctl reboot

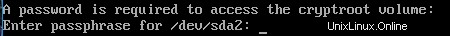

Nachdem Sie Ihr Passwort eingegeben und sich als Systembenutzer angemeldet haben, starten Sie dhcpcd.

sudo systemctl start dhcpcd

ping -c2 youtube.com

Installieren Sie Xorg und kopieren Sie .xinitrc über Ihr $HOME Verzeichnis:

sudo pacman -S xorg-server xorg-server-utils xorg-xinit mesa xterm xorg-twm xorg-xclock

cp /etc/X11/xinit/xinitrc ~/.xinitrc

Es gibt eine spezielle Wiki-Seite, die nützliche Informationen für die GPU-Treiber enthält, schauen Sie sich diese an https://wiki.archlinux.org/index.php/xorg#Driver_installation und wenn es passiert, ist Ihre GPU-Marke amd/ati, intel oder nvidia installiert die dort aufgeführten passenden Treiber.

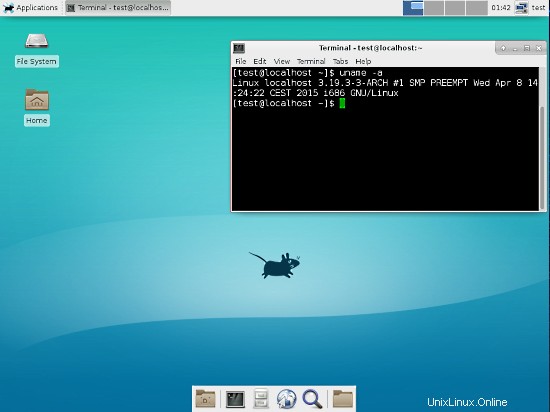

Geben Sie startx ein und Sie sollten einige Terminals nebeneinander sehen, geben Sie jetzt exit ein

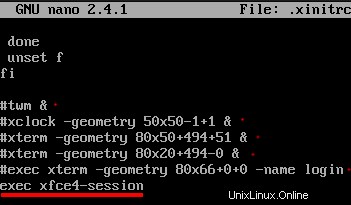

Kommentieren Sie die folgenden Zeilen in .xinitrc und fügen Sie einige hinzu, um anzugeben, dass wir xfce wollen Desktop-Umgebung, die nach erfolgreicher Anmeldung gestartet werden soll:

xfce, External Display Manager und Network Manager installieren:

sudo pacman -S slim archlinux-themes-slim xfce4 networkmanager network-manager-applet

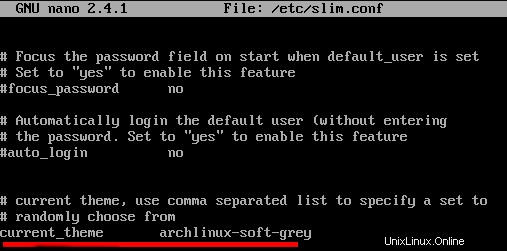

Tauschen Sie das Standard-Slim-Design aus:

Beenden Sie dhcpcd, aktivieren Sie slim, aktivieren Sie NetworkManager, startx:

sudo systemctl stop dhcpcd

sudo systemctl enable NetworkManager

sudo systemctl enable slim

startx

Das war es, ich hoffe, dir hat dieser Beitrag gefallen.

Wenn Sie es jemals schaffen, Ihr System zu vermasseln und von Wechselmedien chrooten müssen, lautet die Reihenfolge:

cryptsetup open --type luks /dev/sda2 cryptroot

mount -t ext4 /dev/mapper/cryptroot /mnt

mount -t ext4 /dev/sda1 /mnt/boot

arch-chroot /mnt

Um sie zu unmounten:

umount -R /mnt/boot

umount -R /mnt

cryptsetup close cryptroot

Links

Die versprochenen Links, lesen Sie den 8. und 9. Link sorgfältig, wenn Sie SSD haben:

- Link 1

- Link 2

- Link 3

- Link 4

- Link 5

- Link 6

- Link 7

- Link 8

- Link 9

- Link 10