So installieren Sie das Mautic Marketing Automation Tool unter Linux

6 Möglichkeiten, ein sicheres Passwort für Debian zu generieren

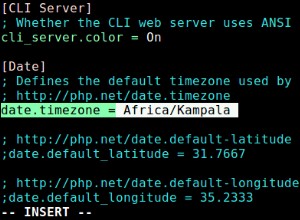

Linux VI Editor Shortcuts, Tipps und Produktivitäts-Hacks für Anfänger

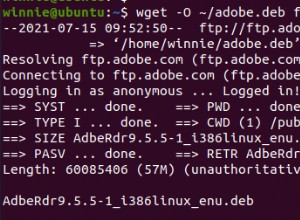

So installieren Sie Adobe Acrobat Reader in Ubuntu 20.04

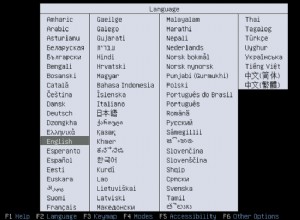

Der perfekte Desktop – Ubuntu Studio 12.04

So fügen Sie Ubuntu die Funktion „Schütteln, um den Cursor zu finden“ hinzu