Der Schutz gespeicherter Daten ist nur ein Element der Sicherheit; Sie müssen auch die Netzwerkverbindungen verschlüsseln. Für den Infrastrukturteil ist die gesamte Kommunikation zwischen vCenter und den Hosts normalerweise verschlüsselt. Allerdings ist ein anderer infrastruktureller Netzwerkverkehr in der Regel nicht geschützt; zum Beispiel iSCSI- oder NFS-Datenverkehr (und auch vMotion, bis vSphere 6.5).

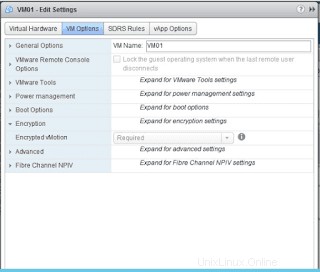

Ab vSphere 6.5 verwendet vSphere vMotion immer Verschlüsselung, wenn verschlüsselte virtuelle Maschinen migriert werden. Für unverschlüsselte virtuelle Maschinen können Sie eine der verschlüsselten vSphere vMotion-Optionen auswählen.

Verschlüsseltes vSphere vMotion sichert die Vertraulichkeit, Integrität und Authentizität von Daten, die mit vSphere vMotion übertragen werden. Verschlüsseltes vSphere vMotion unterstützt alle Varianten von vSphere vMotion für unverschlüsselte virtuelle Maschinen, einschließlich der Migration über vCenter Server-Systeme hinweg. Die Migration zwischen vCenter Server-Systemen wird für verschlüsselte virtuelle Maschinen nicht unterstützt.

Bei verschlüsselten Datenträgern werden die Daten verschlüsselt übertragen. Für unverschlüsselte Festplatten wird die Storage vMotion-Verschlüsselung nicht unterstützt. Für verschlüsselte virtuelle Maschinen verwendet die Migration mit vSphere vMotion immer verschlüsseltes vSphere vMotion. Sie können verschlüsseltes vSphere vMotion für verschlüsselte virtuelle Maschinen nicht deaktivieren.

Für unverschlüsselte virtuelle Maschinen können Sie verschlüsseltes vSphere vMotion auf einen der folgenden Zustände setzen. Die Standardeinstellung ist Opportunistisch .

| Option | Beschreibung |

|---|---|

| Deaktiviert | Verwenden Sie kein verschlüsseltes vSphere vMotion. |

| Opportunistisch | Verwenden Sie verschlüsseltes vSphere vMotion, wenn Quell- und Zielhost dies unterstützen. Nur ESXi-Versionen 6.5 und höher verwenden verschlüsseltes vSphere vMotion. |

| Erforderlich | Nur verschlüsseltes vSphere vMotion zulassen. Wenn der Quell- oder Zielhost verschlüsseltes vSphere vMotion nicht unterstützt, ist die Migration mit vSphere vMotion nicht zulässig. |

Wenn Sie eine virtuelle Maschine verschlüsseln, speichert die virtuelle Maschine die aktuelle verschlüsselte vSphere vMotion-Einstellung. Wenn Sie später die Verschlüsselung für die virtuelle Maschine deaktivieren, bleibt die verschlüsselte vMotion-Einstellung auf Erforderlich, bis Sie die Einstellung explizit ändern. Sie können die Einstellungen mit Einstellungen bearbeiten ändern.

Best Practices für die Verschlüsselung virtueller Maschinen

Befolgen Sie die Best Practices für die Verschlüsselung virtueller Maschinen, um später Probleme zu vermeiden, z. B. wenn Sie ein vm-support-Bundle generieren.

Allgemeine Best Practices

Befolgen Sie diese allgemeinen Best Practices, um Probleme zu vermeiden.

- Verschlüsseln Sie keine virtuellen vCenter Server Appliance-Maschinen.

- Wenn Ihr ESXi-Host abstürzt, rufen Sie das Supportpaket so schnell wie möglich ab. Der Hostschlüssel muss verfügbar sein, wenn Sie ein Supportpaket generieren möchten, das ein Kennwort verwendet, oder wenn Sie den Core-Dump entschlüsseln möchten. Wenn der Host neu gestartet wird, kann es sein, dass sich der Host-Key ändert und Sie mit dem Host-Key kein Support-Bundle mehr mit einem Passwort generieren oder Core-Dumps im Support-Bundle entschlüsseln können.

- Verwalten Sie KMS-Clusternamen sorgfältig. Wenn sich der KMS-Clustername für einen bereits verwendeten KMS ändert, tritt jede VM, die mit Schlüsseln von diesem KMS verschlüsselt ist, beim Einschalten oder Registrieren in einen ungültigen Zustand ein. Entfernen Sie in diesem Fall den KMS vom vCenter Server und fügen Sie ihn mit dem ursprünglich verwendeten Clusternamen hinzu.

- Bearbeiten Sie keine VMX-Dateien und VMDK-Deskriptordateien. Diese Dateien enthalten das Verschlüsselungspaket. Es ist möglich, dass Ihre Änderungen die virtuelle Maschine nicht wiederherstellbar machen und das Wiederherstellungsproblem nicht behoben werden kann.

- Der Verschlüsselungsprozess verschlüsselt Daten auf dem Host, bevor sie in den Speicher geschrieben werden. Backend-Speicherfunktionen wie Deduplizierung und Komprimierung sind für verschlüsselte virtuelle Maschinen möglicherweise nicht effektiv. Berücksichtigen Sie Speicherkompromisse bei der Verwendung von vSphere Virtual Machine Encryption.

- Verschlüsselung ist CPU-intensiv. AES-NI verbessert die Verschlüsselungsleistung erheblich. Aktivieren Sie AES-NI in Ihrem BIOS.

Schlussfolgerung

Die vMotion-Verschlüsselungsfunktion ist nicht nur eine Verschlüsselung des gesamten Netzwerkkanals für den vMotion-Datenverkehr. Es müssen keine Zertifikate verwaltet werden.

Die Verschlüsselung erfolgt auf VM-Ebene; Wenn die VM migriert wird, generiert vCenter einen zufällig generierten 256-Bit-Schlüssel zur einmaligen Verwendung (es verwendet kein KMS). Darüber hinaus wird auch eine 64-Bit-Nonce (eine beliebige Zahl, die nur einmal in einer Kryptooperation verwendet wird) generiert. Der Verschlüsselungsschlüssel und die Nonce werden in die Migrationsspezifikation gepackt, die an beide Hosts gesendet wird. Zu diesem Zeitpunkt werden alle VM vMotion-Daten sowohl mit dem Schlüssel als auch mit der Nonce verschlüsselt, um sicherzustellen, dass die Kommunikation nicht zur Wiedergabe der Daten verwendet werden kann.