Einführung

Dieser Leitfaden führt Sie durch die Verwendung des cPHulk-Brute-Force-Schutzes in cPanel und WHM.

Voraussetzungen

Ein Atlantic.Net Cloud-Server mit CentOS 6 und cPanel &WHM. Wenn Sie keinen virtuellen privaten Server haben, warum starten Sie nicht einen von Atlantic.Net in weniger als 30 Sekunden.

Verwendung von cPHulk auf cPanel und WHM

Der erste Schritt zur Verwendung von cPHulk auf Ihrem cPanel- und WHM-Server besteht darin, sich zuerst auf der WHM-Seite des Servers anzumelden. Gehen Sie dazu zu https://your_cloud_IP:2087 und melden Sie sich mit Ihren Root-Anmeldeinformationen an. Geben Sie nach der Anmeldung in der Suchleiste oben links (wenn Sie es nicht finden können, sieht es wie im Bild unten aus) "cphulk" ein. Die Seitenliste sollte gefiltert werden, und Sie sehen einen Abschnitt namens „cPHulk Brute Force Protection“. Klicken Sie auf diesen Abschnitt, um zu den cPHulk-Optionen zu gelangen.

Suche

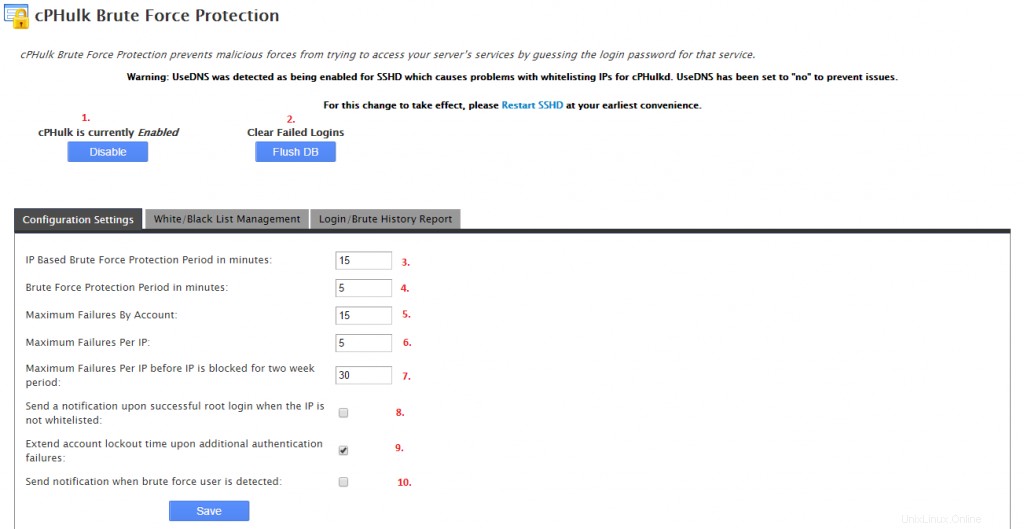

Die grundlegende cPHulk-Seite sieht wie das folgende Bild aus. Wir werden die Seite mit den Konfigurationseinstellungen unten durchgehen.

1. cPHulk-Zustand. Dadurch erfahren Sie, ob cPHulk auf Ihrem Server aktiviert ist oder nicht. Sie können es hier auch deaktivieren/aktivieren.

2. Fehlgeschlagene Anmeldungen löschen. Dadurch wird die cPHulk-Datenbank von fehlgeschlagenen Anmeldungen gelöscht. Es wird nicht empfohlen, es sei denn, Sie müssen einige fehlgeschlagene Versuche löschen und jemand benötigt einen gesperrten Zugriff.

3. IP-basierte Brute-Force-Schutzdauer in Minuten. Diese Option gibt an, wie lange eine IP von cPHulk für Brute Force blockiert wird.

4. Brute-Force-Schutzzeitraum in Minuten. Dies ist der Zeitraum, in dem cPHulk fehlgeschlagene Verbindungsversuche sammelt und verfolgt.

5. Maximale Fehler nach Konto. So oft kann jemand innerhalb des Brute-Force-Schutzzeitraums scheitern, bevor das Konto gesperrt wird.

6. Maximale Ausfälle pro IP. So oft kann jemand innerhalb des Brute-Force-Schutzzeitraums scheitern, bevor die IP blockiert wird.

7. Maximale Fehler pro IP, bevor die IP für einen Zeitraum von zwei Wochen gesperrt wird. Dies ist selbsterklärend. Wie oft eine IP fehlschlagen kann, bevor sie für 2 Wochen gesperrt wird.

8. Senden Sie eine Benachrichtigung nach erfolgreicher Root-Anmeldung, wenn die IP nicht auf der Whitelist steht. Der Server sendet Ihnen eine E-Mail, wenn sich eine IP, die Sie nicht auf die Whitelist gesetzt haben, als Root beim Server anmeldet.

9. Verlängerung der Kontosperrzeit bei weiteren Authentifizierungsfehlern. Das bedeutet, je öfter Sie sich nach einer Sperrung nicht anmelden, desto länger bleiben Sie gesperrt.

10. Senden Sie eine Benachrichtigung, wenn ein Brute-Force-Benutzer erkannt wird. Dadurch erhalten Sie eine E-Mail, sobald cPHulk jemanden blockiert, der versucht, sich anzumelden.

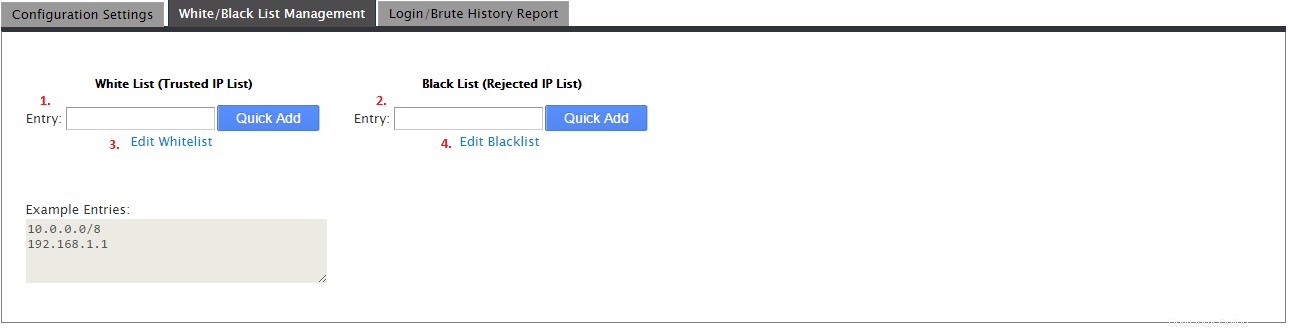

Informationen zur Verwaltungsseite für weiße/schwarze Listen finden Sie unten.

Weiße/Schwarze Liste

1. Whitelist-Eintrag. Auf diese Weise können Sie eine IP oder einen IP-Bereich in die Whitelist eingeben. Es wird empfohlen, nur IPs hinzuzufügen, die auf den Server zugreifen, dem Sie vertrauen. Hauptsächlich Ihre eigene IP.

2. Schwarzer Listeneintrag. Auf diese Weise können Sie eine IP oder einen IP-Bereich in die Blacklist eingeben. Wenn Sie eine IP oder einen IP-Bereich kennen, die Sie der Blacklist hinzufügen möchten, um sie am Zugriff auf den Server zu hindern, geben Sie sie hier ein.

3. Weiße Liste bearbeiten. Dadurch gelangen Sie zu einer neuen Seite, auf der Sie mehrere IPs in der Whitelist gleichzeitig bearbeiten (hinzufügen/entfernen) können. Wenn Sie fertig sind, klicken Sie einfach auf die Schaltfläche „Speichern“.

4. Schwarze Liste bearbeiten. Dadurch gelangen Sie zu einer neuen Seite, auf der Sie mehrere IPs in der Blacklist gleichzeitig bearbeiten (hinzufügen/entfernen) können. Wenn Sie fertig sind, klicken Sie einfach auf die Schaltfläche „Speichern“.

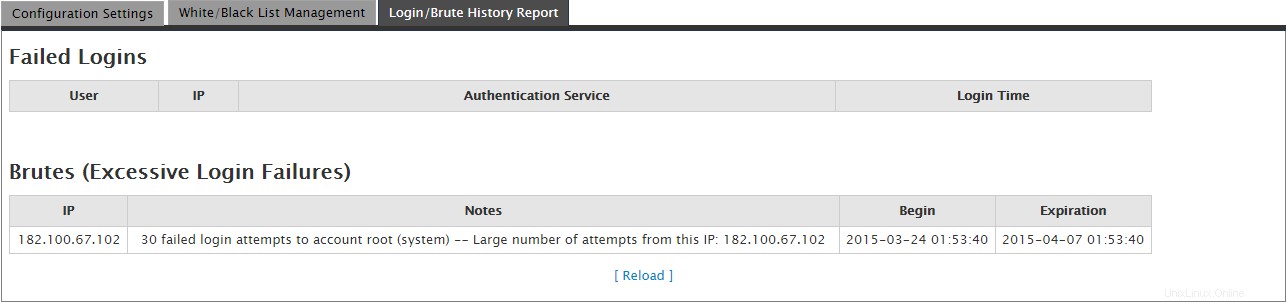

Die letzte Konfigurationsseite ist die Seite Login/Brute History Report. Es bietet einen Verlauf aller fehlgeschlagenen Anmeldungen oder Brute-Force-Versuche auf Ihrem Server, wie Sie unten sehen können.

Berichterstattung

cPHulk ermöglicht zahlreiche Anpassungen, um Ihren Server vor fehlgeschlagenen Anmeldungen und Brute-Force-Versuchen zu schützen. Es wird empfohlen, dass Sie es aktivieren und Ihre IP in die Whitelist aufnehmen. Wenn Sie feststellen, dass Sie sich über cPHulk von Ihrem Server ausgesperrt haben, können Sie auf dieser Seite erfahren, wie Sie das Problem beheben können.