Wenn Sie nach der Installation von Debian 10 oder 11 Bullseye einen Fehler bei der Verwendung der UFW-Firewall erhalten – „Der Befehl wurde nicht gefunden“, dann müssen Sie ihn installieren. Und in diesem Tutorial werden wir das lernen.

UFW (unkompliziertes Feuer wall) ist eine Schnittstelle zu IPTables , das die Konfiguration einer Firewall vereinfachen soll. Ziel von UFW ist es, ein unkompliziertes kommandozeilenbasiertes Frontend für die sehr mächtigen, aber nicht gerade einfach zu konfigurierenden IPTables anzubieten. UFW unterstützt sowohl IPv4 als auch IPv6. Wenn Sie das Netzwerk absichern oder die ein- und ausgehenden Verbindungen Ihres Servers überwachen möchten, führt kein Weg an einer Firewall vorbei. UFW ist ein praktisches Tool, das über das Terminal gesteuert und konfiguriert werden kann.

UFW ist recht einfach zu installieren, da es in den Paketquellen enthalten ist – zumindest wenn Sie eine Ubuntu- oder Debian-Distribution verwenden. Lernen – Wie man Debian 10 Buster auf 11 aktualisiert…

Installieren und aktivieren Sie die UFW-Firewall unter Debian 11 oder 10

1. UFW auf Debian 11/10 einrichten

Wenn Sie nach der Installation von Debian Linux den UFW-Befehl aufgrund eines nicht gefundenen Fehlers nicht verwenden können, muss er zuerst installiert werden.

sudo apt update sudo apt install ufw

2. Firewall auf Debian Bullseye aktivieren/starten

Nach der Einrichtung wird der Dienst der Firewall standardmäßig nicht aktiviert, und um ihn live zu schalten, führen Sie Folgendes aus:

sudo ufw enable

3. Überprüfen Sie den UFW-Status

So bestätigen Sie, dass der UFW-Firewall-Dienst ordnungsgemäß und fehlerfrei funktioniert:

sudo ufw status

4. Stoppen oder Deaktivieren (optional)

Falls Sie Ihre Firewall stoppen oder deaktivieren möchten, führen Sie Folgendes aus:

sudo ufw disable

5. Firewall-Regeln – Ports zulassen oder verweigern

Das Aktivieren der Firewall ohne Definition von Regeln bedeutet bereits, dass alle eingehenden Verbindungen verboten und alle ausgehenden Verbindungen erlaubt sind.

ufw verwendet ein dreistufiges Regelwerk, das in drei Konfigurationsdateien gespeichert ist. Diese werden in folgender Reihenfolge gelesen und ausgewertet:

/etc/ufw/before.rules /var/lib/ufw/user.rules (oder /lib/ufw/user.rules – in der auch die in der Kommandozeile definierten Regeln persistiert werden)/etc/ufw/after.rules

Das bedeutet, dass Regeln in user.rules kann die in before.rules überschreiben und Regeln in after.rules die von user.rules

Standardregeldateien von UFW enthalten einige grundlegende Regeln, um einen problemlosen internen Netzwerkverkehr zu ermöglichen. Sie können jedoch Regeln in ufw hinzufügen mit einer sehr einfachen Befehlssyntax, die unten angegeben ist:

sudo ufw allow|deny|reject SERVICE

Zum Beispiel:

Um die Portnummer 8080 in UFW zuzulassen, lautet der Befehl:

sudo ufw allow 8080

Zugriff verweigern:

sudo ufw deny 8080

6. Spezielle Portbereiche und IPs zulassen

UFW kann den Zugriff auf Portbereiche statt auf einzelne Ports ermöglichen. Hier müssen Sie angeben, für welches Protokoll – also UDP oder TCP – die Regeln gelten sollen.

Wenn der Bereich der Ports, die Sie zulassen möchten, von 5000 bis 5010 reicht, müssen Sie die folgenden Befehle für UDP und TCP im Terminal ausführen.

sudo ufw allow 5000:5010/udp sudo ufw allow 5000:5010/tcp

Es ist auch möglich, erlaubte IP-Adressen mit UFW anzugeben. Zum Beispiel Wenn Sie Verbindungen von der privaten IP-Adresse 192.168.0.104 zulassen möchten, führen Sie den folgenden Befehl aus:

sudo ufw allow from 192.168.0.104

Sie können auch bestimmte Ports für eine IP-Adresse zulassen. Dazu müssen Sie den entsprechenden Port angeben, z. B. 22, wenn Sie eine Verbindung per SSH zu der oben genannten IP-Adresse herstellen möchten. Dies funktioniert mit folgendem Befehl:

sudo ufw allow from 192.168.253.49 to any port 22

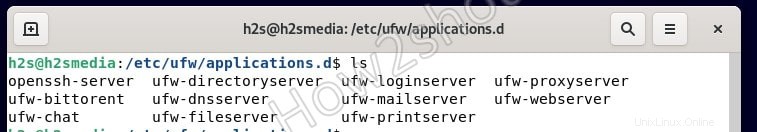

7. Anwendungsfilter

Einige allgemeine Dienstdateien werden automatisch erstellt, wenn ein Dienst/Programm, das durch ufw geschützt werden soll, installiert wird. Die entsprechenden Konfigurationsdateien befinden sich im Verzeichnis /etc/ufw/applications.d/ Verzeichnis. Dies sind einfache Textdateien, die den Dienstnamen, eine kurze Beschreibung und die zu öffnenden Ports und Protokolle enthalten.

Eine Übersicht aller aktuellen Anwendungsfilter erhalten Sie mit dem Befehl

sudo ufw app list

Das sieht zum Beispiel so aus:

Available applications: Apache LDAPS LPD MSN MSN SSL Mail submission NFS OpenSSH POP3 POP3S PeopleNearby SMTP SSH

8. Alle eingehenden und ausgehenden UFW-Standardverbindungen zulassen

Um alle eingehenden Verbindungen abzulehnen oder zuzulassen:

Zum Ablehnen aller Verbindungen:

sudo ufw default deny incoming

Zum Zulassen aller Verbindungen:

sudo ufw default allow incoming

Um alle ausgehenden Verbindungen zu verweigern oder zuzulassen:

Alle ausgehenden zulassen

sudo ufw default allow outgoing

Alle ausgehenden Nachrichten ablehnen

sudo ufw default deny outgoing

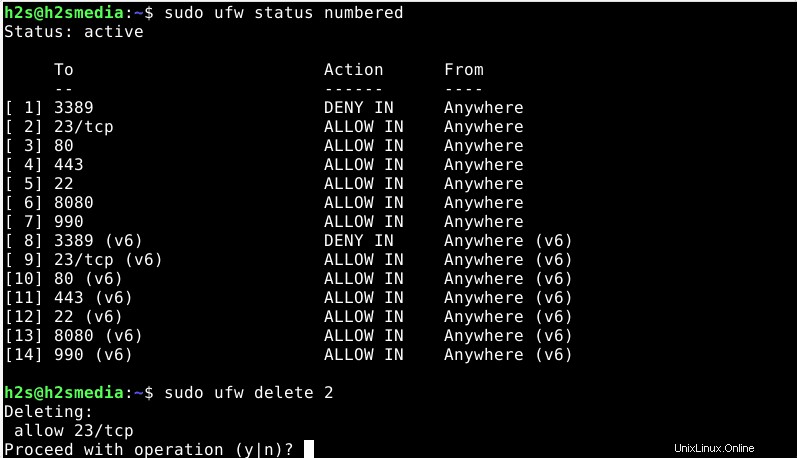

9. UFW-Firewall-Regeln unter Debian 11 oder 10 auflisten und löschen

Sehen wir uns vor dem Löschen zunächst eine Liste aller aktiven Regeln in der UFW-Firewall an. Dafür können wir verwenden:

sudo ufw status numbered

Sie sehen alle UFW-Regeln zusammen mit der Seriennummer, in der sie aktiviert wurden. Um einen von ihnen zu löschen, verwenden Sie einfach den angegebenen Befehl zusammen mit der Seriennummer desselben. Zum Beispiel möchte ich im obigen Befehl die zweite Regel 22/TCP löschen. Dann lautet der Befehl:

sudo ufw delete 2

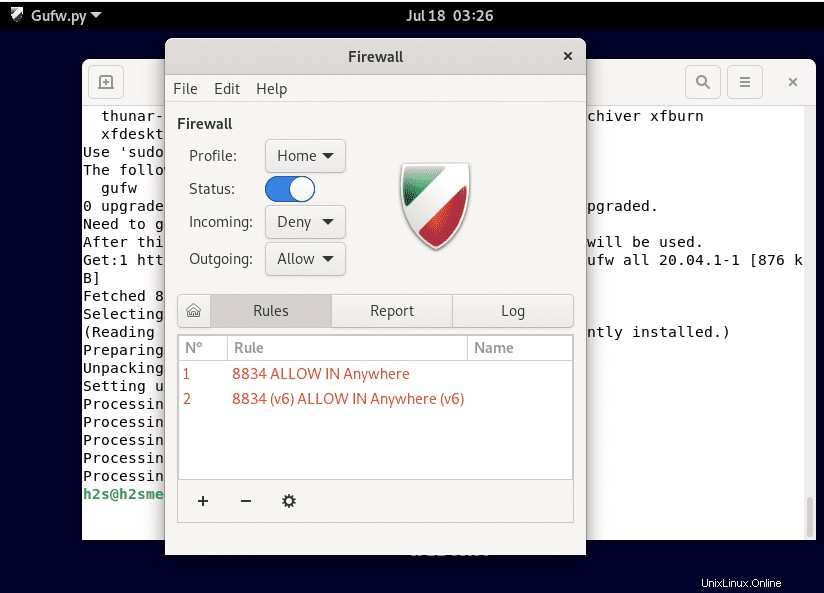

10. Grafische Benutzeroberfläche für die UFW-Firewall unter Debian 11 oder 10

Diejenigen, die Graphical Desktop Linux verwenden, können eine grafische Benutzeroberfläche für ihre UFW-Firewall namens „GUFW“ (Graphical Uncomplicated Firewall) installieren, um sie einfach zu bedienen. Das Tool stellt eine Oberfläche zur Verfügung, mit der Sie bequem Regeln für eingehende und ausgehende Verbindungen erstellen können.

sudo apt install gufw