Wie der Name schon sagt, wird das Tool Port Scan Attack Detection (PSAD) verwendet, um das Scannen von Ports auf dem Server zu blockieren. Nmap, ein bekanntes Tool, wird hauptsächlich zum Starten von Port-Scans verwendet, um offene/geschlossene Ports zu erkennen. Das PSAD-Tool überwacht kontinuierlich Firewall-Protokolle (iptables im Falle einer Linux-Plattform), um festzustellen, ob Port-Scans oder andere Angriffe stattgefunden haben. Im Falle eines erfolgreichen Angriffs auf den Server ergreift PSAD auch Maßnahmen, um die Bedrohung abzuwehren.

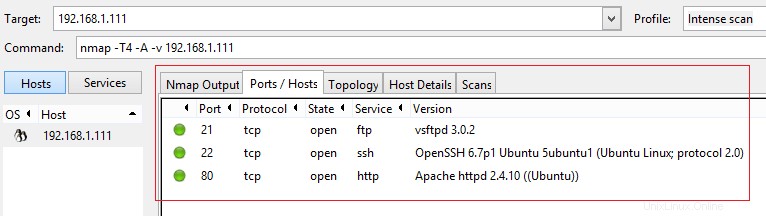

In diesem Artikel werden wir PSAD auf Ubuntu 15.04 VM installieren und konfigurieren. Derzeit führen wir die folgenden Dienste auf VM aus.

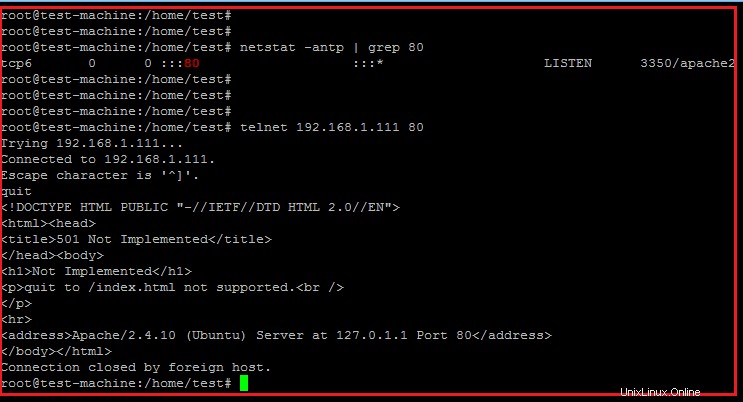

- Webserver (Port 80)

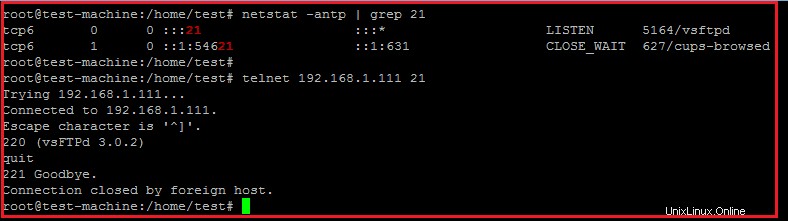

- FTP-Server (Port 21)

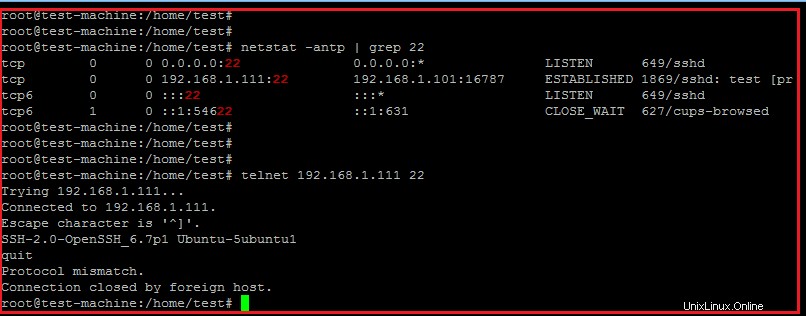

- ssh-Server (Port 22)

Netstat- und Telnet-Befehle werden verwendet, um den Status der Ports mit den oben genannten Diensten zu vergleichen.

Webdienst (Apache)

FTP-Dienst (vsftpd)

Ssh-Dienst (Secure Shell)

Installation

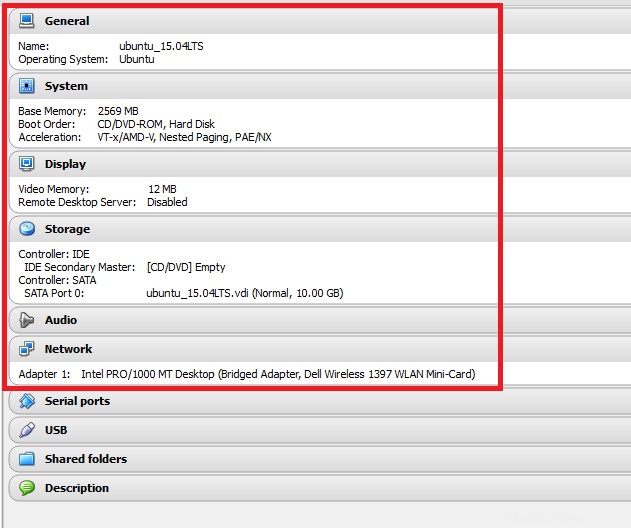

Die Details der VM-Einstellung sind in Abbildung 1 dargestellt und die IP-Adresse ist 192.168.1.111.

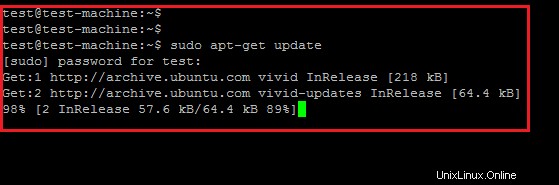

Das IPtables-Paket (bekannt als Linux-Firewall) ist auf allen Linux-Plattformen vorinstalliert. Installieren Sie daher das PSAD-Paket auf der VM. Es kann vom Quellcode oder Binärpaket installiert werden. In diesem Artikel werden wir das PSAD-Paket aus dem Ubuntu-Repository installieren. Führen Sie zuerst den Paketaktualisierungsbefehl aus und installieren Sie dann das PSAD-Paket mit dem folgenden Befehl.

$sudo apt-get update

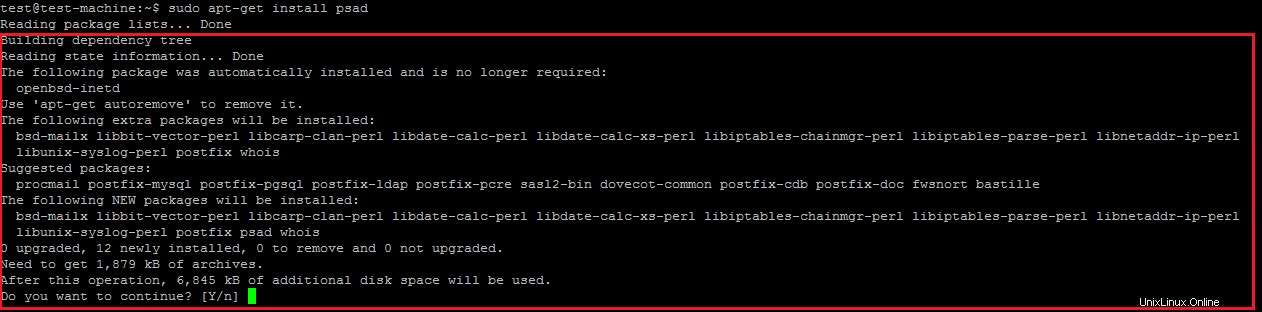

$sudo apt-get install psad

Das PSAD-Paket erforderte viele Abhängigkeiten, die im Falle einer Installation aus dem Ubuntu-Repository automatisch aufgelöst werden. Die PSAD-Installation aus dem Quellcode erforderte jedoch mehrere Perl-Pakete.

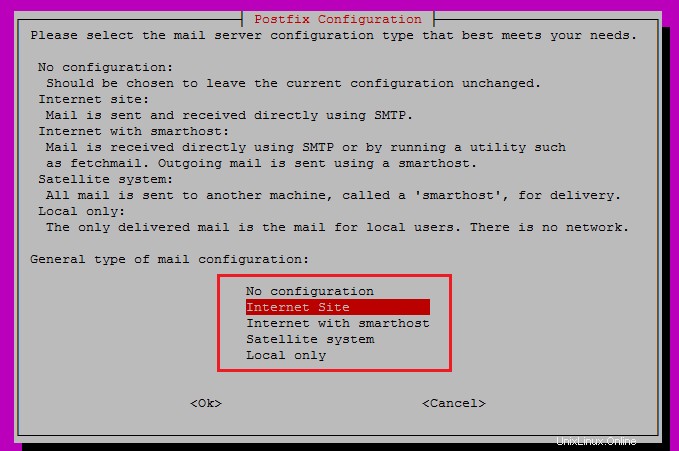

Während der Installation des Pakets fordert PSAD zur Konfiguration des Mailservers auf, die unten gezeigt wird. In diesem Artikel haben wir keinen SMTP-Server für E-Mail-Benachrichtigungen eingerichtet.

Konfiguration

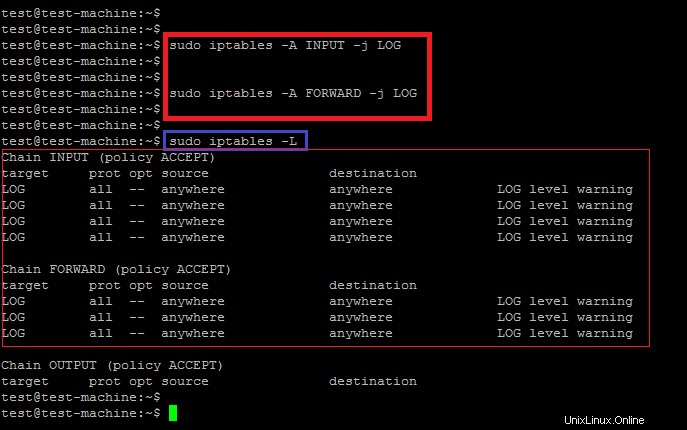

PSAD verwendet Firewall-Protokolle (iptables), um böswillige Aktivitäten auf dem Computer zu erkennen. Die folgenden Befehle aktivieren das Protokollieren von Paketen in Eingabe- und Weiterleitungsketten von iptables.

$sudo iptables -A INPUT -j LOG

$sudo iptables -A FORWARD -j LOGNachdem Sie die Protokolle für beide Ketten aktiviert haben, führen Sie den folgenden Befehl aus, um die aktuelle Konfiguration von iptables aufzulisten.

$sudo iptables -LDie Ausgabe des obigen Befehls sieht ähnlich aus wie unten gezeigt.

Chain INPUT (policy ACCEPT)

target prot opt source destination

LOG all -- anywhere anywhere LOG level warning

Chain FORWARD (policy ACCEPT)

target prot opt source destination

LOG all -- anywhere anywhere LOG level warning

Chain OUTPUT (policy ACCEPT)

target prot opt source destination

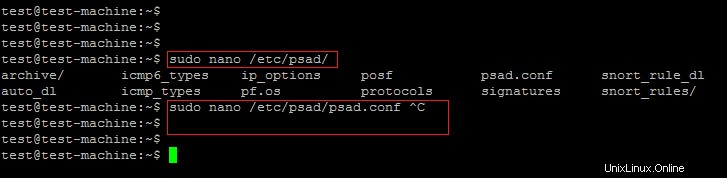

PSAD-Konfigurationsdatei, Snort-Regeln und Signaturen befinden sich unter /etc/psad Verzeichnis auf der Ubuntu-Plattform. Die PSAD-Konfigurationsdatei ist /etc/psad/psad.conf und es müssen viele Parameter während der Bereitstellung auf dem Produktionsserver geändert werden. In diesem Artikel werden wir jedoch einige Einstellungen von PSAD ändern, damit es iptables-Protokolle erkennt und die erforderlichen Maßnahmen ergreift, um Angriffe abzuwehren.

EMAIL_ADDRESSES root@localhost; ##change it to get psad alerts

HOSTNAME test-machine; #set host name

HOME_NET 192.168.1.0/24; # Set LAN network

EXTERNAL_NET any; # Set Wan network

ENABLE_SYSLOG_FILE Y; #by default set yes

Eine der wichtigsten Konfigurationen von PSAD ist die Einstellung IPT_SYSLOG_FILE Parameter. Standardmäßig wird in /var/log/messages. nach Protokollen gesucht Syslog auf Ubuntu ist jedoch /var/log/syslog Ändern Sie daher den Pfad, damit PSAD böswillige Aktivitäten erkennt.

IPT_SYSLOG_FILE /var/log/syslog;

Wir verwenden PSAD als IDS/IPS, daher müssen wir ENABLE_AUTO_IDS aktivieren Parameter in psad.conf Datei. Es ändert automatisch die iptables-Regeln, um den Scan vor Angreifern zu blockieren.

ENABLE_AUTO_IDS Y; # disable by default

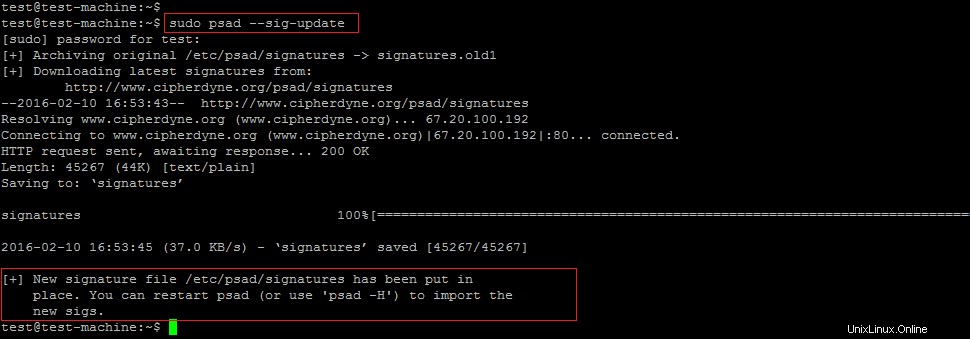

AUTO_IDS_DANGER_LEVEL 1; #By default level is 5Die Grundeinstellung von PSAD ist abgeschlossen, aktualisieren Sie nun die Signaturen, damit es bekannte Angriffstypen korrekt erkennen kann.

sudo psad --sig-update

Bevor Sie PSAD auf dem Computer starten, scannen Sie den Server mit dem Nmap-Tool. Die Ausgabe des Scanners zeigt, dass die folgenden Ports auf dem Computer geöffnet sind.

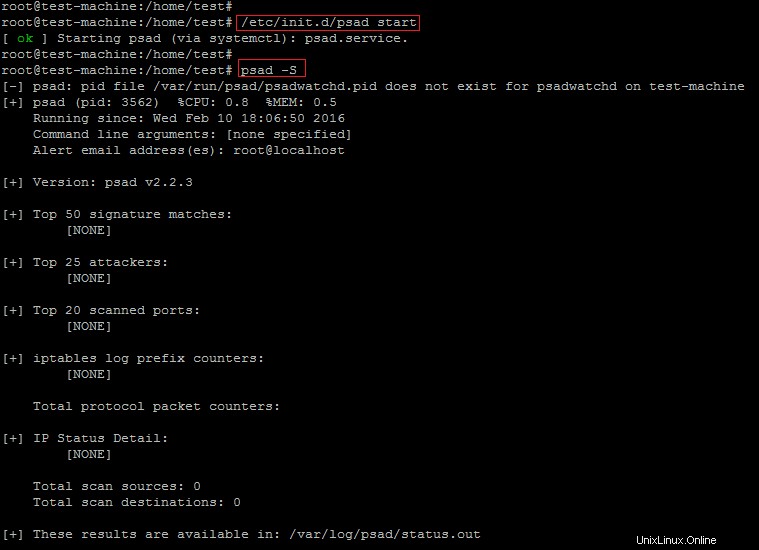

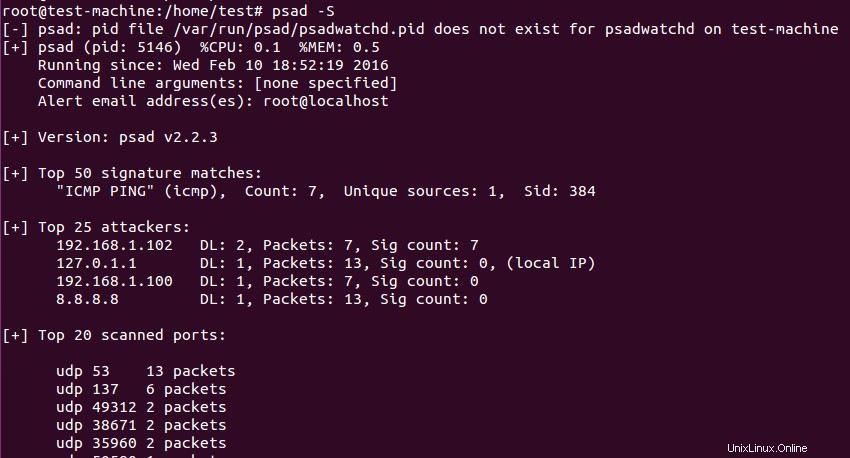

Starten Sie nun das PSAD-Tool mit dem folgenden Befehl und überprüfen Sie auch den Status, der in der folgenden Abbildung gezeigt wird.

# /etc/init.d/psad start

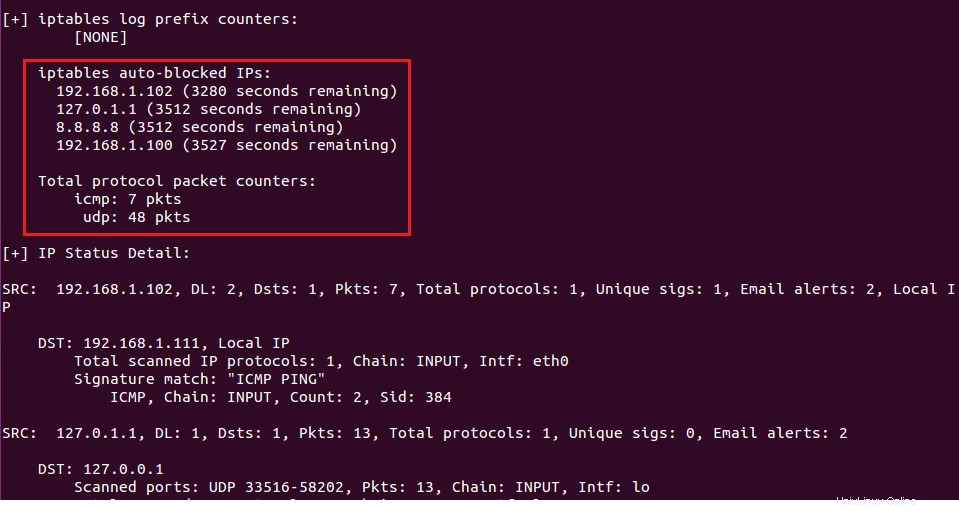

#psad -S

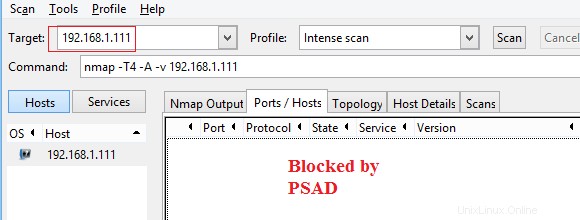

Nach dem Aktivieren von PSAD wird vom Nmap-Scanner kein offener Port erkannt, was auch in der folgenden Abbildung gezeigt wird.

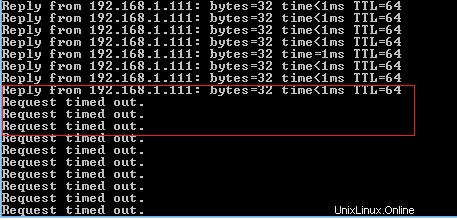

Angreifer (IP-Adresse ist 192.168.1.102) wird von PSAD blockiert, indem eine Drop-Regel in den iptables hinzugefügt wird.

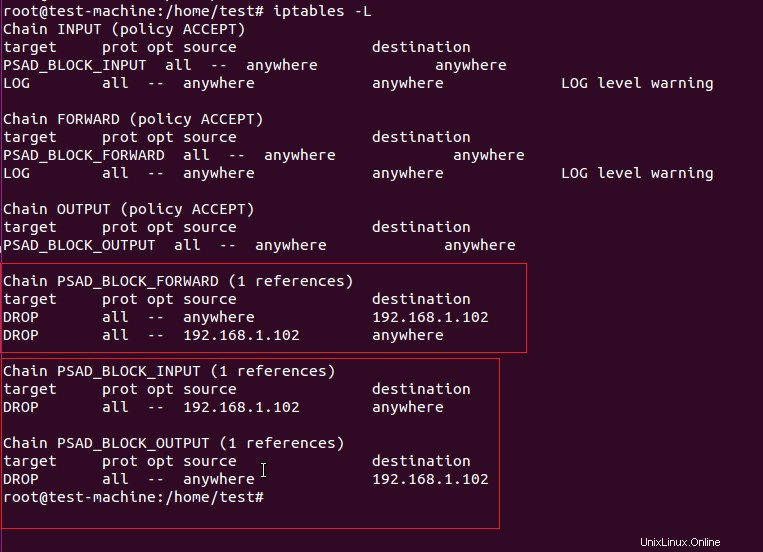

Die Iptables-Regel gegen die Adresse 192.168.1.102 ist in der folgenden Abbildung dargestellt.

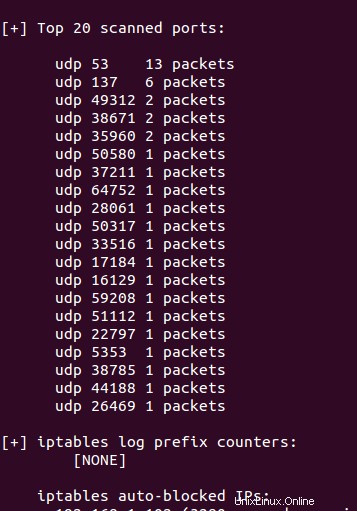

Die detaillierte Ausgabe von PSAD ist in den folgenden Abbildungen dargestellt.

Der Port-Scan des Angreifers wird in der PSAD-Ausgabe angezeigt.

Die Angreifer-IP wird in der folgenden Ausgabe von PSAD angezeigt.

Schlussfolgerung

In diesem Artikel haben wir ein bekanntes Open-Source-Tool PSAD zum Blockieren von Port-Scans auf Servern untersucht. PSAD ist ein vollständiges IDS/IPS, das die IP-Adresse des Angreifers automatisch in die Firewall-Regeln einfügt. Der Angreifer verwendet den Port-Scanner, um vorläufige Informationen über den Server zu erhalten, um weitere Angriffe zu starten. Daher ist es sehr wichtig, den Port-Scan automatisch zu blockieren.