Der GRUB-Bootloader speichert das Passwort in einer Klartextdatei, sodass jede verschlüsselte Form des Passworts erforderlich ist. Um ein verschlüsseltes Passwort zu generieren, können wir grub-crypt verwenden Befehl. Bisher haben wir den Befehl grub-md5-crypt verwendet . Aber jetzt gilt MD5 weithin als kaputt. grub-crypt verwendet SHA-256 oder SHA-512 Hashes, die als sicherer gelten. Die allgemeine Syntax/Verwendung des Befehls grub-crypt ist wie unten gezeigt:

# grub-crypt --help Usage: grub-crypt [OPTION]... Encrypt a password. -h, --help Print this message and exit -v, --version Print the version information and exit --md5 Use MD5 to encrypt the password --sha-256 Use SHA-256 to encrypt the password --sha-512 Use SHA-512 to encrypt the password (default) Report bugs to [bug-grub@gnu.org]. EOF

Verwendung von SHA-265- oder SHA-512-Hashes

1. Verwenden Sie als Root-Benutzer den Befehl grub-crypt, um einen Passwort-Hash zu generieren. Geben Sie das Passwort ein und wiederholen Sie es zur Bestätigung.

grub-crypt Password: Retype password: $6$GXGrYVEnbKXAnQoT$p64OkyclNDt4qM2q47GMsgNxJxQaclNs79gvYYsl4h07ReDtJpt5P5kQn1KQ52u2eW8pKHTqcG50ffv0UlRcW0

2. Kopieren Sie das verschlüsselte Passwort, das in der letzten Zeile der Ausgabe zurückgegeben wird und wie eine lange verschlüsselte Zeichenfolge aussehen würde. Fügen Sie es vor der TITLE-Anweisung in die /boot/grub/grub.conf ein Datei, etwa so:

# vi /boot/grub/grub.conf .... default=0 timeout=5 splashimage=(hd0,0)/grub/splash.xpm.gz hiddenmenu password --encrypted $6$GXGrYVEnbKXAnQoT$p64OkyclNDt4qM2q47GMsgNxJxQaclNs79gvYYsl4h07ReDtJpt5P5kQn1KQ52u2eW8pKHTqcG50ffv0UlRcW0 title Red Hat Enterprise Linux (2.6.32-358.el6.x86_64) ....Hinweis:Stellen Sie sicher, dass die Berechtigungen der Datei /boot/grub/grub.conf auf schreibgeschützt eingestellt sind, damit niemand sie ändern kann.

# ls -lrt /boot/grub/grub.conf -rw-------. 1 root root 845 Oct 11 14:43 /boot/grub/grub.conf

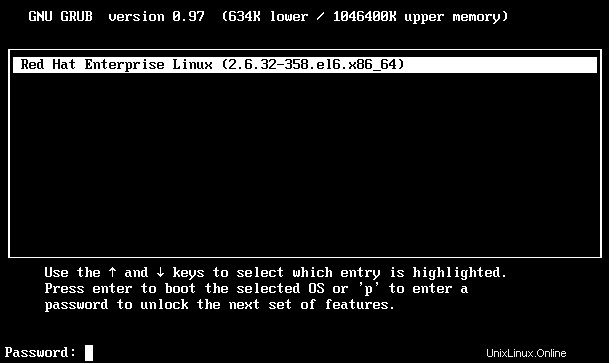

3. Sobald dies erledigt ist, werden zukünftige Starts das Passwort erfordern, bevor GRUB Ihnen erlaubt, Startoptionen zu bearbeiten.

Klartext-Passwörter verwenden

Obwohl es nicht sicher ist, aber wenn Sie dennoch ein vom Benutzer lesbares Klartext-GRUB-Passwort festlegen möchten, verwenden Sie das folgende Verfahren:

1. Bearbeiten Sie /boot/grub/grub.conf in einem Texteditor und fügen Sie vor der ersten Titelzeile eine neue „password PASSWORD-GOES-HERE“-Zeile ein, z. B.:

default=0 timeout=5 splashimage=(hd0,0)/grub/splash.xpm.gz hiddenmenu password my-not-so-hidden-password title Red Hat Enterprise Linux ...

2. Stellen Sie sicher, dass die Berechtigungen für grub.conf niemandem außer root erlauben, sie zu lesen:

# chmod 600 /boot/grub/grub.conf # ls -l /boot/grub/grub.conf -rw------- 1 root root 678 Feb 02 14:12 /boot/grub/grub.conf

Verwendung von MD5-Hashes

Wie bereits in diesem Beitrag erwähnt, gilt MD5 allgemein als defekt. Wenn Sie sie dennoch verwenden möchten, gehen Sie wie folgt vor:

1. Führen Sie grub-md5-crypt aus um das gehashte Passwort zu generieren:

# grub-md5-crypt Password: Retype password: $1$vweqo$CLFlozZ6ELHjGmL.0.37..

Fügen Sie vor der ersten Titelzeile eine neue „password –md5 HASH-GOES-HERE“-Zeile hinzu, z. B.:

default=0 timeout=5 splashimage=(hd0,0)/grub/splash.xpm.gz hiddenmenu password --md5 $1$vweqo$CLFlozZ6ELHjGmL.0.37.. title Red Hat Enterprise Linux ...

Stellen Sie als letzten Best-Practice-Schritt sicher, dass die Berechtigungen für grub.conf niemandem außer root erlauben, sie zu lesen :

# chmod 600 /boot/grub/grub.conf # ls -l /boot/grub/grub.conf -rw------- 1 root root 678 Jan 29 18:27 /boot/grub/grub.conf

Starten Sie das System neu und versuchen Sie, p zu drücken, um das Passwort einzugeben, um die nächsten Funktionen in der Grub-Liste zu entsperren und zu aktivieren.