Geschäftskritische Unternehmensdatenressourcen müssen leicht verfügbar sein, damit Organisationen ihre Geschäftsziele erreichen können. Die Speichergeräte, die verwendet werden, um Benutzern und Anwendungen Zugriff auf diese wertvollen Daten zu gewähren, müssen ein hohes Maß an Leistung und Ausfallsicherheit aufweisen. Eine Möglichkeit, den Datenfluss aufrechtzuerhalten, besteht darin, sie zu schützen, indem sie in RAID-Arrays gespeichert werden.

RAID steht für Redundant Array of Independent Disks. Es handelt sich um eine Speichermethode, die mehrere Hardwaregeräte und -techniken verwendet, um sicherzustellen, dass Daten verfügbar bleiben, wenn eine oder mehrere Array-Komponenten ausfallen.

In diesem Artikel wird untersucht, wie die Vielfalt der RAID-Implementierungen Unternehmen verschiedene Datenschutz- und Leistungsebenen bietet. Wir diskutieren auch Probleme, die bei RAID-Arrays auftreten können, und präsentieren Gründe, warum eine effektive Überwachung vorhanden sein sollte.

Wie RAID-Arrays aufgebaut sind

RAID-Arrays werden unter Verwendung einer Kombination aus bis zu drei grundlegenden Datenspeicherkonzepten erstellt. Wie wir in Kürze sehen werden, werden unter Verwendung dieser Konzepte verschiedene RAID-Stufen konstruiert, um unterschiedliche Leistungs- und Datenschutzniveaus bereitzustellen.

Festplattenspiegelung

Bei der Festplattenspiegelung werden Daten gleichzeitig auf mehrere Festplatten geschrieben. Spiegelung bietet Schutz vor Hardwareausfällen, indem dieselben Daten auf mehreren physischen Geräten verfügbar gemacht werden.

Wenn eine gespiegelte Festplatte ausfällt, wird die Leistung aufrechterhalten, indem sofort auf ein alternatives Gerät umgeschaltet wird. Durch die Spiegelung entfällt die Zeit, die zum Wiederherstellen einer Festplatte und zum Rekonstruieren eines Dateisystems erforderlich ist, wenn ein nicht gespiegeltes Speichergerät ausfällt. Ausfallsicherheit und Redundanz werden durch gespiegelte Festplatten bereitgestellt, die sie zu einer geeigneten Wahl für die Speicherung geschäftskritischer Daten machen.

Festplatten-Striping

Disk-Striping ist eine Technik, die auch mehrere physische Geräte verwendet, um die Funktionalität einer einzelnen Einheit zu erweitern. Wenn Festplatten-Striping implementiert wird, werden mehrere physische Festplatten als ein einziges logisches Gerät behandelt. Datenblöcke werden segmentiert und auf logisch verbundenen Speichergeräten gespeichert. Disk-Striping bietet sowohl Vor- als auch Nachteile in Bezug auf Datenverfügbarkeit und Leistung.

Zu den Vorteilen von Disk-Striping gehören:

- Vereinfachte Ressourcenverwaltung, da mehrere physische Laufwerke als einheitliche logische Einheit betrachtet werden.

- Multithreading-Lese- und -Schreibanfragen über mehrere Datenträger hinweg verbessern die Leistung.

Ein Nachteil, der sich auf Speichersysteme auswirken kann, die Festplatten-Striping verwenden, ist ihre Zerbrechlichkeit. Wenn eine Festplatte ausfällt, kann es unmöglich sein, auf die Daten zuzugreifen, die auf anderen Festplatten gespeichert sind, auf die Daten geschrieben wurden. Es besteht die Möglichkeit, dass Daten verloren gehen, wenn keine Hot-Swap-Fähigkeit in die Umgebung integriert ist.

Parität

Die Verwendung von Paritätsprüfungen ist die dritte mögliche Komponente einer RAID-Implementierung. Wenn die Paritätsprüfung im Spiel ist, wird jedem Datenbyte ein Paritätsblock hinzugefügt. Paritätsbits werden überprüft, um die Datengenauigkeit sicherzustellen, und können verwendet werden, um Daten von ausgefallenen Laufwerken zu rekonstruieren. Die Prüfung auf Paritätsfehler umfasst den Vergleich von Daten von verschiedenen Standorten und kann die E/A-Leistung beeinträchtigen.

Was bieten verschiedene RAID-Level?

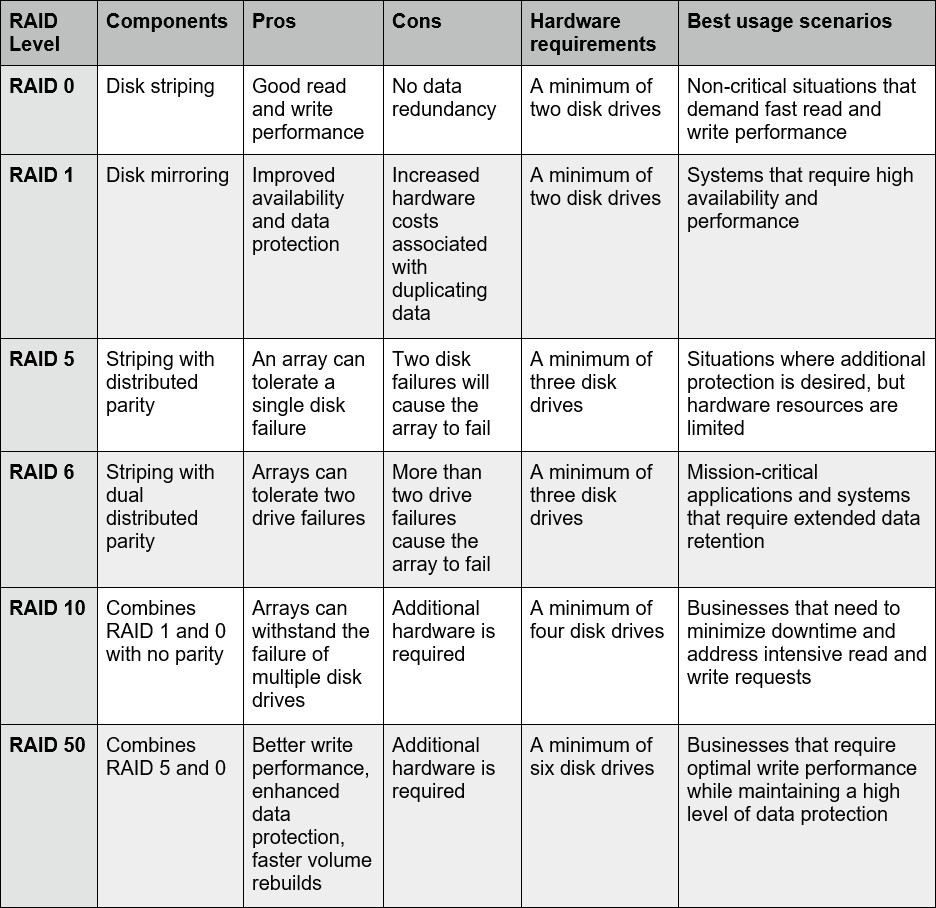

Verschiedene Kombinationen von Spiegelung, Striping und Paritätsprüfung werden bei der Implementierung verschiedener RAID-Level verwendet. Das Verständnis der Unterschiede zwischen den Ebenen ist der Schlüssel, um aus den verfügbaren Optionen Ihres Cloud-Dienstanbieters die beste Wahl für Ihr Unternehmen zu treffen.

Die folgende Tabelle fasst die Merkmale und Anforderungen der am häufigsten implementierten RAID-Level zusammen.

Probleme mit Auswirkungen auf RAID-Arrays

Ein RAID-Array kann aus verschiedenen Gründen teilweise oder vollständig ausfallen. Ein ausgefallenes Array sollte nicht verwendet werden, bis die Probleme behoben sind, um weitere Schäden oder Datenverluste zu vermeiden. Im Folgenden sind die häufigsten Gründe für den Ausfall eines RAID-Arrays aufgeführt.

- Mehrere Festplattenfehler – Ein Array fällt aus, wenn zu viele Festplatten gleichzeitig ausfallen. Obwohl Arrays im eingeschränkten Modus ausgeführt werden können, wenn eine ausgefallene Festplatte auftritt, wird diese Vorgehensweise nicht empfohlen, da sie zu einem Totalausfall des Arrays führen kann.

- Fehlerhafter RAID-Controller – Alle Array-Vorgänge werden vom RAID-Controller gesteuert. Spannungsspitzen oder andere Probleme können zum Ausfall des Controllers führen. Das Array kann mehrere Leistungsprobleme haben und unzugänglich werden.

- Infrastrukturprobleme – Wenn der Server, auf dem das RAID-Array gehostet wird, abstürzt, kann das Speichersystem unzugänglich werden.

- Fehlerhafte Wiederherstellung des Volumes – Ein falsch neu erstelltes RAID-Volume kann zu einem eingeschränkten Datenzugriff oder einem vollständigen Ausfall des Arrays führen.

Laufwerksausfälle sollten so schnell wie möglich angegangen und behoben werden. Lässt man ein Array mit reduzierter Kapazität weiterarbeiten, öffnet dies Tür und Tor für weitere Probleme und erhöht die Zeit, die für die Reparatur des Systems erforderlich ist. Die Wiederherstellung eines großen und komplexen RAID-Arrays, bei dem ein Fehler aufgetreten ist, kann längere Zeit in Anspruch nehmen.

Überwachung von RAID-Arrays

Nicht überwachte RAID-Arrays können von Leistungseinbußen und potenziellem Datenverlust betroffen sein. Die Überwachung kann mit proprietärer Software erfolgen, die von den Hardwareherstellern des Arrays bereitgestellt wird. Dies kann auch mit allgemeinen Tools zur Infrastrukturüberwachung erreicht werden, die den erforderlichen Einblick in die physischen und logischen Laufwerkskomponenten des Arrays bieten.

Wenn RAID-Arrays intern implementiert werden, ist normalerweise das Speicherteam eines Unternehmens für die Überwachung des Systems verantwortlich. Je nach Servertyp, den Sie von einem Cloud-Anbieter erhalten, kann der Anbieter die Überwachung des Arrays übernehmen und dafür sorgen, dass Ihre Daten sicher und zugänglich sind.

Die RAID-Angebote von Atlantic.Net

Atlantic.Net bietet Kunden, die ihre dedizierten oder VPS-Hosting-Angebote nutzen, mehrere verschiedene RAID-Implementierungen an.

Kunden, die sich für eine VPS-Lösung entscheiden, verfügen über eine hochredundante RAID 10-Speicherarchitektur, die ihre Daten schützt und eine hohe Leistung gewährleistet. Das System hält ein Unternehmen am Laufen, indem es den Ausfall einzelner Komponenten toleriert und gleichzeitig die Leistung und Datenverfügbarkeit aufrechterhält.

Durch die Entscheidung für die Bereitstellung eines dedizierten Servers können Kunden aus diesen Speicheroptionen wählen:

- SATA-SSD-RAID1;

- SATA-SSD-RAID10;

- NVMe-SSD-RAID10;

- Eine vollständig anpassbare Implementierung, die jedes vom Kunden gewünschte RAID-Level bereitstellt.

Welche Hosting-Option Ihr Unternehmen auch wählt, seine Daten sind mit den RAID-Optionen von Atlantic.Net gut geschützt und bei Bedarf immer verfügbar.