Einführung

Der Fernzugriff auf Maschinen wurde vor langer Zeit zu einer Notwendigkeit, und wir können uns kaum vorstellen, wie es wäre, wenn wir Computer nicht von entfernten Standorten aus steuern könnten. Abhängig vom verwendeten Betriebssystem gibt es viele Möglichkeiten, eine Verbindung mit einem Remote-Computer herzustellen, aber die beiden am häufigsten verwendeten Protokolle sind:

- Secure Shell (SSH) für Linux-basierte Maschinen

- Remote Desktop Protocol (RDP) für Windows-basierte Maschinen

Die beiden Protokolle verwenden die Client- und Serveranwendungen, um eine Remoteverbindung herzustellen. Mit diesen Tools können Sie auf andere Computer zugreifen und sie fernverwalten, Dateien übertragen und praktisch alles tun, was Sie tun können, während Sie physisch vor dem Computer sitzen.

Voraussetzungen

Bevor Sie ein sicheres Remote-Desktop-Protokoll einrichten können Bei einem Remote-Rechner müssen einige grundlegende Anforderungen erfüllt werden:

- Der Remote-Computer muss immer eingeschaltet sein und über eine Netzwerkverbindung verfügen.

- Die Client- und Serveranwendungen müssen installiert und aktiviert werden.

- Sie benötigen die IP-Adresse oder den Namen des Remote-Rechners, mit dem Sie sich verbinden möchten.

- Sie müssen über die erforderlichen Berechtigungen verfügen, um auf den Remote-Computer zuzugreifen.

- Firewall-Einstellungen müssen die Remote-Verbindung zulassen.

Was ist SSH?

Secure Shell, manchmal auch als Secure Socket Shell bezeichnet , ist ein Protokoll, mit dem Sie über eine textbasierte Schnittstelle eine sichere Verbindung zu einem entfernten Computer oder Server herstellen können.

Wenn eine sichere SSH-Verbindung hergestellt ist, wird eine Shell-Sitzung gestartet, und Sie können den Server manipulieren, indem Sie Befehle im Client auf Ihrem lokalen Computer eingeben.

Dieses Protokoll wird am häufigsten von System- und Netzwerkadministratoren sowie von allen Personen verwendet, die einen Computer auf hochsichere Weise remote verwalten müssen.

Wie funktioniert SSH?

Um eine SSH-Verbindung aufzubauen, benötigen Sie zwei Komponenten:einen Client und die entsprechende serverseitige Komponente. Ein SSH-Client ist eine Anwendung, die Sie auf dem Computer installieren und mit der Sie eine Verbindung zu einem anderen Computer oder einem Server herstellen. Der Client verwendet die bereitgestellten Remote-Host-Informationen, um die Verbindung zu initiieren, und wenn die Anmeldeinformationen überprüft werden, stellt er die verschlüsselte Verbindung her.

Auf der Serverseite gibt es eine Komponente namens SSH-Daemon, die ständig einen bestimmten TCP/IP-Port auf mögliche Client-Verbindungsanfragen abhört. Sobald ein Client eine Verbindung initiiert, antwortet der SSH-Daemon mit der Software und den unterstützten Protokollversionen und die beiden tauschen ihre Identifikationsdaten aus. Wenn die angegebenen Anmeldeinformationen korrekt sind, erstellt SSH eine neue Sitzung für die entsprechende Umgebung.

Die Standardversion des SSH-Protokolls für die SSH-Server- und SSH-Client-Kommunikation ist Version 2.

So aktivieren Sie eine SSH-Verbindung

Da zum Erstellen einer SSH-Verbindung sowohl eine Client- als auch eine Serverkomponente erforderlich sind, müssen Sie sicherstellen, dass diese auf dem lokalen bzw. dem Remote-Computer installiert sind. Ein Open-Source-SSH-Tool – weit verbreitet für Linux-Distributionen – ist OpenSSH. Die Installation von OpenSSH ist relativ einfach. Es erfordert Zugriff auf das Terminal auf dem Server und den Computer, den Sie für die Verbindung verwenden. Beachten Sie, dass Ubuntu standardmäßig keinen SSH-Server installiert hat.

So installieren Sie einen OpenSSH-Client

Bevor Sie mit der Installation eines SSH-Clients fortfahren, vergewissern Sie sich, dass er nicht bereits installiert ist. Viele Linux-Distributionen haben bereits einen SSH-Client. Auf Windows-Rechnern können Sie PuTTY oder einen beliebigen anderen Client Ihrer Wahl installieren, um Zugriff auf einen Server zu erhalten.

Um zu überprüfen, ob der Client auf Ihrem Linux-basierten System verfügbar ist, müssen Sie:

- Laden Sie ein SSH-Terminal. Sie können entweder nach „Terminal“ suchen oder STRG drücken + ALT + T auf Ihrer Tastatur.

- Geben Sie

sshein und drücken Sie Enter im Terminal. - Wenn der Client installiert ist, erhalten Sie eine Antwort, die wie folgt aussieht:

example@unixlinux.online:~$ ssh

usage: ssh [-1246AaCfGgKkMNnqsTtVvXxYy] [-b bind_address] [-c cipher_spec]

[-D [bind_address:]port] [-E log_file] [-e escape_char]

[-F configfile] [-I pkcs11] [-i identity_file]

[-J [example@unixlinux.online]host[:port]] [-L address] [-l login_name] [-m mac_spec] [-O ctl_cmd] [-o option] [-p port] [-Q query_option] [-R address] [-S ctl_path] [-W host:port] [-w local_tun[:remote_tun]]

[example@unixlinux.online]hostname [command]

example@unixlinux.online:~$Das bedeutet, dass Sie bereit sind, sich remote mit einer physischen oder virtuellen Maschine zu verbinden. Andernfalls müssen Sie den OpenSSH-Client installieren:

- Führen Sie den folgenden Befehl aus, um den OpenSSH-Client auf Ihrem Computer zu installieren:

sudo apt-get install openssh-client - Geben Sie Ihr Superuser-Passwort ein, wenn Sie dazu aufgefordert werden.

- Drücken Sie die Eingabetaste, um die Installation abzuschließen.

Sie können jetzt mit SSH auf jeden Computer zugreifen, auf dem sich die serverseitige Anwendung befindet, vorausgesetzt, Sie verfügen über die erforderlichen Berechtigungen, um Zugriff zu erhalten, sowie über den Hostnamen oder die IP-Adresse.

So installieren Sie einen OpenSSH-Server

Um SSH-Verbindungen zu akzeptieren, muss ein Computer über den serverseitigen Teil des SSH-Software-Toolkits verfügen.

Wenn Sie zuerst prüfen möchten, ob der OpenSSH-Server auf dem Ubuntu-System des Remote-Computers verfügbar ist, der SSH-Verbindungen akzeptieren muss, können Sie versuchen, eine Verbindung zum lokalen Host herzustellen:

- Öffnen Sie das Terminal auf dem Server-Rechner. Sie können entweder nach „Terminal“ suchen oder STRG + ALT + T drücken auf Ihrer Tastatur.

- Geben Sie

ssh localhostein und drücken Sie die Eingabetaste. - Für die Systeme ohne der SSH-Server installiert hat, sieht die Antwort etwa so aus:

example@unixlinux.online:~$ ssh localhost

ssh: connect to host localhost port 22: Connection refused example@unixlinux.online:~$Wenn dies der Fall ist, müssen Sie den OpenSSH-Server installieren. Lassen Sie das Terminal geöffnet und:

- Führen Sie den folgenden Befehl aus, um den SSH-Server zu installieren:

sudo apt-get install openssh-server ii.- Geben Sie Ihr Superuser-Passwort ein wenn gefragt.

- Eingabe und Y damit die Installation nach der Aufforderung zum Speicherplatz fortgesetzt werden kann.

Die erforderlichen Unterstützungsdateien werden installiert, und Sie können dann überprüfen, ob der SSH-Server auf dem Computer ausgeführt wird, indem Sie diesen Befehl eingeben:

sudo service ssh statusDie Antwort im Terminal sollte ungefähr so aussehen, wenn der SSH-Dienst jetzt ordnungsgemäß ausgeführt wird:

example@unixlinux.online:-$ sudo service ssh status

• ssh.service - OpenBSD Secure Shell server

Loaded: loaded (/lib/systemd/system/ssh.service; enabled; vendor preset: enab

Active: active (running) since Fr 2018-03-12 10:53:44 CET; 1min 22s ago Process: 1174 ExecReload=/bin/kill -HUP $MAINPID (code=exited, status=0/SUCCES

Main PID: 3165 (sshd)

Eine andere Möglichkeit zu testen, ob der OpenSSH-Server ordnungsgemäß installiert ist und Verbindungen akzeptiert, besteht darin, zu versuchen, ssh localhost auszuführen Befehl erneut in Ihrer Terminal-Eingabeaufforderung. Die Antwort sieht ähnlich wie dieser Bildschirm aus, wenn Sie den Befehl zum ersten Mal ausführen:

example@unixlinux.online:~$ ssh localhost

The authenticity of host 'localhost (127.0.0.1)' can't be established. ECDSA key fingerprint is SHA256:9jqmhko9Yo1EQAS1QeNy9xKceHFG5F8W6kp7EX9U3Rs. Are you sure you want to continue connecting (yes/no)? yes

Warning: Permanently added 'localhost' (ECDSA) to the list of known hosts.

example@unixlinux.online:~$Geben Sie Ja ein oder j um fortzufahren.

Herzliche Glückwünsche! Sie haben Ihren Server so eingerichtet, dass er SSH-Verbindungsanfragen von einem anderen akzeptiert

Computer mit einem SSH-Client.

TIPP

Sie können jetzt die Konfigurationsdatei des SSH-Daemons bearbeiten, zum Beispiel den Standardport für SSH-Verbindungen ändern. Führen Sie in der Terminal-Eingabeaufforderung diesen Befehl aus:

sudo nano /etc/ssh/sshd_configDie Konfigurationsdatei wird im Editor Ihrer Wahl geöffnet. In diesem Fall haben wir Nano verwendet.

Wenn Sie Nano installieren müssen, führen Sie diesen Befehl aus:

sudo apt-get install nano

Bitte beachten Sie, dass Sie den SSH-Dienst jedes Mal neu starten müssen, wenn Sie Änderungen an sshd_config vornehmen Datei, indem Sie diesen Befehl ausführen:

sudo service ssh restartSo verbinden Sie sich über SSH

Nachdem Sie nun den OpenSSH-Client und -Server auf jedem benötigten Computer installiert haben, können Sie eine sichere Remote-Verbindung mit Ihren Servern herstellen. Dazu:

- Öffnen Sie das SSH-Terminal auf Ihrem Computer und führen Sie den folgenden Befehl aus:

ssh example@unixlinux.online_ip_address

Wenn der Benutzername auf Ihrem lokalen Computer mit dem auf dem Server übereinstimmt, mit dem Sie sich verbinden möchten, können Sie einfach Folgendes eingeben:ssh host_ip_addressUnd drücken Sie Enter . - Geben Sie Ihr Passwort ein und drücken Sie Enter . Beachten Sie, dass Sie während der Eingabe keine Rückmeldung auf dem Bildschirm erhalten. Wenn Sie Ihr Passwort einfügen, stellen Sie sicher, dass es sicher und nicht in einer Textdatei gespeichert ist.

- Wenn Sie zum allerersten Mal eine Verbindung zu einem Server herstellen, werden Sie gefragt, ob Sie die Verbindung fortsetzen möchten. Geben Sie einfach yes ein und drücken Sie Enter . Diese Meldung erscheint nur dieses Mal, da der Remote-Server auf Ihrem lokalen Rechner nicht identifiziert wird.

- Ein ECDSA-Schlüsselfingerabdruck wird jetzt hinzugefügt und Sie sind mit dem Remote-Server verbunden.

Wenn sich der Computer, mit dem Sie eine Remoteverbindung herstellen möchten, im selben Netzwerk befindet, verwenden Sie am besten die private IP-Adresse anstelle der öffentlichen IP-Adresse. Andernfalls müssen Sie nur die öffentliche IP-Adresse verwenden. Stellen Sie außerdem sicher, dass Sie den richtigen TCP-Port kennen, den OpenSSH auf Verbindungsanforderungen überwacht, und dass die Einstellungen für die Portweiterleitung korrekt sind. Der Standardport ist 22, wenn niemand die Konfiguration in der Datei sshd_config geändert hat. Sie können die Portnummer auch einfach nach der Host-IP-Adresse anhängen.

Hier ist das Beispiel einer Verbindungsanfrage mit dem OpenSSH-Client. Wir geben auch die Portnummer an:

example@unixlinux.online:~$ ssh example@unixlinux.online –p7654 example@unixlinux.online’s password:

The authenticity of host '185.52.53.222 (185.52.53.222)' can't be established. ECDSA key fingerprint is SHA256:9lyrpzo5Yo1EQAS2QeHy9xKceHFH8F8W6kp7EX2O3Ps. Are you sure you want to continue connecting (yes/no)? yes

Warning: Permanently added ' 185.52.53.222' (ECDSA) to the list of known hosts.

example@unixlinux.online:~$Sie sind jetzt in der Lage, eine Remote-Maschine mit Ihrem Terminal zu verwalten und zu steuern. Wenn Sie Probleme haben, sich mit einem Remote-Server zu verbinden, stellen Sie Folgendes sicher:

- Die IP-Adresse des Remote-Rechners ist korrekt.

- Der Port, auf dem der SSH-Daemon lauscht, wird nicht von einer Firewall blockiert oder falsch weitergeleitet.

- Ihr Benutzername und Passwort sind korrekt.

- Die SSH-Software ist ordnungsgemäß installiert.

Hinweis: Wenn SSH mit der Meldung „Verbindung abgelehnt“ antwortet, lesen Sie bitte unseren Artikel How To Fix The SSH „Connection Refused“ Error für mögliche Gründe und Lösungen.

Weitere SSH-Schritte

Nachdem Sie nun über SSH eine Verbindung zu Ihrem Server herstellen können, empfehlen wir dringend, einige weitere Schritte zur Verbesserung der SSH-Sicherheit durchzuführen. Wenn Sie das Setup mit den Standardwerten verlassen, ist es wahrscheinlicher, dass es gehackt wird, und Ihr Server kann leicht zum Ziel von Skriptangriffen werden.

Einige der Vorschläge zum Härten von SSH durch Bearbeiten der sshd-Konfigurationsdatei sind:

- Ändern Sie den Standard-TCP-Port, an dem der SSH-Daemon lauscht. Ändern Sie ihn von 22 auf etwas viel Höheres, z. B. 24596. Stellen Sie sicher, dass Sie keine leicht zu erratende Portnummer verwenden, z. B. 222, 2222 oder 22222.

- Verwenden Sie SSH-Schlüsselpaare zur Authentifizierung für die passwortlose SSH-Anmeldung. Sie sind sowohl sicherer als auch ermöglichen die Anmeldung ohne die Verwendung Ihres Passworts (was schneller und bequemer ist).

- Passwortbasierte Anmeldungen auf Ihrem Server deaktivieren. Wenn Ihr Passwort geknackt wird, eliminiert dies die Möglichkeit, sich damit bei Ihren Servern anzumelden. Bevor Sie die Option zum Anmelden mit Passwörtern deaktivieren, ist es wichtig sicherzustellen, dass die Authentifizierung mit Schlüsselpaaren ordnungsgemäß funktioniert.

- Deaktivieren Sie den Root-Zugriff auf Ihren Server und verwenden Sie ein normales Konto mit dem su – Befehl, um zu einem Root-Benutzer zu wechseln.

Sie können auch TCP-Wrapper verwenden, um den Zugriff auf bestimmte IP-Adressen oder Hostnamen zu beschränken. Konfigurieren Sie, welcher Host sich mit TCP-Wrappern verbinden kann, indem Sie /etc/hosts.allow bearbeiten und etc/hosts.deny Dateien.

Beachten Sie, dass zugelassene Hosts die abgelehnten Hosts ersetzen. Um beispielsweise einem einzelnen Host den SSH-Zugriff zu erlauben, verweigern Sie zunächst allen Hosts, indem Sie diese beiden Zeilen in etc/hosts.deny einfügen :

sshd : ALL

ALL : ALL

Dann im etc/hosts.allow Fügen Sie eine Zeile mit den zulässigen Hosts für den SSH-Dienst hinzu. Das kann eine einzelne IP-Adresse, ein IP-Bereich oder ein Hostname sein:sshd : 10.10.0.5, LOCAL .

Achten Sie darauf, Ihre Anmeldeinformationen jederzeit sicher aufzubewahren und die Sicherheit auf mehreren Ebenen anzuwenden. Verwenden Sie verschiedene Methoden, um den SSH-Zugriff auf Ihre Server zu beschränken, oder verwenden Sie Dienste, die jeden blockieren, der versucht, sich mit Brute Force Zugriff auf Ihre Server zu verschaffen. Fail2ban ist ein Beispiel für einen solchen Dienst.

VNC über SSH

Für Benutzer, die es gewohnt sind, in einer grafischen Desktop-Umgebung mit Virtual Network Computing (VNC) zu arbeiten, ist es möglich, Verbindungen per SSH-Tunneling vollständig zu verschlüsseln. Um VNC-Verbindungen über SSH zu tunneln, müssen Sie diesen Befehl im Terminal auf Ihrem Linux- oder UNIX-Rechner ausführen:

$ ssh -L 5901:localhost:5901 -N -f -l username hostname_or_IPHier ist die Aufschlüsselung des obigen Befehls:

- ssh :Dadurch wird das SSH-Client-Programm auf Ihrem lokalen Computer gestartet und eine sichere Verbindung zum SSH-Server auf einem Remote-Computer aktiviert.

- -L 5901:localhost:5901 :Gibt an, dass der lokale Port für den Client auf dem lokalen Computer an den angegebenen Host und Port des Remote-Computers weitergeleitet werden soll. In diesem Fall wird der lokale Port 5901 auf dem lokalen Client an denselben Port des angegebenen Remote-Servers weitergeleitet.

- -N :Weist an, Ports nur weiterzuleiten und keinen Remote-Befehl auszuführen.

- -f :Sendet SSH in den Hintergrund, nachdem das Passwort bereitgestellt wurde, kurz bevor der Befehl ausgeführt wird. Dann können Sie das Terminal frei verwenden, um Befehle auf dem lokalen Computer einzugeben.

- -l Benutzername :Der hier eingegebene Benutzername wird für die Anmeldung bei dem von Ihnen angegebenen Remote-Server verwendet.

- Hostname_oder_IP :Dies ist das Remote-System mit einem VNC-Server. Ein Beispiel für eine IP-Adresse wäre 172.16.0.5 und ein Beispiel für einen Hostnamen wäre myserver.somedomain.com.

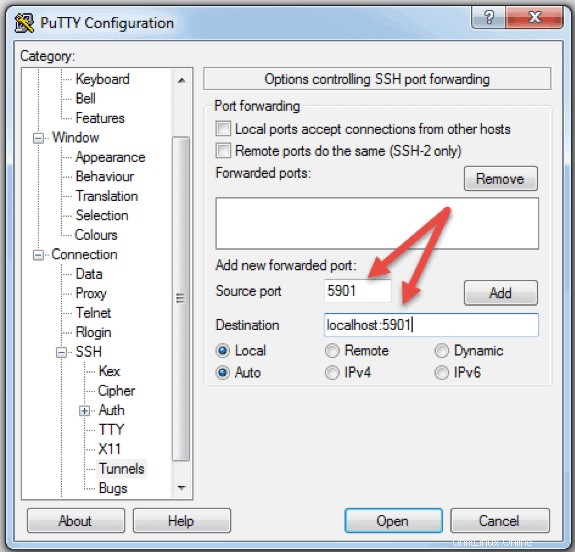

Sie können sich auch von einem Windows-Rechner aus mit PuTTY über einen SSH-Tunnel mit einem Remote-Server verbinden. Im PuTTY-Konfigurationsfenster:

- Gehen Sie zu Verbindung -> SSH -> Tunnel

- Geben Sie im Feld Quellport 5901 ein

- Geben Sie im Zielfeld localhost:5901 ein

- Starten Sie die SSH-Sitzung wie gewohnt.

- Verbinden Sie sich mit einem VNC-Client Ihrer Wahl mit Ihrem Server.

Hinweis: Wenn Sie Ubuntu verwenden, lesen Sie unsere Installationsanleitung How to Install PuTTY on Ubuntu.

Was ist RDP?

Remote Desktop Protocol (RDP) ist ein von Microsoft entwickeltes Protokoll. Es dient zur Fernsteuerung und -verwaltung von Maschinen mit einem Windows-Betriebssystem.

Im Gegensatz zu Secure Shell bieten Verbindungen, die mit einem RDP-Client hergestellt werden, einem Benutzer eine grafische Oberfläche, über die er Zugriff auf einen Remote-Computer erhalten und ihn auf die gleiche Weise wie seinen lokalen Computer steuern kann.

Die Verwendung von Remotedesktopdiensten, früher bekannt als Terminaldienste, ermöglicht es Netzwerk- und Systemingenieuren, entfernte Computer, die mit einem lokalen Netzwerk oder dem Internet verbunden sind, einfach zu manipulieren.

Dies ist mit einem Preis verbunden. Wenn Sie kein virtuelles privates Netzwerk (VPN) verwenden, ist die Verbindung über RDP weit weniger sicher als SSH, da Sie direkt dem Internet ausgesetzt sind. Es gibt viele automatisierte Skripte, die ständig nach Schwachstellen in Ihrer Verbindung suchen, insbesondere nach offenen Ports, die von Windows-Remotedesktopverbindungen verwendet werden. In diesem Fall wird dringend empfohlen, starke und sichere Passwörter zu haben und diese regelmäßig zu ändern. Dies macht RDP-Verbindungen nicht sicher, aber weniger anfällig.

Wie funktioniert das Remote Desktop Protocol?

Die Windows-Remotedesktopverbindung basiert auf einem recht einfachen Client-Server-Modell mit Remote Desktop Protocol (RDP). Nachdem Sie es aktiviert haben, beginnt der serverseitige Windows-Remotedesktopdienst, auf Verbindungsanforderungen auf Port 3389 zu lauschen. Wenn Sie versuchen, eine Verbindung zu einem Windows-Server herzustellen, müssen Sie einen gültigen Benutzernamen für das Konto angeben, das Sie verwenden, um Remotezugriff zu erhalten . Sobald Sie Zugriff auf den Server erhalten, können Sie Anwendungen verwalten, Dateien zwischen den beiden Computern übertragen und praktisch alle Aufgaben ausführen, die Sie lokal mit dem betreffenden Konto ausführen können.

Unabhängig von Ihrer Version des Windows-Betriebssystems können Sie eine sichere Remote-Verbindung zu einem anderen Computer herstellen, da der Remotedesktop-Client standardmäßig verfügbar ist. Andererseits kann auf einen Computer nur dann aus der Ferne zugegriffen werden, wenn er auf einer Pro-, Enterprise- oder Server-Edition eines Windows-Betriebssystems ausgeführt wird. Daraus können wir schließen, dass RDP-Verbindungen nur zwischen Computern mit einem Windows-Betriebssystem möglich sind.

So aktivieren Sie eine RDP-Verbindung

Um eine Remotedesktopverbindung zu einem anderen Computer über das Netzwerk herzustellen, müssen Sie den Windows-Remotedesktop-Serverdienst aktivieren. Der Remotedesktop-Client ist sofort einsatzbereit in Windows-Systeme integriert und erfordert keine spezielle Einrichtung, bevor Sie eine Verbindung zu einem anderen Windows-basierten Computer herstellen können. Das Akzeptieren von Remotedesktopverbindungen von anderen Computern ist jedoch standardmäßig auf allen Versionen von Windows-Betriebssystemen deaktiviert.

Wenn Sie eine Remote-Verbindung zu einem Server über das Internet und nicht über das lokale Netzwerk herstellen möchten, müssen Sie einige Dinge beachten, bevor Sie diesen Dienst aktivieren:

- Portweiterleitung . Wenn Sie kein VPN verwenden, müssen Sie sicherstellen, dass die Ports ordnungsgemäß an die IP-Adresse des Remote-Hosts weitergeleitet werden. Überprüfen Sie die Routereinstellungen, um festzustellen, ob der Datenverkehr auf dem Standard-TCP-Port für das Remotedesktopprotokoll (Port 3389) an die IP des Servers geht, mit dem Sie eine Remotedesktopverbindung herstellen möchten. Beachten Sie, dass Ihr Windows-Server in diesem Fall direkt dem Internet ausgesetzt und angreifbar ist.

- Ein VPN verwenden . Dies ist eine viel sicherere Option für die Remotedesktopverbindung. Wenn Sie auf einem Client-Computer ein virtuelles privates Netzwerk erstellen, können Sie auf alle Dienste zugreifen, die nur verfügbar sind, wenn Sie eine lokale Verbindung verwenden.

- Firewall-Einstellungen . Stellen Sie sicher, dass die Firewall, die Sie für den Remotecomputer verwenden, die Remotedesktopverbindung nicht blockiert. Sie müssen den lokalen Port für RDP öffnen, unabhängig davon, ob es sich um die standardmäßige oder benutzerdefinierte Portnummer handelt.

Aktivieren des Fernzugriffs in Windows 7, 8, 10 und Windows Server-Versionen

Das Verfahren zum Konfigurieren des Remotedesktops und zum Zulassen sicherer Remoteverbindungen zu einem Server oder einem PC von einem anderen Computer aus ist für alle Versionen von Windows-Betriebssystemen ähnlich. Ich werde die grundlegenden Schritte auflisten, um den Fernzugriff auf eine gewünschte Maschine zu ermöglichen. Bevor Sie beginnen, vergewissern Sie sich bitte, dass Sie die oben aufgeführten Hinweise zu Portweiterleitung, VPN- und Firewall-Einstellungen beachtet haben.

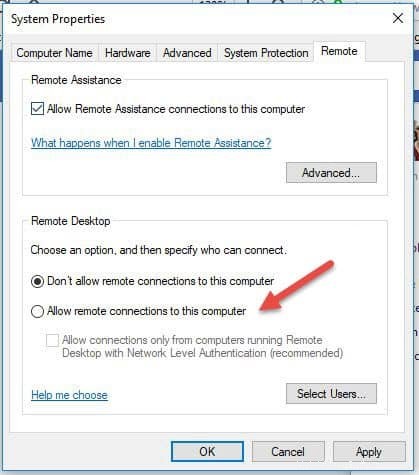

Schritt 1:Remoteverbindungen zulassen

Rufen Sie die Computerinformationen auf dem Computer auf, auf dem Sie Remoteverbindungen zulassen möchten:

- Rechtsklick auf Computer oder Dieser PC abhängig von der Version des Windows-Betriebssystems.

- Klicken Sie auf Eigenschaften .

- Klicken Sie auf Remote-Einstellungen auf der linken Seite des Fensters.

- Klicken Sie auf Remoteverbindungen zu diesem Computer zulassen . Dies sollte automatisch eine Ausnahme für die Remotedesktop-Firewall hinzufügen. Außerdem können Sie das Kästchen „Verbindungen nur von Computern zulassen, auf denen Remote Desktop mit Authentifizierung auf Netzwerkebene ausgeführt wird (empfohlen)“ aktivieren für zusätzliche Sicherheit Ihrer RDP-Sitzungen.

- Klicken Sie auf Anwenden wenn Sie im Tab bleiben möchten oder OK um es zu schließen.

Schritt 2:Benutzer zur Liste der Remote-Benutzer hinzufügen

Sie müssen diesen Schritt nur ausführen, wenn Sie anderen Benutzern als Administratoren den Zugriff auf die betreffende Maschine erlauben möchten. Wenn Sie ein Administrator sind, wird Ihr Konto automatisch in die Liste der zugelassenen Benutzer aufgenommen, aber Sie werden es nicht sehen. So wählen Sie weitere Benutzer aus:

- In den Remote-Einstellungen Klicken Sie auf dem oben gezeigten Bildschirm auf Benutzer auswählen…

- Klicken Sie auf Hinzufügen im Feld Remotedesktopbenutzer.

- Die Benutzer auswählen Feld erscheint. Sie können den zu durchsuchenden Standort auswählen, indem Sie auf Standorte klicken .

- Im Feld Geben Sie die auszuwählenden Objektnamen ein Geben Sie im Feld einen Namen eines Benutzers ein und klicken Sie auf Namen prüfen .

- Wenn Sie eine Übereinstimmung finden, wählen Sie das Benutzerkonto aus und klicken Sie auf OK .

- Schließen das Fenster „Systemeigenschaften“, indem Sie auf OK klicken wieder.

Es gibt nicht viele andere Optionen, die geändert werden müssen, um Remote Desktop zu konfigurieren. Vorausgesetzt, dass andere Einstellungen Ihre Remotedesktopverbindung nicht beeinträchtigen, können Sie diesen Computer jetzt aus der Ferne verbinden und steuern.

So verwenden Sie den Remove Desktop Connection Client

Die Verwendung des Remotedesktop-Clients ist unkompliziert und Sie müssen Remotedesktop nicht speziell auf dem lokalen Computer konfigurieren. Die folgenden Schritte funktionieren für alle Windows-Versionen ab Windows 7.

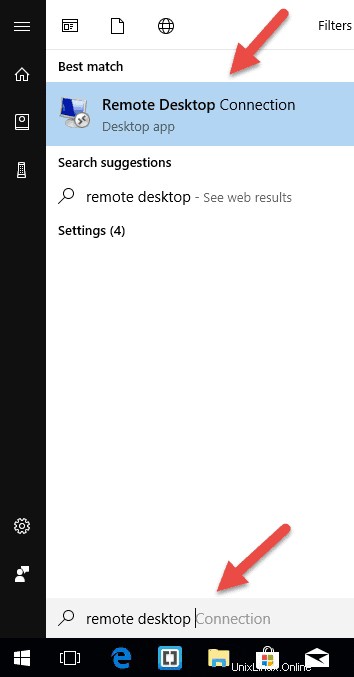

Schritt 1:Starten Sie die Desktop Connection Unit

Suchen Sie auf Ihrem lokalen Windows-Computer die Anwendung „Remotedesktopverbindung“. Sie können es auf verschiedene Arten finden:

- Klicken Sie für Windows 7 auf Start -> Alle Programme, gehen Sie zum Ordner „Zubehör“ und klicken Sie auf Remotedesktopverbindung. Klicken Sie für Windows 10 auf Start und suchen Sie den Ordner „Windows-Zubehör“, in dem Sie auch die Remotedesktopverbindungs-App finden können.

- Klicken Sie auf Start und geben Sie Remotedesktopverbindung in die Suchleiste ein. Sie erhalten Suchergebnisse, sobald Sie mit der Eingabe beginnen. Klicken Sie auf die Anwendung, wenn sie in der Liste angezeigt wird.

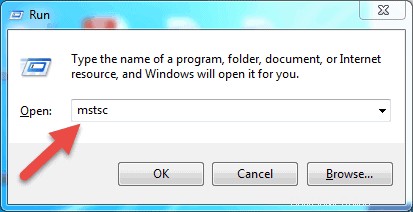

- Drücken Sie die Tasten Windows + R auf Ihrer Tastatur, um das Feld „Ausführen“ aufzurufen. Geben Sie mstsc ein und drücken Sie die Eingabetaste im Feld „Öffnen:“, um den Remotedesktop-Client auszuführen.

Schritt 2:Geben Sie die IP-Adresse oder den Namen des Remote-Hosts ein

Sobald Sie die Remote Desktop Connection-Anwendung starten, wird ein Fenster angezeigt, in dem Sie den Namen eingeben können oder die IP-Adresse eines Remote-Computers auf die Sie zugreifen möchten.

Im Computer Geben Sie den entsprechenden Namen oder die IP-Adresse ein und klicken Sie auf Verbinden .

Hinweis: Wenn der standardmäßige Überwachungsport für die Remotedesktopverbindung (Port 3389) auf dem Remotehost auf einen anderen Wert geändert wurde, müssen Sie ihn nach der IP-Adresse angeben.

Beispiel: 174.163.152.141:6200

Abhängig von Ihren Umständen müssen Sie entweder die private oder die öffentliche IP-Adresse des Remote-Hosts eingeben. Hier sind die möglichen Szenarien:

- Wenn der Client-Computer und der Remote-Host sich mit demselben lokalen Netzwerk verbinden verwenden Sie die private IP-Adresse des Hosts für Remotedesktopverbindung.

- Wenn Sie ein virtuelles privates Netzwerk (VPN ) auf dem Client-Computer, um auf den Remote-Host zuzugreifen, verwenden Sie die private IP-Adresse des Hosts für Remotedesktopverbindung.

- Wenn der Client-Computer von einem anderen Netzwerk über das Internet ohne VPN eine Verbindung zum Remote-Host herstellt verwenden Sie die öffentliche IP-Adresse .

So finden Sie die IP-Adresse und den Hostnamen

Es gibt viele Möglichkeiten, den Namen, die öffentliche oder private IP-Adresse eines Computers zu ermitteln, auf dem Sie den Remotedesktopdienst konfigurieren möchten. Hier sind die schnellsten und einfachsten Methoden:

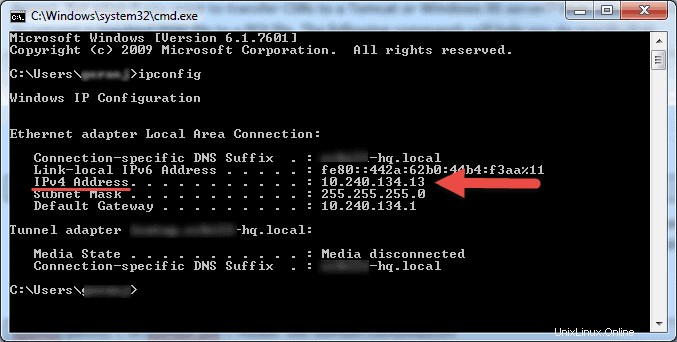

So ermitteln Sie die private IP-Adresse eines Computers:

- Suchen Sie nach CMD aus dem Startmenü oder drücken Sie Windows + R Geben Sie auf Ihrer Tastatur CMD ein und drücken Sie die Eingabetaste, um die Eingabeaufforderung auszuführen.

- Geben Sie ipconfig ein in der Eingabeaufforderung und drücken Sie die Eingabetaste.

- Die private IP-Adresse Ihres Computers wird unter der IPv4-Adresse angezeigt Linie.

So ermitteln Sie, welche öffentliche IP-Adresse ein Computer verwendet:

- Gehen Sie in Ihrem Webbrowser zu com oder verwenden Sie die Suchleiste.

- Geben Sie „was ist meine IP“ ein oder einfach „meine IP“ und drücken Sie die Eingabetaste.

- Oben auf der Seite zeigt Google Ihnen die öffentliche IP-Adresse, die Ihr Computer verwendet. Wenn dies in Ihrer Region nicht funktioniert, können Sie die erste Webseite in den Suchergebnissen besuchen und dort wird Ihnen die IP-Adresse angezeigt. Einige Websites wie www.whatismyip.com zeigen Ihnen sogar Ihre private (lokale) IP-Adresse.

So finden Sie den Namen eines Computers:

- Klicken Sie mit der rechten Maustaste auf Computer oder Dieser PC , abhängig von der verwendeten Windows-Betriebssystemversion.

- Klicken Sie auf

- Ihren vollständigen Computernamen finden Sie unter „Einstellungen für Computername, Domäne und Arbeitsgruppe“ Abschnitt.

Schritt 3:Eingabe der RDP-Anmeldeinformationen und Abschluss der Verbindung

Nachdem Sie auf Verbinden geklickt haben, wird die Ladeleiste angezeigt. Wenn die Initiierung und Konfiguration der Remote-Sitzung abgeschlossen ist, wird ein Popup-Fenster angezeigt, das etwa so aussieht:

- Geben Sie das Passwort ein für den ausgewählten Benutzernamen. Sie können bei Bedarf ein anderes Konto verwenden und einen anderen Benutzernamen und ein anderes Passwort angeben.

- Klicken Sie auf OK Wenn Sie fertig sind, erhalten Sie die Sicherheitszertifikatswarnung.

- Klicken Sie auf Ja um fortzufahren.

Hinweis: An einem Windows-Rechner kann immer nur ein Benutzer angemeldet sein. Wenn jemand anderes den Computer verwendet, auf den Sie remote zugreifen möchten, muss dieser Benutzer die Verbindung trennen. In solchen Fällen wird die Warnmeldung zur Anmeldung angezeigt.

Sie werden den Desktop des Remote-Computers nicht sehen. Abhängig von den Berechtigungseinstellungen des Benutzerkontos können Sie jetzt alle Vorgänge ausführen, während Sie direkt davor arbeiten.

Remote Desktop Protocol Weitere Schritte

Wenn Sie Ihren Remote-Server oder -Rechner so einrichten, dass er Remote-Desktop-Verbindungen akzeptiert, ist es wichtig, Vorsichtsmaßnahmen zur Sicherung von RDP zu treffen. Ihr Server ist besonders anfällig, wenn Sie über das Internet darauf zugreifen.

Hier sind ein paar Ratschläge, die Sie beachten sollten, wenn Sie das Remote-Desktop-Protokoll verwenden, um eine Remote-Verbindung zu Ihren Computern herzustellen:

- Verwenden Sie den integrierten VPN-Server auf Ihrem Windows-Rechner, um Ihren Datenverkehr zusätzlich zu sichern. Dadurch erhalten Sie einen sichereren Zugriff auf Ihren Windows-Server und Ihre Dienste.

- Verschlüsselungsstufe für Clientverbindung festlegen . Diese Option ist standardmäßig auf „Nicht konfiguriert“ eingestellt. Sie können es aktivieren und eine hohe Verschlüsselungsstufe für die gesamte Kommunikation zwischen Clients und Remotedesktop-Sitzungshostservern erzwingen. Wir raten davon ab, die Verschlüsselungsstufe „Client-kompatibel“ zu verwenden. Wenn Sie die Standardeinstellung „Hoch“ für die Verschlüsselungsstufe beibehalten, wird eine starke 128-Bit-Verschlüsselung für Daten erzwungen, die vom Client zum Server und umgekehrt gesendet werden. Sie können diese Konfiguration mit dem Editor für lokale Gruppenrichtlinien bearbeiten.

- Verwenden Sie die Zwei-Faktor-Authentifizierung mit einem Drittanbieter-Tool wie Duo Security. Durch Installieren der Duo-Authentifizierung für die Windows-Anmeldung können Sie die Zwei-Faktor-Authentifizierung allen Windows-Anmeldeversuchen oder nur für RDP-Sitzungen hinzufügen.

- Firewallregeln erzwingen um die Offenlegung offener RDP-Ports für das Internet zu begrenzen, insbesondere wenn Sie den Standard-RDP-TCP-Port 3389 verwenden. Windows verfügt über eine integrierte Firewall, auf die Sie über die Systemsteuerung zugreifen und die Sie weiter konfigurieren können, um den Datenverkehr auf bestimmte Ports und IP-Adressen zu beschränken

Diese Best Practices zum zusätzlichen Sichern von RDP helfen Ihnen, den Remote-Desktop-Zugriff zu straffen. Sie vermeiden die meisten nicht autorisierten Anmeldeversuche, ohne zu viel Zeit mit Konfigurationsänderungen an Ihren Computern zu verbringen.

Hinweis: Erfahren Sie, wie Sie SSHFS verwenden, um entfernte Dateisysteme über SSH zu mounten.

Fazit

Die in diesem Handbuch aufgeführten Schritte und Prozesse funktionieren für die meisten Benutzer und die meisten Versionen von Linux- und Windows-Betriebssystemen.

Sie sollten jetzt in der Lage sein, eine Verbindung zu einem Remote-Server mit Linux oder Windows herzustellen.

Es gibt natürlich viele andere Methoden, um eine Verbindung zwischen zwei entfernten Computern herzustellen, aber die hier behandelten sind die gebräuchlichsten.