Das Flooding von MAC-Adressen ist eine großartige Möglichkeit, ein Netzwerk unbrauchbar zu machen. Grundsätzlich können Sie durch MAC Flooding das Netzwerk in einen großen Hub verwandeln. MAC Flooding funktioniert, indem es den Switch-Ports im Wesentlichen erlaubt, so viele MAC-Adressen zu lernen, wie sie auf ihren Ports sehen, und wenn keine Beschränkungen vorhanden sind, kann es den TCAM-Speicherplatz auf dem Switch füllen. Sobald dies geschieht, verwandeln sich Switches in Hubs, da sie die MAC für den Port nicht speichern können. Sie müssen jedes Paket an jeden Switch senden, um zu versuchen, das Paket zuzustellen.

Macof ist ein Mitglied des Toolsets dsniff suit und wird hauptsächlich verwendet, um den Switch in einem lokalen Netzwerk mit MAC-Adressen zu überfluten. Macof generiert Tausende von Paketen pro Sekunde, und jedes Paket erhält zufällige Quell- und Ziel-IP-Adressen. Eine Quell- und Ziel-MAC-Adresse ist auch für jeden Ethernet-Frame unterschiedlich.

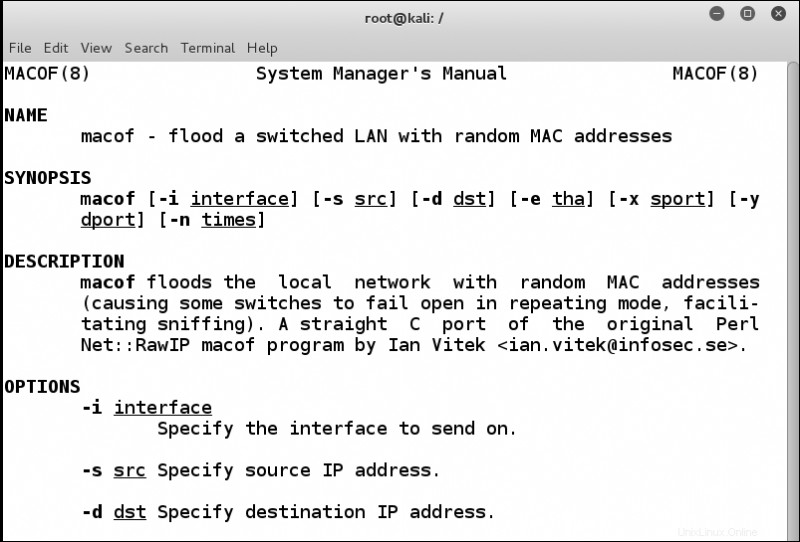

Die Syntax von macof lautet wie folgt. Sehen Sie sich die Manpage oder –help an, um eine vollständige Beschreibung der verfügbaren Optionen zu erhalten:

# macof [-i interface] [-s src] [-d dst] [-e tha] [-x sport] [-y dport] [-n times]

Wenn Sie auf den folgenden Fehler stoßen:

macof: command not found

Sie können versuchen, das folgende Paket gemäß Ihrer Wahl der Distribution zu installieren.

| Verteilung | Befehl |

|---|---|

| Debian | apt-get install dsniff |

| Ubuntu | apt-get install dsniff |

| Arch Linux | pacman -S dsniff |

| Kali-Linux | apt-get install dsniff |

| Fedora | dnf installiere dsniff |

| Raspbian | apt-get install dsniff |

Zusammenfassung

MAC-Adressen sind eindeutige Kennungen mit zwei zugewiesenen Teilen – die OUI wird von IEEE zugewiesen und die zweiten 24 Bits werden vom Hersteller zugewiesen. Diese Adressen werden in einer Tabelle gespeichert, die als inhaltsadressierbarer Speicher (CAM) bezeichnet wird. Angreifer können die CAM-Tabelle ausnutzen, um böswillige Aktivitäten auszuführen. Ein Angriff namens CAM-Overflow kann durchgeführt werden. Mit anderen Worten, Angreifer überlaufen die CAM-Tabellen, indem sie die maximale Größe der CAM-Tabelle ausnutzen. Es sind viele Tools verfügbar, eines davon ist macof.