Jeder sollte sich heutzutage um seine Privatsphäre und Sicherheit sorgen. Es ist ein weit verbreiteter Irrglaube, dass Sie sich mit Linux nicht um Datenschutz- und Sicherheitsfragen kümmern müssen. Jedes Betriebssystem hat Risiken und Schwachstellen, die ausgenutzt werden können und Sie ungeschützt lassen.

In diesem Artikel erfahren Sie mehr über Best Practices, die Sie befolgen können, um Datenschutzrisiken und Lecks zu vermeiden.

Schützen Sie Ihr Benutzerkonto mit einem starken Passwort

Dies ist obligatorisch. Verwenden Sie auch auf Desktop-Systemen immer passwortgeschützte Benutzerkonten. Verwenden Sie ein Passwort mit hoher Komplexität, aber einprägsam, um ein sichereres System zu gewährleisten.

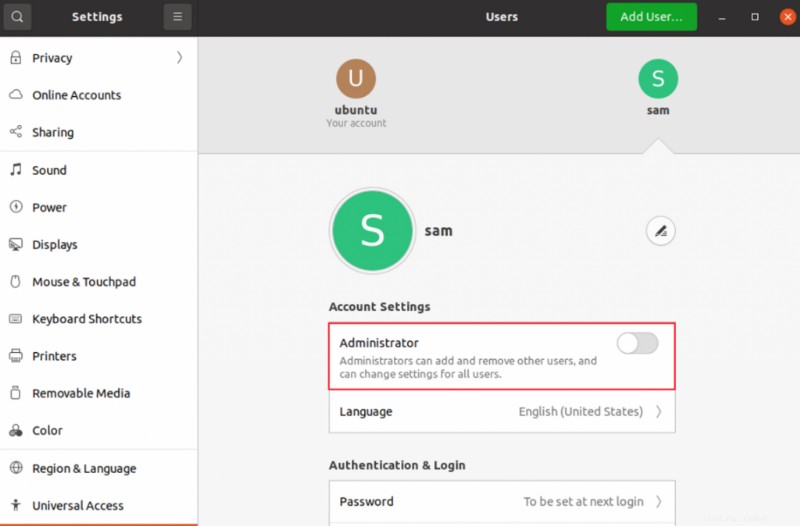

Verwenden Sie kein Administratorkonto für den allgemeinen Gebrauch

Admin-Konten hatten systemweite Berechtigungen, was für den allgemeinen Gebrauch nicht ratsam ist. Verwenden Sie für den täglichen Gebrauch immer ein Standard- oder Basiskonto. Sie können Ihren Kontostatus überprüfen, indem Sie zu Einstellungen> Benutzer gehen.

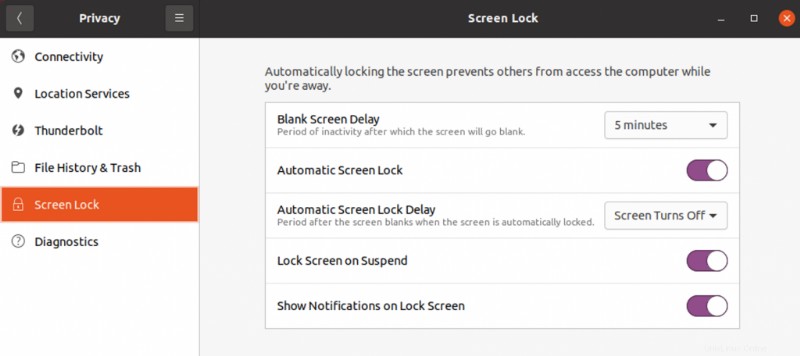

Richten Sie Ihre Bildschirmsperre ein

Sie können Ihr System mit einem einfachen Tastenkürzel Strg+Alt+L manuell sperren . Sie sollten jedoch immer mit einem Bildschirmschoner für Bildschirmsperren sorgen. Gehen Sie einfach zu Einstellungen>Datenschutz>Bildschirmsperre.

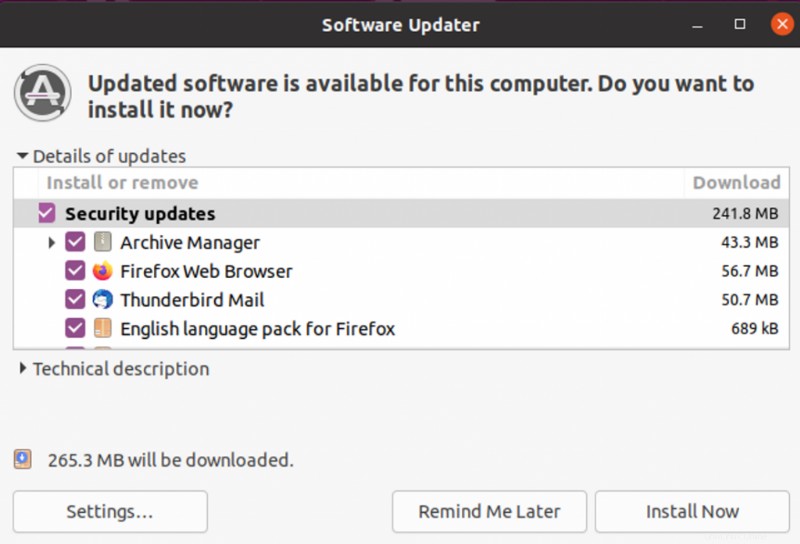

Aktualisieren Sie Ihr System regelmäßig

Stellen Sie sicher, dass Ihr System auf dem neuesten Stand ist. Linux-Versionen werden regelmäßig aktualisiert. Diese Updates enthalten Sicherheitspakete, die Ihre Sicherheit auf dem neuesten Stand halten. Starten Sie also Ihren Software Updater und installieren Sie alle neuen Updates.

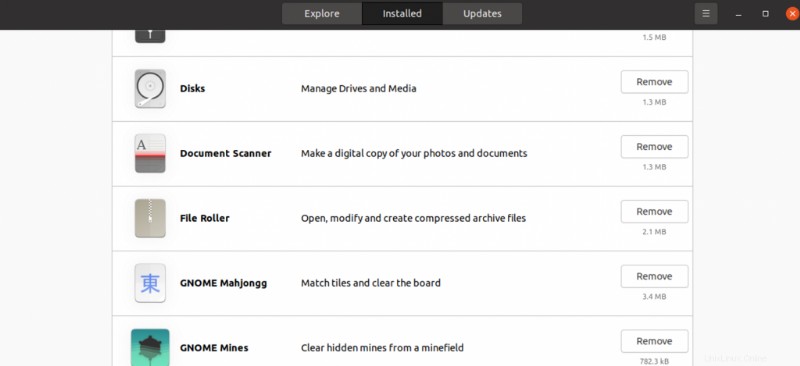

Halten Sie Ihr System sauber

Stellen Sie sicher, dass Sie nur Anwendungen installieren, die Sie benötigen. Mehr als notwendige Anwendungen in Ihrem System verlangsamen Ihr System nicht nur, sondern setzen es auch mehr Risiken und Schwachstellen aus.

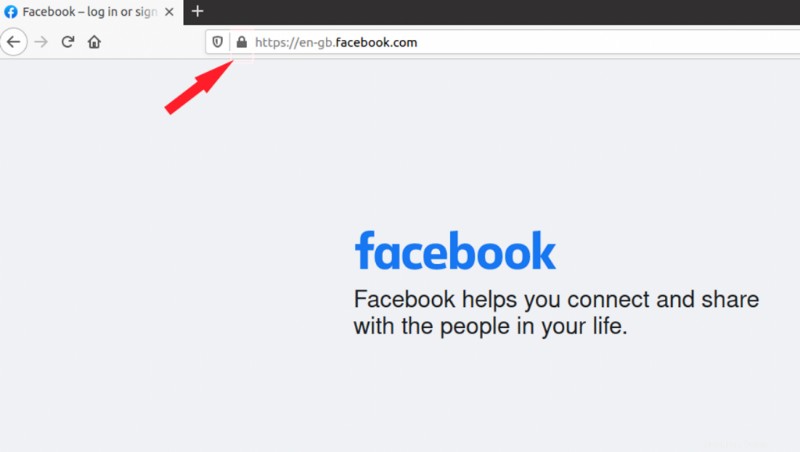

Durchsuchen Sie Websites nur mit einem gültigen SSL-Zertifikat

Stellen Sie beim Surfen und vor der Angabe von Daten auf einer Website immer sicher, dass die Website sicher ist, indem Sie die Farbe des Vorhängeschloss-Symbols in Ihrer URL-Leiste überprüfen. Dies bedeutet, dass Ihre Daten über ein SSL-Protokoll (Secure Socket Layer) übertragen und nicht offengelegt werden. Geben Sie keine Informationen weiter, wenn das Vorhängeschloss-Symbol durchgestrichen oder rot ist.

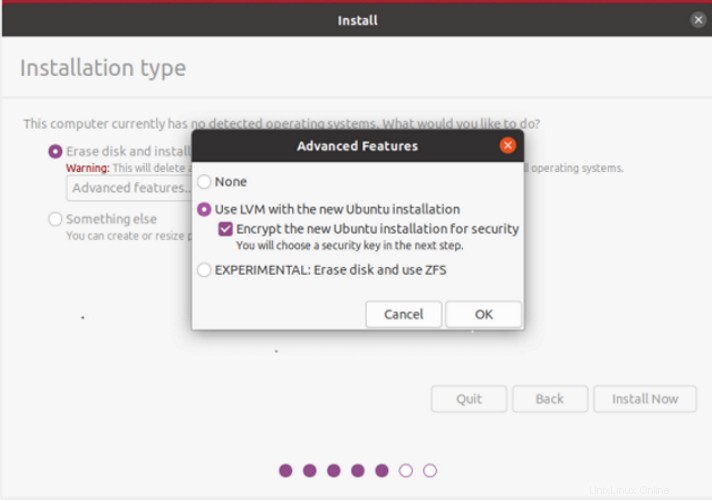

Daten verschlüsseln

Die Option zur vollständigen Festplattenverschlüsselung steht Benutzern während der Installation von Linux-Systemen zur Verfügung. Die vollständige Festplattenverschlüsselung verschlüsselt Ihr gesamtes System und Sie benötigen sogar einen Schlüssel, um das System zu starten.

Sie können diese Verschlüsselungseinstellung während der Linux-Installation festlegen. Wählen Sie unter Installationstyp einfach die Option Erweiterte Funktionen und aktivieren Sie die Optionen „LVM mit der neuen Ubuntu-Installation verwenden“ und „Neue Ubuntu-Installation aus Sicherheitsgründen verschlüsseln“.

Diese Verschlüsselung ist schwer einzurichten, wenn Sie sie bei der Installation verpassen. In diesem Fall ist es am besten, eine aktuelle Sicherungskopie Ihrer Dateien zu erstellen und diese regelmäßig zu aktualisieren.

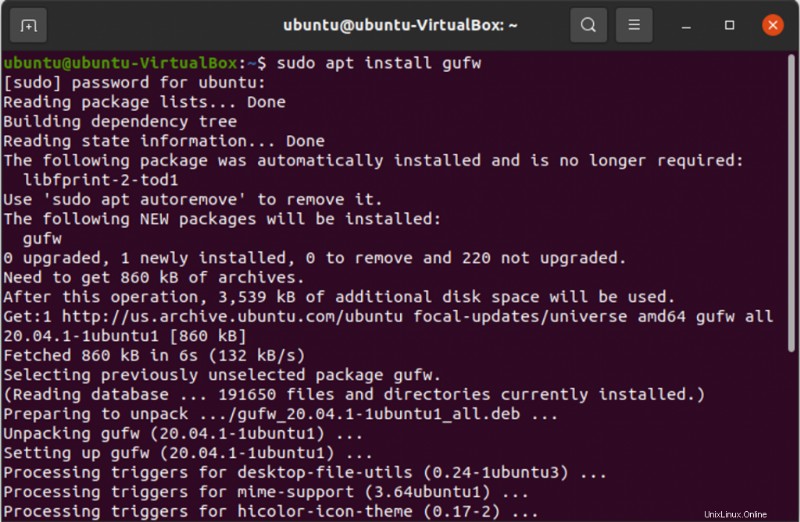

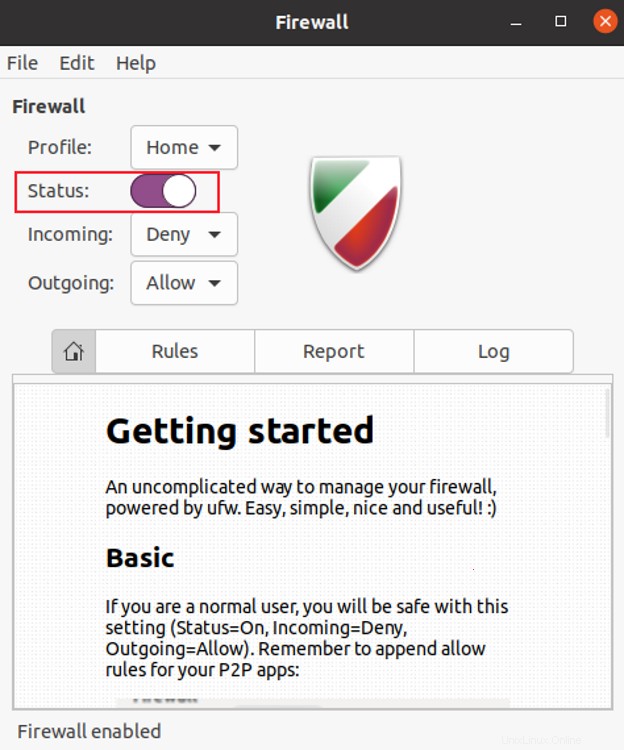

Aktivieren Sie Ihre lokale Firewall

Linux wird mit einer integrierten ufw-Firewall geliefert. Sie können es einfach mit seiner GUI-Anwendung gufw konfigurieren. Um gufw zu installieren, führen Sie den folgenden Befehl aus.

sudo apt install gufw

Verwenden Sie ein virtuelles privates Netzwerk (VPN)

Sie können noch einen Schritt weiter gehen, um die Privatsphäre Ihres Netzwerks zu schützen und ein virtuelles privates Netzwerk zu verwenden. VPN verbirgt und verschlüsselt Ihren Netzwerkdatenverkehr, sodass Sie den Eindruck erwecken, ein Benutzer von einem anderen Standort und Land als Ihrem eigenen zu sein.

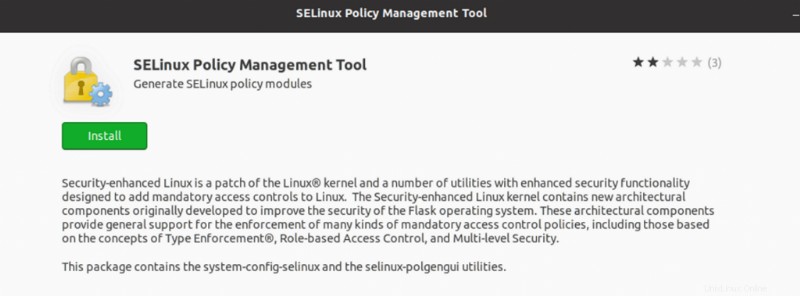

Beschränken Sie den privilegierten Zugriff mit SELinux oder AppArmor

SELinux und AppArmor sind Tools, die Benutzern helfen können, Anwendungsbeschränkungen wie den Zugriff auf Prozesse und Dateien zu definieren. Diese Anwendungen stellen sicher, dass der Schaden durch jeden Angriff eingedämmt wird und Ihre anderen Daten sicher sind.

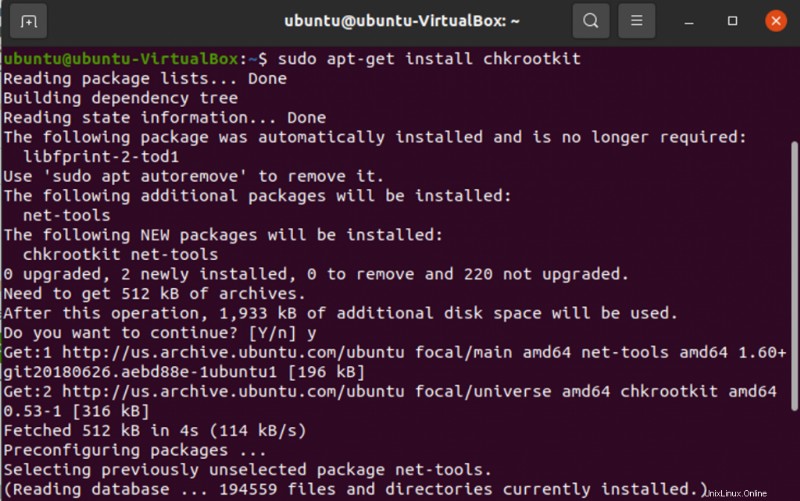

Nach Rootkits suchen

Rootkits sind bösartige Software, die verborgen bleibt und ohne Ihr Wissen die Kontrolle über Ihr System übernehmen kann. Verwenden Sie chkrootkit, ein Rootkit-Erkennungstool, um nach Rootkits in Ihrem System zu suchen.

Sie können chkrootkit installieren, indem Sie den folgenden Befehl ausführen

sudo apt-get install chkrootkit

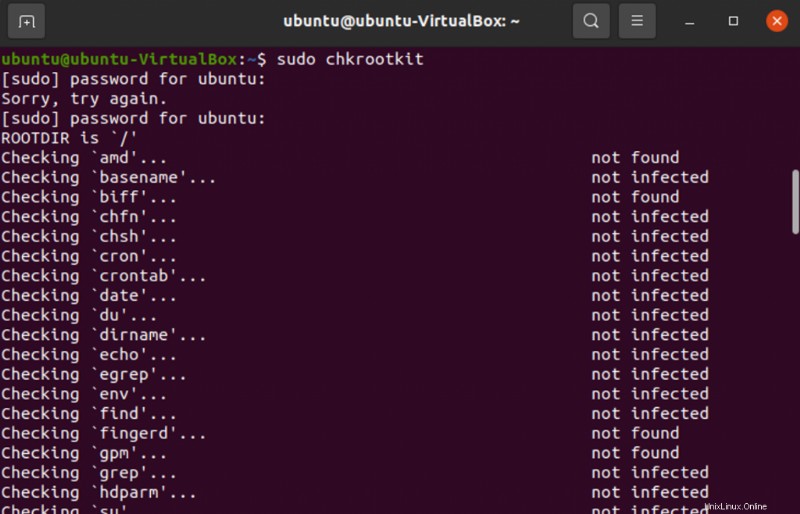

Führen Sie nach der Installation das chkrootkit aus.

sudo chkrootkit

chkrootkit wird Ihr System für eine Weile scannen und Sie wissen lassen, ob Sie irgendein Rootkit auf Ihrem System haben.

Remote-Verbindungseinstellungen einschränken

Secure Shell Protocol (SSH) ist ein Protokoll, das für die Fernkommunikation verwendet wird und viele Risiken für die Privatsphäre und Sicherheit des Systems birgt. Aber Sie können das Risiko reduzieren, indem Sie Änderungen in der SSH-Konfigurationsdatei vornehmen, indem Sie die folgenden Schritte ausführen

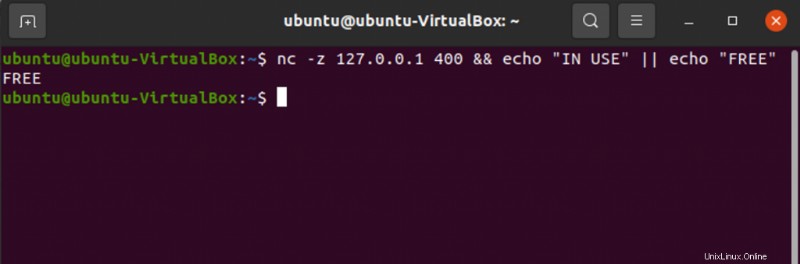

Wählen Sie einen zufälligen freien Port, der nicht verwendet wird. Führen Sie den folgenden Befehl aus, um zu überprüfen, ob der neue Port belegt oder frei ist.

nc -z 127.0.0.1 <port number> && echo "IN USE" || echo "FREE"

Führen Sie zuerst den folgenden Befehl aus, um die SSH-Konfigurationsdatei zu öffnen

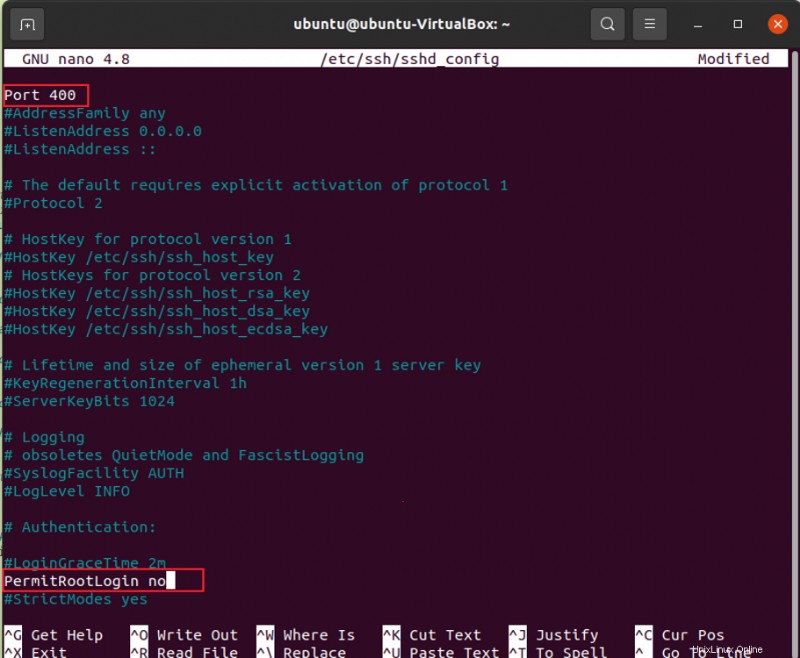

sudo nano /etc/ssh/sshd_config

Suchen Sie nun in der Konfigurationsdatei nach der Zeile mit „Port 22“ und ändern Sie die Portnummer auf eine neue und freie Portnummer.

Suchen Sie als Nächstes in der Konfigurationsdatei nach „PermitRootLogin“. Jetzt können Sie es in „PermitRootLogin no“ ändern, wenn Sie dem Root-Benutzer keine Remote-Anmeldung erlauben möchten.

Aber wenn Sie immer noch möchten, dass der Root-Benutzer die Remote-Anmeldung mit dem SSH-Schlüsselpaar erlaubt, ändern Sie es in „PermitRootLogin-Verbotspasswort“.

Daemons von Listening-Diensten ausschalten

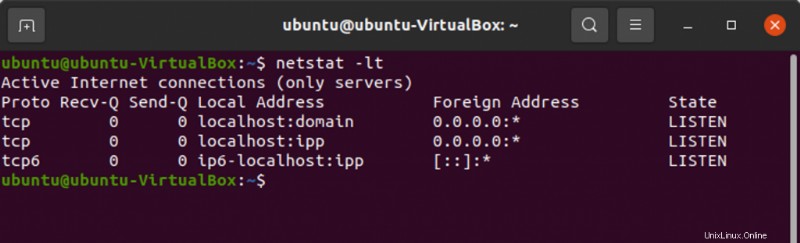

Sie haben einige Standardanwendungen, die lauschende Daemons auf externen Ports ausführen. Führen Sie den folgenden Befehl aus, um nach solchen Ports zu suchen.

netstat -lt

Sehen Sie nun, ob Sie diese Dienste benötigen oder nicht. Und schalten Sie die unnötigen Dienste ab.

Schlussfolgerung

In diesem Artikel haben Sie einige grundlegende Schritte zur Erhöhung der Privatsphäre im Linux-System gelernt. Wenn Sie weitere Datenschutztipps haben, vergessen Sie nicht, diese im Kommentar unten zu teilen.