Einführung

Fail2ban ist ein ausgezeichneter Dienst, der hauptsächlich verwendet wird, um Brute-Forcer daran zu hindern, auf Ihr System zuzugreifen. Fail2ban funktioniert hervorragend, um Ihre primären Angreifer abzuschrecken, indem es sie blockiert, wenn festgestellt wird, dass möglicherweise ein Angriff stattfindet. Wir werden die folgenden Schritte als Root-Benutzer ausführen. Sie müssen sudo verwenden, wenn Sie einen anderen Benutzer verwenden. Für die gesamte Bearbeitung von Konfigurationsdateien verwenden wir vi; Sie können jedoch einen beliebigen Editor Ihrer Wahl verwenden. Diese Installation wird auf einem Ubuntu 14.04 64-Bit-Cloud-Server durchgeführt, auf dem IPTables gemäß unserem IPTables-Leitfaden installiert ist. Diese Anleitung gilt auch für unser Betriebssystem Ubuntu 12.04 und Debian.

Voraussetzungen

Ein Ubuntu 14.04 64-Bit-Server. Wenn Sie keinen Server haben und gerne einen hätten, ziehen Sie SSD-VPS-Hosting von Alantic.Net in Betracht.

fail2ban in Ubuntu und Debian installieren und verwenden

Fail2ban ist im standardmäßigen Ubuntu- und Debian-Repository enthalten. Führen Sie zur Installation Folgendes aus:

apt-get install fail2ban

Nach der Installation müssen wir nur noch wenige Änderungen an der Konfiguration vornehmen. Beim Ändern von Konfigurationsdateien wie dieser ist es am besten, das Original in eine Sicherungskopie zu kopieren. In diesem Fall können Sie das Original in Ruhe lassen, da fail2ban mit einer doppelten .local-Datei funktioniert, die ebenfalls Jail heißt. Führen Sie dazu Folgendes aus:

cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local

Sobald Sie diese .local-Datei erstellt haben, ist es an der Zeit, sie mit Ihrem Editor zu bearbeiten.

vi /etc/fail2ban/jail.local

Wie Sie beim Bearbeiten der Datei sehen werden, gibt es VIELE Abschnitte, mit denen Sie „spielen“ und die Sie anpassen können. Die wichtigsten, auf die wir uns konzentrieren werden, sind die Abschnitteignoreip, bantime, findtime, maxretry und insbesondere [ssh]-Abschnitte.

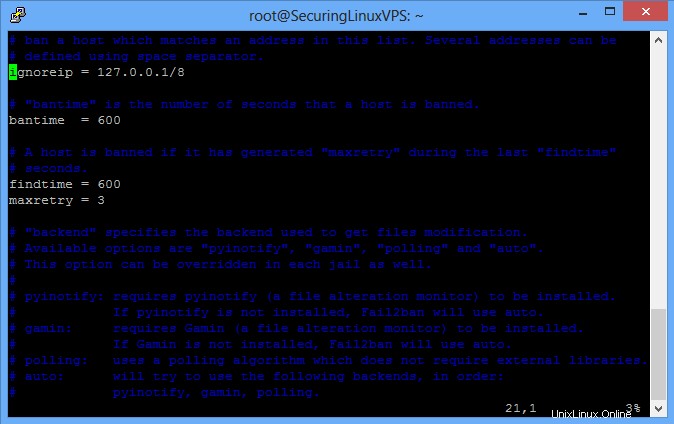

Ein Beispiel dafür, wie die Datei /etc/fail2ban/jail.local aussieht

Hinweis:In Ubuntu 12.04 und Debian sieht die Konfigurationsdatei etwas anders aus als oben. Sie sehen nur Ignoreip, Bantime und Maxretry. Soweit es uns hier betrifft, ist der Rest der Konfiguration gleich.

Im Bild oben, an der grünen Anzeige oben, finden Sie den Ignoreip. Die Ignorieren-IP ist wichtig, da Sie fail2ban anweisen können, Ihre IP-Adresse zu IGNORIEREN. Ignoreip auf die richtige IP zu setzen verhindert, dass Sie sich jemals durch fail2ban von Ihrem Server aussperren. Wir empfehlen Ihnen dringend, Ihre IP-Adresse in dieses Feld einzugeben. Um es hinzuzufügen, müssen Sie lediglich ein Leerzeichen nach 127.0.0.1/8 einfügen und Ihre IP eingeben.

Unterhalb der grünen Anzeige finden Sie die Bantime. Wie es heißt, ist dies die Dauer, für die ein Host gesperrt wird, wenn er zum Sperren veranlasst wird. Die Bantime ist die Anzahl der Sekunden, die diese IP-Adresse von Ihrem System blockiert werden soll. Wir empfehlen Ihnen, dies auf eine hohe Zahl einzustellen, wenn Sie darauf aus sind, dass jemand blockiert wird. Der Standardwert ist 10 Minuten. Wenn Sie eine 0 hinzufügen, sind es 6000 Sekunden oder 100 Minuten (etwas mehr als anderthalb Stunden). Das ist ein guter Anfang.

In Ubuntu 14.04 ist der nächste Abschnitt die findtime. Wie es heißt, ist dies der Zeitraum, in dem fail2ban nach fehlgeschlagenen Versuchen sucht. Die Standardeinstellung hier von 10 Minuten (600) ist akzeptabel.

Unter findtime (oder bantime in Ubuntu 12.04) finden Sie maxretry. Wie es sich anhört, dürfen Sie die Anmeldung so oft innerhalb der Findtime fehlschlagen, bevor die Ursprungs-IP dem Ban hinzugefügt wird, auf das Sie die Bantime eingestellt haben. 3 ist hier eine großartige Zahl, um jemanden zu erwischen, der versucht, hineinzukommen.

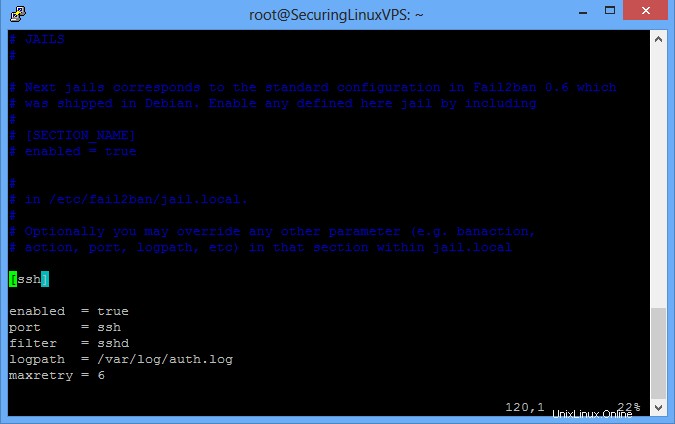

Der letzte Abschnitt, den wir uns ansehen werden, ist für [ssh]. Sie können den Abschnitt im Bild unten sehen. Das Größte, was hier zu bearbeiten ist, ist der maxretry (jeder Abschnitt kann Ihren Standard-maxretry auf seinen eigenen Wert umschreiben) und der Abschnitt „port =“. Maxretry bedeutet, wie oft eine Person scheitern kann, um SSH zu Ihrem Server zu versuchen, bevor sie blockiert wird. Je niedriger diese Zahl, desto besser, aber Sie möchten auch sicher sein, einige Wiederholungen zuzulassen, nur für den Fall.

Im Abschnitt „port =“ sehen Sie, dass der Port auf „ssh“ eingestellt ist. Wenn Sie Ihren SSH-Port nicht geändert haben, ist dies in Ordnung. Wenn Sie einen benutzerdefinierten SSH-Port konfiguriert haben, wie in Ändern Ihres SSH-Ports in Ubuntu beschrieben, sollten Sie den Abschnitt port=ändern. Verwenden Sie beispielsweise unseren benutzerdefinierten SSH-Port:

port = 922

Der Ort, an dem Sie den SSH-Port festlegen können

Nachdem Sie diese Konfiguration nach Ihren Wünschen geändert haben, müssen Sie die vorgenommenen Änderungen speichern und die Datei verlassen. Starten Sie danach den fail2ban-Dienst neu, um ihn zu aktivieren.

service fail2ban restart

Wenn Sie IPTables wie in unserer eingangs erwähnten Anleitung installiert haben, müssen Sie noch einen weiteren Schritt ausführen. Es wäre hilfreich, wenn Sie Ihre IPTables in die Datei IPTables rules.v4 schreiben würden, um die von fail2ban implementierten Änderungen zu speichern. Dazu führen Sie Folgendes aus:

iptables-save > /etc/iptables/rules.v4

Wenn Sie Ihre Datei rules.v4 überprüfen, werden Sie feststellen, dass jetzt eine Regel für fail2ban vorhanden ist. Dies ist die Regel, die fail2ban bei der Installation einrichtet und die benötigt wird, um jeden zu stoppen, der von fail2ban blockiert wird.

Wenn Sie in Zukunft neue Dienste auf dem Server hinzufügen (wie FTP, E-Mail usw.), stellen Sie sicher, dass Sie Ihre fail2ban-Konfiguration überprüfen!

Erfahren Sie mehr über unsere VPS-Hosting-Services und den VPS-Hosting-Preis.