Nmap, auch bekannt als Network Mapper , ist ein kostenloses Open-Source-Tool, das von Netzwerkadministratoren zum Scannen nach Schwachstellen in ihrem Netzwerk und zur Netzwerkerkennung verwendet wird.

Nmap ermöglicht es, Geräte zu finden, die in ihrem Netzwerk ausgeführt werden, und offene Ports und Dienste zu entdecken, die, wenn sie nicht sicher oder gehärtet sind, dazu führen können, dass potenzielle Hacker bekannte Sicherheitsrisiken ausnutzen.

Im folgenden Tutorial erfahren Sie, wie Sie Nmap unter Debian 11 Bullseye installieren und grundlegend verwenden.

Nmap installieren

NMAP ist standardmäßig im Repository von Debian 11 verfügbar. Um mit der Installation zu beginnen, führen Sie den folgenden Befehl aus.

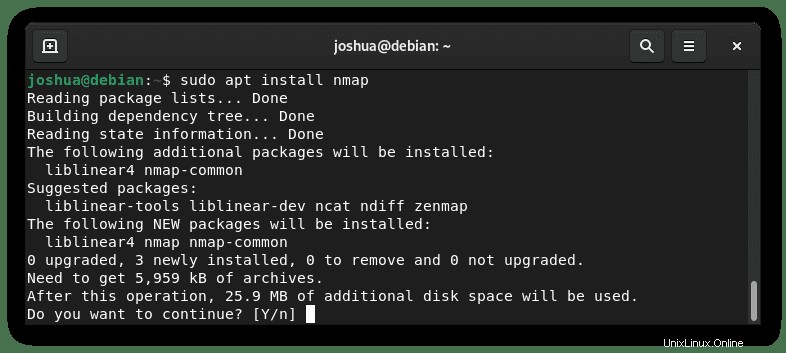

sudo apt install nmapBeispielausgabe:

Geben Sie Y ein , und drücken Sie dann die EINGABETASTE um mit der Installation fortzufahren.

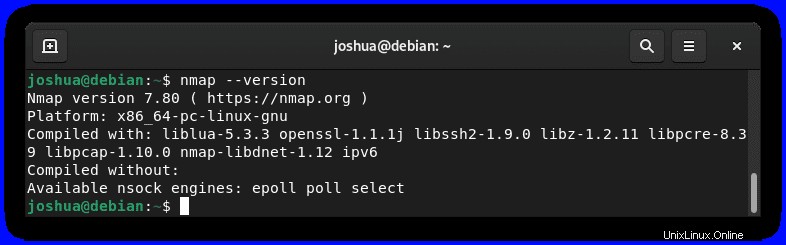

Überprüfen Sie als Nächstes die Installation, indem Sie die Version und den Build überprüfen.

nmap --versionBeispielausgabe:

Verwendung des Nmap-Scanners

Eine Einführung in die Verwendung des Nmap-Scanners geht auf einige der am häufigsten verwendeten Aktionen ein. Wie Nmap funktioniert, verwendet Nmap und die Ziel-IP-Adresse oder Domänenadresse zusammen mit verschiedenen zusätzlichen Flags.

Warnung! Starten Sie keine Scans ohne die Erlaubnis des Hosts, wenn Sie sich nicht darum kümmern, ist das in Ordnung, aber Sie können je nach den Gesetzen Ihres Landes mit Konsequenzen rechnen und möglicherweise in geringerem Maße dazu führen, dass Ihr ISP Ihr Konto wegen böswilliger Aktivitäten oder wegen Ihrer IP-Adresse kündigt auf die schwarze Liste gesetzt, was weitere Probleme verursachen kann.

Dies dient zum Testen der Sicherheit Ihrer eigenen Eigenschaften und Dienste, nicht zum Hacken.

Definitionen für Nmap-Portzustände

Bevor Sie beginnen, sollten Sie zunächst wissen, was das Terminal des Ports anzeigt, wenn Sie den Nmap-Port-Scanner verwenden.

- geschlossen – der Zielport ist erreichbar, aber keine Anwendung hört oder akzeptiert.

- offen – der Zielport akzeptiert entweder TCP, UDP oder SCTP.

- gefiltert – der Zielport kann von nmap aufgrund von Paketfiltern nicht erfolgreich als offen oder geschlossen bestimmt werden.

- ungefiltert – der Port ist erreichbar, kann aber von nmap nicht festgestellt werden, ob er offen oder geschlossen ist.

- geschlossen|gefiltert – nmap erreicht das Ziel und nmap kann nicht feststellen, ob der Port offen oder geschlossen ist.

- offen|gefiltert – nmap kann nicht feststellen, ob ein Port offen oder gefiltert ist.

Host scannen

Um einen Host zu scannen. Dies kann intern oder extern sein, dies ist eine gute Option zur Installation auf Ihrem Server, um nach offenen lokalen Ports zu suchen, die gesperrt werden müssen, um die Sicherheit Ihres Systems weiter zu erhöhen.

Das erste Beispiel mit einer IP-Adresse.

Beispiel:

sudo nmap [IP address] or [website address]Oder verwenden Sie Folgendes, um intern zu scannen.

Beispiel:

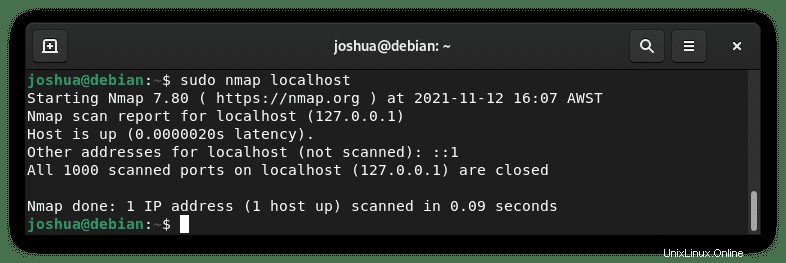

sudo nmap localhostBeispielausgabe:

Um schnell einen Scan durchzuführen, können Sie -F verwenden Flagge.

Beispiel:

sudo nmap -F [IP address] or [website address]Wenn Sie beim Scannen bestimmte Hosts scannen möchten, können Sie angeben.

Beispiel:

sudo nmap [IP address],[IP address],[IP address]Alternativ können Sie das gesamte Subnetz scannen, sofern bekannt.

Beispiel:

sudo nmap [IP address]/24Betriebssystem-Scan

Initiieren Sie einen Betriebssystem-Scan, der Nmap anweist, herauszufinden, welches Betriebssystem auf dem Zielsystem ausgeführt wird. Wenn die Zieladresse gesperrt ist und Ports gefiltert oder geschlossen werden, sind die Ergebnisse weniger zuverlässig bis völlig nutzlos (gutes Ergebnis).

Beispiel:

sudo nmap -O --osscan-guess [IP address] or [website address]Port-Spezifikation und Scan-Reihenfolge

Starten Sie einen benutzerdefinierten Port-Scan, und dies kann nützlich sein, um bestimmte Ports zu überprüfen, die nicht in den 1000 häufigsten Ports für jedes Protokoll enthalten sind. Dies geschieht durch Hinzufügen des -p Flagge.

Beispiel:

sudo nmap –p 80,443,8080,9090 [IP address] or [website address]Service-Scan

Initiieren Sie einen Dienste-Scan, der Nmap anweist, zu überprüfen, welche Dienste auf dem Ziel ausgeführt werden, indem die offenen Ports untersucht werden. Einige häufig verwendete Ports erhalten nicht viele Informationen, aber andere, von denen bekannt ist, dass sie bestimmte, ungewöhnlich gemeinsam genutzte Ports verwenden, zeigen weitaus bessere Ergebnisse, wenn sie offen sind.

Beispiel:

sudo nmap -sV [IP address] or [website address]TCP-SYN-Scan

Initiieren Sie den TCP-SYN-Scan (SYN/Connect()/ACK/Window/Maimon) . Diese Art von Scan wird oft als halb geöffneter Verbindungsscan bezeichnet und wird nie vollständig abgeschlossen. Diese Methode wird für DDoS verwendet, aber in großem Umfang mit Botnets.

Beispiel:

sudo nmap -sS [IP address] or [website address]Nmap-Hilfe

Insgesamt hat Nmap viele Funktionen und Kombinationen. Um mehr darüber zu erfahren, verwenden Sie idealerweise den folgenden Befehl, um die Liste der Befehle und optionalen Flags aufzurufen, die mit Ihren Scans verwendet werden können.

sudo nmap --helpBeispielausgabe:

Nmap 7.80 ( https://nmap.org )

Usage: nmap [Scan Type(s)] [Options] {target specification}

TARGET SPECIFICATION:

Can pass hostnames, IP addresses, networks, etc.

Ex: scanme.nmap.org, microsoft.com/24, 192.168.0.1; 10.0.0-255.1-254

-iL <inputfilename>: Input from list of hosts/networks

-iR <num hosts>: Choose random targets

--exclude <host1[,host2][,host3],...>: Exclude hosts/networks

--excludefile <exclude_file>: Exclude list from file

HOST DISCOVERY:

-sL: List Scan - simply list targets to scan

-sn: Ping Scan - disable port scan

-Pn: Treat all hosts as online -- skip host discovery

-PS/PA/PU/PY[portlist]: TCP SYN/ACK, UDP or SCTP discovery to given ports

-PE/PP/PM: ICMP echo, timestamp, and netmask request discovery probes

-PO[protocol list]: IP Protocol Ping

-n/-R: Never do DNS resolution/Always resolve [default: sometimes]

--dns-servers <serv1[,serv2],...>: Specify custom DNS servers

--system-dns: Use OS's DNS resolver

--traceroute: Trace hop path to each host

SCAN TECHNIQUES:

-sS/sT/sA/sW/sM: TCP SYN/Connect()/ACK/Window/Maimon scans

-sU: UDP Scan

-sN/sF/sX: TCP Null, FIN, and Xmas scans

--scanflags <flags>: Customize TCP scan flags

-sI <zombie host[:probeport]>: Idle scan

-sY/sZ: SCTP INIT/COOKIE-ECHO scans

-sO: IP protocol scan

-b <FTP relay host>: FTP bounce scan

PORT SPECIFICATION AND SCAN ORDER:

-p <port ranges>: Only scan specified ports

Ex: -p22; -p1-65535; -p U:53,111,137,T:21-25,80,139,8080,S:9

--exclude-ports <port ranges>: Exclude the specified ports from scanning

-F: Fast mode - Scan fewer ports than the default scan

-r: Scan ports consecutively - don't randomize

--top-ports <number>: Scan <number> most common ports

--port-ratio <ratio>: Scan ports more common than <ratio>

SERVICE/VERSION DETECTION:

-sV: Probe open ports to determine service/version info

--version-intensity <level>: Set from 0 (light) to 9 (try all probes)

--version-light: Limit to most likely probes (intensity 2)

--version-all: Try every single probe (intensity 9)

--version-trace: Show detailed version scan activity (for debugging)

SCRIPT SCAN:

-sC: equivalent to --script=default

--script=<Lua scripts>: <Lua scripts> is a comma separated list of

directories, script-files or script-categories

--script-args=<n1=v1,[n2=v2,...]>: provide arguments to scripts

--script-args-file=filename: provide NSE script args in a file

--script-trace: Show all data sent and received

--script-updatedb: Update the script database.

--script-help=<Lua scripts>: Show help about scripts.

<Lua scripts> is a comma-separated list of script-files or

script-categories.

OS DETECTION:

-O: Enable OS detection

--osscan-limit: Limit OS detection to promising targets

--osscan-guess: Guess OS more aggressively

TIMING AND PERFORMANCE:

Options which take <time> are in seconds, or append 'ms' (milliseconds),

's' (seconds), 'm' (minutes), or 'h' (hours) to the value (e.g. 30m).

-T<0-5>: Set timing template (higher is faster)

--min-hostgroup/max-hostgroup <size>: Parallel host scan group sizes

--min-parallelism/max-parallelism <numprobes>: Probe parallelization

--min-rtt-timeout/max-rtt-timeout/initial-rtt-timeout <time>: Specifies

probe round trip time.

--max-retries <tries>: Caps number of port scan probe retransmissions.

--host-timeout <time>: Give up on target after this long

--scan-delay/--max-scan-delay <time>: Adjust delay between probes

--min-rate <number>: Send packets no slower than <number> per second

--max-rate <number>: Send packets no faster than <number> per second

FIREWALL/IDS EVASION AND SPOOFING:

-f; --mtu <val>: fragment packets (optionally w/given MTU)

-D <decoy1,decoy2[,ME],...>: Cloak a scan with decoys

-S <IP_Address>: Spoof source address

-e <iface>: Use specified interface

-g/--source-port <portnum>: Use given port number

--proxies <url1,[url2],...>: Relay connections through HTTP/SOCKS4 proxies

--data <hex string>: Append a custom payload to sent packets

--data-string <string>: Append a custom ASCII string to sent packets

--data-length <num>: Append random data to sent packets

--ip-options <options>: Send packets with specified ip options

--ttl <val>: Set IP time-to-live field

--spoof-mac <mac address/prefix/vendor name>: Spoof your MAC address

--badsum: Send packets with a bogus TCP/UDP/SCTP checksum

OUTPUT:

-oN/-oX/-oS/-oG <file>: Output scan in normal, XML, s|<rIpt kIddi3,

and Grepable format, respectively, to the given filename.

-oA <basename>: Output in the three major formats at once

-v: Increase verbosity level (use -vv or more for greater effect)

-d: Increase debugging level (use -dd or more for greater effect)

--reason: Display the reason a port is in a particular state

--open: Only show open (or possibly open) ports

--packet-trace: Show all packets sent and received

--iflist: Print host interfaces and routes (for debugging)

--append-output: Append to rather than clobber specified output files

--resume <filename>: Resume an aborted scan

--stylesheet <path/URL>: XSL stylesheet to transform XML output to HTML

--webxml: Reference stylesheet from Nmap.Org for more portable XML

--no-stylesheet: Prevent associating of XSL stylesheet w/XML output

MISC:

-6: Enable IPv6 scanning

-A: Enable OS detection, version detection, script scanning, and traceroute

--datadir <dirname>: Specify custom Nmap data file location

--send-eth/--send-ip: Send using raw ethernet frames or IP packets

--privileged: Assume that the user is fully privileged

--unprivileged: Assume the user lacks raw socket privileges

-V: Print version number

-h: Print this help summary page.

EXAMPLES:

nmap -v -A scanme.nmap.org

nmap -v -sn 192.168.0.0/16 10.0.0.0/8

nmap -v -iR 10000 -Pn -p 80

SEE THE MAN PAGE (https://nmap.org/book/man.html) FOR MORE OPTIONS AND EXAMPLESSo entfernen (deinstallieren) Sie Nmap

Um Nmap von Ihrem Debian 11-System zu entfernen, verwenden Sie den folgenden Befehl, um die Anwendung zu entfernen.

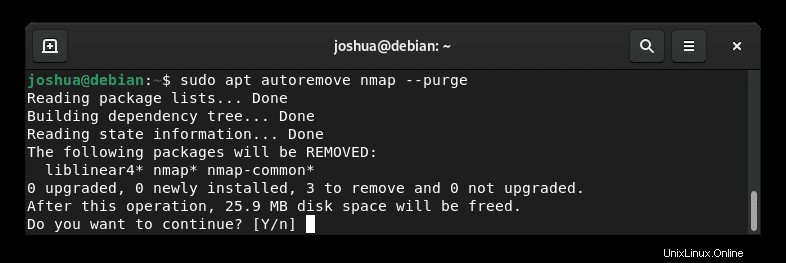

sudo apt autoremove nmap --purgeBeispielausgabe:

Geben Sie Y ein , und drücken Sie dann die EINGABETASTE um mit der Entfernung von Nmap fortzufahren.

Beachten Sie, dass dies die ungenutzten Abhängigkeiten entfernt, die auch während der Erstinstallation von Nmap installiert wurden.