Heute lernen wir, wie man bind mit Debian 11 konfiguriert. Die Welt des Internets ist ohne DNS-Dienst nicht möglich. Für Linux BIND an diese DNS-Jobs. Was ist also Bind oder DNS? Nun, seine grundlegende Rolle besteht darin, einen bestimmten Domänennamen mit einer bestimmten IP-Adresse zu patchen. Wenn Sie über das Internet nach einer Website suchen, wird der Domainname in die IP-Adresse aufgelöst und umgekehrt. Normalerweise ist 53 die Portnummer für DNS-Dienste. Schauen wir uns an, wie wir diesen Dienst Schritt für Schritt konfigurieren können.

Installieren Sie das erforderliche Paket für den Server.

Voraussetzungen

Ich habe Debian 11 Virtuelle Maschine mit 4 GB RAM und 40 G Speicherplatz . Mein Beispiel-Bind-Domänenname lautet rajneeshunix.com.

Zuerst müssen wir Debian Server aktualisieren.

# apt update

Überprüfen Sie die IP-Adresse des Servers.

# hostname -I 192.168.135.132

Ändern Sie den Hostnamen des Servers.

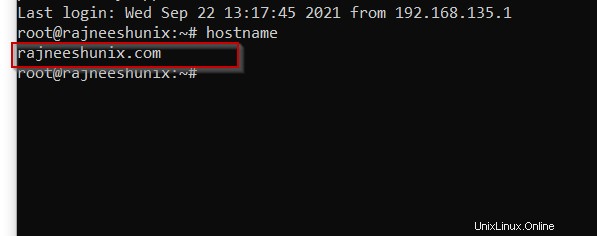

# echo 'rajneeshunix.com' > /etc/hostname

Starten Sie das System neu und überprüfen Sie den Hostnamen.

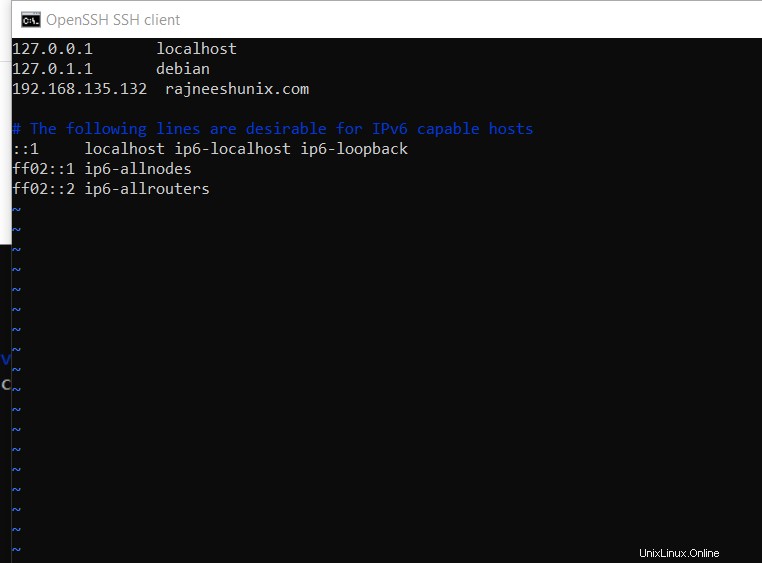

Definieren Sie den Domänennamen in der Datei /etc/hosts.

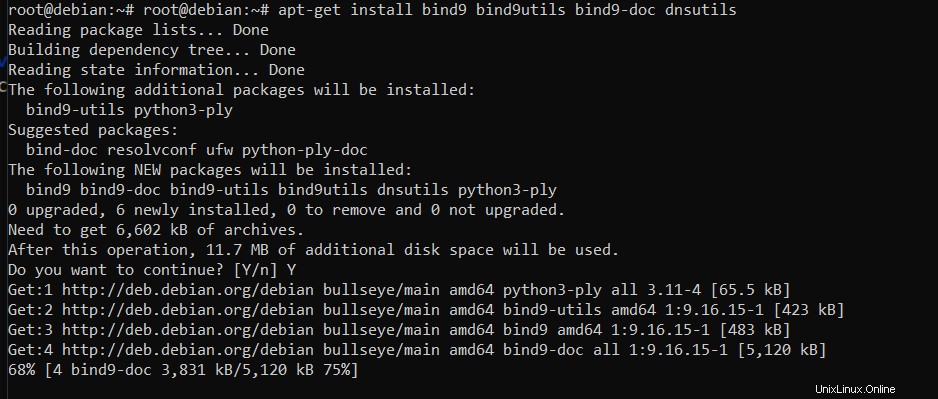

Erforderliches Paket installieren.

# apt-get install bind9 bind9utils bind9-doc dnsutils

Beim Neustart verfügbarer BIND-Server aktivieren.

# systemctl enable bind9

Lassen Sie Port 53 auf der Firewall zu.

# ufw allow 53

Dienststatus prüfen.

# systemctl status bind9

Serverparameter in conf-Datei definieren.

Für den BIND-Master-Server sind sowohl Vorwärts- als auch Rückwärtskonfigurationen der Konfigurationsdatei erforderlich.

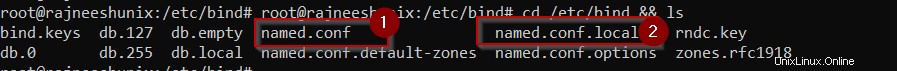

Schauen wir uns an, welche Dateien in /etc/bind verfügbar sind und welche Dateien wir konfigurieren müssen.

# cd /etc/bind && ls

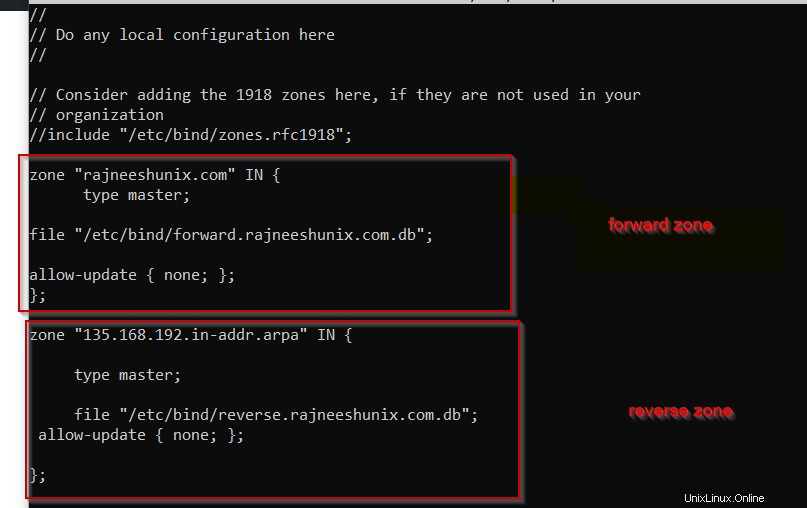

zwei Dateien named.conf und named.conf.local , sind im Verzeichnis /etc/bind sichtbar. für den lokalen Bindungsserver bearbeiten und verwenden wir die Datei named.conf.local nur.

# vim /etc/bind/named.conf.local

Vorwärtszone definieren. Die Zonendatei für die Forward-Zone ist /etc/bind/forward.rajneeshunix.com.db.

zone "rajneeshunix.com" IN {

type master;

file "https://1118798822.rsc.cdn77.org/etc/bind/forward.rajneeshunix.com.db";

allow-update { none; };

}; Umkehrzone definieren. Die Konfigurationsdatei für die Reverse-Zone ist /etc/bind/reverse.rajneeshunix.com.db.

zone "135.168.192.in-addr.arpa" IN {

type master;

file "https://1118798822.rsc.cdn77.org/etc/bind/reverse.rajneeshunix.com.db";

allow-update { none; };

};

Zonendateien als vorwärts und rückwärts konfigurieren.

Im vorherigen Schritt haben wir Zonendateien für Forward- und Reverse-Zonen definiert. Lassen Sie uns zuerst die Forward-Zone konfigurieren. Kopieren Sie die Beispiel-Forward-Zonendatei in den definierten Dateinamen.

# cp db.local forward.rajneeshunix.com.db

Konfigurationsdatei bearbeiten.

# vim forward.rajneeshunix.com.db

Die Konfigurationsdatei sollte wie folgt aussehen.

GNU nano 5.4 forward.rajneeshunix.com.db ;

; BIND data file for local loopback interface

;

$TTL 604800

@ IN SOA rajneeshunix.com. root.rajneeshunix.com. (

2 ; Serial

604800 ; Refresh

86400 ; Retry

2419200 ; Expire

604800 ) ; Negative Cache TTL

@ IN NS rajneeshunix.com.

@ IN A 192.168.135.132

ns1 IN A 192.168.135.132

mail IN A 192.168.135.132

www IN A 192.168.135.132

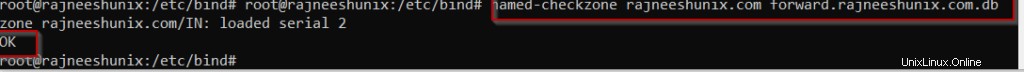

Überprüfen Sie, ob ein Fehler in der conf-Datei vorliegt.

# named-checkzone rajneeshunix.com forward.rajneeshunix.com.db

Die Ausgabe sieht in etwa so aus.

Lassen Sie uns die Rückwärtszone konfigurieren. Kopieren Sie auf ähnliche Weise die Beispieldatei „db.127“ in die definierte Reverse-Zone-Datei.

# cp db.127 reverse.rajneeshunix.com.db

Bearbeiten Sie die Datei gemäß den erforderlichen Einstellungen.

# vim db.127 reverse.rajneeshunix.com.db

;

; BIND reverse data file for local loopback interface

;

$TTL 604800

@ IN SOA ns1.rajneeshunix.com. root.ns1.rajneeshunix.com. (

1 ; Serial

604800 ; Refresh

86400 ; Retry

2419200 ; Expire

604800 ) ; Negative Cache TTL

;

@ IN NS ns1.rajneeshunix.com.

ns1 IN A 192.168.135.132

132 IN PTR ns1.rajneeshunix.com.

Überprüfen Sie, ob die Zonendateien korrekt sind oder nicht.

# named-checkzone 135.168.192-in.addr.arpa reverse.rajneeshunix.com.db

Alle Einstellungen werden nach Bedarf vorgenommen.

BIND/DNS-Dienst testen.

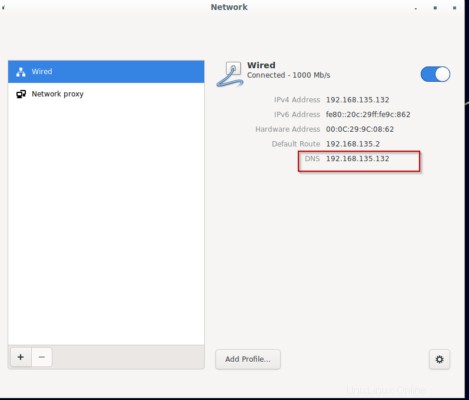

Wir haben eine Bindung für das lokale Netzwerk konfiguriert. Wir müssen die Server-IP-Adresse (192.168.135.132) auch als LAN-DNS definieren. Wenn wir dies nicht tun, können Probleme auftreten.

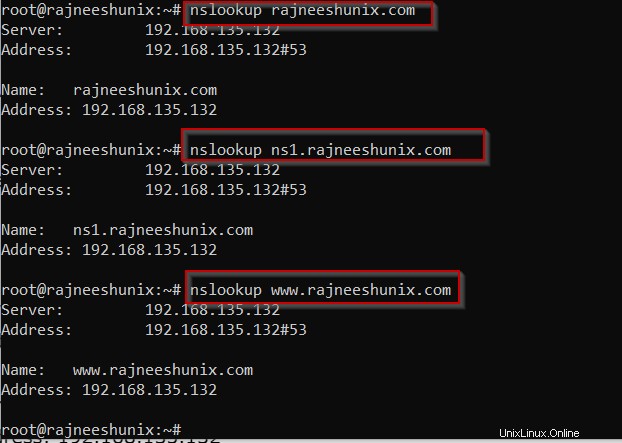

Verwenden Sie den Befehl nslookup, um den Bindungsdienst zu überprüfen.

# nslookup rajneeshunix.com

Server: 192.168.135.132 Address: 192.168.135.132#53 Name: rajneeshunix.com Address: 192.168.135.132

Verwenden Sie den Befehl dig

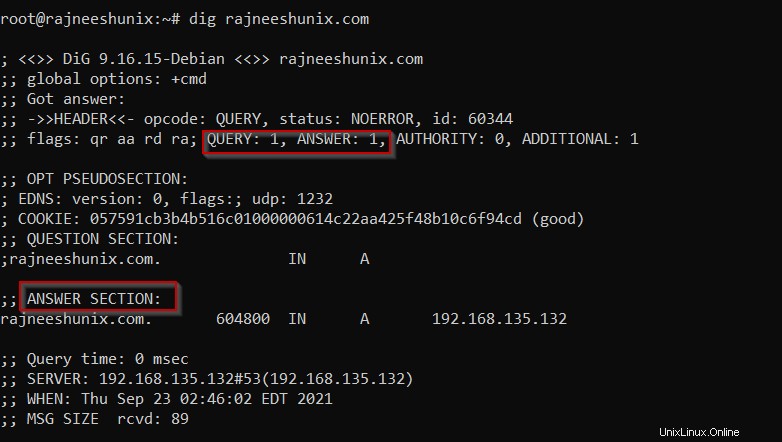

# dig rajneeshunix.com

Dig-Abfrage wurde gelöst, wie im Antwortbereich sichtbar. Der Befehl wird mit einer Antwort als „0“ zurückgegeben, wenn er nicht gelöst wurde.

Verwenden Sie den Befehl dig mit einer IP-Adresse.

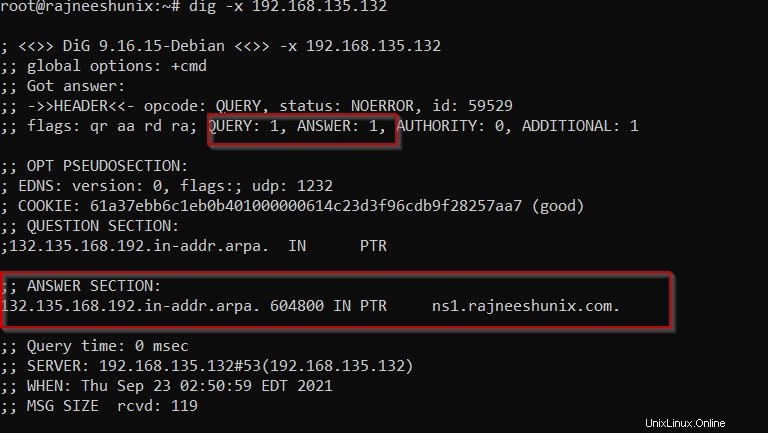

# dig -x 192.168.135.132

Die Ausgabe löst die Abfrage basierend auf der Reverse-Zone auf, werfen Sie einen Blick darauf.

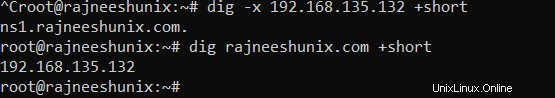

Verwenden Sie den Befehl dig mit dem +short Option für kurze Informationen.

# dig -x 192.168.135.132 +short

Ausgabe

ns1.rajneeshunix.com.

Für Domänennamen.

# dig rajneeshunix.com +short

Ausgabe

192.168.135.132

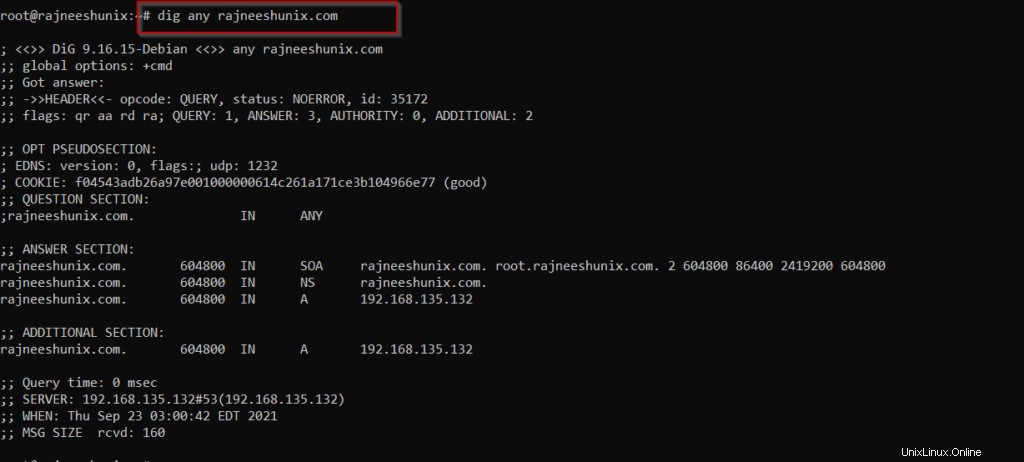

Alle Informationen mit der Option „beliebig“ auflösen.

# dig any rajneeshunix.com

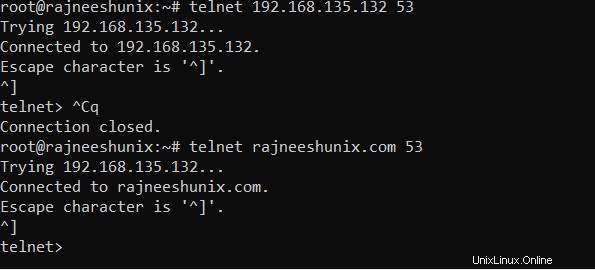

Verwenden Sie den Telnet-Befehl, um den Bindungsserver zu testen.

# telnet 192.168.135.132 53

Ausgabe

Trying 192.168.135.132... Connected to 192.168.135.132. Escape character is '^]'. ^] telnet>

Verwenden Sie Telnet mit dem Domänennamen.

# telnet rajneeshunix.com 53

Ausgabe

Trying 192.168.135.132... Connected to rajneeshunix.com. Escape character is '^]'. ^] telnet>

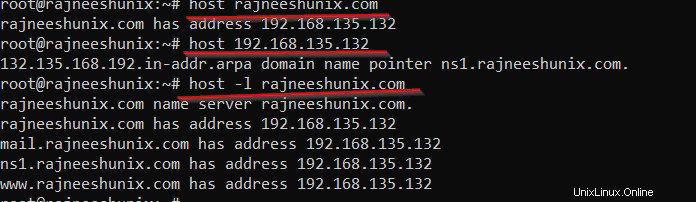

Verwenden Sie den Host-Befehl, um den Bindungsdienst zu testen.

Prüfen Sie den Domänennamen.

# host rajneeshunix.com

Host-Befehl mit IP-Adresse verwenden.

# host 192.168.135.132

Verwenden Sie den Host-Befehl mit der Option -l und dem Domänennamen.

# host -l rajneeshunix.com

Schlussfolgerung

Wir haben die Bind-Konfiguration erfolgreich bereitgestellt. Einige Dinge, die Sie beachten sollten:

- Netzwerk-DNS-IP-Adresse muss dieselbe sein wie Bind-Server.

- Port 53 auf Firewall zulassen.

- SSH für root zulassen.

- Definieren Sie den richtigen „A“-Eintrag, sonst kann es manchmal zu Konfigurationsfehlern kommen.

Bleiben Sie dran.