Dieses Tutorial zeigt Ihnen, wie Sie Ihren eigenen VPN-Server betreiben, indem Sie den OpenConnect-VPN-Server auf Debian 11 Bullseye installieren . OpenConnect VPN-Server, auch bekannt als ocserv , ist eine Open-Source-Implementierung des Cisco AnyConnect VPN-Protokolls, das in Unternehmen und Universitäten weit verbreitet ist. AnyConnect ist ein SSL-basiertes VPN-Protokoll, das es einzelnen Benutzern ermöglicht, sich mit einem entfernten Netzwerk zu verbinden.

Warum einen eigenen VPN-Server einrichten?

- Vielleicht sind Sie ein VPN-Dienstanbieter oder ein Systemadministrator, der es Ihnen obliegt, Ihren eigenen VPN-Server einzurichten.

- Sie vertrauen der No-Logging-Richtlinie von VPN-Dienstanbietern nicht, also entscheiden Sie sich für die Selbsthost-Route.

- Sie können VPN verwenden, um Netzwerksicherheitsrichtlinien zu implementieren. Wenn Sie beispielsweise Ihren eigenen E-Mail-Server betreiben, können Sie von Benutzern verlangen, sich nur über die IP-Adresse des VPN-Servers anzumelden, indem Sie eine Whitelist für IP-Adressen in der Firewall erstellen. Dadurch wird Ihr E-Mail-Server gehärtet, um Hacking-Aktivitäten zu verhindern.

- Vielleicht möchten Sie einfach nur wissen, wie der VPN-Server funktioniert.

Funktionen des OpenConnect VPN-Servers

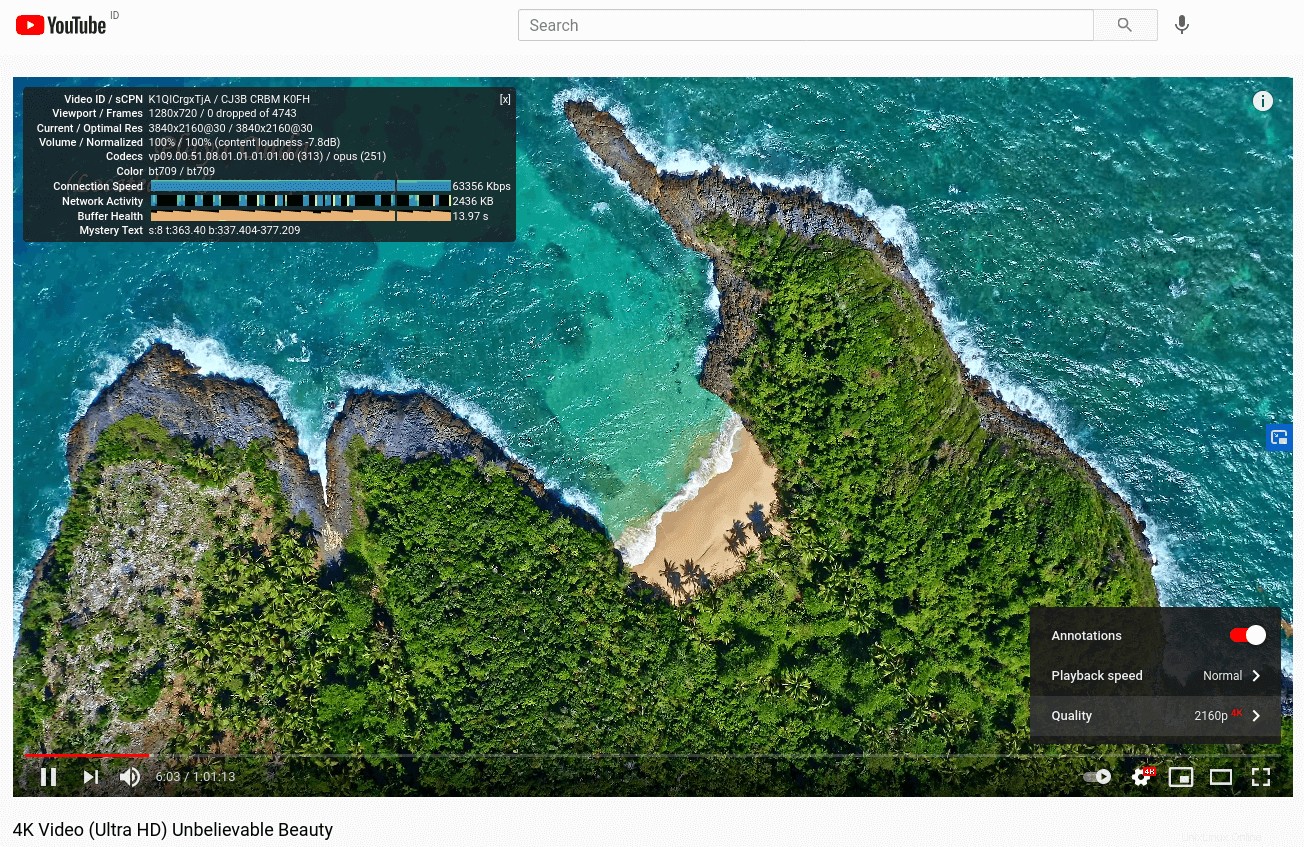

- Leicht und schnell. In meinem Test kann ich YouTube 4K-Videos mit OpenConnect VPN ansehen. YouTube ist in meinem Land (China) gesperrt.

- Läuft auf Linux und den meisten BSD-Servern.

- Kompatibel mit dem Cisco AnyConnect-Client

- Es gibt OpenConnect-Client-Software für Linux, macOS, Windows und OpenWRT. Für Android und iOS können Sie den Cisco AnyConnect Client verwenden.

- Unterstützt Passwortauthentifizierung und Zertifikatsauthentifizierung

- Unterstützt RADIUS-Kontoführung.

- Einfache Einrichtung für Systemadministratoren

- Einfacher Einrichtungsprozess für Endbenutzer.

- OpenConnect VPN kann für den Betrieb auf TCP-Port 443 konfiguriert werden und verwendet das standardmäßige TLS-Protokoll, um den Netzwerkverkehr zu verschlüsseln. Es sieht aus wie das Standard-HTTPS-Protokoll, wodurch es schwer zu blockieren ist.

Besonders gefällt mir, dass es im Vergleich zu anderen VPN-Technologien für den Endnutzer sehr einfach und bequem ist, OpenConnect VPN zu nutzen. Immer wenn ich eine Linux-Distribution auf meinem Computer installiere und Websites schnell entsperren oder meine IP-Adresse verbergen möchte, installiere ich den OpenConnect-Client und verbinde mich mit nur zwei Befehlszeilen mit dem Server:

sudo apt install openconnect sudo openconnect -b vpn.mydomain.com

Es gibt auch einen OpenConnect VPN-Client für Fedora, RHEL, CentOS, Arch Linux und OpenSUSE. Sie können es einfach mit Ihrem Paketmanager installieren.

sudo dnf install openconnect sudo yum install openconnect sudo pacman -S openconnect

Anforderungen

Um diesem Tutorial zu folgen, benötigen Sie einen VPS (Virtual Private Server), der frei auf blockierte Websites zugreifen kann (außerhalb Ihres Landes oder Internetfiltersystems). Ich empfehle Kamatera VPS, das Folgendes bietet:

- Kostenlose 30-Tage-Testversion.

- Beginnt bei 4 $/Monat (1 GB RAM)

- Hochleistungs-KVM-basiertes VPS

- 9 Rechenzentren auf der ganzen Welt, darunter USA, Kanada, Großbritannien, Deutschland, Niederlande, Hongkong und Israel.

Befolgen Sie das unten verlinkte Tutorial, um Ihren Linux-VPS-Server bei Kamatera zu erstellen.

- So erstellen Sie einen Linux-VPS-Server auf Kamatera

Sobald Sie einen VPS haben, auf dem Debian 11 Bullseye läuft, befolgen Sie die nachstehenden Anweisungen.

Sie benötigen außerdem einen Domänennamen, um HTTPS für OpenConnect VPN zu aktivieren. Ich habe meinen Domainnamen bei NameCheap registriert, weil der Preis niedrig ist und sie Whois-Datenschutz lebenslang kostenlos anbieten.

Schritt 1:OpenConnect VPN-Server auf Debian 11 Bullseye installieren

Melden Sie sich über SSH bei Ihrem Debian 11 Bullseye-Server an. Verwenden Sie dann apt um den ocserv zu installieren Paket aus dem Debian-Repository.

sudo apt update sudo apt install ocserv

Nach der Installation wird der OpenConnect VPN-Server automatisch gestartet. Sie können den Status überprüfen mit:

systemctl status ocserv

Beispielausgabe:

● ocserv.service - OpenConnect SSL VPN server

Loaded: loaded (/lib/systemd/system/ocserv.service; enabled; vendor preset: enabled)

Active: active (running) since Sat 2021-09-25 21:35:29 EDT; 8s ago

Docs: man:ocserv(8)

Main PID: 52509 (ocserv-main)

Tasks: 2 (limit: 1095)

Memory: 2.0M

CPU: 12ms

CGroup: /system.slice/ocserv.service

├─52509 ocserv-main

└─52519 ocserv-sm

Hinweis:Wenn der obige Befehl nicht sofort beendet wird, können Sie Q drücken Taste, um die Kontrolle über das Terminal zurückzugewinnen.

Wenn es nicht läuft, können Sie es starten mit:

sudo systemctl start ocserv

Standardmäßig überwacht der OpenConnect VPN-Server TCP- und UDP-Port 443. Wenn Port 443 von einem Webserver verwendet wird, kann der VPN-Server möglicherweise nicht gestartet werden. Wir werden später sehen, wie man den Port in der OpenConnect VPN-Konfigurationsdatei ändert.

Schritt 2:UFW-Firewall installieren

Für Linux sind mehrere Firewall-Lösungen verfügbar. Ich werde UFW verwenden, das ein Frontend für die iptables-Firewall ist und einfach zu verwalten ist. Installieren Sie UFW unter Debian mit:

sudo apt install ufw

Zuerst müssen Sie den SSH-Verkehr zulassen.

sudo ufw allow 22/tcp

Dann müssen Sie die TCP-Ports 80 und 443 öffnen.

sudo ufw allow 80,443/tcp

Aktivieren Sie als Nächstes UFW.

sudo ufw enable

Schritt 3:Let’s Encrypt Client (Certbot) auf Debian 11 Bullseye Server installieren

Der gnutls-bin Paket zusammen mit ocserv installiert bietet Tools zum Erstellen Ihrer eigenen Zertifizierungsstelle und Ihres eigenen Serverzertifikats, aber wir besorgen und installieren Let’s Encrypt Zertifikat. Der Vorteil der Verwendung des Let’s Encrypt-Zertifikats besteht darin, dass es kostenlos und einfacher einzurichten ist und von der VPN-Client-Software als vertrauenswürdig eingestuft wird.

Führen Sie die folgenden Befehle aus, um den Let’s Encrypt-Client (certbot) auf Debian 11 zu installieren.

sudo apt install certbot

Um die Versionsnummer zu überprüfen, führen Sie

auscertbot --version

Beispielausgabe:

certbot 1.12.0

Schritt 4:Erhalten Sie ein vertrauenswürdiges TLS-Zertifikat von Let’s Encrypt

Sie können den standalone verwenden , apache , oder nginx Plugin, um ein TLS-Zertifikat zu erhalten. In den folgenden Texten sollten Sie example.com ersetzen mit Ihrem echten Domainnamen.

Eigenständiges Plugin

Wenn auf Ihrem Debian 11 Bullseye-Server kein Webserver läuft und Sie möchten, dass der OpenConnect VPN-Server Port 443 verwendet, können Sie das eigenständige Plugin verwenden, um ein TLS-Zertifikat von Let’s Encrypt zu erhalten. Legen Sie den DNS-A-Eintrag für vpn.example.com fest auf der Website Ihres Domain-Registrars, und führen Sie dann den folgenden Befehl aus, um das Zertifikat zu erhalten.

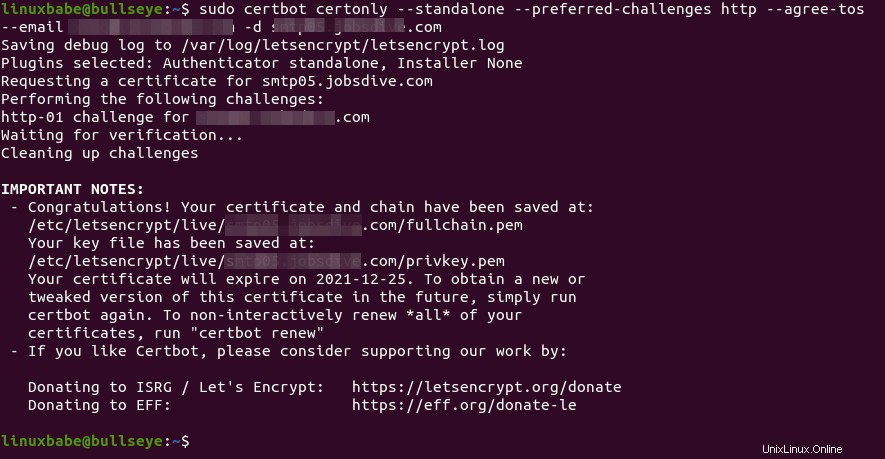

sudo certbot certonly --standalone --preferred-challenges http --agree-tos --email [email protected] -d vpn.example.com

Erklärung:

certonly:Erhalten Sie ein Zertifikat, aber installieren Sie es nicht.--standalone:Verwenden Sie das eigenständige Plugin, um ein Zertifikat zu erhalten--preferred-challenges http:Führen Sie eine http-01-Abfrage durch, um unsere Domäne zu validieren, die Port 80 verwendet.--agree-tos:Stimmen Sie den Nutzungsbedingungen von Let’s Encrypt zu.--email:Die E-Mail-Adresse wird für die Kontoregistrierung und -wiederherstellung verwendet.-d:Geben Sie Ihren Domänennamen an.

Wie Sie dem folgenden Screenshot entnehmen können, habe ich das Zertifikat erfolgreich erhalten.

Wenn Sie auf den folgenden Fehler stoßen, bedeutet dies, dass ein Webserver bereits Port 80 verwendet, also sollten Sie das Webroot-Plugin verwenden, um das TLS-Zertifikat zu erhalten.

Problem binding to port 80: Could not bind to IPv4 or IPv6.

Verwendung des Webroot-Plugins

Wenn Ihr Debian 11 Bullseye-Server einen Webserver hat, der auf Port 80 und 443 lauscht, dann ist es eine gute Idee, das Webroot-Plugin zu verwenden, um ein Zertifikat zu erhalten, da das Webroot-Plugin mit so ziemlich jedem Webserver funktioniert und wir es nicht installieren müssen das Zertifikat im Webserver.

Zuerst müssen Sie einen virtuellen Host für vpn.example.com erstellen.

Apache

Wenn Sie Apache verwenden Webserver, dann müssen Sie das Certbot Apache Plugin installieren.

sudo apt install python3-certbot-apache

Erstellen Sie einen virtuellen Host unter /etc/apache2/sites-available/ Verzeichnis.

sudo nano /etc/apache2/sites-available/vpn.example.com.conf

Und fügen Sie die folgenden Zeilen in die Datei ein.

<VirtualHost *:80>

ServerName vpn.example.com

DocumentRoot /var/www/ocserv

</VirtualHost>

Speichern und schließen Sie die Datei. Erstellen Sie dann das Web-Root-Verzeichnis.

sudo mkdir /var/www/ocserv

Legen Sie www-data (Apache-Benutzer) als Eigentümer des Webstammverzeichnisses fest.

sudo chown www-data:www-data /var/www/ocserv -R

Aktivieren Sie diesen virtuellen Host.

sudo a2ensite vpn.example.com

Laden Sie Apache neu, damit die Änderungen wirksam werden.

sudo systemctl reload apache2

Sobald der virtuelle Host erstellt und aktiviert ist, führen Sie den folgenden Befehl aus, um das Let’s Encrypt-Zertifikat mit dem Apache-Plugin zu erhalten.

sudo certbot certonly -a apache --agree-tos --email [email protected] -d vpn.example.com

Nginx

Wenn Sie Nginx verwenden Webserver, dann müssen Sie das Certbot Nginx-Plugin installieren.

sudo apt install python3-certbot-nginx

Erstellen Sie einen virtuellen Host unter /etc/nginx/conf.d/ .

sudo nano /etc/nginx/conf.d/vpn.example.com.conf

Fügen Sie die folgenden Zeilen in die Datei ein.

server {

listen 80;

server_name vpn.example.com;

root /var/www/ocserv/;

location ~ /.well-known/acme-challenge {

allow all;

}

} Speichern und schließen Sie die Datei. Erstellen Sie dann das Web-Root-Verzeichnis.

sudo mkdir /var/www/ocserv

Legen Sie www-data (Nginx-Benutzer) als Eigentümer des Webstamms fest.

sudo chown www-data:www-data /var/www/ocserv -R

Laden Sie Nginx neu, damit die Änderungen wirksam werden.

sudo systemctl reload nginx

Sobald der virtuelle Host erstellt und aktiviert ist, führen Sie den folgenden Befehl aus, um das Let’s Encrypt-Zertifikat mit dem Certbot Nginx-Plugin zu erhalten.

sudo certbot certonly -a nginx --agree-tos --email [email protected] -d vpn.example.com

Schritt 5:Konfigurationsdatei des OpenConnect VPN-Servers bearbeiten

ocserv-Konfigurationsdatei bearbeiten.

sudo nano /etc/ocserv/ocserv.conf

Zuerst müssen wir die Passwortauthentifizierung konfigurieren. Standardmäßig ist die Passwort-Authentifizierung durch PAM (Pluggable Authentication Modules) aktiviert, wodurch Sie Debian-Systemkonten verwenden können, um sich von VPN-Clients anzumelden. Dieses Verhalten kann durch Auskommentieren der folgenden Zeile deaktiviert werden.

auth = "pam[gid-min=1000]"

Wenn wir möchten, dass Benutzer separate VPN-Konten anstelle von Systemkonten verwenden, um sich anzumelden, müssen wir die folgende Zeile hinzufügen, um die Passwortauthentifizierung mit einer Passwortdatei zu aktivieren.

auth = "plain[passwd=/etc/ocserv/ocpasswd]"

In Schritt 6 verwenden wir den ocpasswd Tool zum Generieren von /etc/ocserv/ocpasswd Datei, die eine Liste mit Benutzernamen und verschlüsselten Passwörtern enthält.

Hinweis :Ocserv unterstützt Client-Zertifikat-Authentifizierung, aber Let’s Encrypt stellt kein Client-Zertifikat aus. Wenn Sie die Zertifikatsauthentifizierung aktivieren möchten, müssen Sie Ihre eigene Zertifizierungsstelle einrichten, um das Clientzertifikat auszustellen.

Wenn Sie als Nächstes nicht möchten, dass ocserv TCP- und UDP-Port 443 verwendet (es gibt einen Webserver, der Port 443 verwendet), suchen Sie die folgenden zwei Zeilen und ändern Sie die Portnummer. Ansonsten lass sie in Ruhe.

tcp-port = 443 udp-port = 443

Suchen Sie dann die folgenden zwei Zeilen. Wir müssen sie ändern.

server-cert = /etc/ssl/certs/ssl-cert-snakeoil.pem server-key = /etc/ssl/private/ssl-cert-snakeoil.key

Ersetzen Sie die Standardeinstellung durch den Pfad des Let’s Encrypt-Serverzertifikats und der Serverschlüsseldatei.

server-cert = /etc/letsencrypt/live/vpn.example.com/fullchain.pem server-key = /etc/letsencrypt/live/vpn.example.com/privkey.pem

Stellen Sie dann die maximale Anzahl von Clients ein. Der Standardwert ist 128. Für unbegrenzt auf Null gesetzt.

max-clients = 128

Legen Sie die Anzahl der Geräte fest, von denen sich ein Benutzer gleichzeitig anmelden kann. Der Standardwert ist 2. Für unbegrenzt auf Null gesetzt.

max-same-clients = 2

Standardmäßig werden Keepalive-Pakete alle 300 Sekunden (5 Minuten) gesendet. Ich bevorzuge eine kurze Zeit (30 Sekunden), um die Wahrscheinlichkeit eines VPN-Verbindungsabbruchs zu verringern.

keepalive = 30

Suchen Sie als Nächstes die folgende Zeile. Ändern Sie false auf true um die MTU-Erkennung zu aktivieren.

try-mtu-discovery = false

Sie können die Zeit einstellen, die ein Client inaktiv bleiben darf, bevor er über die folgenden zwei Parameter getrennt wird. Wenn Sie es vorziehen, dass der Client unbegrenzt verbunden bleibt, kommentieren Sie diese beiden Parameter aus.

idle-timeout=1200 mobile-idle-timeout=1800

Legen Sie danach die Standarddomäne auf vpn.example.com fest.

default-domain = vpn.example.com

Die IPv4-Netzwerkkonfiguration ist standardmäßig wie folgt. Dies führt zu Problemen, da die meisten Heimrouter auch den IPv4-Netzwerkbereich auf 192.168.1.0/24 setzen .

ipv4-network = 192.168.1.0 ipv4-netmask = 255.255.255.0

Wir können einen anderen privaten IP-Adressbereich (z. B. 10.10.10.0/24) verwenden, um eine IP-Adresskollision zu vermeiden, also ändern Sie den Wert von ipv4-network zu

ipv4-network = 10.10.10.0

Entkommentieren Sie nun die folgende Zeile, um alle DNS-Anfragen über das VPN zu tunneln.

tunnel-all-dns = true

Standardmäßig verwendet ocserv die öffentlichen DNS-Server 8.8.8.8 (Google) und 1.1.1.1 (Cloudflare), was in Ordnung ist.

dns = 8.8.8.8 dns = 1.1.1.1

Hinweis :Wenn Sie ein VPN-Dienstanbieter sind, empfiehlt es sich, einen eigenen DNS-Resolver zu betreiben. Wenn auf demselben Server ein DNS-Resolver ausgeführt wird, geben Sie den DNS als

andns = 10.10.10.1

10.10.10.1 ist die IP-Adresse des OpenConnect VPN-Servers im VPN-LAN. Dadurch wird die DNS-Suche für Clients ein wenig beschleunigt, da die Netzwerklatenz zwischen dem VPN-Server und dem DNS-Resolver eliminiert wird.

Kommentieren Sie dann alle Routenparameter aus (fügen Sie ein #-Zeichen am Anfang der folgenden Zeilen hinzu), wodurch der Server als Standard-Gateway für die Clients festgelegt wird.

#route = 10.0.0.0/8 #route = 172.16.0.0/12 #route = 192.168.0.0/16 #route = fd00::/8 #route = default #no-route = 192.168.5.0/255.255.255.0

Speichern und schließen Sie die Datei. Starten Sie dann den VPN-Server neu, damit die Änderungen wirksam werden.

sudo systemctl restart ocserv

Schritt 6:Erstellen von VPN-Konten

Verwenden Sie nun das Tool ocpasswd, um VPN-Konten zu generieren.

sudo ocpasswd -c /etc/ocserv/ocpasswd username

Sie werden aufgefordert, ein Passwort für den Benutzer festzulegen, und die Informationen werden unter /etc/ocserv/ocpasswd gespeichert Datei. Um das Passwort zurückzusetzen, führen Sie einfach den obigen Befehl erneut aus.

Schritt 7:IP-Weiterleitung im Linux-Kernel aktivieren

Damit der VPN-Server Pakete zwischen dem VPN-Client und dem Internet weiterleiten kann, müssen wir die IP-Weiterleitung aktivieren. Bearbeiten Sie sysctl.conf Datei.

sudo nano /etc/sysctl.conf

Fügen Sie am Ende dieser Datei die folgende Zeile hinzu.

net.ipv4.ip_forward = 1

Speichern und schließen Sie die Datei. Wenden Sie dann die Änderungen mit dem folgenden Befehl an. Das -p Option lädt Sysctl-Einstellungen aus /etc/sysctl.conf Datei. Dieser Befehl behält unsere Änderungen über Systemneustarts hinweg bei.

sudo sysctl -p

Schritt 8:IP-Masquerading in der Firewall konfigurieren

Wir müssen IP-Masquerading in der Server-Firewall einrichten, damit der Server zu einem virtuellen Router für VPN-Clients wird. Suchen Sie den Namen der Hauptnetzwerkschnittstelle Ihres Servers.

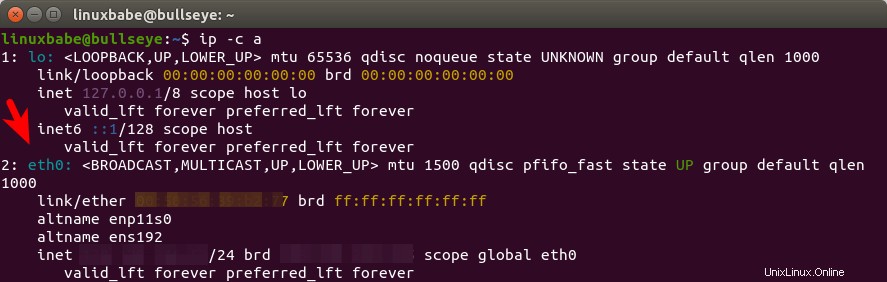

ip -c a

Wie Sie sehen können, heißt es eth0 auf meinem Debian-Server.

Um IP-Masquerading zu konfigurieren, müssen wir den iptables-Befehl in eine UFW-Konfigurationsdatei einfügen.

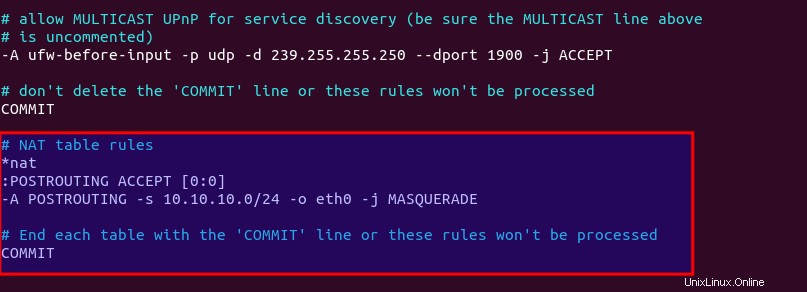

sudo nano /etc/ufw/before.rules

Standardmäßig gibt es einige Regeln für den filter Tisch. Fügen Sie am Ende dieser Datei die folgenden Zeilen hinzu. Im Nano-Texteditor können Sie zum Ende der Datei gehen, indem Sie Ctrl+W drücken , und drücken Sie dann Ctrl+V .

# NAT table rules *nat :POSTROUTING ACCEPT [0:0] -A POSTROUTING -s 10.10.10.0/24 -o eth0 -j MASQUERADE # End each table with the 'COMMIT' line or these rules won't be processed COMMIT

Ersetzen Sie eth0 mit Ihrem eigenen Netzwerkschnittstellennamen.

Die obigen Zeilen werden angehängt (-A ) eine Regel am Ende von POSTROUTING Kette von nat Tisch. Es verbindet Ihr virtuelles privates Netzwerk mit dem Internet. Und verstecken Sie auch Ihr Netzwerk vor der Außenwelt. Das Internet kann also nur die IP Ihres VPN-Servers sehen, aber nicht die IP Ihres VPN-Clients, genau wie Ihr Heimrouter Ihr privates Heimnetzwerk verbirgt.

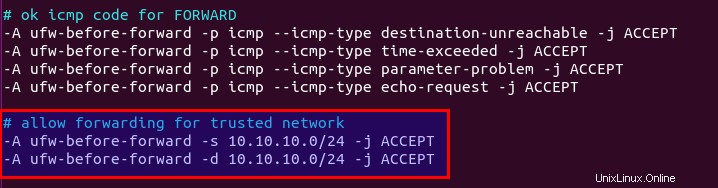

Standardmäßig verbietet UFW die Paketweiterleitung. Wir können die Weiterleitung für unser privates Netzwerk zulassen. Suchen Sie den ufw-before-forward Kette in dieser Datei und fügen Sie die folgenden 3 Zeilen hinzu, die die Paketweiterleitung akzeptieren, wenn die Quell-IP oder Ziel-IP in 10.10.10.0/24 ist Bereich.

# allow forwarding for trusted network -A ufw-before-forward -s 10.10.10.0/24 -j ACCEPT -A ufw-before-forward -d 10.10.10.0/24 -j ACCEPT

Speichern und schließen Sie die Datei. Starten Sie dann UFW neu.

sudo systemctl restart ufw

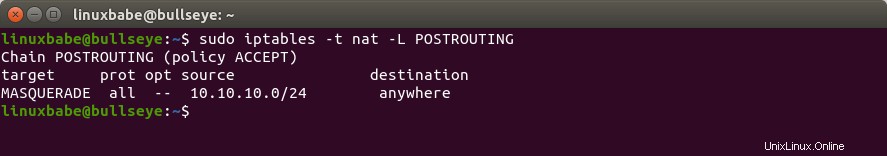

Wenn Sie nun die Regeln in der POSTROUTING-Kette der NAT-Tabelle auflisten, indem Sie den folgenden Befehl verwenden:

sudo iptables -t nat -L POSTROUTING

Sie können die Maskerade-Regel sehen.

Es kann einige Zeit dauern, bis UFW die Firewall-Regeln verarbeitet. Wenn die Maskerade-Regel nicht angezeigt wird, starten Sie UFW erneut (sudo systemctl restart ufw ).

Schritt 9:Öffnen Sie Port 443 in der Firewall

Führen Sie den folgenden Befehl aus, um TCP- und UDP-Port 443 zu öffnen. Wenn Sie einen anderen Port für ocserv konfiguriert haben, ändern Sie 443 in Ihren konfigurierten Port.

sudo ufw allow 443/tcp sudo ufw allow 443/udp

Jetzt ist der OpenConnect VPN-Server bereit, Client-Verbindungen zu akzeptieren.

Für diejenigen unter Ihnen, die einen lokalen DNS-Resolver ausführen:Wenn Sie 10.10.10.1 als DNS-Server für VPN-Clients angegeben haben, müssen Sie VPN-Clients erlauben, sich mit der folgenden UFW-Regel mit Port 53 zu verbinden.

sudo ufw insert 1 allow in from 10.10.10.0/24

Sie müssen auch die Konfiguration des BIND-DNS-Servers bearbeiten, damit VPN-Clients rekursive DNS-Abfragen wie unten senden können.

allow-recursion { 127.0.0.1; 10.10.10.0/24; }; OpenConnect GUI-Client für Windows und macOS

Sie können von der OpenConnect-GUI-Github-Seite heruntergeladen werden.

So installieren und verwenden Sie den OpenConnect VPN-Client auf Debian 11 Bullseye Desktop

Führen Sie den folgenden Befehl aus, um den OpenConnect VPN-Befehlszeilenclient auf dem Debian-Desktop zu installieren.

sudo apt install openconnect

Sie können sich wie unten über die Befehlszeile mit VPN verbinden. -b Flag lässt es im Hintergrund laufen, nachdem die Verbindung hergestellt wurde.

sudo openconnect -b vpn.example.com

Standardmäßig kontaktiert der Openconnect-Client Port 443 des Servers. Wenn Sie einen anderen Port für den Server konfiguriert haben, können Sie die Portnummer hinzufügen.

sudo openconnect -b vpn.example.com:port-number

Sie werden aufgefordert, den VPN-Benutzernamen und das Passwort einzugeben. Wenn die Verbindung erfolgreich hergestellt wurde, sehen Sie die folgende Meldung.

Got CONNECT response: HTTP/1.1 200 CONNECTED CSTP connected. DPD 60, Keepalive 300 Connected as 10.10.10.139, using SSL + LZ4, with DTLS + LZ4 in progress Continuing in background; pid 17050

Wenn die Verbindung fehlgeschlagen ist, können Sie das ocserv-Protokoll überprüfen, um herauszufinden, warum. (Vielleicht haben Sie das Passwort nicht richtig eingegeben.)

sudo journaltcl -eu ocserv

Um die Verbindung zu beenden, führen Sie Folgendes aus:

sudo pkill openconnect

Verwenden Sie die folgende Syntax, um den Client nicht interaktiv auszuführen.

echo -n password | sudo openconnect -b vpn.example.com -u username --passwd-on-stdin

Wenn Sie Network Manager zum Verwalten der VPN-Verbindung verwenden möchten, müssen Sie diese Pakete installieren.

sudo apt install network-manager-openconnect network-manager-openconnect-gnome

Wenn Sie erfolgreich mit dem VPN-Server verbunden sind, sich Ihre öffentliche IP-Adresse jedoch nicht ändert, liegt das daran, dass die IP-Weiterleitung oder das IP-Masquerading nicht funktioniert. Ich hatte einmal einen Tippfehler in meinem iptables-Befehl, der dazu führte, dass mein Computer nicht im Internet surfen konnte.

Automatische Verbindung beim Systemstart

Damit sich der OpenConnect VPN-Client beim Booten automatisch mit dem Server verbindet, können wir eine systemd-Diensteinheit erstellen.

sudo nano /etc/systemd/system/openconnect.service

Fügen Sie die folgenden Zeilen in die Datei ein. Ersetzen Sie den roten Text.

[Unit] Description=OpenConnect VPN Client After=network-online.target Wants=network-online.target [Service] Type=simple ExecStart=/bin/bash -c '/bin/echo -n password | /usr/sbin/openconnect vpn.example.com -u username --passwd-on-stdin' KillSignal=SIGINT Restart=always RestartSec=2 [Install] WantedBy=multi-user.target

Speichern und schließen Sie die Datei. Aktivieren Sie dann diesen Dienst, damit er beim Booten gestartet wird.

sudo systemctl enable openconnect.service

Erläuterung des Dateiinhalts:

After=network-online.targetundWants=network-online.targetLassen Sie diesen Dienst laufen, nachdem das Netzwerk hochgefahren ist.- Tatsächlich kann dieser Dienst noch ausgeführt werden, bevor das Netzwerk hochgefahren ist. Wir fügen

Restart=alwayshinzu undRestartSec=2um diesen Dienst nach 2 Sekunden neu zu starten, wenn dieser Dienst fehlschlägt. - Systemd erkennt keine Pipe-Umleitung. Also im

ExecStartDirektive setzen wir den Befehl in einfache Anführungszeichen und führen ihn mit der Bash-Shell aus. - Da der OpenConnect VPN-Client als systemd-Dienst ausgeführt wird, der im Hintergrund ausgeführt wird, muss

-bnicht hinzugefügt werden Flag zumopenconnectBefehl. - Das

KillSignalDirektive weist Systemd an, denSIGINTzu senden Signal, wennsystemctl stop openconnectBefehl ausgegeben wird. Dadurch wird ein sauberes Herunterfahren durchgeführt, indem die Sitzung abgemeldet und die DNS-Servereinstellungen und die Linux-Kernel-Routing-Tabelle wiederhergestellt werden.

Um diesen Systemd-Dienst sofort zu starten, führen Sie

aussudo systemctl start openconnect

Um diesen Systemd-Dienst zu stoppen, führen Sie

aussudo systemctl stop openconnect

Automatischer Neustart bei Unterbrechung der VPN-Verbindung

Manchmal brach die VPN-Verbindung aus verschiedenen Gründen ab. Um den VPN-Client automatisch neu zu starten, bearbeiten Sie die crontab-Datei des Root-Benutzers.

sudo crontab -e

Fügen Sie am Ende dieser Datei die folgende Zeile hinzu.

* * * * * ping -c 10 10.10.10.1 > /dev/null || systemctl restart openconnect

Dieser Cron-Job wird jede Minute ausgeführt, um zu prüfen, ob der VPN-Client die private IP-Adresse des VPN-Servers (10.10.10.1) anpingen kann. Wenn der Ping nicht erfolgreich ist, wird der Befehl rechts ausgeführt, um den VPN-Client neu zu starten. || ist der ODER-Operator in Bash. Es führt den Befehl auf der rechten Seite nur aus, wenn der Befehl auf der linken Seite einen Fehler zurückgegeben hat.

Speichern und schließen Sie die Datei.

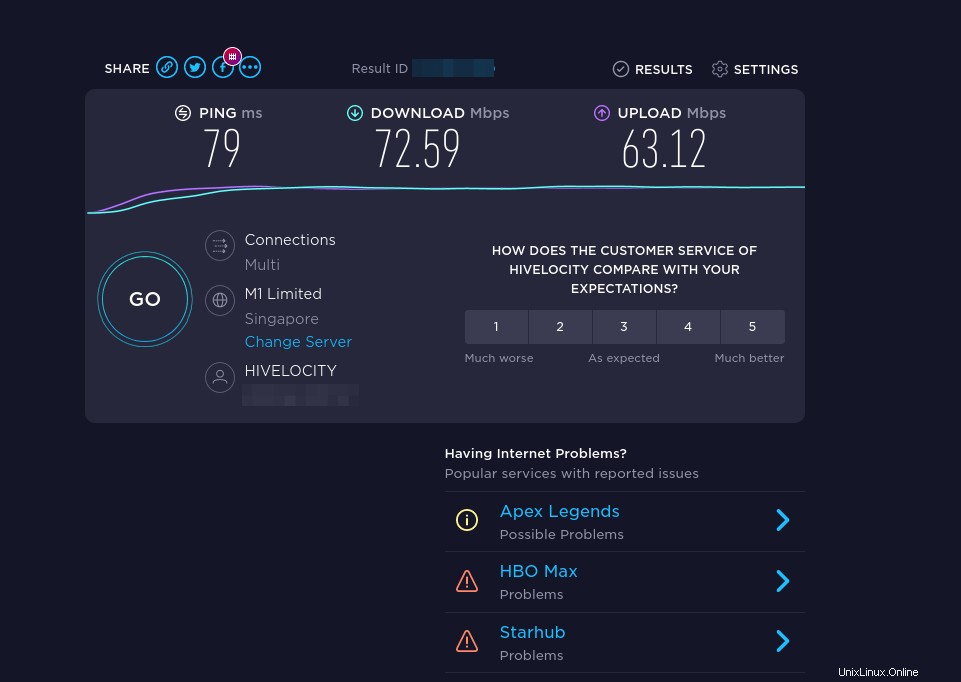

Geschwindigkeit

OpenConnect VPN ist ziemlich schnell. Ich kann es verwenden, um 4k-Videos auf YouTube anzusehen. Wie Sie sehen können, beträgt die Verbindungsgeschwindigkeit 63356 Kbps , was übersetzt 61 Mbit/s bedeutet .

Und hier sind die Testergebnisse auf speedtest.net.

Geschwindigkeitsoptimierung

OpenConnect verwendet standardmäßig das TLS-über-UDP-Protokoll (DTLS), um eine höhere Geschwindigkeit zu erreichen, aber UDP kann keine zuverlässige Übertragung bieten. TCP ist langsamer als UDP, kann aber eine zuverlässige Übertragung bieten. Ein Optimierungstipp, den ich Ihnen geben kann, ist, DTLS zu deaktivieren, Standard-TLS (über TCP) zu verwenden und dann TCP BBR zu aktivieren, um die TCP-Geschwindigkeit zu erhöhen.

Um DTLS zu deaktivieren, kommentieren Sie die folgende Zeile in der ocserv-Konfigurationsdatei aus (fügen Sie ein #-Symbol am Anfang hinzu).

udp-port = 443

Speichern und schließen Sie die Datei. Starten Sie dann den ocserv-Dienst neu.

sudo systemctl restart ocserv.service

Um TCP BBR zu aktivieren, sehen Sie sich bitte das folgende Tutorial an. Beachten Sie, dass Sie DTLS in ocserv deaktivieren müssen, sonst funktioniert TCP BBR nicht.

- Wie man die Debian-Netzwerkleistung einfach steigert, indem man TCP BBR aktiviert

In meinem Test ist Standard-TLS mit aktiviertem TCP BBR doppelt so schnell wie DTLS.

Ein weiterer sehr wichtiger Faktor, der die Geschwindigkeit beeinflusst, ist, wie gut die Verbindung zwischen Ihrem lokalen Computer und dem VPN-Server ist. Wenn Sie im Nahen Osten leben und sich der VPN-Server in den USA befindet, wäre die Geschwindigkeit langsam. Wählen Sie ein Rechenzentrum in der Nähe Ihres Wohnortes.

Let’s Encrypt-Zertifikat automatisch erneuern

Crontab-Datei des Root-Benutzers bearbeiten.

sudo crontab -e

Fügen Sie am Ende der Datei die folgende Zeile hinzu, um den Cron-Job täglich auszuführen. Wenn das Zertifikat in 30 Tagen abläuft, versucht certbot, das Zertifikat zu erneuern. Der ocserv-Dienst muss neu gestartet werden, damit der VPN-Server das neue Zertifikat und die Schlüsseldatei abholen kann.

@daily certbot renew --quiet && systemctl restart ocserv

Tipps zur Fehlerbehebung

Beachten Sie, dass Sie bei Verwendung von OpenVZ VPS sicherstellen, dass Sie das virtuelle TUN-Netzwerkgerät in der VPS-Systemsteuerung aktivieren. (Wenn Sie Vultr VPS verwenden, haben Sie ein KVM-basiertes VPS, sodass Sie sich darüber keine Gedanken machen müssen.)

Wenn Sie auf ein Problem stoßen, überprüfen Sie das OpenConnect VPN-Serverprotokoll.

sudo journalctl -eu ocserv.service

Ich habe festgestellt, dass die große Firewall von China diese VPN-Verbindung blockiert, wenn ich Port 443 auf einen anderen Port ändere.

Wenn ocserv Ihnen mitteilt, dass /etc/ocserv/ocserv.conf nicht geladen werden kann Datei, können Sie ocserv stoppen.

sudo systemctl stop ocserv

Führen Sie es dann im Vordergrund mit aktiviertem Debugging aus.

sudo /usr/sbin/ocserv --foreground --pid-file /run/ocserv.pid --config /etc/ocserv/ocserv.conf --debug=10

Dann könnte Ihnen die Ausgabe einige Hinweise geben, warum ocserv nicht funktioniert.

Lassen Sie OpenConnect VPN-Server und Webserver gleichzeitig Port 443 verwenden

Bitte lesen Sie den folgenden Artikel:

- Führen Sie OpenConnect VPN Server und Apache/Nginx auf derselben Box mit HAProxy aus

So deaktivieren Sie TLS 1.0 und TLS 1.1 in ocserv

Das PCI Council hat TLS 1.0 am 30. Juni 2018 als veraltet markiert und Mainstream-Webbrowser werden TLS 1.0 und TLS 1.1 im Jahr 2020 deaktivieren. Wir sollten dasselbe mit dem VPN-Server tun. Bearbeiten Sie die Hauptkonfigurationsdatei.

sudo nano /etc/ocserv/ocserv.conf

Suchen Sie die folgende Zeile:

tls-priorities = "NORMAL:%SERVER_PRECEDENCE:%COMPAT:-RSA:-VERS-SSL3.0:-ARCFOUR-128"

Um TLS 1.0 und TLS 1.1 auf dem OpenConnect VPN-Server zu deaktivieren, fügen Sie einfach -VERS-TLS1.0 hinzu und -VERS-TLS1.1 in der Zeile.

tls-priorities = "NORMAL:%SERVER_PRECEDENCE:%COMPAT:-RSA:-VERS-SSL3.0:-ARCFOUR-128:-VERS-TLS1.0:-VERS-TLS1.1"

Speichern und schließen Sie die Datei. Starten Sie dann ocserv neu.

sudo systemctl restart ocserv

Jetzt akzeptiert ocserv nur noch TLS 1.3 und TLS 1.2. Weitere Informationen zum Konfigurieren des TLS-Parameters in ocserv finden Sie unter GnuTLS-Prioritätszeichenfolgen.

Um zu überprüfen, ob TLS 1.0 von Ihrem OpenConnect VPN-Server unterstützt wird, führen Sie den folgenden Befehl aus.

openssl s_client -connect vpn.your-domain.com:443 -tls1

Und überprüfen Sie TLS 1.1

openssl s_client -connect vpn.your-domain.com:443 -tls1_1

Wenn Sie die folgende Meldung in der Ausgabe sehen, bedeutet dies, dass die TLS-Version nicht unterstützt wird.

New, (NONE), Cipher is (NONE) Secure Renegotiation IS NOT supported

Konfiguration pro Benutzer oder pro Gruppe

Ocserv erlaubt pro Benutzer und pro Gruppe Konfigurationen. Um diese Funktion zu aktivieren, kommentieren Sie die folgenden zwei Zeilen in /etc/ocserv/ocserv.conf aus Datei.

config-per-user = /etc/ocserv/config-per-user/ config-per-group = /etc/ocserv/config-per-group/

Speichern und schließen Sie die Datei. Erstellen Sie dann das Konfigurationsverzeichnis pro Benutzer und pro Gruppe.

sudo mkdir /etc/ocserv/config-per-user/ /etc/ocserv/config-per-group/

Als nächstes können Sie eine Datei unter diesen beiden Verzeichnissen erstellen. Erstellen Sie beispielsweise user1 Datei, um eine benutzerdefinierte Konfiguration für user1 zu ermöglichen .

sudo nano /etc/ocserv/config-per-user/user1

Sie können auch die group1 erstellen Datei, um eine benutzerdefinierte Konfiguration für die Gruppe mit dem Namen group1 zu ermöglichen .

sudo nano /etc/ocserv/config-per-group/group1

Sie können etwas wie unten in der Datei hinzufügen.

route = 10.10.10.0/255.255.255.0

Das bedeutet, dass nach user1 Verbinden Sie sich mit diesem VPN-Server, nur Datenverkehr zum 10.10.10.0/24 Netzwerk wird über den VPN-Server geleitet. Datenverkehr zu anderen IP-Adressen wird über das ursprüngliche Gateway geleitet. Dies wird als Split-Tunneling bezeichnet, was nützlich ist, wenn:

- Sie möchten nur, dass die VPN-Clients interne Ressourcen durchsuchen können und nicht, dass der gesamte Datenverkehr über den VPN-Server läuft.

- Sie müssen ein privates Netzwerk für Cloud-Server aufbauen.

- Der Client muss sich mit mehreren VPNs verbinden. Ein VPN könnte Split-Tunneling und das andere einen vollständigen Tunnel verwenden.

Speichern und schließen Sie die Datei. Starten Sie ocserv neu damit die Änderungen wirksam werden.