In diesem Tutorial zeige ich Ihnen, wie Sie einen OpenLDAP-Client mit Debian 10 Buster einrichten. Stellen Sie vor der Verwendung dieses Handbuchs sicher, dass Sie einen OpenLDAP-Server auf einem anderen Knoten oder Server installiert haben, mit dem der Client verbunden werden kann.

Für dieses Tutorial verwende ich Debian 10 mit 1 GB RAM und 15 GB Speicherplatz. Außerdem müssen Sie über Root-Rechte verfügen.

Was wir tun werden

- Installieren und konfigurieren Sie OpenLDAP-Client-Pakete

- Name Service Switch einrichten (nsswitch)

- Pam-Authentifizierung und -Sitzung einrichten

- Testen

Schritt 1 – OpenLDAP-Client-Pakete installieren und konfigurieren

Zuerst werden wir LDAP-Pakete auf der Client-Seite installieren. Wir werden die libnss- und libpam-Pakete für den LDAP-Client installieren.

Während der Installation der LDAP-Clientpakete werden Sie nach einigen Konfigurationen gefragt, einschließlich der LDAP-Serveradresse, des LDAP-Basis-DN und des Kennworts für den LDAP-Administratorbenutzer.

Installieren Sie LDAP-Pakete für Clients mit dem folgenden apt-Befehl.

sudo apt install libnss-ldap libpam-ldap ldap-utils

Installieren Sie libnss-ldap

Nun werden Sie nach der IP-Adresse des LDAP-Servers gefragt. Geben Sie die IP-Adresse Ihres LDAP/LDAPS-Servers ein und wählen Sie „OK“.

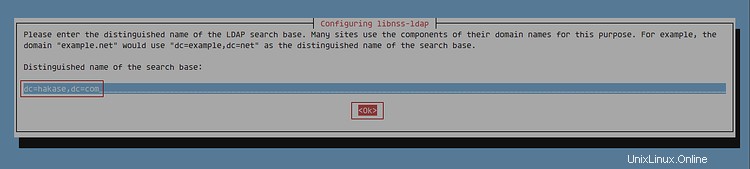

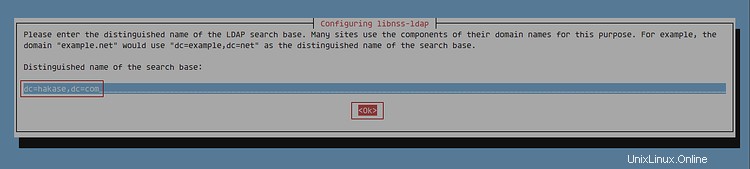

Geben Sie den Basis-DN Ihres LDAP-Servers ein und wählen Sie „OK“.

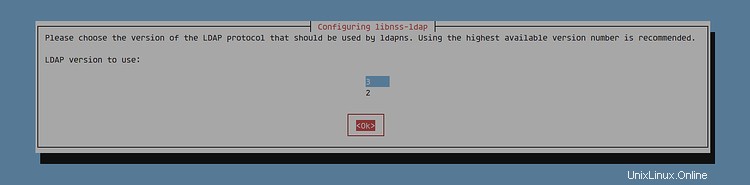

Legen Sie nun die LDAP-Protokollversion auf „3“ fest und wählen Sie „OK“.

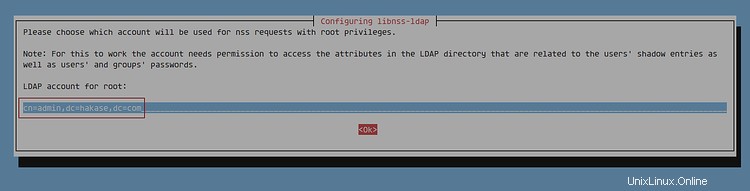

Geben Sie den Standard-LDAP-Root-Benutzer ein (Standard ist admin) und wählen Sie erneut „OK“.

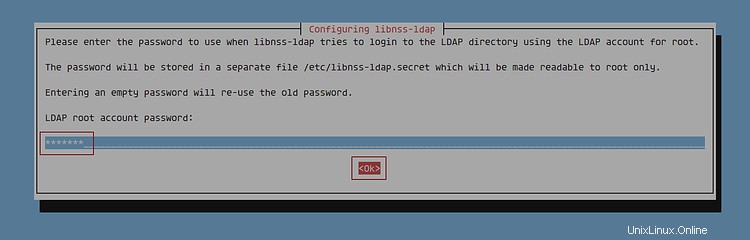

Geben Sie nun das Passwort für den standardmäßigen Admin-Benutzer ein.

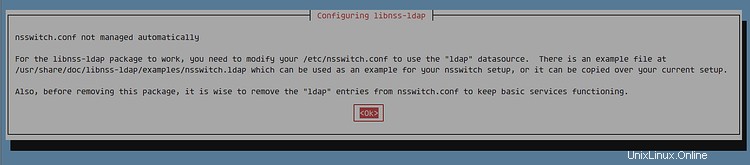

Wählen Sie für die NSSwitch-Konfiguration „OK“.

Installieren Sie libpam-ldap

Erlauben Sie als Nächstes dem LDAP-Admin-Benutzer, sich wie der Root-Benutzer zu verhalten, indem Sie „Ja“ wählen.

Für das Login-Passwort der LDAP-Datenbank wähle ich in meinem Fall „Nein“.

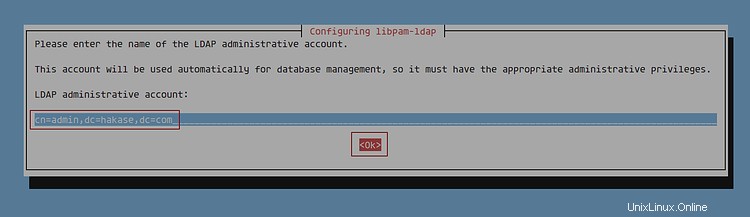

Geben Sie nun erneut den standardmäßigen Admin-Benutzer für den LDP-Server ein und wählen Sie „OK“.

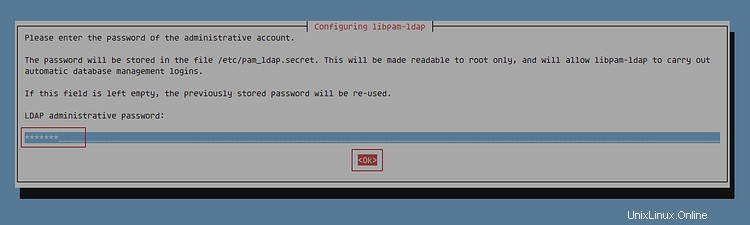

Geben Sie das Admin-Passwort ein und wählen Sie erneut „OK“.

Schritt 2 - Name-Service-Switch (nsswitch) einrichten

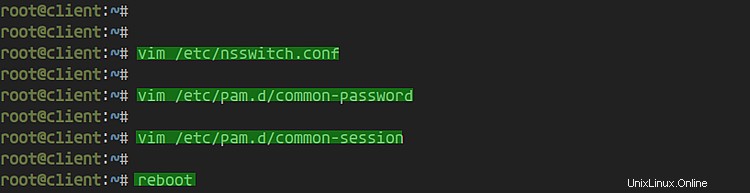

In diesem Schritt ändern wir die NSSwitch-Konfiguration „/etc/nsswitch.conf“, um das LDAP als Datenquelle zu verwenden.

Bearbeiten Sie die Konfiguration „/etc/nsswitch.conf“ mit dem vim-Editor.

vim /etc/nsswitch.conf

Ändern Sie nun die Detailzeilen genau wie unten.

passwd: compat ldap

group: compat ldap

shadow: compat ldap

Speichern und schließen.

Jetzt wird der NSSwitch Informationen für die Benutzerauthentifizierung an den LDAP-Server loopkup.

Schritt 3 – Pam-Authentifizierung und -Sitzung einrichten

In diesem Schritt richten wir die PAM-Passwort-Authentifizierung ein, indem wir das 'use_authok'-Modul deaktivieren und eine optionale PAM-Sitzung zum automatischen Erstellen des Home-Verzeichnisses hinzufügen.

Das Modul „use_authtok“ fordert den Benutzer nicht zur Eingabe eines neuen Passworts auf, und das Modul „pam_mkhomedir“ erstellt automatisch ein Home-Verzeichnis für LDAP-Benutzer.

Bearbeiten Sie für das pam-Authentifizierungspasswort die Konfiguration „/etc/pam.d/common-password“ mit dem vim-Editor.

vim /etc/pam.d/common-password

Entfernen Sie die Option „use_authtok“ in der Konfiguration des Passwortmoduls „pam_ldap“ wie unten beschrieben.

password [success=1 user_unknown=ignore default=die] pam_ldap.so try_Step 4 - Testingfirst_pass

Speichern und schließen.

Als nächstes bearbeiten Sie die Pam-Sitzungskonfiguration ‚/etc/pam.d/common-session‘.

vim /etc/pam.d/common-session

Fügen Sie unten die Modulkonfiguration „pam_mkhomedir“ hinzu.

session optional pam_mkhomedir.so skel=/etc/skel umask=077

Speichern und schließen.

Als Ergebnis haben Sie das PAM-Modul für die Authentifizierung und Sitzungskonfiguration eingerichtet.

Starten Sie nun den Debian-Client neu.

sudo reboot

Schritt 4 – Testen

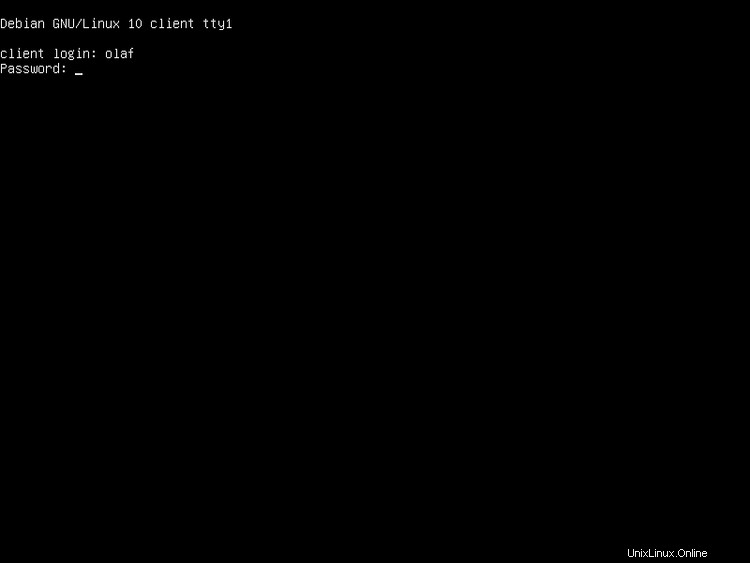

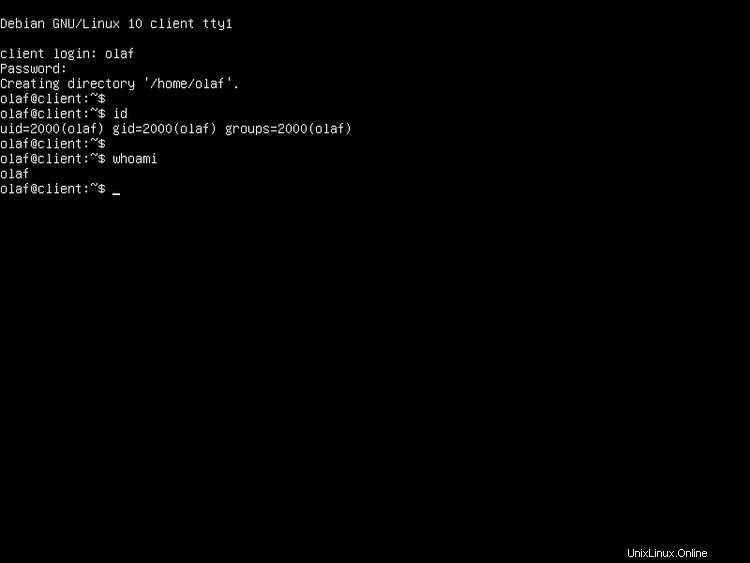

Um die Installation und Konfiguration des OpenLDAP-Clients zu testen, melden Sie sich mit dem vom OpenLDAP-Server bereitgestellten Benutzer beim Clientsystem an.

Melden Sie sich mit dem Benutzer „olaf“ an, der auf dem OpenLDAP-Server verfügbar ist.

Sobald sich der Benutzer „olaf“ angemeldet hat, wird automatisch ein neues Benutzer-Home-Verzeichnis für diesen Benutzer erstellt.

Als Ergebnis wurde die Installation und Konfiguration des OpenLDAP-Clients auf Debian 10 erfolgreich abgeschlossen.