In diesem Tutorial zeigen wir Ihnen, wie Sie OpenLDAP unter Debian 11 installieren. Für diejenigen unter Ihnen, die es nicht wussten, OpenLDAP ist eine kostenlose und Open-Source-Implementierung des Lightweight Directory Access Unter der OpenLDAP Public License veröffentlichtes Protokoll. Es ist ein plattformunabhängiges Protokoll, das für zentralisierte Authentifizierungs- und Verzeichniszugriffsdienste wie E-Mail und andere Anwendungen verwendet werden kann.

Dieser Artikel geht davon aus, dass Sie zumindest über Grundkenntnisse in Linux verfügen, wissen, wie man die Shell verwendet, und vor allem, dass Sie Ihre Website auf Ihrem eigenen VPS hosten. Die Installation ist recht einfach und setzt Sie voraus im Root-Konto ausgeführt werden, wenn nicht, müssen Sie möglicherweise 'sudo hinzufügen ‘ zu den Befehlen, um Root-Rechte zu erhalten. Ich zeige Ihnen Schritt für Schritt die Installation von OpenLDAP auf einem Debian 11 (Bullseye).

Voraussetzungen

- Ein Server, auf dem eines der folgenden Betriebssysteme ausgeführt wird:Debian 11 (Bullseye).

- Es wird empfohlen, dass Sie eine neue Betriebssysteminstallation verwenden, um potenziellen Problemen vorzubeugen.

- SSH-Zugriff auf den Server (oder öffnen Sie einfach das Terminal, wenn Sie sich auf einem Desktop befinden).

- Ein

non-root sudo useroder Zugriff auf denroot user. Wir empfehlen, alsnon-root sudo userzu agieren , da Sie Ihr System beschädigen können, wenn Sie als Root nicht aufpassen.

Installieren Sie OpenLDAP auf Debian 11 Bullseye

Schritt 1. Bevor wir Software installieren, ist es wichtig sicherzustellen, dass Ihr System auf dem neuesten Stand ist, indem Sie das folgende apt ausführen Befehle im Terminal:

sudo apt update sudo apt upgrade

Schritt 2. Installation von OpenLDAP auf Debian 11.

Standardmäßig ist OpenLDAP im Basis-Repository von Debian 11 verfügbar. Führen Sie nun den folgenden Befehl aus, um die OpenLDAP-Pakete auf Ihrem Debian-System zu installieren:

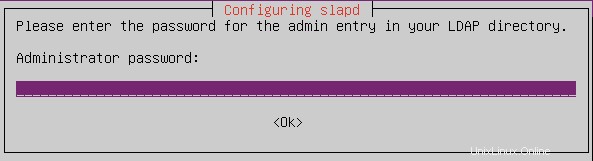

sudo apt install slapd ldap-utils

Während der Installation werden Sie aufgefordert, das Passwort für den OpenLDAP-Admin-Benutzer einzurichten:

Schritt 3. Konfigurieren des OpenLDAP-Servers.

Nun richten wir den FQDN (Fully Qualified Domain Name) des Servers mit folgendem Befehl ein:

sudo hostnamectl set-hostname ldap.idroot.us

Bearbeiten Sie als Nächstes die Datei „/etc/hosts ‘-Datei mit einem bevorzugten Texteditor:

sudo nano /etc/hosts

Kopieren Sie die folgende Konfiguration und fügen Sie sie ein:

192.168.77.21 ldap.idroot.us ldap

Speichern und schließen Sie die Datei, melden Sie sich dann von Ihrer aktuellen SSH-Sitzung ab und wieder bei Ihrem Server an. Führen Sie nach der Anmeldung den folgenden Befehl aus, um OpenLDAP neu zu konfigurieren Paket 'slapd ‘:

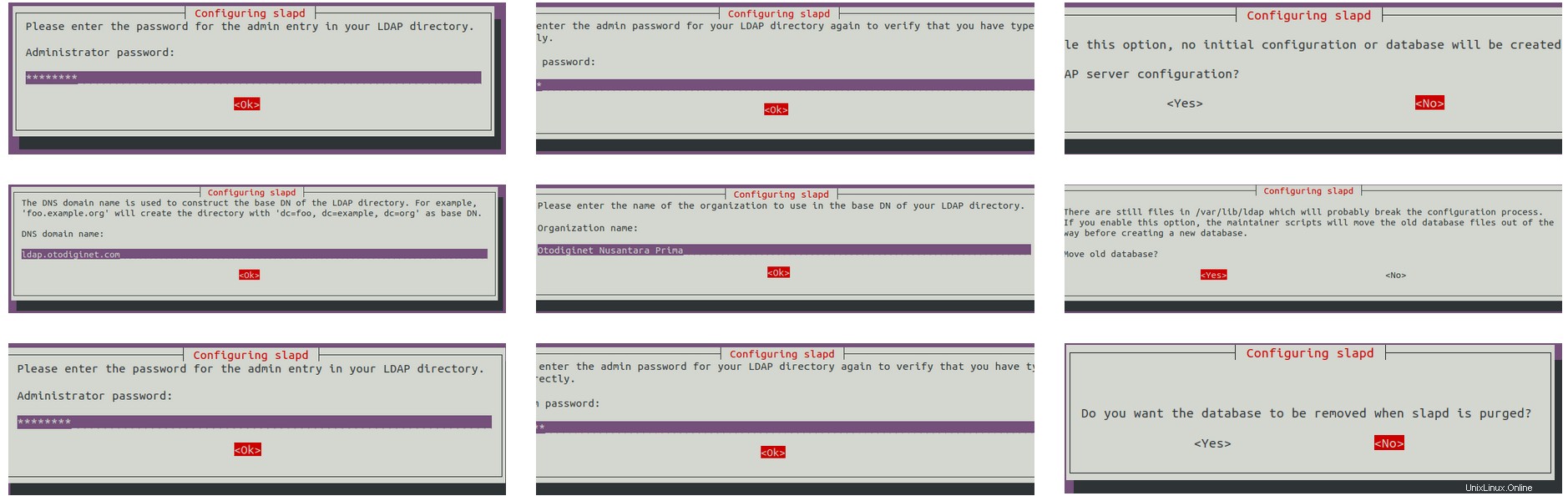

sudo dpkg-reconfigure slapd

Sie müssen dann die folgenden Fragen beantworten:

Um die OpenLDAP-Konfiguration zu überprüfen, führen Sie die Datei „slapcat“ aus ‘Befehl:

sudo slapcat

Starten Sie schließlich den 'slapd neu ‘ Dienst zum Anwenden neuer Änderungen:

sudo systemctl restart slapd sudo systemctl status slapd

Schritt 4. Firewall konfigurieren.

Standardmäßig ist die UFW-Firewall auf Debian aktiviert. Öffnen Sie je nach Ihrer OpenLDAP-Konfigurationsdatei die Ports LDAP und LDAPS, um Datenverkehr zuzulassen:

sudo ufw allow LDAP sudo ufw allow LDAPS sudo ufw reload

Schritt 5. Benutzergruppe einrichten.

Jetzt richten wir die Gruppe auf dem OpenLDAP-Server mit der LDIF-Datei (LDAP Data Interchange Format) ein:

sudo nano /etc/ldap/users.ldif

Fügen Sie die folgende Konfiguration hinzu:

dn: ou=chedelics,dc=idroot,dc=us objectClass: organizationalUnit ou: chedelics

*Diese Konfiguration erstellt eine neue Gruppe namens „chedelics“ auf dem Domainnamen „idroot.us.

Speichern und schließen Sie die Datei und führen Sie dann „ldapadd“ aus ‘ Befehl unten, um die Gruppe hinzuzufügen, die in der Datei ‘users.ldif definiert ist ‘ Datei:

sudo ldapadd -D "cn=admin,dc=idroot,dc=us" -W -H ldapi:/// -f /etc/ldap/users.ldif

Um die Gruppe „Chedelika“ zu überprüfen, führen Sie „ldapsearch“ aus ‘ Befehl unten. Dieser Befehl zeigt verfügbare Gruppen auf dem OpenLDAP-Server an:

sudo ldapsearch -x -b "dc=idroot,dc=us" ou

Schritt 6. Neuen Benutzer einrichten.

Sobald Sie die Gruppe auf dem OpenLDAP eingerichtet haben, können Sie jetzt einen neuen Benutzer zum OpenLDAP-Server hinzufügen:

sudo nano meilana.ldif

Fügen Sie die folgende Konfiguration hinzu:

# Add user alice to LDAP Server dn: cn=alice,ou=chedelics,dc=idroot,dc=us objectClass: top objectClass: account objectClass: posixAccount objectClass: shadowAccount cn: alice uid: alice uidNumber: 10001 gidNumber: 10001 homeDirectory: /home/meilana userPassword: Your-Strong-Password loginShell: /bin/bash

Speichern und schließen Sie die Datei und führen Sie dann „ldapadd“ aus ‘ Befehl unten, um einen neuen Benutzer basierend auf der Datei ‘meilana.ldif hinzuzufügen ‘Datei:

sudo ldapadd -D "cn=admin,dc=idroot,dc=us" -W -H ldapi:/// -f meilana.ldif

Führen Sie schließlich die „ldapsearch“ aus ‘ Befehl unten, um die Liste der Benutzer auf dem OpenLDAP-Server abzurufen:

sudo ldapsearch -x -b "ou=chedelics,dc=idroot,dc=us"

Herzlichen Glückwunsch! Sie haben OpenLDAP erfolgreich installiert. Vielen Dank, dass Sie dieses Tutorial für die Installation der neuesten Version von OpenLDAP auf Debian 11 Bullseye verwendet haben. Für zusätzliche Hilfe oder nützliche Informationen empfehlen wir Ihnen, das offizielle OpenLDAP zu überprüfen Webseite.