Es ist immer nicht möglich, sich alle geheimen Schlüssel, Passphrasen und Token zu merken. Manchmal kann die Verwaltung und Aufrechterhaltung von Geheimnissen eine herausfordernde Aufgabe sein. Möglicherweise müssen wir solche Geheimnisse irgendwo speichern, die wir bei Bedarf verwenden können. Hashicorp Vault ist eine Lösung, die zum Speichern von Geheimnissen verwendet werden kann. Es schützt alle darauf gespeicherten Geheimnisse und hält sie sicher. In diesem Artikel erfahren wir, wie man Hashicorp Vault auf Ubuntu 20.04 installiert.

Voraussetzungen

- Frisch installiertes Ubuntu-System

- Root-privilegiertes Benutzerkonto

- Internetverbindung zum Herunterladen von Paketen

Server aktualisieren

Bevor Sie mit der Einrichtung beginnen, stellen Sie sicher, dass Ihr Ubuntu-Server auf dem neuesten Stand ist. Führen Sie den folgenden Befehl aus, um Anwendungspakete zu aktualisieren und zu aktualisieren.

$ sudo apt-get update && sudo apt-get upgrade -y

Download the latest version of a vault

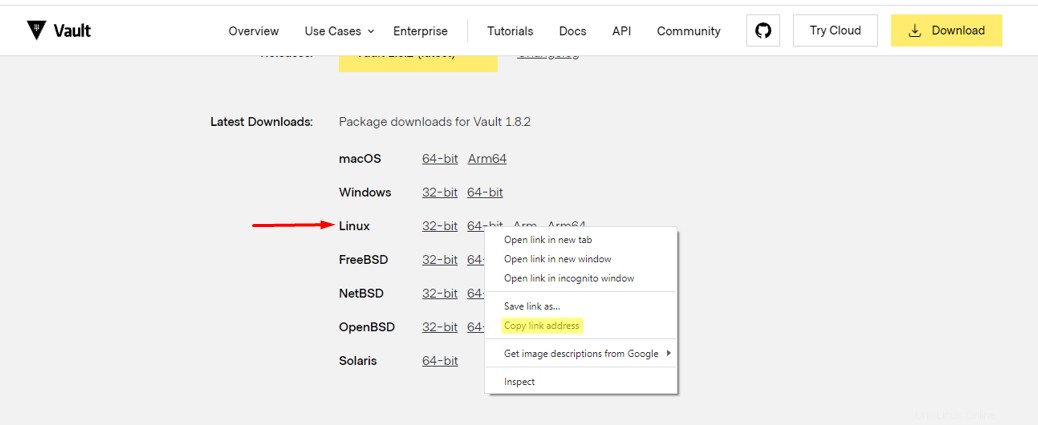

Die neueste Version der Vault-Anwendung ist auf der Hashicorp-Vault-Download-Seite verfügbar. Gehen Sie zum Link https://www.vaultproject.io/downloads und suchen Sie unten auf der Seite nach „Neueste Downloads“. Suchen Sie das Download-Paket für Linux und kopieren Sie den Download-Link.

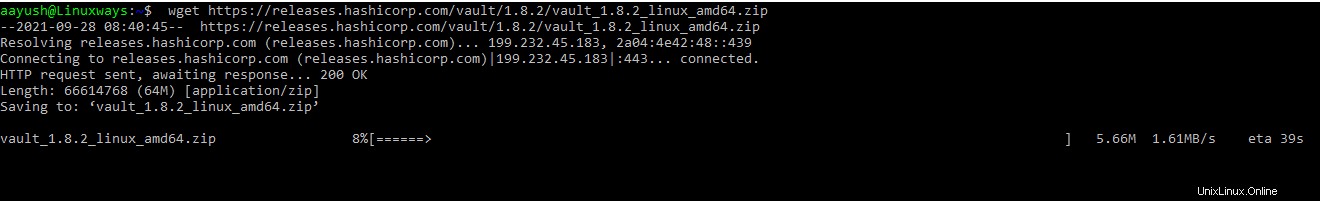

Nachdem der Link kopiert wurde, kann die Anwendung mit wget heruntergeladen werden Befehl.

$ wget https://releases.hashicorp.com/vault/1.8.2/vault_1.8.2_linux_amd64.zip

Extrahieren Sie die Datei

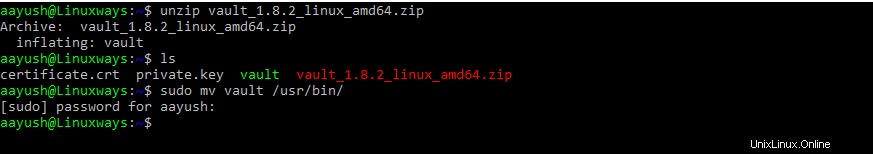

Extrahieren Sie nach Abschluss des Downloads das Archiv und verschieben Sie die Datei nach /usr/bin Verzeichnis.

$ unzip vault_1.8.2_linux_amd64.zip

$ sudo mv vault /usr/bin

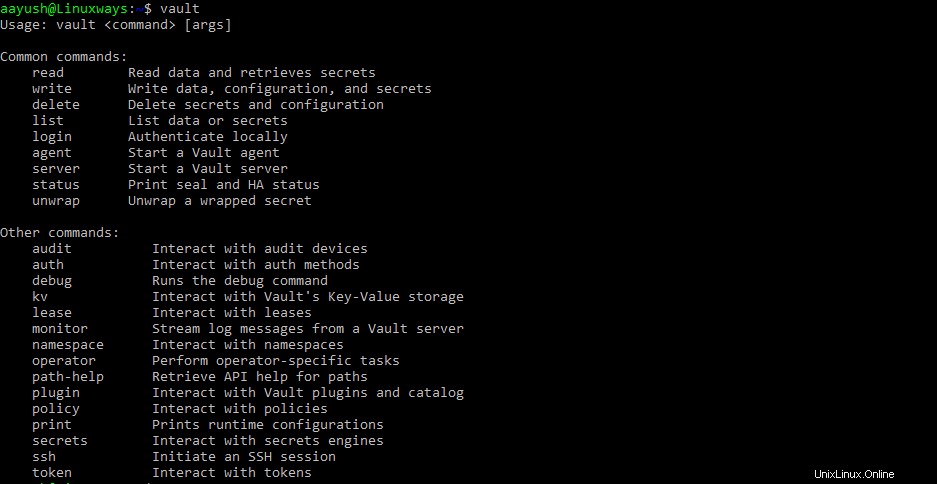

Sie können vault eingeben Befehl, der die allgemeinen Tresorbefehle anzeigt.

$ vault

Erstellen Sie eine Vault-Konfigurationsdatei

Erstellen Sie einige Verzeichnisse zum Speichern von Tresordaten und Konfigurationsdateien. In diesem Artikel speichern wir Konfigurationsdateien im Verzeichnis /etc/vault und Tresordaten im Verzeichnis /var/lib/vault/data .

$ sudo mkdir /etc/vault

$ sudo mkdir -p /var/lib/vault/data

Erstellen Sie nun eine Hashicorp-Vault-Konfigurationsdatei in /etc/vault Verzeichnis.

$ sudo vi /etc/vault/config.hcl

Fügen Sie den folgenden Inhalt ein und speichern Sie ihn.

disable_cache = true

disable_mlock = true

ui = true

listener "tcp" {

address = "0.0.0.0:8200"

tls_disable = 1

}

storage "file" {

path = "/var/lib/vault/data"

}

api_addr = "http://0.0.0.0:8200"

max_lease_ttl = "8h"

default_lease_ttl = "8h"

cluster_name = "vault"

raw_storage_endpoint = true

disable_sealwrap = true

disable_printable_check = true Tresor so konfigurieren, dass er als Dienst ausgeführt wird

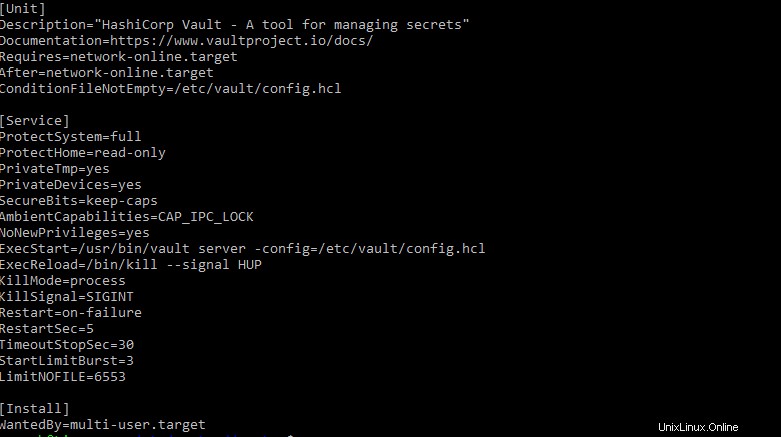

Wir müssen eine Tresordienstdatei erstellen, um die Tresoranwendung als Dienst auszuführen. Wechseln Sie in das Verzeichnis /etc/systemd/system/ und erstellen Sie eine Servicedatei mit folgendem Inhalt.

$ sudo vi /etc/systemd/system/vault.service

[Unit] Description="HashiCorp Vault - A tool for managing secrets" Documentation=https://www.vaultproject.io/docs/ Requires=network-online.target After=network-online.target ConditionFileNotEmpty=/etc/vault/config.hcl [Service] ProtectSystem=full ProtectHome=read-only PrivateTmp=yes PrivateDevices=yes SecureBits=keep-caps AmbientCapabilities=CAP_IPC_LOCK NoNewPrivileges=yes ExecStart=/usr/bin/vault server -config=/etc/vault/config.hcl ExecReload=/bin/kill --signal HUP KillMode=process KillSignal=SIGINT Restart=on-failure RestartSec=5 TimeoutStopSec=30 StartLimitBurst=3 LimitNOFILE=6553 [Install] WantedBy=multi-user.target

Speichern Sie die Datei und beenden Sie sie.

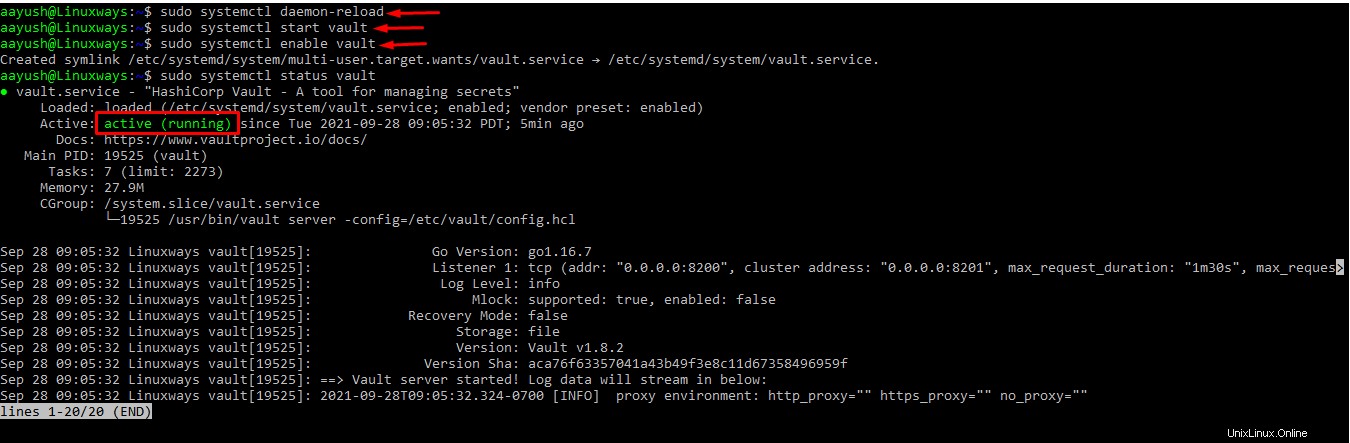

Enable and start vault service

Führen Sie den folgenden Befehl aus, um den Vault-Dienst zu starten und zu aktivieren.

$ sudo systemctl daemon-reload $ sudo systemctl start vault $ sudo systemctl enable vault

Führen Sie den folgenden Befehl aus, um den Status des Vault-Dienstes zu überprüfen.

$ sudo systemctl status vault

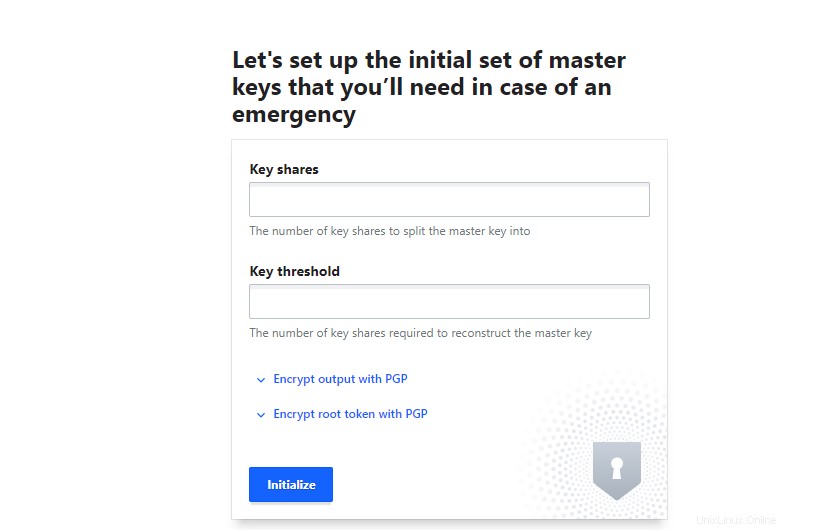

Access vault UI using browser

Wir haben den Tresor installiert und konfiguriert. Jetzt können Sie über die folgende URL auf die Tresor-Benutzeroberfläche zugreifen.

http://Ihre_Server-IP:8200

Sie können den Tresor initialisieren und als Passwort-Manager verwenden.

Schlussfolgerung

In diesem Artikel haben wir gelernt, wie man den Hashicorp-Tresor auf dem Ubuntu-System installiert und konfiguriert, um geheime Token, Passwörter und Zertifikate zu speichern.