Dieses Tutorial ist Copyright (c) 2007 von Falko Timme. Es ist abgeleitet von einem Tutorial von Christoph Haas, das Sie unter http://workaround.org finden. Es steht Ihnen frei, dieses Tutorial unter der Creative Commons-Lizenz 2.5 oder einer späteren Version zu verwenden.

Dieses Dokument beschreibt, wie Sie einen Postfix-basierten Mailserver installieren, der auf virtuellen Benutzern und Domänen basiert, d. h. Benutzern und Domänen, die sich in einer MySQL-Datenbank befinden. Ich werde auch die Installation und Konfiguration von Courier (Courier-POP3, Courier-IMAP) demonstrieren, damit Courier sich bei derselben MySQL-Datenbank authentifizieren kann, die Postfix verwendet.

Der resultierende Postfix-Server ist SMTP-AUTH-fähig und TLS und Quote (Kontingent ist standardmäßig nicht in Postfix integriert, ich werde zeigen, wie Sie Ihr Postfix entsprechend patchen können). Passwörter werden verschlüsselt gespeichert Formular in der Datenbank (die meisten Dokumente, die ich gefunden habe, befassten sich mit Passwörtern im Klartext, was ein Sicherheitsrisiko darstellt). Darüber hinaus behandelt dieses Tutorial die Installation von Amavisd , SpamAssassin und ClamAV damit E-Mails auf Spam und Viren gescannt werden.

Der Vorteil eines solchen „virtuellen“ Setups (virtuelle Benutzer und Domänen in einer MySQL-Datenbank) ist, dass es wesentlich performanter ist als ein Setup, das auf „echten“ Systembenutzern basiert. Mit diesem virtuellen Setup kann Ihr Mailserver Tausende von Domänen und Benutzern verwalten. Außerdem ist es einfacher zu administrieren, da Sie sich nur mit der MySQL-Datenbank befassen müssen, wenn Sie neue Benutzer/Domains hinzufügen oder bestehende bearbeiten. Keine Postmap-Befehle mehr zum Erstellen von db-Dateien, kein erneutes Laden von Postfix usw. Für die Verwaltung der MySQL-Datenbank können Sie webbasierte Tools wie phpMyAdmin verwenden, die auch in diesem Howto installiert werden. Der dritte Vorteil ist, dass Benutzer eine E-Mail-Adresse als Benutzernamen haben (statt Benutzername + E-Mail-Adresse), was einfacher zu verstehen und zu merken ist.

Dieses Howto ist als praktischer Leitfaden gedacht; es deckt nicht die theoretischen Hintergründe ab. Sie werden in vielen anderen Dokumenten im Internet behandelt.

Dieses Dokument wird ohne jegliche Gewährleistung geliefert! Ich möchte sagen, dass dies nicht die einzige Möglichkeit ist, ein solches System einzurichten. Es gibt viele Wege, dieses Ziel zu erreichen, aber ich gehe diesen Weg. Ich gebe keine Garantie dafür, dass dies bei Ihnen funktioniert!

1 Vorbemerkung

Dieses Tutorial basiert auf Ubuntu 6.10 (Edgy Eft), daher sollten Sie eine grundlegende Ubuntu-Installation einrichten, bevor Sie mit diesem Tutorial fortfahren. Das System sollte eine statische IP-Adresse haben. Ich verwende in diesem Tutorial 192.168.0.100 als IP-Adresse und server1.example.com als Hostnamen.

Ich ziehe es vor, alle Schritte hier als Root-Benutzer auszuführen. Wenn Sie also noch kein Root-Login erstellt haben, sollten Sie dies jetzt tun:

sudo passwd root

Melden Sie sich danach als root an:

su

Wenn Sie als normaler Benutzer statt als Root arbeiten möchten, denken Sie daran, sudo vor alle in diesem Tutorial gezeigten Befehle zu setzen. Wenn ich also

ausführeapt-get update

Sie sollten

ausführensudo apt-get update

stattdessen usw.

2 Installieren Sie Postfix, Courier, Saslauthd, MySQL, phpMyAdmin

Bevor wir diese Pakete installieren, müssen wir /etc/apt/sources.list ändern und das Universe-Repository aktivieren, also stellen Sie sicher, dass die folgenden Zeilen aktiviert sind:

vi /etc/apt/sources.list

[...] deb http://de.archive.ubuntu.com/ubuntu/ edgy universe deb-src http://de.archive.ubuntu.com/ubuntu/ edgy universe [...] |

Dann ausführen

apt-get update

um Ihre Paketdatenbank zu aktualisieren.

Um Postfix, Courier, Saslauthd, MySQL und phpMyAdmin zu installieren, führen wir einfach

ausapt-get install postfix postfix-mysql postfix-doc mysql-client mysql-server courier-authdaemon courier-authlib-mysql courier-pop courier-pop-ssl courier-imap courier-imap-ssl postfix-tls libsasl2 libsasl2-modules libsasl2-modules-sql sasl2-bin libpam-mysql openssl phpmyadmin apache2 libapache2-mod-php5 php5 php5-mysql

Ihnen werden einige Fragen gestellt:

Verzeichnisse für webbasierte Verwaltung erstellen ? <-- Nein

Allgemeine Art der Konfiguration? <-- Internetseite

E-Mail-Name? <-- server1.example.com

SSL-Zertifikat erforderlich <-- Ok

3 Wenden Sie den Quoten-Patch auf Postfix an

Wir müssen die Postfix-Quellen besorgen, sie mit dem Quota-Patch patchen, neue Postfix-.deb-Pakete erstellen und diese .deb-Pakete installieren:

apt-get install build-essential dpkg-dev fakeroot debhelper libgdbm-dev libldap2-dev libpcre3-dev libssl-dev libsasl2-dev postgresql-dev po-debconf dpatch libdb4.3-dev libmysqlclient15-dev

cd /usr/src

apt-get source postfix

(Stellen Sie sicher, dass Sie in den folgenden Befehlen die richtige Postfix-Version verwenden. Ich habe Postfix 2.3.3 installiert. Sie können Ihre Postfix-Version herausfinden, indem Sie

ausführenpostconf -d | grep mail_version

)

wget http://web.onda.com.br/nadal/postfix/VDA/postfix-2.3.3-vda.patch.gz

gunzip postfix-2.3.3-vda.patch.gz

cd postfix-2.3.3

patch -p1 <../postfix-2.3.3-vda.patch

dpkg-buildpackage

cd ..

dpkg -i postfix_2.3.3 -1_i386.deb

dpkg -i postfix-mysql_2.3.3-1_i386.deb

4 Erstellen Sie die MySQL-Datenbank für Postfix/Courier

Standardmäßig wird MySQL ohne Root-Passwort installiert, das wir sofort ändern (ersetzen Sie Ihr rootsql-Passwort durch das Passwort, das Sie verwenden möchten):

mysqladmin -u root password yourrootsqlpassword

Jetzt erstellen wir eine Datenbank namens mail:

mysqladmin -u root -p create mail

Als nächstes gehen wir zur MySQL-Shell:

mysql -u root -p

Auf der MySQL-Shell erstellen wir den Benutzer mail_admin mit dem Passwort mail_admin_password (ersetzen Sie es durch Ihr eigenes Passwort), der die Berechtigungen SELECT, INSERT, UPDATE, DELETE in der Mail-Datenbank hat. Dieser Benutzer wird von Postfix und Courier verwendet, um sich mit der Mail-Datenbank zu verbinden:

GRANT SELECT, INSERT, UPDATE, DELETE ON mail.* TO 'mail_admin'@'localhost' IDENTIFIED BY 'mail_admin_password';

GRANT SELECT, INSERT, UPDATE, DELETE ON mail.* TO 'mail_admin'@'localhost. localdomain' IDENTIFIZIERT DURCH 'mail_admin_password';

FLUSH PRIVILEGES;

Immer noch auf der MySQL-Shell erstellen wir die Tabellen, die Postfix und Courier brauchen:

USE mail;

CREATE TABLE domains (

domain varchar(50) NOT NULL,

PRIMARY KEY (domain) )

TYPE=MyISAM;

CREATE TABLE forwardings (

source varchar(80) NOT NULL,

destination TEXT NOT NULL,

PRIMARY KEY (source) )

TYPE=MyISAM;

CREATE TABLE-Benutzer (

E-Mail-Varchar(80) NOT NULL,

Passwort-Varchar(20) NOT NULL,

Quote INT(10) DEFAULT '10485760',

PRIMARY KEY (E-Mail )

) TYPE=MyISAM;

CREATE TABLE transport (

domain varchar(128) NOT NULL default '',

transport varchar(128) NOT NULL default '',

UNIQUE KEY domain (domain)

) TYPE =MyISAM;

quit;

Wie Sie vielleicht bemerkt haben, mit dem Beenden; Befehl haben wir die MySQL-Shell verlassen und befinden uns wieder auf der Linux-Shell.

Die Domänen Tabelle speichert jede virtuelle Domain, für die Postfix E-Mails erhalten soll (z. B. example.com ).

| Domäne |

| beispiel.com |

Die Weiterleitungen Tabelle dient zum Aliasing einer E-Mail-Adresse zu einer anderen, z. E-Mails für [email protected] weiterleiten an [email protected] .

| Quelle | Ziel |

| [E-Mail-geschützt] | [E-Mail-geschützt] |

Die Benutzer Tabelle speichert alle virtuellen Benutzer (d. h. E-Mail-Adressen, weil E-Mail-Adresse und Benutzername identisch sind) und Passwörter (in verschlüsselt Formular!) und einen Kontingentwert für jedes Postfach (in diesem Beispiel ist der Standardwert 10485760 Bytes, was 10 MB entspricht).

| Passwort | Kontingent | |

| [E-Mail-geschützt] | No9.E4skNvGa. ("geheim" in verschlüsselter Form) | 10485760 |

Der Transport Tabelle ist optional, sie ist für fortgeschrittene Benutzer. Es erlaubt, Mails für einzelne Benutzer, ganze Domänen oder alle Mails an einen anderen Server weiterzuleiten. Beispiel:

| Domäne | Transport |

| beispiel.com | smtp:[1.2.3.4] |

würde alle E-Mails für example.com weiterleiten über das SMTP-Protokoll an den Server mit der IP-Adresse 1.2.3.4 (die eckigen Klammern [] bedeutet "keine Suche nach dem MX-DNS-Eintrag durchführen" (was für IP-Adressen sinnvoll ist ...). Wenn Sie stattdessen einen vollständig qualifizierten Domänennamen (FQDN) verwenden, würden Sie die eckigen Klammern nicht verwenden.).

Übrigens (ich gehe davon aus, dass die IP-Adresse Ihres Mailserversystems 192.168.0.100 ist) Sie können über http://192.168.0.100/phpmyadmin/ in einem Browser auf phpMyAdmin zugreifen und sich als mail_admin anmelden. Dann können Sie einen Blick in die Datenbank werfen. Später können Sie mit phpMyAdmin Ihren Mailserver verwalten.

5 Postfix konfigurieren

Jetzt müssen wir Postfix mitteilen, wo es alle Informationen in der Datenbank finden kann. Dazu müssen wir sechs Textdateien erstellen. Sie werden feststellen, dass ich Postfix anweise, sich mit MySQL über die IP-Adresse 127.0.0.1 anstelle von localhost zu verbinden. Dies liegt daran, dass Postfix in einem Chroot-Gefängnis läuft und keinen Zugriff auf den MySQL-Socket hat, den es zu verbinden versuchen würde, wenn ich Postfix anweise, localhost zu verwenden. Wenn ich 127.0.0.1 verwende, verwendet Postfix TCP-Netzwerke, um sich mit MySQL zu verbinden, was selbst in einem Chroot-Gefängnis kein Problem darstellt (die Alternative wäre, den MySQL-Socket in das Chroot-Gefängnis zu verschieben, was einige andere Probleme verursacht).

Bitte stellen Sie sicher, dass /etc/mysql/my.cnf die folgende Zeile enthält:

vi /etc/mysql/my.cnf

[...] bind-address = 127.0.0.1 [...] |

Wenn Sie /etc/mysql/my.cnf ändern mussten, starten Sie MySQL bitte jetzt neu:

/etc/init.d/mysql restart

Ausführen

netstat -tap

um sicherzustellen, dass MySQL auf 127.0.0.1 (localhost.localdomain) lauscht:

[email protected]:/usr/src# netstat -tap

Aktive Internetverbindungen (Server und hergestellt)

Proto Recv-Q Send-Q Lokale Adresse Ausländische Adresse Staat PID/Programmname

tcp 0 0 localhost.localdo:mysql*:*hör 4556/mysqld

tcp 0 0**:SMTP*:*Hören 12994/Master

tcp6 0 0**:IMAPS*:*Hören 4816/CourerertCPD

TCP6 0 0*:POP3S*:*Hören 4263/CourIERTCPD

TCP6 0 0**:POP3*:*Hören 4198/CourIERTCPD

TCP6 0 0*:Imap2*:*Hören 4761/CourIERTCPD

TCP6 0 0**:www*:*Hören 13283/Apache2

TCP6 0 0**:SSH*:*Hören 3192/sshd

Lassen Sie uns nun unsere sechs Textdateien erstellen.

vi /etc/postfix/mysql-virtual_domains.cf

user = mail_admin password = mail_admin_password dbname = mail query = SELECT domain AS virtual FROM domains WHERE domain='%s' hosts = 127.0.0.1 |

vi /etc/postfix/mysql-virtual_forwardings.cf

user = mail_admin password = mail_admin_password dbname = mail query = SELECT destination FROM forwardings WHERE source='%s' hosts = 127.0.0.1 |

vi /etc/postfix/mysql-virtual_mailboxes.cf

user = mail_admin password = mail_admin_password dbname = mail query = SELECT CONCAT(SUBSTRING_INDEX(email,'@',-1),'/',SUBSTRING_INDEX(email,'@',1),'/') FROM users WHERE email='%s' hosts = 127.0.0.1 |

vi /etc/postfix/mysql-virtual_email2email.cf

user = mail_admin password = mail_admin_password dbname = mail query = SELECT email FROM users WHERE email='%s' hosts = 127.0.0.1 |

vi /etc/postfix/mysql-virtual_transports.cf

user = mail_admin password = mail_admin_password dbname = mail query = SELECT transport FROM transport WHERE domain='%s' hosts = 127.0.0.1 |

vi /etc/postfix/mysql-virtual_mailbox_limit_maps.cf

user = mail_admin password = mail_admin_password dbname = mail query = SELECT quota FROM users WHERE email='%s' hosts = 127.0.0.1 |

Ändern Sie dann die Berechtigungen und die Gruppe dieser Dateien:

chmod o=/etc/postfix/mysql-virtual_*.cf

chgrp postfix /etc/postfix/mysql-virtual_*.cf

Jetzt erstellen wir einen Benutzer und eine Gruppe namens vmail mit dem Home-Verzeichnis /home/vmail. Hier werden alle Postfächer gespeichert.

groupadd -g 5000 vmail

useradd -g vmail -u 5000 vmail -d /home/vmail -m

Als nächstes nehmen wir eine Postfix-Konfiguration vor. Stellen Sie sicher, dass Sie server1.example.com durch einen gültigen FQDN ersetzen, sonst funktioniert Ihr Postfix möglicherweise nicht richtig!

postconf -e 'myhostname =server1.example.com'

postconf -e 'mydestination =server1.example.com, localhost, localhost.localdomain'

postconf -e 'mynetworks =127.0.0.0/8'

postconf -e 'virtual_alias_domains ='

postconf -e ' virtual_alias_maps =proxy:mysql:/etc/postfix/mysql-virtual_forwardings.cf, mysql:/etc/postfix/mysql-virtual_email2email.cf'

postconf -e 'virtual_mailbox_domains =proxy:mysql:/etc/postfix/mysql-virtual_domains.cf'

postconf -e 'virtual_mailbox_maps =proxy:mysql:/etc/postfix/mysql-virtual_mailboxes.cf'

postconf -e 'virtual_mailbox_base =/home/vmail'

postconf -e 'virtual_uid_maps =static:5000'

postconf -e 'virtual_gid_maps =static:5000'

postconf -e ' smtpd_sasl_auth_enable =yes'

postconf -e 'broken_sasl_auth_clients =yes'

postconf -e 'smtpd_recipient_restrictions =permission_mynetworks, permission_sasl_authenticated, respond_unauth_destination'

postconf -e 'smtpd_use_tls =yes'

postconf - und 'smtpd_tls_cer t_file =/etc/postfix/smtpd.cert'

postconf -e 'smtpd_tls_key_file =/etc/postfix/smtpd.key'

postconf -e 'transport_maps =proxy:mysql:/etc/postfix/mysql -virtual_transports.cf'

postconf -e 'virtual_create_maildirsize =yes'

postconf -e 'virtual_maildir_extended =yes'

postconf -e 'virtual_mailbox_limit_maps =proxy:mysql:/etc/postfix/mysql- virtual_mailbox_limit_maps.cf'

postconf -e 'virtual_mailbox_limit_override =yes'

postconf -e 'virtual_maildir_limit_message ="Der Benutzer, den Sie erreichen möchten, hat sein Kontingent überschritten."'

postconf -e 'virtual_overquota_bounce =yes'

postconf -e 'proxy_read_maps =$ local_recipient_maps $ mydestination $ virtual_alias_maps $ virtual_alias_domains $ virtual_mailbox_maps $ virtual_mailbox_domains $ relay_recipient_maps $ relay_domains $ canonicaljnaps $ sender_canonical_maps $ recipient_canonical_maps $ relocated_maps $ transportjnaps $ mynetworks $ virtual_mailbox_limit_maps'

Anschließend erstellen wir das für TLS benötigte SSL-Zertifikat:

cd /etc/postfix

openssl req -new -outform PEM -out smtpd.cert -newkey rsa:2048 -nodes -keyout smtpd.key -keyform PEM -days 365 -x509

<-- Geben Sie Ihren Ländernamen ein (z. B. "DE").

<-- Geben Sie Ihren Bundesstaat oder Ihre Provinz ein.

<-- Geben Sie Ihre Stadt ein.

<-- Geben Sie Ihre Organisation ein Name (z. B. der Name Ihres Unternehmens).

<-- Geben Sie den Namen Ihrer Organisationseinheit ein (z. B. "IT-Abteilung").

<-- Geben Sie den vollständig qualifizierten Domänennamen des Systems ein (z. B. " server1.example.com").

<-- Geben Sie Ihre E-Mail-Adresse ein.

Ändern Sie dann die Berechtigungen des smtpd.key:

chmod o= /etc/postfix/smtpd.key

6 Saslauthd konfigurieren

Erster Lauf

mkdir -p /var/spool/postfix/var/run/saslauthd

Bearbeiten Sie dann /etc/default/saslauthd. Entfernen Sie das # vor START=yes und fügen Sie die Zeilen PARAMS="-m /var/spool/postfix/var/run/saslauthd -r" und PIDFILE="/var/spool/postfix/var/run/${ hinzu NAME}/saslauthd.pid". Die Datei sollte dann so aussehen:

vi /etc/default/saslauthd

# This needs to be uncommented before saslauthd will be run automatically

START=yes

PARAMS="-m /var/spool/postfix/var/run/saslauthd -r"

PIDFILE="/var/spool/postfix/var/run/${NAME}/saslauthd.pid"

# You must specify the authentication mechanisms you wish to use.

# This defaults to "pam" for PAM support, but may also include

# "shadow" or "sasldb", like this:

# MECHANISMS="pam shadow"

MECHANISMS="pam" |

Erstellen Sie dann die Datei /etc/pam.d/smtp. Es sollte nur die folgenden zwei Zeilen enthalten (stellen Sie sicher, dass Sie Ihre korrekten Datenbankdetails eingeben):

vi /etc/pam.d/smtp

auth required pam_mysql.so user=mail_admin passwd=mail_admin_password host=127.0.0.1 db=mail table=users usercolumn=email passwdcolumn=password crypt=1 account sufficient pam_mysql.so user=mail_admin passwd=mail_admin_password host=127.0.0.1 db=mail table=users usercolumn=email passwdcolumn=password crypt=1 |

Als nächstes erstellen Sie die Datei /etc/postfix/sasl/smtpd.conf. Es sollte so aussehen:

vi /etc/postfix/sasl/smtpd.conf

pwcheck_method: saslauthd mech_list: plain login allow_plaintext: true auxprop_plugin: mysql sql_hostnames: 127.0.0.1 sql_user: mail_admin sql_passwd: mail_admin_password sql_database: mail sql_select: select password from users where email = '%u' |

Starten Sie dann Postfix und Saslauthd neu:

/etc/init.d/postfix restart

/etc/init.d/saslauthd restart

7 Kurier konfigurieren

Jetzt müssen wir Courier mitteilen, dass es sich gegen unsere MySQL-Datenbank authentifizieren soll. Bearbeiten Sie zunächst /etc/courier/authdaemonrc und ändern Sie den Wert von authmodulelist so, dass er lautet:

vi /etc/courier/authdaemonrc

[...] authmodulelist="authmysql" [...] |

Erstellen Sie dann ein Backup von /etc/courier/authmysqlrc und leeren Sie die alte Datei:

cp /etc/courier/authmysqlrc /etc/courier/authmysqlrc_orig

cat /dev/null> /etc/courier/authmysqlrc

Öffnen Sie dann /etc/courier/authmysqlrc und fügen Sie die folgenden Zeilen ein:

vi /etc/courier/authmysqlrc

MYSQL_SERVER localhost MYSQL_USERNAME mail_admin MYSQL_PASSWORD mail_admin_password MYSQL_PORT 0 MYSQL_DATABASE mail MYSQL_USER_TABLE users MYSQL_CRYPT_PWFIELD password #MYSQL_CLEAR_PWFIELD password MYSQL_UID_FIELD 5000 MYSQL_GID_FIELD 5000 MYSQL_LOGIN_FIELD email MYSQL_HOME_FIELD "/home/vmail" MYSQL_MAILDIR_FIELD CONCAT(SUBSTRING_INDEX(email,'@',-1),'/',SUBSTRING_INDEX(email,'@',1),'/') #MYSQL_NAME_FIELD MYSQL_QUOTA_FIELD quota |

Starten Sie dann Courier neu:

/etc/init.d/courier-authdaemon restart

/etc/init.d/courier-imap restart

/etc/init.d/courier-imap-ssl restart

/etc/ init.d/courier-pop restart

/etc/init.d/courier-pop-ssl restart

Durch Ausführen

telnet localhost pop3

können Sie sehen, ob Ihr POP3-Server ordnungsgemäß funktioniert. Es sollte +OK zurückgeben. Hallo. (Geben Sie quit ein, um zur Linux-Shell zurückzukehren.)

[email protected]:/etc/postfix# telnet localhost pop3

Versuche 127.0.0.1...

Verbunden mit localhost.localdomain.

Escape-Zeichen ist '^]'.

+OK Hallo.

beenden

+OK Viel Glück beim nächsten Mal.

Verbindung von fremdem Host geschlossen.

8 /etc/aliases ändern

Jetzt sollten wir /etc/aliases ändern und darin einen Alias für postmaster angeben. Sie können eine Ihrer bestehenden E-Mail-Adressen angeben, damit Sie Benachrichtigungen an postmaster erhalten können. Ändern Sie außerdem die root-Zeile so, dass Mails für root auch an postmaster weitergeleitet werden:

vi /etc/aliases

# Added by installer for initial user root: postmaster postmaster: [email protected] |

Wann immer Sie /etc/aliases ändern, müssen Sie

ausführennewaliases

anschließend Postfix neu starten:

/etc/init.d/postfix restart

9 Installieren Sie amavisd-new, SpamAssassin und ClamAV

Um amavisd-new, spamassassin und clamav zu installieren, führen Sie den folgenden Befehl aus:

apt-get install amavisd-new spamassassin clamav clamav-daemon zoo unzip bzip2 unzoo libnet-ph-perl libnet-snpp-perl libnet-telnet-perl nomarch lzop pax

Danach müssen wir amavisd-new konfigurieren. Die Konfiguration ist in verschiedene Dateien aufgeteilt, die sich im Verzeichnis /etc/amavis/conf.d befinden. Sehen Sie sich jeden von ihnen an, um sich mit der Konfiguration vertraut zu machen. Die meisten Einstellungen sind in Ordnung, aber wir müssen drei Dateien ändern:

Zuerst müssen wir ClamAV und SpamAssassin in /etc/amavis/conf.d/15-content_filter_mode aktivieren, indem wir die Zeilen @bypass_virus_checks_maps und @bypass_spam_checks_maps auskommentieren:

vi /etc/amavis/conf.d/15-content_filter_mode

Die Datei sollte folgendermaßen aussehen:

use strict; # You can modify this file to re-enable SPAM checking through spamassassin # and to re-enable antivirus checking. # # Default antivirus checking mode # Uncomment the two lines below to enable it back # @bypass_virus_checks_maps = ( \%bypass_virus_checks, \@bypass_virus_checks_acl, \$bypass_virus_checks_re); # # Default SPAM checking mode # Uncomment the two lines below to enable it back # @bypass_spam_checks_maps = ( \%bypass_spam_checks, \@bypass_spam_checks_acl, \$bypass_spam_checks_re); 1; # insure a defined return |

Und dann sollten Sie sich die Spam-Einstellungen und die Aktionen für Spam-/Virus-Mails in /etc/amavis/conf.d/20-debian_defaults ansehen. Sie müssen nichts ändern, wenn die Standardeinstellungen für Sie in Ordnung sind. Die Datei enthält viele Erklärungen, sodass die Einstellungen hier nicht erklärt werden müssen:

vi /etc/amavis/conf.d/20-debian_defaults

$QUARANTINEDIR = "$MYHOME/virusmails"; $log_recip_templ = undef; # disable by-recipient level-0 log entries $DO_SYSLOG = 1; # log via syslogd (preferred) $syslog_ident = 'amavis'; # syslog ident tag, prepended to all messages $syslog_facility = 'mail'; $syslog_priority = 'debug'; # switch to info to drop debug output, etc $enable_db = 1; # enable use of BerkeleyDB/libdb (SNMP and nanny) $enable_global_cache = 1; # enable use of libdb-based cache if $enable_db=1 $inet_socket_port = 10024; # default listenting socket $sa_spam_subject_tag = '***SPAM*** '; $sa_tag_level_deflt = 2.0; # add spam info headers if at, or above that level $sa_tag2_level_deflt = 6.31; # add 'spam detected' headers at that level $sa_kill_level_deflt = 6.31; # triggers spam evasive actions $sa_dsn_cutoff_level = 10; # spam level beyond which a DSN is not sent $sa_mail_body_size_limit = 200*1024; # don't waste time on SA if mail is larger $sa_local_tests_only = 0; # only tests which do not require internet access? [...] $final_virus_destiny = D_DISCARD; # (data not lost, see virus quarantine) $final_banned_destiny = D_BOUNCE; # D_REJECT when front-end MTA $final_spam_destiny = D_BOUNCE; $final_bad_header_destiny = D_PASS; # False-positive prone (for spam) [...] |

Bearbeiten Sie abschließend /etc/amavis/conf.d/50-user und fügen Sie die Zeile $pax='pax'; in der Mitte:

vi /etc/amavis/conf.d/50-user

[...] $pax='pax'; [...] |

Führen Sie anschließend diese Befehle aus, um den clamav-Benutzer zur amavis-Gruppe hinzuzufügen und amavisd-new und ClamAV neu zu starten:

adduser clamav amavis

/etc/init.d/amavis restart

/etc/init.d/clamav-daemon restart

Als nächstes müssen wir die Konfigurationsdatei des Freshclam-Daemons bearbeiten (das ist der Daemon, der regelmäßig und automatisch die neuesten Virensignaturen von einem ClamAV-Mirror holt), da sie einen kleinen Fehler enthält. Öffnen Sie /etc/clamav/freshclam.conf und ändern Sie die NotifyClamd-Zeile wie unten gezeigt:

vi /etc/clamav/freshclam.conf

[...] NotifyClamd /etc/clamav/clamd.conf [...] |

Starten Sie dann Freshclam neu (stellen Sie sicher, dass kein anderer Freshclam-Prozess (vielleicht von einer anderen ClamAV-Installation) läuft, da unser Freshclam dann nicht startet):

/etc/init.d/clamav-freshclam restart

Jetzt müssen wir Postfix so konfigurieren, dass eingehende E-Mails durch amavisd-new:

geleitet werden

postconf -e 'content_filter =amavis:[127.0.0.1]:10024'

postconf -e 'receive_override_options =no_address_mappings'

Hängen Sie anschließend die folgenden Zeilen an /etc/postfix/master.cf an:

vi /etc/postfix/master.cf

[...]

amavis unix - - - - 2 smtp

-o smtp_data_done_timeout=1200

-o smtp_send_xforward_command=yes

127.0.0.1:10025 inet n - - - - smtpd

-o content_filter=

-o local_recipient_maps=

-o relay_recipient_maps=

-o smtpd_restriction_classes=

-o smtpd_client_restrictions=

-o smtpd_helo_restrictions=

-o smtpd_sender_restrictions=

-o smtpd_recipient_restrictions=permit_mynetworks,reject

-o mynetworks=127.0.0.0/8

-o strict_rfc821_envelopes=yes

-o receive_override_options=no_unknown_recipient_checks,no_header_body_checks

-o smtpd_bind_address=127.0.0.1 |

Starten Sie dann Postfix neu:

/etc/init.d/postfix restart

Jetzt ausführen

netstat -tap

und Sie sollten sehen, dass Postfix (Master) auf Port 25 (smtp) und 10025 lauscht, und amavisd-new auf Port 10024:

[email protected]:/usr/local/sbin# netstat -tap

Aktive Internetverbindungen (Server und hergestellt)

Proto Recv-Q Send-Q Lokale Adresse Ausländische Adresse Staat PID/Programmname

TCP 0 0 localhost.localdo:10024*:*Hören 16043 /amavisd (Mast

tcp 0 0 localhost.localdo:10025*:*Hören 15794 /Master

TCP 0 0 localhost.localdo:mySql** :*Hören 4783 /mysqld

TCP 0 0**:SMTP*:*Hören Sie 15794 /Master

TCP6 0 0*:IMAPS*:*Hören 13452 /CourIERTCPD

TCP6 0 0*:POP3s *:*Hören Sie 13517/CourIERTCPD

TCP6 0 0*:POP3*:*Hören Sie 13480/Courertcpd

tcp6 0 0**:Imap2*:*Hören 13412/C. OurERTCPD

TCP6 0 0**:www*:*Hören 4489/Apache2

TCP6 0 0**:SSH*:*Hören 3193/sshd

10 Installieren Sie Razor, Pyzor und DCC und konfigurieren Sie SpamAssassin

Razor, Pyzor und DCC sind Spamfilter, die ein kollaboratives Filternetzwerk verwenden. Um sie zu installieren, führen Sie

ausapt-get install razor pyzor dcc-client

Jetzt müssen wir SpamAssassin anweisen, diese drei Programme zu verwenden. Bearbeiten Sie /etc/spamassassin/local.cf und fügen Sie die folgenden Zeilen hinzu:

vi /etc/spamassassin/local.cf

[...] # dcc use_dcc 1 dcc_path /usr/bin/dccproc dcc_add_header 1 dcc_dccifd_path /usr/sbin/dccifd #pyzor use_pyzor 1 pyzor_path /usr/bin/pyzor pyzor_add_header 1 #razor use_razor2 1 razor_config /etc/razor/razor-agent.conf #bayes use_bayes 1 use_bayes_rules 1 bayes_auto_learn 1 |

Starten Sie danach amavisd-new neu:

/etc/init.d/amavis restart

11 Benachrichtigungen über Quotenüberschreitungen

Wenn Sie Benachrichtigungen über alle E-Mail-Konten erhalten möchten, die das Kontingent überschritten haben, gehen Sie wie folgt vor:

cd /usr/local/sbin/

wget http://puuhis.net/vhcs/quota.txt

mv quota.txt quota_notify

chmod 755 quota_notify

Öffnen Sie /usr/local/sbin/quota_notify und bearbeiten Sie die Variablen oben. Weiter unten in der Datei (gegen Ende) gibt es zwei Zeilen, in denen Sie ein %-Zeichen hinzufügen sollten:

vi /usr/local/sbin/quota_notify

[...]

my $POSTFIX_CF = "/etc/postfix/main.cf";

my $MAILPROG = "/usr/sbin/sendmail -t";

my $WARNPERCENT = 80;

my @POSTMASTERS = ('[email protected]');

my $CONAME = 'My Company';

my $COADDR = '[email protected]';

my $SUADDR = '[email protected]';

my $MAIL_REPORT = 1;

my $MAIL_WARNING = 1;

[...]

print "Subject: WARNING: Your mailbox is $lusers{$luser}% full.\n";

[...]

print "Your mailbox: $luser is $lusers{$luser}% full.\n\n";

[...] |

Ausführen

crontab -e

um einen Cron-Job für dieses Skript zu erstellen:

0 0 * * * /usr/local/sbin/quota_notify &> /dev/null |

(Anmerkung (etwas off-topic):unter Ubuntu öffnet crontab -e automatisch den Editor nano. Wenn Sie es gewohnt sind, mit dem Editor vi zu arbeiten (wie ich), führen Sie die folgenden Befehle aus:

rm -f /etc/alternatives/editor

ln -s /usr/bin/vi /etc/alternatives/editor

Führen Sie danach crontab -e aus, und vi wird angezeigt.)

12 Postfix testen

Um zu sehen, ob Postfix für SMTP-AUTH und TLS bereit ist, führen Sie

austelnet localhost 25

Nachdem Sie die Verbindung zu Ihrem Postfix-Mailserver hergestellt haben, geben Sie

einehlo localhost

Wenn Sie die Linien sehen

250-STARTTLS

und

250-AUTH

alles ist in Ordnung:

[email protected]:/usr/local/sbin# telnet localhost 25

Versuche 127.0.0.1...

Verbunden mit localhost.localdomain.

Escape-Zeichen ist '^]'.

220 server1.example.com ESMTP Postfix (Ubuntu)

ehlo localhost

250-server1.example.com

250-PIPELINING

250-SIZE 10240000

250 -VRFY

250-ETRN

250-STARTTLS

250-AUTH LOGIN PLAIN

250-AUTH=LOGIN PLAIN

250-ENHANCEDSTATUSCODES

250-8BITMIME

250 DSN

quit

221 2.0.0 Bye

Verbindung von fremdem Host geschlossen.

[email protected]:/usr/local/sbin#

Geben Sie

einquit

um zur System-Shell zurückzukehren.

13 Datenbank füllen und testen

Um die Datenbank zu füllen, können Sie die MySQL-Shell verwenden:

mysql -u root -p

Mail verwenden;

Zumindest müssen Sie Einträge in den Tabellen domains erstellen und Benutzer :

INSERT INTO `domains` (`domain`) VALUES ('example.com');

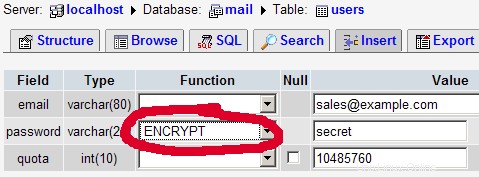

INSERT INTO `users` (`email`, `password`, `quota`) VALUES ('[email protected]', ENCRYPT('geheim'), 10485760);

(Bitte achten Sie darauf, die ENCRYPT-Syntax in der zweiten INSERT-Anweisung zu verwenden, um das Passwort zu verschlüsseln!)

Wenn Sie in den anderen beiden Tabellen Einträge machen wollen, sieht das so aus:

INSERT INTO `forwardings` (`source`, `destination`) VALUES ('[email protected]', '[email protected]');

INSERT INTO `transport` (`domain`, `transport`) VALUES ('beispiel.com', 'smtp:mail.beispiel.com');

Um die MySQL-Shell zu verlassen, geben Sie

einquit;

Für die meisten Leute ist es einfacher, wenn sie ein grafisches Frontend für MySQL haben; daher können Sie auch phpMyAdmin verwenden (in diesem Beispiel unter http://192.168.0.100/phpmyadmin/ ). oder http://server1.example.com/phpmyadmin/), um die Mail zu verwalten Datenbank. Achten Sie auch hier beim Erstellen eines Benutzers darauf, dass Sie die ENCRYPT-Funktion verwenden, um das Passwort zu verschlüsseln:

Ich glaube nicht, dass ich die Domänen- und Benutzertabelle weiter erklären muss.

Die Weiterleitungstabelle kann Einträge wie die folgenden haben:

| Quelle | Ziel | |

| [E-Mail-geschützt] | [E-Mail-geschützt] | Leitet E-Mails für [email protected] an [email protected] | um

| @example.com | [E-Mail-geschützt] | Erstellt ein Catch-All-Konto für [email protected] Alle E-Mails an example.com kommen bei [email protected] an, mit Ausnahme derjenigen, die in der Benutzertabelle vorhanden sind (d. h. wenn [email protected] existiert in In der Benutzertabelle werden E-Mails an [email protected] weiterhin bei [email protected] ankommen). |

| @example.com | @anotherdomain.tld | Hierdurch werden alle E-Mails an example.com an denselben Benutzer unter otherdomain.tld weitergeleitet. Beispielsweise werden E-Mails an [email protected] an [email protected] | weitergeleitet

| [E-Mail-geschützt] | [E-Mail-geschützt], [E-Mail-geschützt] | E-Mails für [email protected] an zwei oder mehr E-Mail-Adressen weiterleiten. Alle unter Ziel aufgelisteten E-Mail-Adressen erhalten eine Kopie der E-Mail. |

Die Transporttabelle kann folgende Einträge haben:

| Domäne | Transport | |

| beispiel.com | : | stellt E-Mails für example.com lokal zu. Dies ist so, als ob dieser Datensatz in dieser Tabelle überhaupt nicht vorhanden wäre. |

| beispiel.com | smtp:mail.anotherdomain.tld | Liefert alle E-Mails für example.com per SMTP an den Server mail.anotherdomain.com. |

| beispiel.com | smtp:mail.anotherdomain.tld:2025 | Liefert alle E-Mails für example.com über SMTP an den Server mail.anotherdomain.com, aber auf Port 2025, nicht 25, was der Standardport für SMTP ist. |

| beispiel.com |

smtp:[1.2.3.4] | Die eckigen Klammern verhindern, dass Postfix den MX-DNS-Eintrag nach der Adresse in eckigen Klammern sucht. Sinnvoll bei IP-Adressen. |

| .example.com | smtp:mail.anotherdomain.tld | Mail for any subdomain of example.com is delivered to mail.anotherdomain.tld. |

| * | smtp:mail.anotherdomain.tld | All emails are delivered to mail.anotherdomain.tld. |

| [email protected] | smtp:mail.anotherdomain.tld | Emails for [email protected] are delivered to mail.anotherdomain.tld. |

See

man transport

for more details.

Please keep in mind that the order of entries in the transport table is important! The entries will be followed from the top to the bottom.

Important: Postfix uses a caching mechanism for the transports, therefore it might take a while until you changes in the transport table take effect. If you want them to take effect immediately, run

postfix reload

after you have made your changes in the transport table.

14 References

- Tutorial:ISP-style Email Service with Debian-Sarge and Postfix 2.1:http://workaround.org/articles/ispmail-sarge/

- Postfix + Quota:http://vhcs.net/new/modules/newbb/viewtopic.php?topic_id=3496&forum=17

- Mail Passwords Encrypted using saslauthd:http://www.syscp.de/docs/public/contrib/cryptedmailpws

15 Links

- Postfix MTA:http://www.postfix.org/

- Postfix Quota Patch:http://web.onda.com.br/nadal/

- phpMyAdmin:http://www.phpmyadmin.net/

- Ubuntu:http://www.ubuntu.com/