So überprüfen Sie Ihre Debian-Linux-Version

So installieren Sie die Swift-Programmiersprache auf Ubuntu 20.04 LTS

So installieren Sie Dropbox auf RHEL 8 / CentOS 8

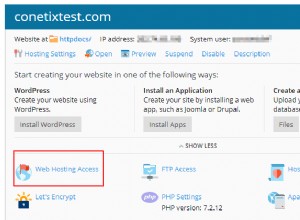

Plesk Onyx:IP-Adresse pro Hosting-Abonnement aktualisieren

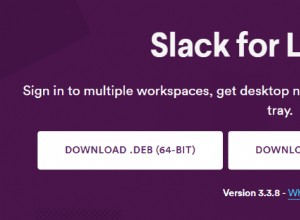

So installieren Sie Slack unter Ubuntu 20.04 Linux

So installieren Sie Nmap unter Ubuntu 20.04 LTS