Ein PSK oder Pre-Shared Key ist ein Passwort, das aus einer zufälligen Zeichenkette besteht, während Daten verschlüsselt und entschlüsselt werden. Wie der Name schon sagt, kennen beide am kryptografischen Verfahren beteiligten Parteien den Schlüssel im Voraus, da er nicht nur zum Entschlüsseln, sondern auch zum Verschlüsseln der Daten benötigt wird.

Hacker können unsere Daten nicht über ein Netzwerk bringen, wenn wir während der Datenübertragung Pre-Shared Keys verwenden. Dies ist wichtig, da unsere Sicherheit praktisch ständig gefährdet ist. Die Verwendung eines PSK beim Teilen von Daten stellt außerdem sicher, dass nur die Personen, mit denen Sie es teilen möchten, Zugriff darauf haben.

In diesem Artikel werde ich anhand von Beispielen und Befehlen erklären, wie Sie die PSK-Schlüssel unter Ubuntu Linux generieren können.

Generieren Sie starkes PSK unter Linux

Mit Datum und sha256Summe

Benutzer können Informationen über das Systemdatum und die Uhrzeit mit dem Datumsbefehl in Linux anzeigen. Dieser Befehl kann aus Sicherheitsgründen starke Schlüssel erzeugen, die nicht jedem bekannt sind. Wenn Sie den date-Befehl mit sha256sum und base kombinieren, erhalten Sie einen Satz zufälliger Schlüssel, die Sie als PSK zum Verschlüsseln von Daten verwenden können.

example@unixlinux.online:~$ date | sha256sum | base64 | head -c 15; echo example@unixlinux.online:~$ date | sha256sum | base64 | head -c 25; echo example@unixlinux.online:~$ date | sha256sum | base64 | head -c 35; echo

Hier druckt der angegebene Befehl die Ausgabe von 15, 25 und 35 Bytes Preshared Keys (PSK). Der Head-Befehl liest die Bytes und zeigt sie in der Ausgabe an. Wenn der Head-Befehl aus dem Befehl entfernt wird, druckt das System die 92 Bytes lange Zeichenfolge als PSK.

Mit Pseudozufallszahl

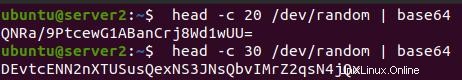

Die Datei /dev/random und /dev/urandom Dateien im Linux-Betriebssystem enthalten mehrere Zufallszahlengeneratoren. Unter Linux handelt es sich um spezielle Dateien, die als Pseudozufallszahlengeneratoren fungieren. Sowohl /dev/random als auch /dev/urandom erstellen Zufallszahlen unter Verwendung des Linux-Entropiepools. Entropie ist das Rauschen, das von der Umgebung wie dem CPU-Lüfter, Mausbewegungen usw. gesammelt wird. Auf einem Linux-System wird das Rauschen im Entropiepool gespeichert, der dann von diesen Dateien verwendet wird. Wenn diese zufälligen Ganzzahlen mit dem base64-Befehl gepaart werden Es können starke Zeichenkombinationen generiert werden, die für die Verwendung als vorinstallierter Schlüssel geeignet sind.

example@unixlinux.online:~$ head -c 20 /dev/random | base64 example@unixlinux.online:~$ head -c 30 /dev/random | base64

Hinweis:Die Option -c, die im Befehl mit dem head-Befehl verwendet wird ist für die Generierung von Schlüsseln in Charakter.

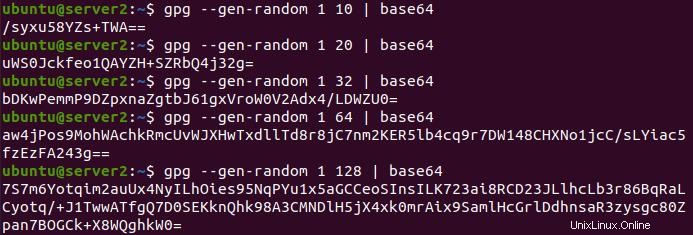

Mit GPG-Dienstprogramm

Der GNU Privacy Guard oder GPG auf einem Linux-System ist ein bekanntes Dienstprogramm zum Verschlüsseln und Entschlüsseln von Dateien. Sie können das Programm jedoch auch verwenden, um starke Pre-Shared Keys zu generieren. Sie können den gpg-Befehl verwenden – -gen-zufällig Methode mit base64 Codierung, um eine unbegrenzte Anzahl von Zeichen zu generieren, die als vorinstallierte Schlüssel verwendet werden können.

In den folgenden Befehlen ist 1 die Qualitätsstufe und 10, 20, 32, 64 und 128 sind die Bytes.

example@unixlinux.online:~$ gpg - - gen-random 1 10 | base64 example@unixlinux.online:~$ gpg - - gen-random 1 20 | base64 example@unixlinux.online:~$ gpg - - gen-random 1 32 | base64 example@unixlinux.online:~$ gpg - - gen-random 1 64 | base64 example@unixlinux.online:~$ gpg - - gen-random 1 128 | base64

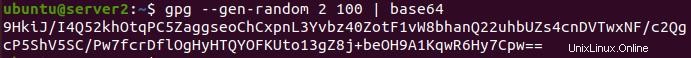

Hinweis:Sie können auch 2 als Qualitätsstufe verwenden, wie unten gezeigt:

example@unixlinux.online:~$ gpg - - gen-random 2 100 | base64

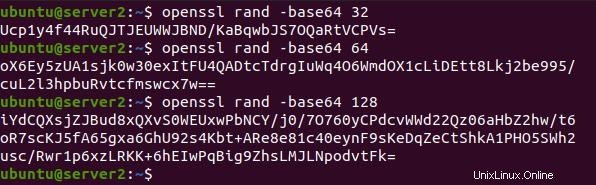

Mit OpenSSL-Befehl

OpenSSL ist eine bekannte und weit verbreitete Befehlszeilenanwendung für den Zugriff auf die kryptografischen Funktionen der OpenSSL-Kryptobibliothek von der Shell aus. Verwenden Sie den Unterbefehl rand, um einen starken PSK zu erstellen, der pseudozufällige Bytes generiert und sie wie unten angegeben durch base64-Codierungen filtert.

So generieren Sie mit dem OpenSSL-Befehl einen 32 Byte, 64 Byte und 128 Byte langen vorinstallierten Schlüssel:

example@unixlinux.online:~$ openssl rand -base64 32 example@unixlinux.online:~$ openssl rand -base64 64 example@unixlinux.online:~$ openssl rand -base64 128

Schlussfolgerung

In dieser Anleitung haben wir Ihnen verschiedene Möglichkeiten und Befehle gezeigt, um sichere Pre-Shared Keys und Passwörter zu erstellen. Danke, dass Sie es sich angesehen haben!!