Dieser Artikel behandelt einige der besten Penetrationstest-Tools für Linux. Cybersicherheit ist ein großes Anliegen sowohl für kleine als auch für große Unternehmen. In einer Zeit, in der immer mehr Unternehmen zum Online-Medium wechseln, um Dienstleistungen anzubieten, ist die Bedrohung durch Cyberangriffe weiter gestiegen.

Das bedeutet, dass sich immer mehr Unternehmen absichern wollen. Und es führt zu einer wachsenden Nachfrage nach Penetrationstestern und ethischen Hackern. Als aufstrebender Berater für Netzwerksicherheit finden Sie hier einige der besten Tools für Penetrationstests, die Sie kennen sollten!

#10. HTTrack – Bestes Tool zum Klonen kompletter Websites

Offizielle Website:https://www.httrack.com/

Wenn ein Angreifer in eine Website eindringen möchte, kann er keinen Angriff auf die Live-Website starten. HTTrack ist eines der besten Tools für Penetrationstests, was in diesem Fall enorm hilfreich ist! HTTrack wird oft als Website-Kloner bezeichnet und ist ein Tool, das jede Website effektiv für die Offline-Nutzung spiegeln kann.

Dazu werden alle Ressourcen, HTML-Dateien und Verzeichnisse einer Website auf den lokalen Speicher des Benutzers heruntergeladen. Sobald die Website gespeichert ist, können wir Offline-Angriffe auf die lokale Kopie der Website durchführen.

Der Befehl zum Installieren des Tools (Ubuntu):

sudo apt install httrack

#9. Wireshark – Bestes Pentesting-Tool für Netzwerk- und Paketanalyse

Offizielle Website:https://www.wireshark.org/

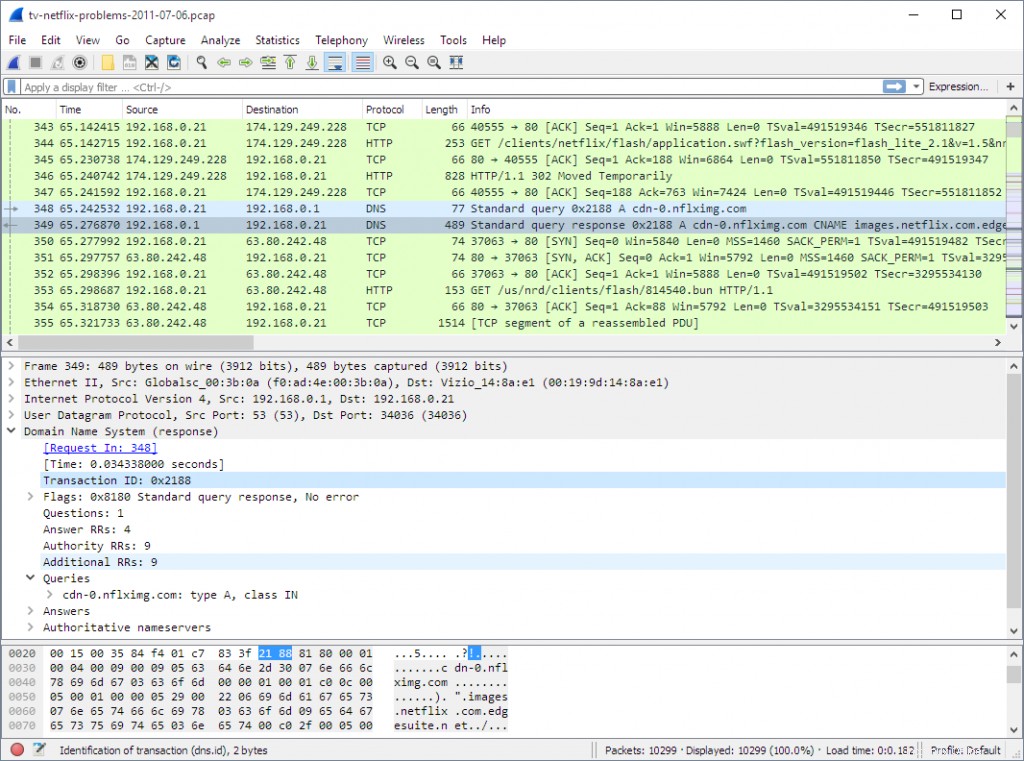

Wireshark wird häufig zum Ausspionieren von Datenpaketen über ein Netzwerk verwendet.

Sie können Wireshark auch als „Netzwerkanalysator“, „Netzwerkprotokollanalysator“ oder einfach als „Sniffer“ bezeichnen. Wireshark erfasst den Netzwerkverkehr zwischen zwei Geräten und hilft uns bei der Analyse der übertragenen Pakete.

Wireshark verwendet eine Bibliothek namens pcap, um Netzwerkpakete zu erfassen, was Wireshark zu einem leistungsstarken Werkzeug macht, wenn der Benutzer eine Netzwerkanalyse oder Fehlerbehebung in einem Netzwerk durchführt. Es ermöglicht auch die Bewertung von Netzwerkschwachstellen.

Der Befehl zum Installieren des Tools (Ubuntu):

sudo apt install wireshark

#8. Aircrack-NG – Bestes Tool zum Knacken von WLAN-Passwörtern

Offizielle Website:https://www.aircrack-ng.org/

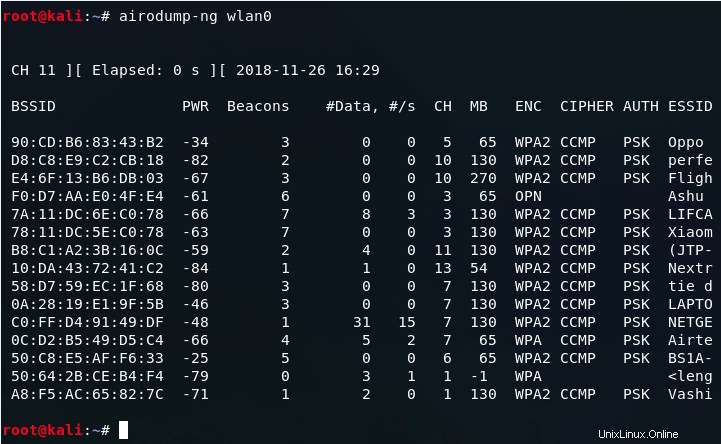

Aircrack-ng ist eines der besten Tools für Penetrationstests zur Bewertung von drahtlosen Netzwerken. Es besteht aus vier spezialisierten Hauptwerkzeugen, die jeweils auf eine Aufgabe aus dem Erfassen, Angreifen, Testen und Knacken abzielen.

- aircrack-ng ist das erste Tool, das zum Knacken von WEP- und WPA/WPA2-PSK-Verschlüsselungen verwendet wird.

- airmon-ng kann verwendet werden, um drahtlose Kartenmodi zu verwalten oder Prozesse des Aircrack-Tools zu beenden.

- Mit airodump-ng erhalten Sie einen drahtlosen Datenschnüffler, der Pakete erfassen kann, die von einem oder mehreren WAPs übertragen werden.

- Schließlich haben Sie aireplay-np, das als Paketinjektor und zum Stimulieren von DOS-Angriffen verwendet werden kann.

Der Befehl zum Installieren des Tools (Ubuntu):

sudo apt install aircrack-ng

#7. NMap – Bestes Pentesting-Tool für gründliche Netzwerk-Audits

Offizielle Website:https://nmap.org/

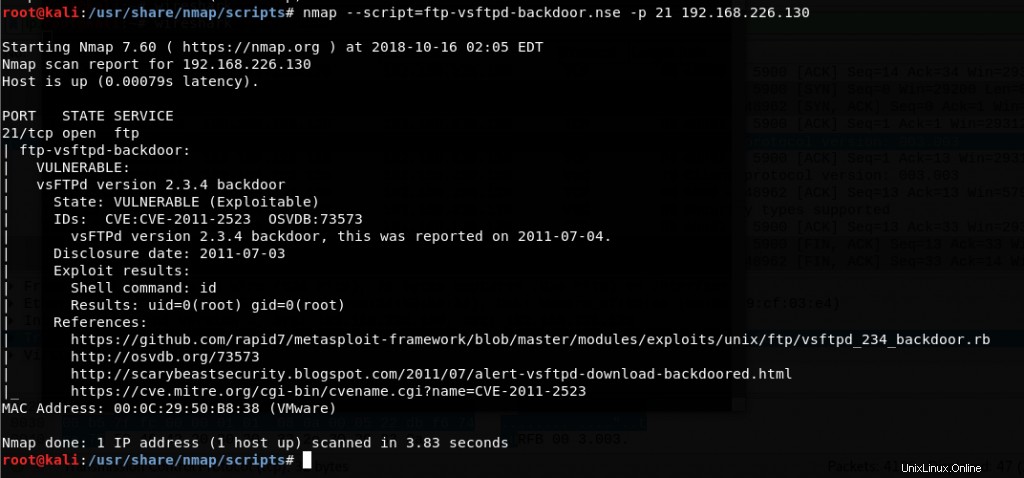

Mit einem Namen, der von „Network Mapper“ abgekürzt wird, ist NMap das beste Tool für Netzwerk-Audit-Zwecke. NMap wird häufig für die Netzwerkerkennung und -exploration verwendet.

Es ermöglicht dem Benutzer, wichtige Informationen wie Hosts in einem Netzwerk, Ports und deren Status für jeden Host, OS-Fingerprinting-Daten zu finden und hilft beim Erkennen von Schwachstellen. Nmap kann effizient nach Hosts und Diensten in einem Netzwerk suchen, während es dem Benutzer ermöglicht, offene Ports und sicherheitsrelevante Probleme zu finden.

Der Befehl zum Installieren des Tools (Ubuntu):

sudo apt install nmap

#6. THC Hydra – Bestes Penetrationstest-Tool zum Knacken von Netzwerkpasswörtern

Offizielles Github-Repo: https://github.com/vanhauser-thc/thc-hydra

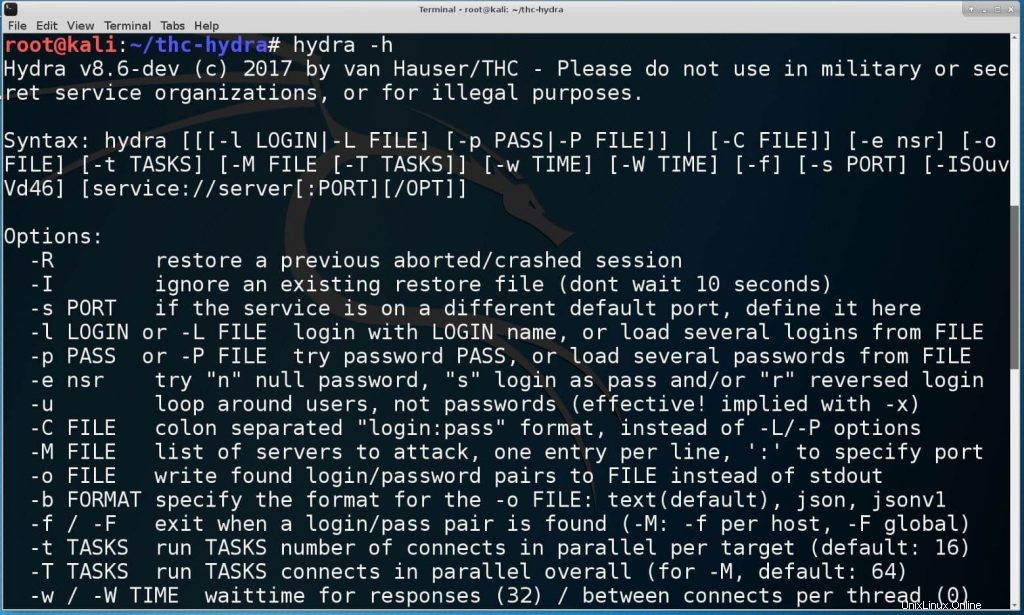

Hydra hat den berühmten Anspruch, das schnellste Tool zu sein, wenn es darum geht, Netzwerk-Login-Informationen (Benutzernamen und Passwörter) zu knacken. Sein vollständiger Name lautet The Hacker’s Choice Hydra, was viel über den Ruf des Tools in der Welt der Penetrationstests aussagt.

Es unterstützt eine große Auswahl an Angriffsprotokollen, einschließlich, aber nicht beschränkt auf – SSH, MySQL, IMAP, HTTPS, HTTP (Proxy), FTP, VMware-Auth, IRC, Telnet und viele mehr. Es ist im Wesentlichen ein Tool, das Brute Force zum Knacken von Anmeldeinformationen auf der Grundlage von Wörterbuchangriffen verwendet.

Der Befehl zum Installieren des Tools (Ubuntu):

sudo apt install hydra-gtk

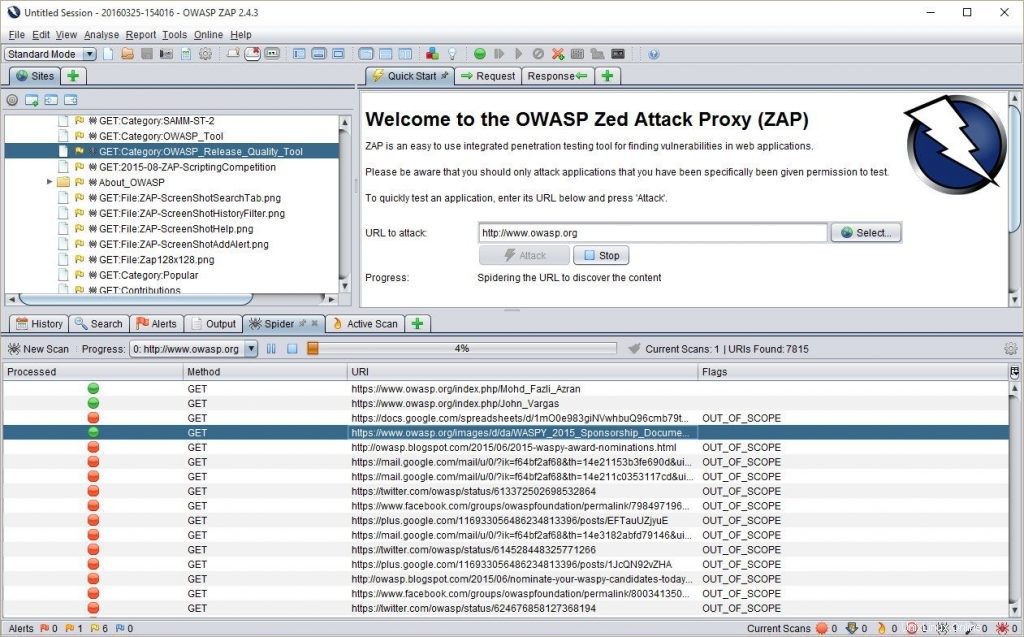

#5. OWASP ZAP – Bestes Penetrationstest-Tool für Web-App-Sicherheitsscans

Offizielle Website:https://www.zaproxy.org/

Das Open Web Application Security Project – Zed Attack Proxy hat eine breite Palette von Funktionen. OWASP – Zap ist ein All-Inclusive-Tool zur Durchführung von Sicherheitsaudits für Webanwendungen. Dieses Tool wurde mit Java erstellt und hostet eine Vielzahl von Funktionen, einschließlich, aber nicht beschränkt auf AJAX-Webcrawler, Webscanner, Proxyserver und Fuzzer. Wenn es als Proxy-Server verwendet wird, kann es den gesamten Datenverkehr von seinem Ziel anzeigen und die Daten nach Belieben manipulieren.

Der Befehl zum Installieren des Tools (Ubuntu):

wget https://github.com/zaproxy/zaproxy/releases/download/2.9.0/ZAP_2.9.0_Linux.tar.gz tar -xzvf ZAP_2.9.0_Linux.tar.gz rsync -av ZAP_2.9.0/ /opt/zaproxy/

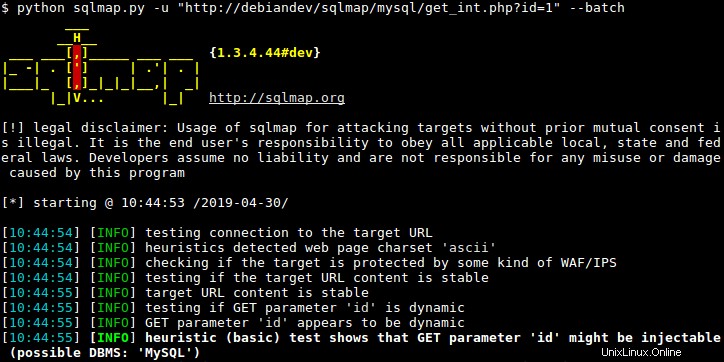

#4. SQLMap – Bestes SQL-Injection-Tool

Offizielle Website:http://sqlmap.org/

SQL-Injections sind eine äußerst beliebte und potente Form eines Cyber-Angriffs. Ein beliebtes Tool zur Erkennung und Ausnutzung von SQL-Injection-Schwachstellen in einer Datenbank ist SQLMap.

Sobald die SQL-Schwachstellen in der URL des Ziels entdeckt werden, kann SQLMap mit der Ausführung eines SQL-Injection-Angriffs auf das Ziel fortfahren. Es ermöglicht dem Benutzer, auf das Backend der Webanwendung zuzugreifen und seine persönlichen SQL-Befehle auszuführen, um vertrauliche Daten aus der Datenbank zu lesen, die ansonsten verborgen werden sollten.

Der Befehl zum Installieren des Tools (Ubuntu):

sudo apt install sqlmap

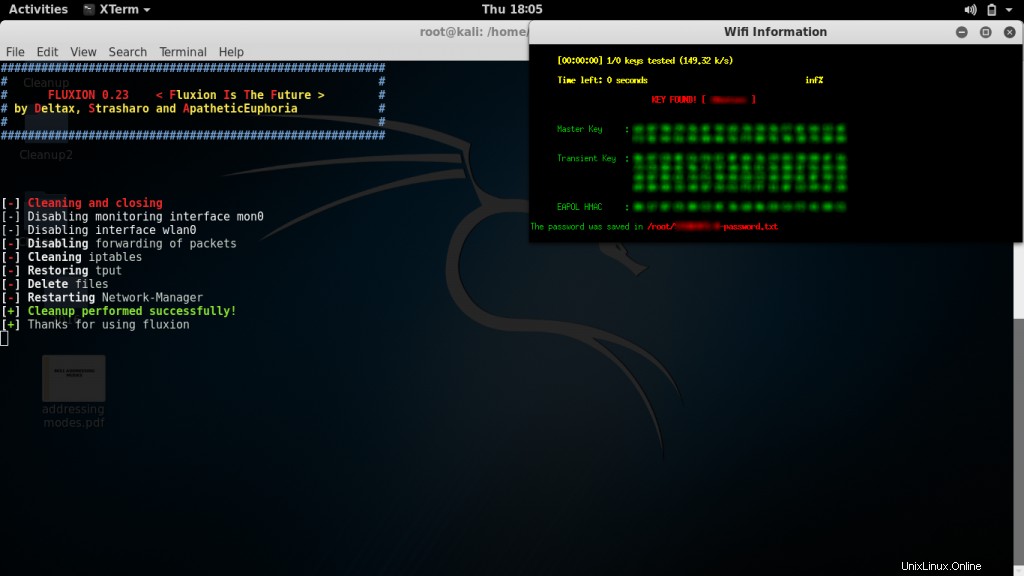

#3. Fluxion – Bestes Tool für Evil-Twin- und Social-Engineering-Angriffe

Offizielles Github-Repository:https://github.com/FluxionNetwork/fluxion

Fluxion ist das erste Tool, das Pentestern in den Sinn kommt, wenn sie an Evil Twin Attack denken. Es funktioniert durch Erstellen eines doppelten Zugangspunkts am Zielzugangspunkt.

Dann wartet es darauf, dass ein Zielbenutzer versucht, sich mit dem Ziel-AP zu verbinden, und leitet den Zielbenutzer um, um die Anmeldeinformationen für den Zugriff einzugeben. Wenn die Anmeldeinformationen korrekt sind, erhält der Zielbenutzer Zugriff, während Fluxion die Anmeldeinformationen des Benutzers protokolliert.

Der Befehl zum Installieren des Tools (Ubuntu):

git clone https://github.com/FluxionNetwork/fluxion cd fluxion/ sudo ./fluxion.sh

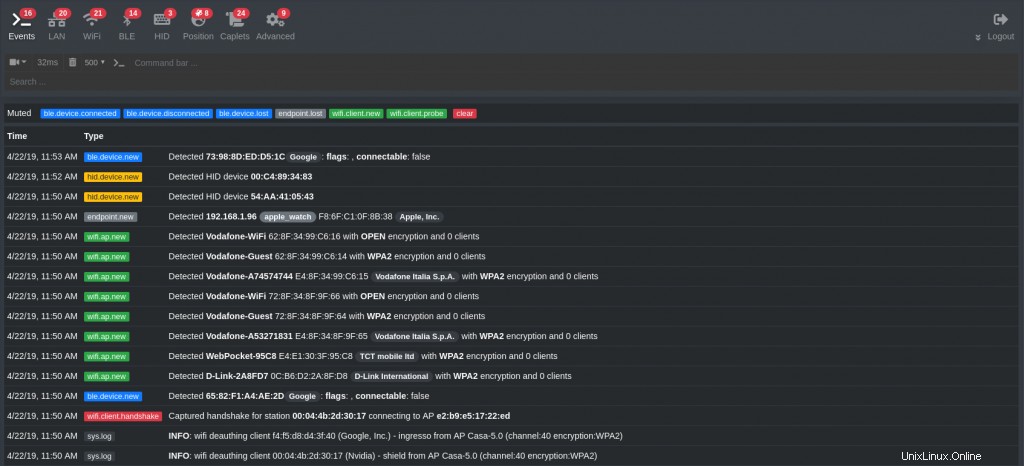

#2. Bettercap – Besseres MITM-Angriffstool

Offizielle Website:https://www.bettercap.org/

Bettercap ist ein Netzwerkdienstprogramm, das zum Testen und Ausführen eines Man-in-the-Middle-Angriffs (MiTMA) auf eine Ziel-Webanwendung entwickelt wurde. Es ermöglicht dem Benutzer, die gesamte Kommunikation des Ziels mit seinem Netzwerk abzufangen, indem er die vom Ziel gesendeten Netzwerkpakete abhört.

Diese Daten können es dem Benutzer ermöglichen, sensible Daten auszuspähen und SSL und HSTS im Netzwerk des Ziels zu umgehen.

Der Befehl zum Installieren des Tools (Ubuntu):

sudo apt install golang git build-essential libpcap-dev libusb-1.0-0-dev libnetfilter-queue-dev go get -u github.com/bettercap/bettercap

#1. Metasploit – Bestes Pentesting-Tool und ein Meister der Ausbeutung

Offizielle Website:https://www.metasploit.com/

Das beliebteste und leistungsstärkste Tool in der Penetrationstest-Community ist Metasploit. Es bietet dem Benutzer eine große Vielfalt an Modulen, Diensten und Funktionen. Aber in der einfachsten Beschreibung ist Metasploit auf vier Kernmodulen aufgebaut.

Das erste Modul ist Exploit, eine Methode, um das Zielsystem anzugreifen oder Schwachstellen einzuschleusen. Die Payload läuft nach dem Exploit und ermöglicht es dem Benutzer, Daten vom Zielsystem zu erhalten. Das Hilfsmodul zielt darauf ab, das Zielsystem zu scannen und zu testen. Schließlich ermöglicht das Encoder-Modul dem Benutzer, eine Hintertür in das Zielsystem einzufügen.

Der Befehl zum Installieren des Tools (Ubuntu):

wget https://downloads.metasploit.com/data/releases/metasploit-latest-linux-x64-installer.run chmod +x metasploit-latest-linux-x64-installer.run ./metasploit-latest-linux-x64-installer.run

Zurück zu Ihnen jetzt…

Welches ist Ihrer Meinung nach eines der besten Penetrationstest-Tools aus dieser Liste? Oder haben Sie ein anderes Tool, das hier nicht behandelt wird? Lass es uns unten in den Kommentaren wissen!