CSF steht für Configserver Security and Firewall. CSF ist ein Konfigurationsskript, das entwickelt wurde, um Servern eine bessere Sicherheit zu bieten und gleichzeitig eine große Anzahl von Konfigurationsoptionen und -funktionen bereitzustellen, die konfiguriert und mit zusätzlichen Prüfungen gesichert werden müssen, um einen reibungslosen Betrieb zu gewährleisten. Es hilft beim Sperren des öffentlichen Zugriffs und beim Einschränken dessen, auf was zugegriffen werden kann, z. B. nur auf E-Mails oder nur auf Websites usw. Um dies noch leistungsfähiger zu machen, wird es mit einem Login Failure Daemon (LFD)-Skript geliefert, das ständig zum Scannen ausgeführt wird für fehlgeschlagene Versuche, sich am Server anzumelden, um Bruteforce-Angriffe zu erkennen. Es gibt eine Reihe umfangreicher Prüfungen, die lfd durchführen kann, um den Serveradministrator über Änderungen am Server, potenzielle Probleme und mögliche Kompromittierungen zu informieren.

LFD blockiert auch IPs, wenn eine große Anzahl fehlgeschlagener Anmeldungen von dieser IP erfolgt. Die Sperre ist temporär. Außerdem kann der Administrator die blockierte IP anzeigen, indem er einen E-Mail-Benachrichtigungsdienst aktiviert. Einige der Funktionen umfassen:

- Login-Verfolgung

- Prozessverfolgung

- Verzeichnisüberwachung

- Erweiterte Zulassen/Ablehnen-Funktionen

- Berichte blockieren

- Hafen-Hochwasserschutz

Und viele mehr. Dieser Beitrag deckt nicht alle Funktionen ab, daher lesen Sie für detailliertere Informationen zu den einzelnen Funktionen die Datei "readme.txt" aus dem csf-Ordner, die wir herunterladen werden.

2 Herunterladen und Installieren

Der erste Schritt besteht darin, alle früheren Versionen von csf, die möglicherweise heruntergeladen wurden, zu entfernen und dann die neueste Version herunterzuladen. Verwenden Sie dazu die folgenden zwei Befehle:

rm -fv csf.tgz

wget http://www.configserver.com/free/csf.tgz

Nun extrahieren wir die tar-Datei im Home-Verzeichnis und verschieben sie in das csf-Verzeichnis.

tar -xzf csf.tgz

cd csf

Die Schritte bis hierhin sind im Bild unten dargestellt.

Jetzt sind wir bereit für die Installation, aber bevor wir können, müssen wir Root-Rechte haben, sonst können wir nicht installieren. Verwenden Sie also den folgenden Befehl, um Root-Rechte zu erlangen, und geben Sie das Passwort ein, wenn Sie dazu aufgefordert werden.

sudo su

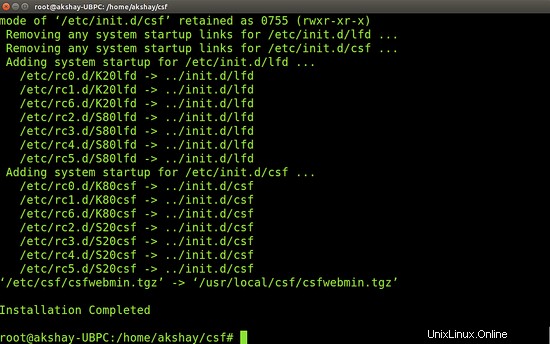

Installieren Sie CSF mit dem folgenden Befehl:

sh install.sh

Sobald die Installation erfolgreich abgeschlossen ist, sieht die Ausgabe ähnlich wie im Bild unten aus.

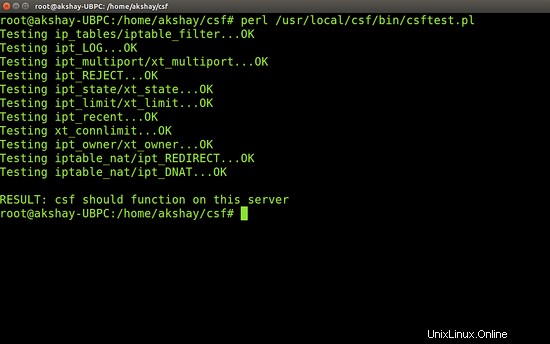

Sobald die Installation abgeschlossen ist, können wir die Überprüfung durchführen. Dazu testen wir, ob unser System über alle erforderlichen iptables-Module verfügt. Wenn dies jetzt ausgeführt wird, kann dies darauf hinweisen, dass Sie möglicherweise nicht alle Funktionen ausführen können, aber das ist in Ordnung. Dieser Test kann als BESTANDEN angesehen werden, solange das Skript keine SCHWERWIEGENDEN Fehler meldet. Verwenden Sie zum Testen den folgenden Befehl:

perl /usr/local/csf/bin/csftest.pl

Mein Ergebnis der Ausführung dieses Tests ist im Bild unten dargestellt:

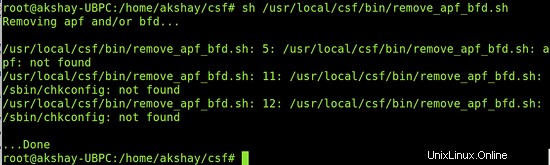

3 Andere Firewalls entfernen

Es ist wichtig, ältere Firewalls oder andere Firewalls zu entfernen, die zum Schutz des Servers eingerichtet wurden. Dies liegt daran, dass der Konflikt von Firewalls zu Ausfällen oder Unzugänglichkeit führen kann. Sie sollten auch keine andere iptables-Firewall installieren und falls diese bereits vorhanden ist, muss sie an dieser Stelle entfernt werden. Die meisten Systeme haben wahrscheinlich APF+BFD-Firewalls und müssen entfernt werden. Verwenden Sie also den folgenden Befehl, um sie zu erkennen und zu entfernen, falls vorhanden.

sh /usr/local/csf/bin/remove_apf_bfd.sh

Ich hatte es nicht vorinstalliert, daher sah die Ausgabe des Befehls in meinem System wie im folgenden Bild aus:

4 CSF und LFD deinstallieren

Wenn Sie CSF vollständig entfernen möchten, verwenden Sie einfach die folgenden beiden Befehle.

cd /etc/csf

sh uninstall.sh

5 Die Konfiguration

CSF wird automatisch für cPanel und DirectAdmin vorkonfiguriert und funktioniert mit allen offenen Standardports. CSF konfiguriert auch automatisch Ihren SSH-Port bei der Installation, wenn es auf einem Nicht-Standard-Port läuft. CSF setzt Ihre verbundene IP-Adresse nach Möglichkeit bei der Installation auch automatisch auf die Whitelist. Der Administrator kann jedoch die volle Kontrolle übernehmen und csf kann manuell konfiguriert werden, um den Anforderungen des Servertyps zu entsprechen.

CSF wird im Verzeichnis "/etc/csf" installiert und der Benutzer benötigt Root-Rechte, sogar um auf das Verzeichnis zuzugreifen. Dieses Verzeichnis enthält alle Dateien, die zum Konfigurieren und Ausführen der csf erforderlich sind. Erstens ist "csf.conf" die Datei, die beim Aktivieren/Deaktivieren und Verwalten aller möglichen Verwendungen und Funktionen von csf hilft. Es behandelt alle Konfigurationen. Das Verzeichnis enthält auch verschiedene Dateien wie "csf.syslog", die enthält, wo die Protokolldateien gespeichert werden, die Datei "csf.allow", die verwendet wird, um IP-Adressen durch die Firewall zu lassen, und viele mehr.

6 Verwenden von CSF zum Überwachen von IP-Adressen

Die Option „-w“ oder „--watch“ kann verwendet werden, um Pakete von einer bestimmten Quelle zu beobachten und zu protokollieren, während sie die iptables-Ketten durchlaufen. Diese Funktion ist äußerst nützlich, wenn nachverfolgt werden soll, wo diese IP-Adresse gelöscht oder von iptables akzeptiert wird. Beachten Sie, dass immer nur wenige IP-Adressen und für kurze Zeit überwacht werden sollten, da sonst die Protokolldatei mit diesen Einträgen überflutet wird. Um die Uhr zu beenden, müssen Sie csf neu starten, da Uhren Neustarts nicht überleben.

Die zu beobachtenden Schritte sind:

- Gehen Sie zur Konfigurationsdatei in /etc/csf mit dem Namen "csf.conf". Dies ist die Konfigurationsdatei. Suchen Sie nach "WATCH_MODE" und geben Sie den Wert "1" ein. Dadurch wird es aktiviert.

- csf und lfd neu starten

- verwenden Sie den folgenden Befehl, um die IP zu beobachten. Stellen Sie sicher, dass Sie die unten angezeigte IP wie gewünscht ändern.

csf -w 11.22.33.44

- Überwachen Sie das iptables-Protokoll des Kernels auf Treffer von der beobachteten IP-Adresse

Wenn Sie fertig sind, deaktivieren Sie WATCH_MODE und starten Sie csf und lfd neu. Das Folgende ist ein abgespecktes Beispiel für eine Protokollüberwachung von 192.168.254.4, die mit Port 22 verbunden ist:

Firewall: I:INPUT SRC=192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT=22 Firewall: I:LOCALINPUT SRC=192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT=22 Firewall: I:GDENYIN SRC=192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT=22 Firewall: O:GDENYIN SRC=192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT=22 Firewall: I:DSHIELD SRC=192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT=22 Firewall: O:DSHIELD SRC=192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT=22 Firewall: I:SPAMHAUS SRC=192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT=22 Firewall: O:SPAMHAUS SRC=192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT=22 Firewall: O:LOCALINPUT SRC=192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT=22 Firewall: I:INVALID SRC=192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT=22 Firewall: O:INVALID SRC=192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT=22 Firewall: I:LOGACCEPT SRC=192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT=22

7 Erlauben/Verweigern von Filtern für IP-Adressen

csf kann verwendet werden, um erweiterte Zulassungs- und Verweigerungsfilter hinzuzufügen, indem Sie Folgendes verwenden

tcp/udp|in/out|s/d=port|s/d=ip|u=uid

Die Aufschlüsselung dieses Formats ist unten dargestellt:

tcp/udp : EITHER tcp OR udp OR icmp protocol

in/out : EITHER incoming OR outgoing connections

s/d=port : EITHER source OR destination port number (or ICMP type)

(use a _ for a port range, e.g. 2000_3000)

s/d=ip : EITHER source OR destination IP address

u/g=UID : EITHER UID or GID of source packet, implies outgoing

connections, s/d=IP value is ignored

7.1 Zulassen von IP-Adressen

IP-Adressen können einzeln oder in Bereichen ausgeschlossen werden, indem sie in der Datei csf.allow hinzugefügt werden. Nehmen wir hier an, dass wir den Bereich 2.3.*.* hinzufügen möchten, wir stellen dies in der CIDR-Notation dar und wir möchten auch die IP 192.168.3.215 zulassen. Verwenden Sie dazu den folgenden Befehl:

nano /etc/csf/csf.allow

fügen Sie die folgenden Zeilen hinzu (wenn die gewünschte IP anders ist, ändern Sie sie.)

2.3.0.0/16 192.168.3.215

7.2 Blockieren von IP-Adressen

Ähnlich wie beim Zulassen können IPs oder IP-Bereiche blockiert werden. Denken Sie jedoch daran, dass die in der csf.allow-Datei vorhandenen IPs auch dann zugelassen werden, wenn sie in der Sperrdatei vorhanden sind. Verwenden Sie zum Blockieren von IPs denselben Vorgang wie zum Zulassen, aber geben Sie die IPs anstelle der Datei "csf.allow" in die Datei "csf.deny" ein, die sich im Verzeichnis /etc/csf befindet.

7.3 IP-Adressen ignorieren

Es ist auch möglich, IP-Adressen zu ignorieren. Das heißt, die in der Datei "csf.ignore" bereitgestellten IPs umgehen die Firewall, können aber nur blockiert werden, wenn sie in der Datei csf.deny aufgeführt sind.

8 Fazit

Oben sind nur einige der vielen Funktionen aufgeführt, die CSF bietet. Es ist sehr nützlich und bietet eine sehr gute Sicherheit für Server gegen Angriffe und bietet auch die volle Kontrolle über die Konfiguration, damit ein Server reibungslos laufen kann. Um viele andere Funktionen des CSF kennenzulernen und zu verwenden, lesen Sie die readme.txt-Datei im extrahierten Ordner, die eine kurze Beschreibung aller Funktionen enthält und wie ein Administrator sie verwenden kann.