CSF steht für ConfigServer Security and Firewall ist eine der nützlichsten Open-Source-Sicherheitsanwendungen für Linux-Betriebssysteme, die als Packet Inspection Firewall, Login und Intrusion Detection für die Linux-Server verwendet wird. Die Verwendung von CSF trägt dazu bei, Server vor vielen Sicherheitsangriffen wie Brute-Force-Angriffen zu schützen. Es wird mit einem Dienst namens (LFD) Login Failure Daemon geliefert, der den unbefugten Zugriff auf Netzwerk-Daemons verhindert, indem er Ihre Benutzeraktivitäten auf übermäßige Anmeldefehler überwacht, auf die wir den Zugriff nach IP-Adresse beschränken möchten, um den Zugriff auf kompromittierte Netzwerk-Daemons zu verhindern. Wenn also eine große Anzahl falscher Versuche von einer bestimmten IP kommt, wird diese IP sofort vorübergehend für alle Dienste auf dem Server gesperrt.

Der ConfigServer Security &Firewall verfügt über viele Funktionen, um SSH-Anmeldebenachrichtigungen, übermäßige Verbindungsblockierung, mod_security-Fehler, Meldung verdächtiger Prozesse und vieles mehr bereitzustellen.

1) Voraussetzungen

CSF kann auf jeder Linux-Distribution installiert werden, aber in diesem Tutorial werden wir es mit CentOS 7.1 installieren und konfigurieren.

Melden Sie sich als Root-Benutzer bei Ihrem Centos 7-Server an und stellen Sie sicher, dass Sie mit dem Internet verbunden sind, um Ihr System mit den neuesten Updates zu aktualisieren und die erforderlichen abhängigen Pakete für CSF zu installieren.

Führen Sie nach der Anmeldung den folgenden Befehl für die Systemaktualisierung aus.

# yum updateFühren Sie dann den folgenden Befehl aus, um die Perl-Module zu installieren, die zum Einrichten von csf auf Centos 7 erforderlich sind.

# yum -y install perl perl-libwww-perl perl-LWP-Protocol-https perl-GDGraph wget unzip net-tools2) Laden Sie das CSF-Installationspaket herunter

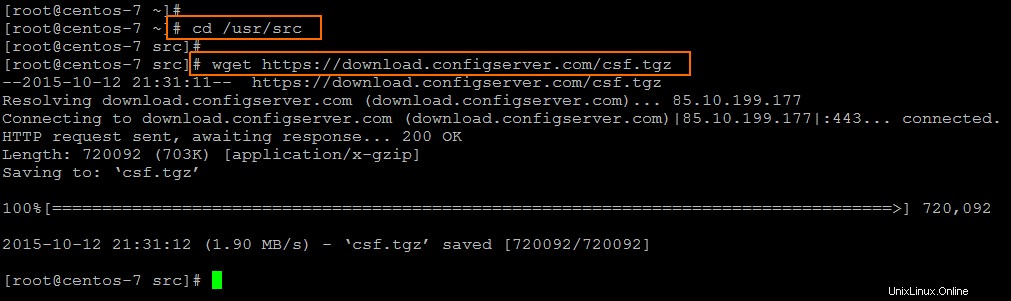

Um das ConfigServer Security &Firewall-Paket herunterzuladen, führen Sie den folgenden Befehl im /usr/src/-Verzeichnis wie gezeigt aus.

# wget https://download.configserver.com/csf.tgz

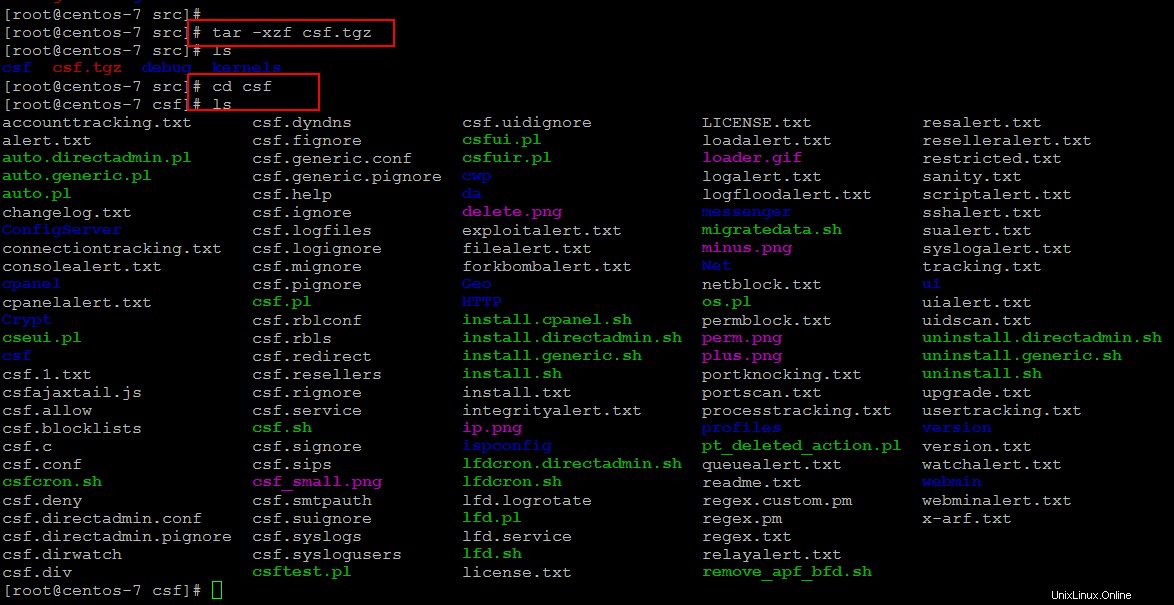

Führen Sie nach dem Herunterladen des archivierten Pakets den folgenden Befehl aus, um es im selben Verzeichnis zu extrahieren.

# tar -xzf csf.tgzÄndern Sie nun das Verzeichnis in den extrahierten Ordner und verwenden Sie den Listenbefehl, um die darin enthaltenen Konfigurations- und Installationsskripte wie gezeigt anzuzeigen.

3) Installation der ConfigServer Security Firewall

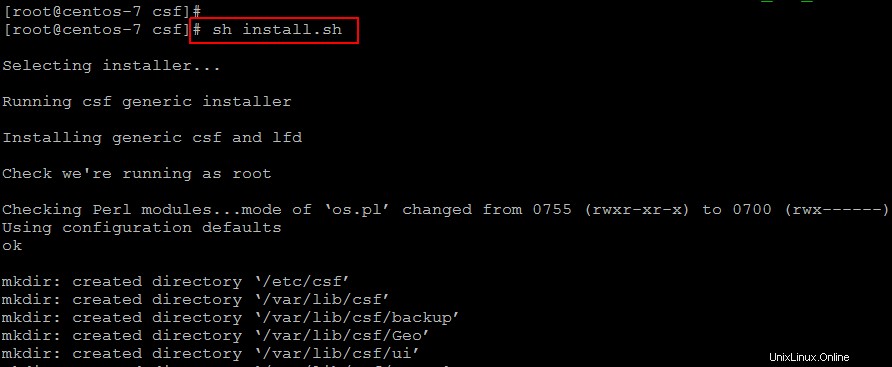

Um die Installation von CSF auf CentOS 7 zu starten, führen wir das Installationsskript aus, das sich im selben Verzeichnis wie oben gezeigt befindet.

Lassen Sie uns den folgenden Befehl wie gezeigt ausführen.

# sh install.sh

Das Installationsskript prüft auf seine grundlegenden Perl-Module und Root-Zugriff, erstellt dann eine Reihe von Verzeichnissen und kompiliert verschiedene Konfigurationsdateien und Bibliotheken während des Installationsvorgangs, wie unten gezeigt.

*** USE_CONNTRACK Enabled

*** IPV6 Enabled

*** IPV6_SPI set to 1

TCP ports currently listening for incoming connections:

22,5432

UDP ports currently listening for incoming connections:

5353,43539

Note: The port details above are for information only, csf hasn't been auto-configured.

Don't forget to:

1. Configure the following options in the csf configuration to suite your server: TCP_*, UDP_*

2. Restart csf and lfd

3. Set TESTING to 0 once you're happy with the firewall, lfd will not run until you do so

Adding current SSH session IP address to the csf whitelist in csf.allow:

Adding 172.xx.xx.xx to csf.allow only while in TESTING mode (not iptables ACCEPT)

*WARNING* TESTING mode is enabled - do not forget to disable it in the configuration

‘lfd.service’ -> ‘/usr/lib/systemd/system/lfd.service’

‘csf.service’ -> ‘/usr/lib/systemd/system/csf.service’

ln -s '/usr/lib/systemd/system/csf.service' '/etc/systemd/system/multi-user.target.wants/csf.service'

ln -s '/usr/lib/systemd/system/lfd.service' '/etc/systemd/system/multi-user.target.wants/lfd.service'

‘/etc/csf/csfwebmin.tgz’ -> ‘/usr/local/csf/csfwebmin.tgz’

Installation CompletedWir können sehen, dass csf vor Abschluss des Installationsvorgangs die bereits lauschenden Ports einschließlich des SSH-Ports bei der Installation automatisch konfiguriert und dann die verbundene IP-Adresse nach Möglichkeit bei der Installation automatisch auf die weiße Liste setzt.

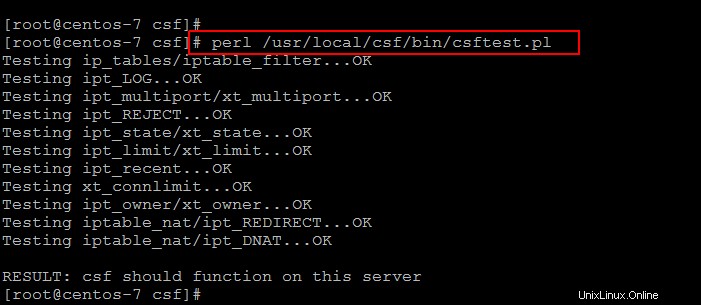

4) Testen von CSF-IPTable-Modulen

Führen Sie nach Abschluss des Installationsvorgangs den folgenden Befehl aus, um den Status der erforderlichen iptables-Module zu testen.

# perl /usr/local/csf/bin/csftest.pl

5) CSF-Konfiguration und -Nutzung

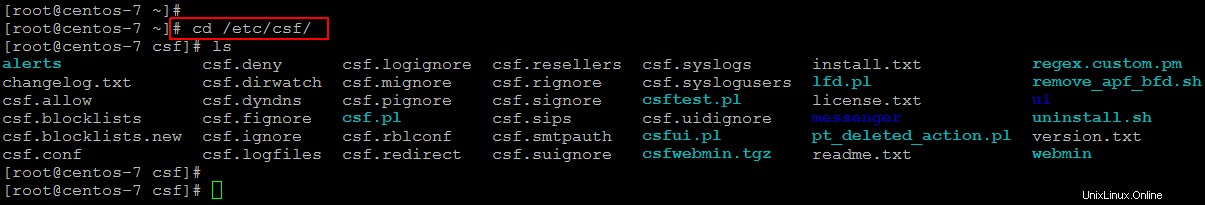

Um die CSF-Firewall auf CentOS 7 und anderen auf Red Hat Enterprise Linux (RHEL) basierenden Distributionen zu konfigurieren, befindet sich die Standardkonfigurationsdatei im Verzeichnis „/etc/csf/“

Die Konfigurationsdateien enthalten die folgende Anzahl von Dateien, wie im Bild gezeigt.

Um die voll funktionsfähige CSF-Firewall zu aktivieren, konfigurieren Sie die Standard-CSF-Konfigurationsdatei mit den folgenden Parametern.

[root@centos-7 csf]# vim csf.conf

TESTING = "0"

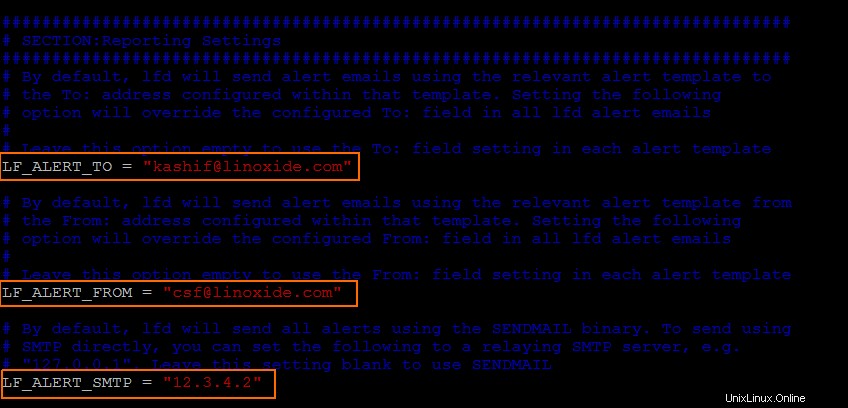

:wq!Jetzt geben wir eine E-Mail-Adresse an, um Fehler vom Anmeldefehler-Daemon zu melden, indem wir die folgenden Konfigurationsänderungen vornehmen.

Nachdem wir Konfigurationsänderungen vorgenommen haben, müssen wir die csf-Dienste mit dem folgenden Befehl neu laden, damit die Konfigurationsänderungen wirksam werden.

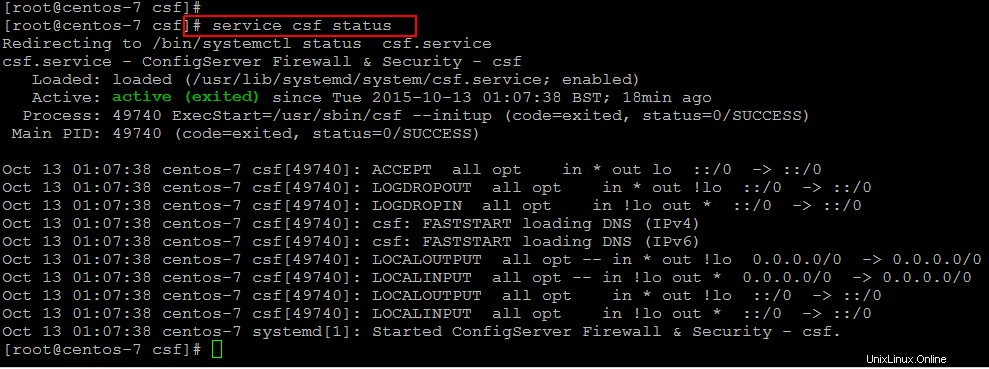

# csf -rWenn Sie den Status des csf-Dienstes überprüfen möchten, führen Sie den folgenden Befehl aus.

# service csf status

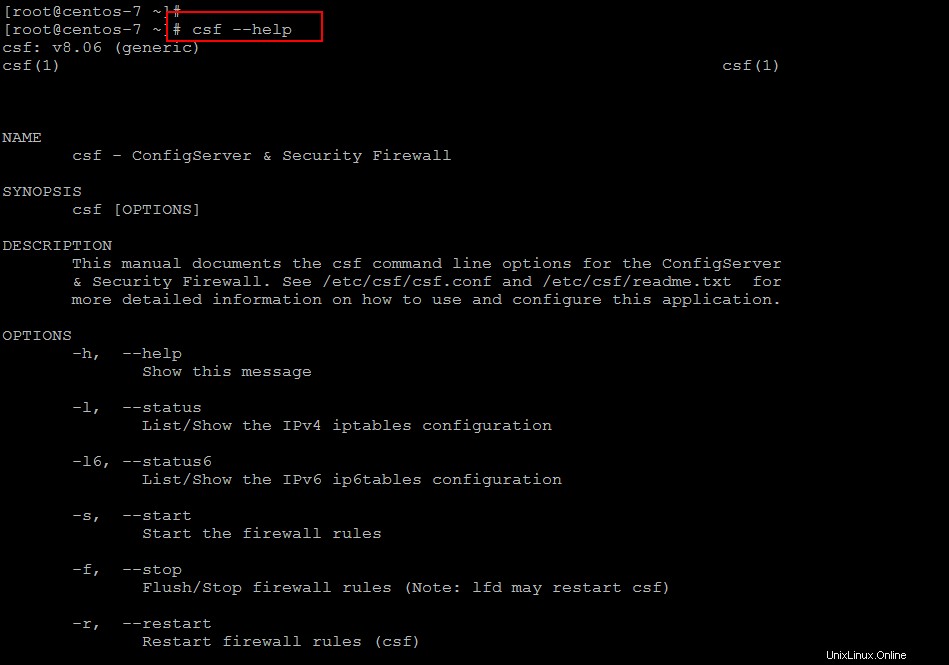

Führen Sie den folgenden Befehl aus, um einen vollständigen Überblick über alle Befehlszeilenoptionen zu erhalten, die Sie mit csf verwenden können.

# csf --help

Schlussfolgerung

In diesem Artikel haben wir etwas über die Installation, Konfiguration und Verwendung von ConfigServer Security and Firewall gelernt, einem der am weitesten verbreiteten Open-Source-Tools, das kostenlos für die Installation auf Linux-Plattformen verfügbar ist. Mit diesem Tool können wir unsere Server vor vielen Bedrohungen schützen, indem wir seine einfachen Konfigurationen und Befehle verwenden. Der Installationsprozess ist sehr einfach und einfach zu bedienen, weshalb viele Organisationen dieses Tool bevorzugen. Wir können es auch über die grafische Benutzeroberfläche verwenden und verwalten, auf die nach der Installation des Webmin-Tools mit den verfügbaren Plug-Ins zugegriffen werden kann.