OpenVAS, bekannt als Open Vulnerability Assessment System, ist die Open-Source-Schwachstellensuite, um den Test auf Servern für bekannte Schwachstellen durchzuführen der Datenbank (Network Vulnerability Tests), OpenVAS ist eine freie Software, ihre Komponenten sind unter der GNU General Public License (GNU GPL) lizenziert. Hier ist die kleine Anleitung zur Einrichtung des OpenVAS auf CentOS 7 / RHEL 7.

OpenVAS, bekannt als Open Vulnerability Assessment System, ist die Open-Source-Schwachstellensuite, um den Test auf Servern für bekannte Schwachstellen durchzuführen der Datenbank (Network Vulnerability Tests), OpenVAS ist eine freie Software, ihre Komponenten sind unter der GNU General Public License (GNU GPL) lizenziert. Hier ist die kleine Anleitung zur Einrichtung des OpenVAS auf CentOS 7 / RHEL 7.

Setup-Repository:

Führen Sie den folgenden Befehl im Terminal aus, um Atomic Repo zu installieren.

# wget -q -O - http://www.atomicorp.com/installers/atomic |sh

Akzeptieren Sie die Lizenzvereinbarung.

Atomic Free Unsupported Archive Installer, Version 2.0.12 DURCH INSTALLIEREN DIESER SOFTWARE UND DURCH VERWENDEN JEGLICHER VON ATOMICORP LIMITED BEREITGESTELLTER SOFTWARE ERKENNEN SIE AN UND STIMMEN ZU:DIESE SOFTWARE UND ALLE IN DIESEM REPOSITORY BEREITGESTELLTE SOFTWARE WERDEN VON ATOMICORP LIMITED OHNE MÄNGELGEWÄHR BEREITGESTELLT UND WERDEN NICHT UNTERSTÜTZT ALLE AUSDRÜCKLICHEN ODER STILLSCHWEIGENDEN GEWÄHRLEISTUNGEN, EINSCHLIESSLICH, ABER NICHT BESCHRÄNKT AUF DIE STILLSCHWEIGENDEN GEWÄHRLEISTUNGEN DER MARKTFÄHIGKEIT UND EIGNUNG FÜR EINEN BESTIMMTEN ZWECK, WERDEN AUSGESCHLOSSEN. IN KEINEM FALL HAFTET ATOMICORP LIMITED, DER INHABER DES URHEBERRECHTS ODER EIN MITARBEITER AN ALLER SOFTWARE, DIE VON DIESEM REPOSITORY BEREITGESTELLT ODER IN DIESEM REPOSITORY VERÖFFENTLICHT WIRD, FÜR DIREKTE, INDIREKTE, ZUFÄLLIGE, SPEZIELLE, BEISPIELHAFTE ODER FOLGESCHÄDEN (EINSCHLIESSLICH, ABER NICHT BESCHRÄNKT AUF DIE BESCHAFFUNG VON ERSATZWAREN ODER DIENSTLEISTUNGEN; VERLUST VON NUTZUNG, DATEN ODER GEWINN; ODER GESCHÄFTSUNTERBRECHUNG) AUS WELCHEM GRUND UND AUF JEDER THEORIE DER HAFTUNG, OB AUS VERTRAG, GEFÄHRLICHER HAFTUNG ODER UNERLAUBTER HANDLUNG (EINSCHLIESSLICH FAHRLÄSSIGKEIT ODER ANDERWEITIG), DIE IN IRGENDEINER WEISE AUS DER NUTZUNG VON ENTSTEHEN DIESE SOFTWARE, AUCH WENN AUF DIE MÖGLICHKEIT SOLCHER SCHÄDEN HINGEWIESEN WURDE.=================================================================DIESE SOFTWARE WIRD NICHT UNTERSTÜTZT. WENN SIE UNTERSTÜTZTE SOFWARE BENÖTIGEN, BESUCHEN SIE BITTE DIE UNTENSTEHENDE URL, UM EINE NUCLEUS-LIZENZ ZU KAUFEN, UND FAHREN SIE NICHT MIT DER INSTALLATION DIESES PAKETS FORT.=================================================================Für unterstützte Softwarepakete erwerben Sie bitte eine Nucleus-Lizenz:https://www.atomicorp.com/products/nucleus.htmlAlle Atomic-Repository-RPMs werden NICHT UNTERSTÜTZT. Stimmen Sie diesen Bedingungen zu? (ja/nein) [Standard:ja] jaKonfiguration des [atomic] yum-Archivs für dieses SystemInstallation des Atomic GPG-Schlüssels:OKDownload von atomic-release-1.0-19.el7.art.noarch.rpm:OKDas Atomic Rocket Turtle-Archiv wurde nun installiert und für Ihr System konfiguriert ART-Pakete

System-Repository (nur für RHEL):

Für die Installation von OpenVAS müssen zusätzliche Pakete aus dem Internet heruntergeladen werden. Wenn Ihr System kein Redhat-Abonnement hat, müssen Sie das CentOS-Repository einrichten.

# vi /etc/yum.repos.d/centos.repo

Fügen Sie die folgenden Zeilen hinzu.

[CentOS]name=centosbaseurl=http://mirror.centos.org/centos/7/os/x86_64/enabled=1gpgcheck=0

PS:CentOS-Rechner benötigen das obige Repo-Setup nicht, das System erstellt es automatisch während der Installation.

OpenVAS installieren und einrichten:

Geben Sie den folgenden Befehl aus, um OpenVAS zu installieren.

# yum -y openvas installieren

Sobald die Installation abgeschlossen ist, starten Sie das OpenVAS-Setup.

# openvas-setup

Das Setup beginnt mit dem Herunterladen der neuesten Datenbank aus dem Internet. Nach Abschluss fordert das Setup Sie auf, die abhörende IP-Adresse zu konfigurieren.

Schritt 2:GSAD konfigurierenDer Greenbone Security Assistant ist ein webbasiertes Frontend zur Verwaltung von Scans. Standardmäßig ist es so konfiguriert, dass nur Verbindungen von localhost zugelassen werden. Verbindungen von allen IPs zulassen? [Standard:ja] Neustart von gsad (über systemctl): [ OK ]

Admin-Benutzer konfigurieren.

Schritt 3:Wählen Sie das Passwort des GSAD-Admin-Benutzers. Der Admin-Benutzer wird verwendet, um Konten zu konfigurieren, NVTs manuell zu aktualisieren und Rollen zu verwalten>Nach Abschluss sehen Sie die folgende Meldung.

https://IhreAdresse:9392

Setup abgeschlossen, Sie können jetzt auf GSAD zugreifen unter:Iptables deaktivieren.

# systemctl stoppt iptables.serviceZertifikat für OpenVAS-Manager erstellen.

# openvas-mkcert-client -n om -iSie müssen keine Informationen eingeben, diese werden automatisch für Sie erstellt.

Generieren des privaten RSA-Schlüssels, Modul 1024 Bit lang

…………………..++++++

………………………..++++++

e ist 65537 (0x10001)

Sie werden gleich aufgefordert, Informationen einzugeben, die

in Ihre Zertifikatsanforderung aufgenommen werden.

Was Sie gleich eingeben werden, ist das sogenannte a Eindeutiger Name oder ein DN.

Es gibt einige Felder, aber Sie können einige leer lassen

Für einige Felder gibt es einen Standardwert,

Wenn Sie '.' eingeben, wird das Feld verwendet leer lassen.

—–

Landesname (2-Buchstaben-Code) [DE]:Staats- oder Provinzname (vollständiger Name) [Some-State]:Ortsname (z. B. Stadt) []:Organisation Name (z. B. Firma) [Internet Widgits Pty Ltd]:Name der Organisationseinheit (z. B. Abschnitt) []:Gemeinsamer Name (z. B. Ihr Name oder der Hostname Ihres Servers) []:E-Mail-Adresse []:Verwendung der Konfiguration von /tmp/ openvas-mkcert-client.2827/stdC.cnf

Überprüfen Sie, ob die Anfrage mit der Signatur übereinstimmt

Signatur ok

Der Distinguished Name des Antragstellers lautet wie folgt

countryName :PRINTABLE:'DE'

l ocalityName :PRINTABLE:'Berlin'

commonName :PRINTABLE:'om'

Zertifikat muss bis 5. August 19:43:32 2015 GMT (365 Tage) ausgeschrieben werden Datenbank mit 1 neuen Einträgen

Datenbank aktualisiert

Ihre Client-Zertifikate befinden sich in /tmp/openvas-mkcert-client.2827 . Sie müssen sie von Hand kopieren.Bauen Sie jetzt die OpenVAS-Datenbank neu auf (falls erforderlich)

# openvasmd --rebuildStarten Sie nach Abschluss den OpenVAS-Manager.

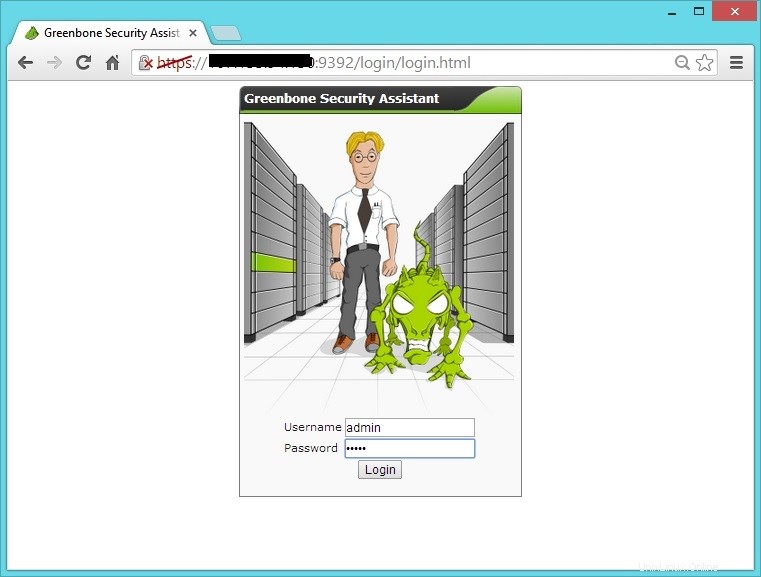

# openvasmdÖffnen Sie Ihren Browser und zeigen Sie auf https://Ihre-IP-Adresse:9392 . Melden Sie sich mit dem von Ihnen erstellten Passwort als Administrator an.

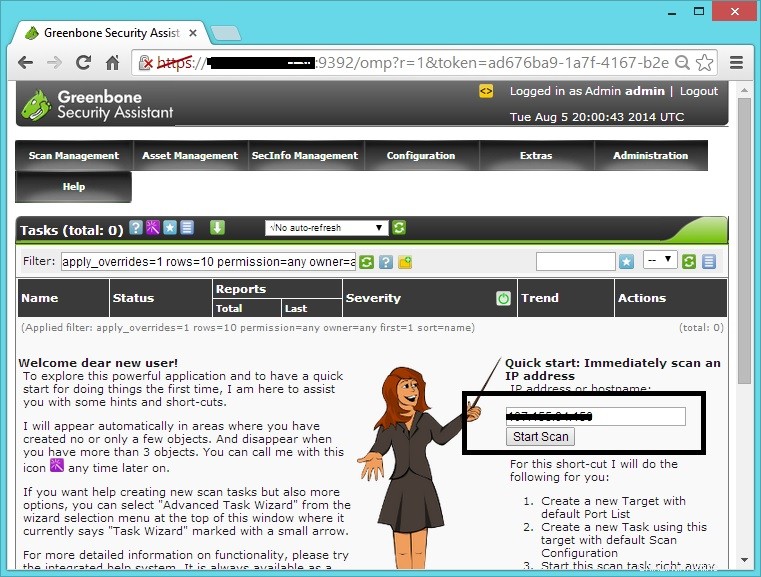

Sie können den Schnellscan starten, indem Sie die IP-Adresse in das Schnellscan-Feld eingeben.

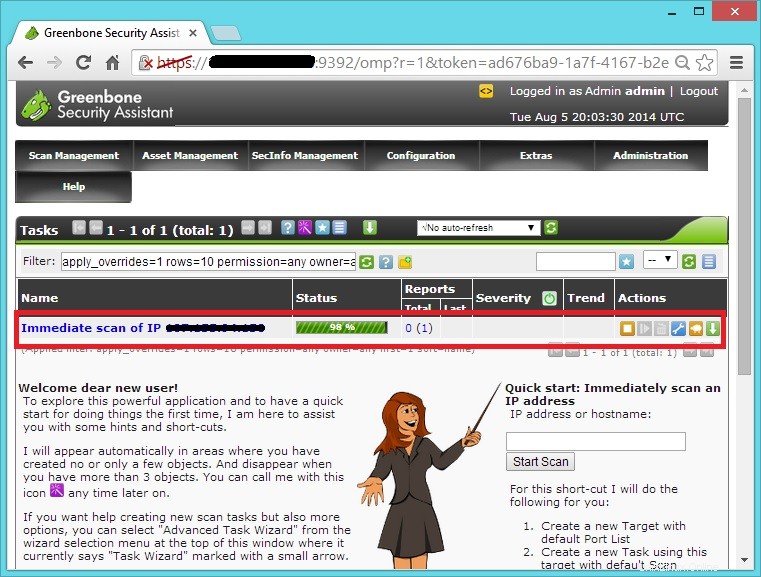

Danach würden Sie die sofortige Aufgabe wie unten sehen. derzeit sind 98 % der Scans abgeschlossen

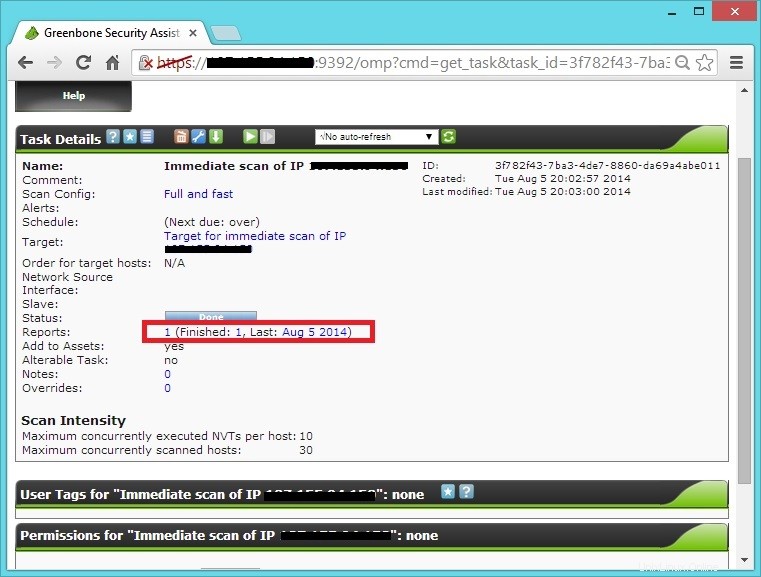

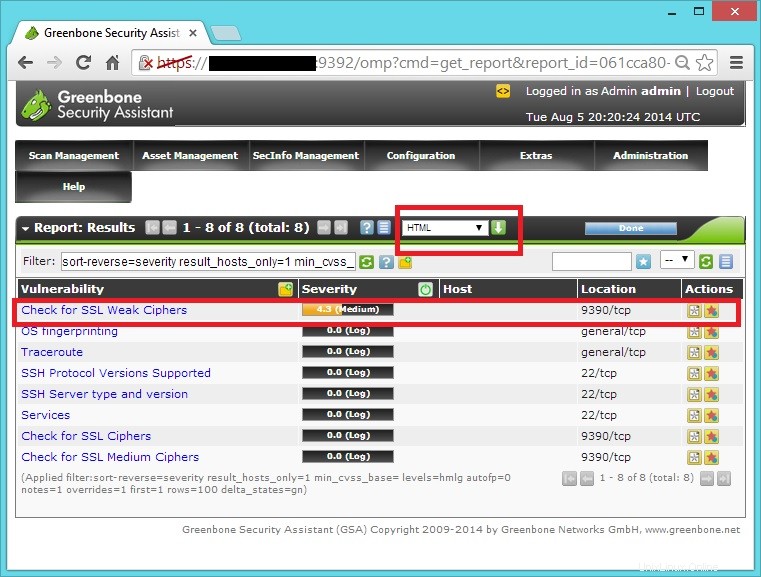

Klicken Sie auf die Aufgabe, um die Details des Scans anzuzeigen. Die Details sehen wie folgt aus. Sobald der Scan abgeschlossen ist, klicken Sie auf „Datum“, um den Bericht anzuzeigen.

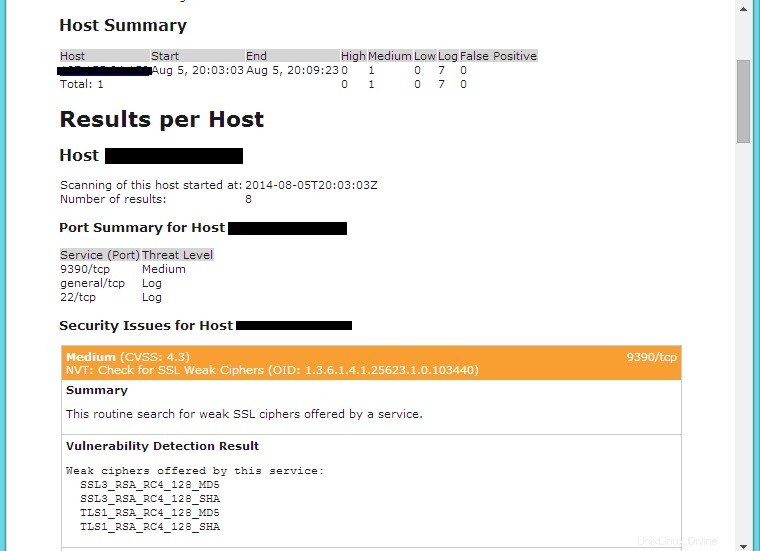

Auf der Berichtsseite haben Sie die Möglichkeit, den Bericht in mehreren Formaten wie PDF, HTML, XML usw. herunterzuladen, oder Sie können auf jede Schwachstelle klicken, um die vollständigen Informationen anzuzeigen.

Der tatsächliche Bericht sieht wie folgt aus.

Das ist alles. Geben Sie unten Ihre wertvollen Kommentare ein.