Einführung

Das phoenixNAP Encryption Management Platform vereinfacht die Verwaltung von Verschlüsselungsschlüsseln und gewährleistet ein Höchstmaß an Datenschutz. Unterstützt von Fortanix Self-Defending Key Management Service (SDKMS), ist es ein sicheres System zum Schutz von Verschlüsselungsschlüsseln, Geheimnissen und Token.

Machen Sie sich mit dem EMP von phoenxNAP vertraut und erfahren Sie, wie Sie Konten und Benutzer erstellen, verwalten und pflegen.

phoenixNAP EMP-Vorteile

Zu den Hauptvorteilen der Verwendung der phoenixNAP-Verschlüsselungsverwaltungsplattform gehören:

- Zentralisierte Steuerung in einem einzigen Tool.

- Datensicherheit über Multi-Cloud-Infrastrukturen und mehrere Cloud-Anbieter hinweg.

- Hauptsteuerung aller Tasten.

- Einfachere Implementierung der App-Sicherheit mit RESTful-APIs.

- Skalierung dynamisch und nach Bedarf.

- Senken Sie die Kosten durch die Nutzung von EMP auf Abruf.

- Integrierte Sicherheit für alle Datenschutzanforderungen.

Kontobereitstellung und Übersicht

Die Plattform verfügt über eine zentralisierte und intuitive Web-Benutzeroberfläche mit rollenbasierter Zugriffskontrolle, Single Sign-On und Audit-Integration mit SIEM-Tools.

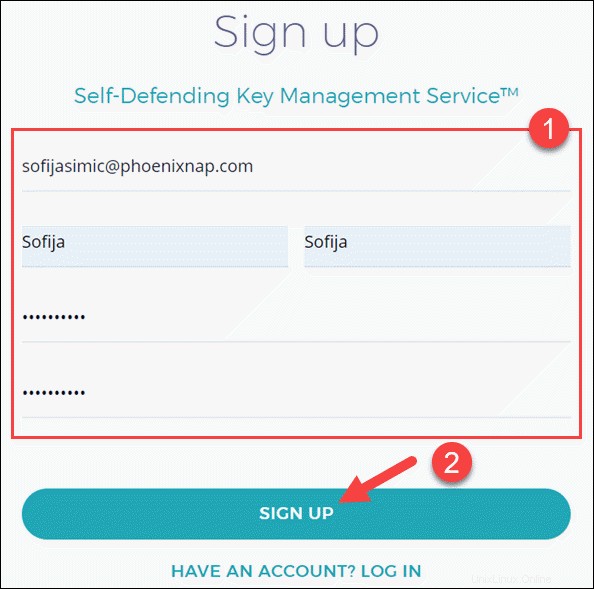

Konto erstellen

Um ein neues EMP-Konto zu erstellen, füllen Sie das aus phoenixNAP EMP Anmeldeformular. Die bereitgestellten Informationen erstellen den Administratorbenutzer für das Konto.

- Geben Sie eine E-Mail-Adresse, einen Vornamen, einen Nachnamen und ein starkes Passwort an, um das Konto zu schützen.

- Klicken Sie auf ANMELDEN Schaltfläche.

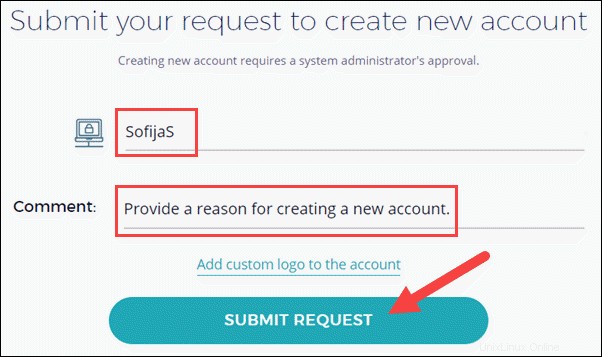

- Ein Systemadministrator muss die Erstellung eines neuen Kontos genehmigen. Daher müssen Sie einen offiziellen Antrag stellen. Geben Sie einen Kontonamen und einen Grund für die Erstellung des Kontos ein. Klicken Sie auf ANFRAGE SENDEN zu vervollständigen.

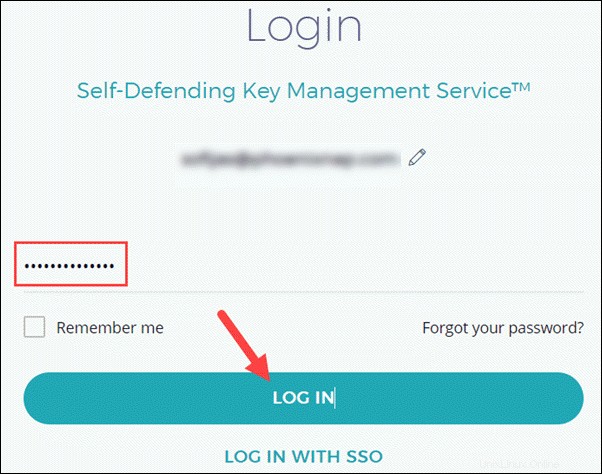

Melden Sie sich bei Ihrem Konto an

Wenn Sie bereits ein bestehendes phoenixNAP EMP-Konto haben, navigieren Sie zur phoenixNAP EMP-Seite.

- Geben Sie Ihre E-Mail-Adresse ein und klicken Sie auf ANMELDEN .

- Geben Sie das Passwort für das angegebene Konto ein und klicken Sie auf ANMELDEN um zum Fortanix-Dashboard zu wechseln.

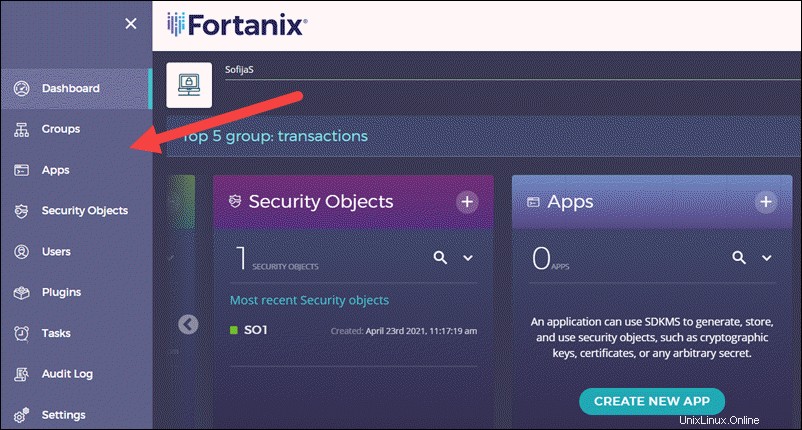

Sobald Sie sich bei Ihrem Konto angemeldet haben, sehen Sie das phoenixNAP EMP-Dashboard powered by Fortanix. Es hat eine intuitive Benutzeroberfläche, die einfach zu navigieren ist.

Die Seitenleiste auf der linken Seite listet alle Funktionen auf, die Sie verwalten und konfigurieren können.

Gruppen

Eine Gruppe ist eine Sammlung verwandter Sicherheitsobjekte. Benutzer und Anwendungen, die einer bestimmten Gruppe zugewiesen sind, können die darin enthaltenen Sicherheitsobjekte erstellen und darauf zugreifen. Dies wird durch auf Gruppenebene festgelegte Zugriffsrichtlinien verwaltet.

Gruppen können eine unbegrenzte Anzahl von Benutzern und Anwendungen haben. Darüber hinaus können Benutzer und Anwendungen mehreren Gruppen angehören. Dem Benutzer, der die Gruppe erstellt hat, wird der Gruppenadministrator zugewiesen.

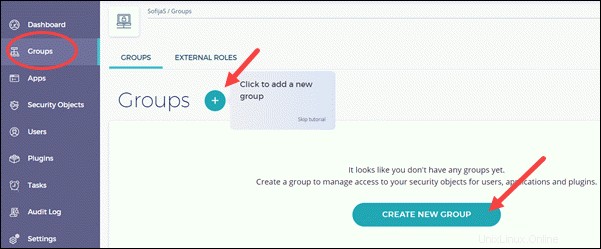

So erstellen Sie eine neue Gruppe:

- Navigieren Sie zu den Gruppen Menüoption in der Seitenleiste.

- Wenn Sie noch keine Gruppen haben, klicken Sie auf NEUE GRUPPE ERSTELLEN Taste. Alternativ können Sie über das Plus-Symbol eine neue Gruppe hinzufügen.

- Geben Sie einen Titel an (den Sie später ändern können).

- Fügen Sie eine Beschreibung für die Gruppe hinzu. Dies hilft bei der Identifizierung von Gruppen in Ihrem System.

- Fügen Sie ein LINK HSM/EXTERNAL KMS hinzu bei Bedarf und eine Quorum-Genehmigungsrichtlinie für zusätzliche Sicherheit.

- SPEICHERN fertigstellen. Die neue Gruppe wird unter Alle Gruppen aufgeführt Abschnitt.

So bearbeiten Sie eine vorhandene Gruppe:

Bewegen Sie den Mauszeiger über den Namen in Alle Gruppen Sektion. Auf der rechten Seite der Zeile erscheint ein hellblaues Menü mit fünf Optionen. Es ermöglicht Ihnen Folgendes:

- Gruppe löschen.

- Gruppentitel bearbeiten.

- Benutzer zur Gruppe hinzufügen.

- Anwendungen zur Gruppe hinzufügen.

- Kopieren Sie die UUID (Universally Unique Identifier).

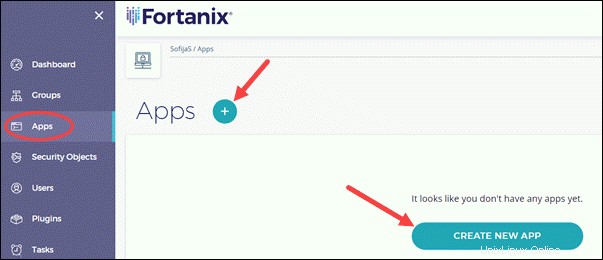

Anwendungen

Anwendungen sind Dienste, Daemons und andere nichtmenschliche Clients, die Sicherheitsobjekte verwenden, generieren und speichern. Sie interagieren mit dem EMP über REST-APIs, PKCS#11- oder CNG-Anbieter.

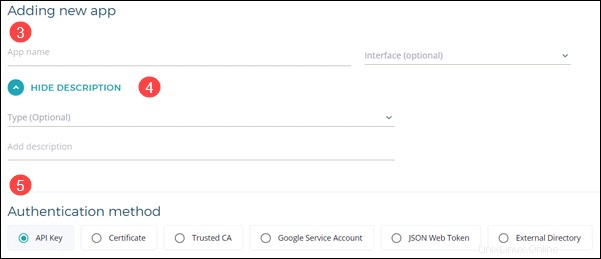

So fügen Sie eine Anwendung hinzu:

- Wählen Sie Apps aus aus der Sidebar-Navigation.

- Wenn Sie noch keine Apps haben, verwenden Sie die NEUE APP ERSTELLEN Taste. Um eine neue App hinzuzufügen, klicken Sie auf das Pluszeichen.

- Geben Sie den App-Namen ein und wählen Sie eine Schnittstelle (optional).

- Sie können auch eine Beschreibung hinzufügen und den Anwendungstyp definieren.

- Wählen Sie als Nächstes die Authentifizierungsmethode aus, indem Sie zwischen einem API-Schlüssel, einem Zertifikat, einer vertrauenswürdigen Zertifizierungsstelle, einem Google-Dienstkonto, einem JSON-Web-Token und einem externen Verzeichnis wählen.

- Entscheiden Sie, ob Sie OAuth aktivieren möchten. Auf diese Weise können Benutzer die App autorisieren, Aktionen in ihrem Namen auszuführen.

- Zum Schluss weisen Sie die App einer Gruppe zu und SPEICHERN die Konfiguration.

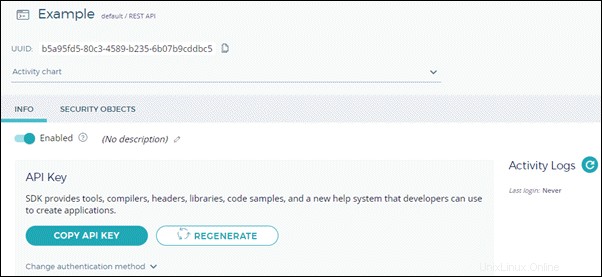

- Verwenden Sie den API-Schlüssel oder das Zertifikat und authentifizieren Sie die Anwendung.

Sicherheitsobjekte

Sicherheitsobjekte sind Schlüssel, Zertifikate, Geheimnisse und alle anderen Daten, die auf dem EMP gespeichert sind. Benutzer müssen der entsprechenden Gruppe zugewiesen werden, um die Berechtigung zum Anzeigen und Verwenden von Sicherheitsobjekten zu haben.

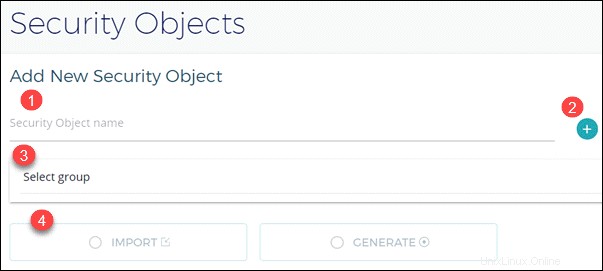

So erstellen Sie ein neues Sicherheitsobjekt:

- Navigieren Sie zu den Sicherheitsobjekten (SO) Abschnitt.

- Fügen Sie einen neuen SO hinzu, indem Sie auf das Plus-Symbol oder auf SICHERHEITSOBJEKT ERSTELLEN klicken.

- Geben Sie einen Sicherheitsobjektnamen an.

- Wählen Sie eine Gruppe aus, zu der sie gehören soll.

- Fügen Sie optional eine Beschreibung für diese Instanz hinzu.

- Wählen Sie dann, ob Sie das Sicherheitsobjekt importieren oder generieren möchten.

- Konfigurieren Sie den SO, indem Sie Typ, Datentyp, Schlüsselgröße und andere Einstellungen definieren.

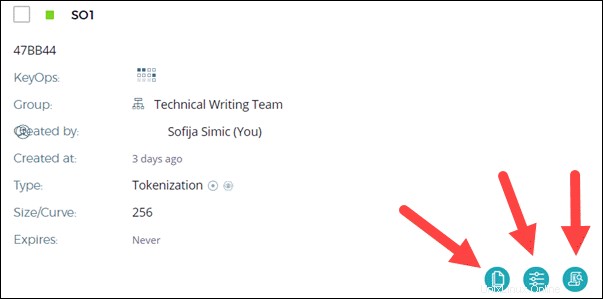

Sie sollten das neu erstellte Sicherheitsobjekt auf der Hauptseite des Abschnitts sehen. Klicken Sie auf das Objekt, um weitere Informationen zu erhalten, oder verwenden Sie die Verknüpfungssymbole, um:

• Kopieren Sie die UUID.

• Status bearbeiten/Berechtigungen einschränken.

• Protokolle herunterladen.

Benutzer

Benutzer können Mitglieder eines oder mehrerer Konten sein und einer oder mehreren Gruppen angehören. Jedem Benutzer ist eine E-Mail-Adresse zugeordnet.

Abhängig von seinen Berechtigungen kann ein Benutzer Benutzer/Gruppen hinzufügen oder ändern, Eigenschaften von Sicherheitsobjekten erstellen und ändern, kryptografische Aktivitäten und Protokolle der Schlüsselverwaltung überprüfen.

So fügen Sie einem Konto einen neuen Benutzer hinzu:

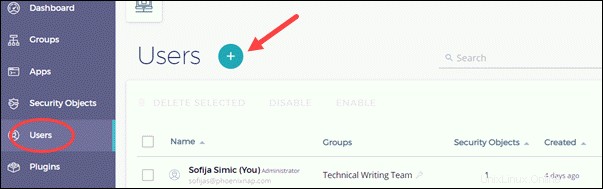

- Öffnen Sie die Benutzer Abschnitt aus der Sidebar-Navigation.

- Der Kontoadministrator wird bereits in der Benutzerliste aufgeführt.

- Klicken Sie auf das Plus-Symbol .

- Geben Sie die E-Mail-Adresse des neuen Benutzers an, den Sie hinzufügen möchten. Alternativ können Sie auch das LDAP-Verzeichnis (The Lightweight Directory Access Protocol) durchsuchen. Dazu müssen Sie LDAP-Integrationen konfiguriert haben.

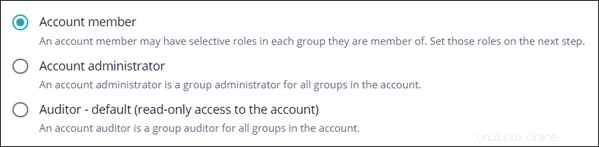

- Wählen Sie die Art des Kontos, das der Benutzer haben soll – Mitglied, Administrator oder Prüfer. Klicken Sie auf Weiter um fortzufahren.

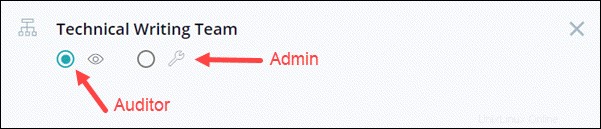

- Ordnen Sie den neuen Benutzer dann einer oder mehreren Gruppen zu.

- Wählen Sie schließlich aus, ob der Benutzer eine Auditor- oder Administratorrolle in der Gruppe haben soll. Die Administratorrolle gewährt vollen Zugriff auf die Gruppe, während Auditoren nur Lesezugriff haben.

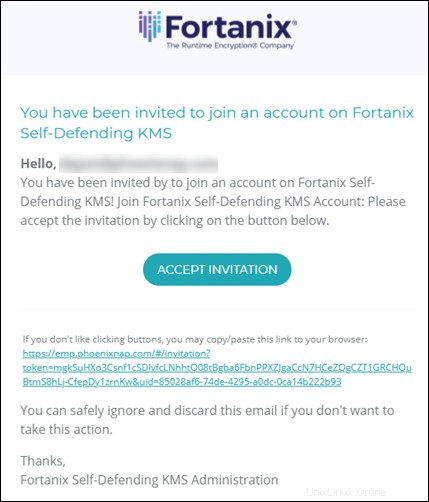

- Der neue Benutzer erhält eine E-Mail mit einer Einladung, dem Konto auf Fortanix Self-Defending KMS beizutreten. Um das Hinzufügen des Nutzers zu einem Konto abzuschließen, muss er/sie die Einladung annehmen.

Plugins

Ein Plugin ermöglicht es Benutzern, vertrauliche Geschäftslogik sicher auszuführen. Plugins sind leistungsstarke Systeme, die zum Auferlegen von Zugriffskontrollrichtlinien für Schlüssel, zum Verwalten, welche Zertifikate signiert werden können, zum Implementieren kryptografischer Operationen und für viele andere Aufgaben verwendet werden.

So fügen Sie einem Konto ein neues Plugin hinzu:

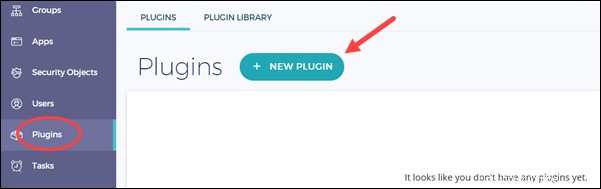

- Navigieren Sie zu den Plugins Abschnitt.

- Klicken Sie auf NEUES PLUGIN Schaltfläche.

- Erstellen/importieren Sie ein neues Plugin, indem Sie eine Datei mit dem Plugin-Code hochladen oder den Code inline eingeben. Alternativ können Sie die Plugin-Bibliothek durchsuchen, um dem Konto ein vorinstalliertes, getestetes und bewertetes Plugin hinzuzufügen.

Die Plugin-Bibliothek besteht aus den am häufigsten verwendeten Plugins. Die Bibliothek wird regelmäßig mit neuen Plugins aktualisiert, die Sie dem Konto hinzufügen können. Wenn Sie eine Gruppe von Plugins verwenden möchten, ermöglicht Ihnen die Plattform, lokale Kopien in einer separaten Bibliothek zu erstellen.

Aufgaben

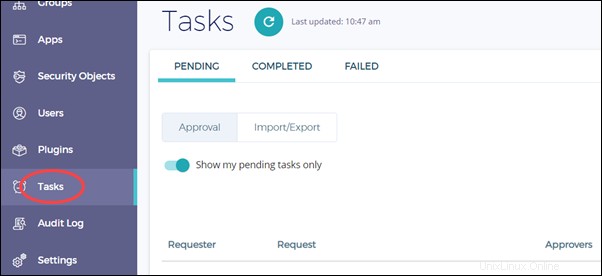

Der Abschnitt Aufgaben zeigt alle ausstehenden, abgeschlossenen und fehlgeschlagenen Aufgaben, die für das Konto ausgeführt werden. Es enthält eine Registerkarte „Genehmigung“, auf der alle Aufgaben aufgeführt sind, die genehmigt werden müssen, sowie eine Registerkarte „Import/Export“.

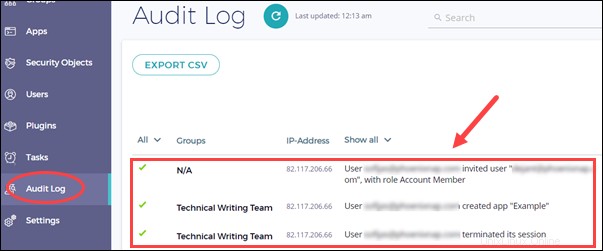

Prüfprotokoll

Die Verschlüsselungsverwaltungsplattform führt ein internes Überwachungsprotokoll aller Systemoperationen, die auf dem Konto durchgeführt werden. EMP pflegt Logs automatisch und kann diese an andere Logging-Systeme weitergeben.

Um mehr über Überwachungsprotokolle zu erfahren, lesen Sie das Fortanix Benutzerhandbuch:Protokollierung .

In der Abbildung unten sehen Sie ein Beispiel für ein Überwachungsprotokoll.