DNS-Poisoning ist eine sehr trügerische Cyber-Bedrohung. Es handelt sich um eine Art Cyberangriff, bei dem Schwachstellen von Servern ausgenutzt werden, um den Datenverkehr von legitimen Servern auf gefälschte oder böswillige Server umzuleiten. Sobald Sie zu der gefälschten Seite navigiert sind, können Sie Schwierigkeiten haben, das Problem zu lösen, obwohl Sie der einzige sind, der sie lösen kann. Sie müssen genau wissen, wie alles funktioniert, um sich davor zu schützen.

Ohne vollständig zu verstehen, wie sich Ihr Computer mit dem Internet und dann mit Ihren gewünschten Websites verbindet, kann ein DNS-Poisoning-Angriff Sie zu der Annahme verleiten, dass die Website selbst gehackt wurde. Obwohl es in einigen Fällen nur Ihr Gerät sein kann, kann das Ausmaß des Schadens sehr groß sein, wenn der Angriff sorgfältig geplant wird. Wenn Sie also mehr über die Details dieses Threads erfahren möchten, lesen Sie weiter.

Was ist DNS?

In den ersten Absätzen haben wir mehrfach über DNS gesprochen, aber was genau ist DNS? DNS steht für „Domain Name System“. Betrachten Sie es als ein riesiges Verzeichnis für das Internet.

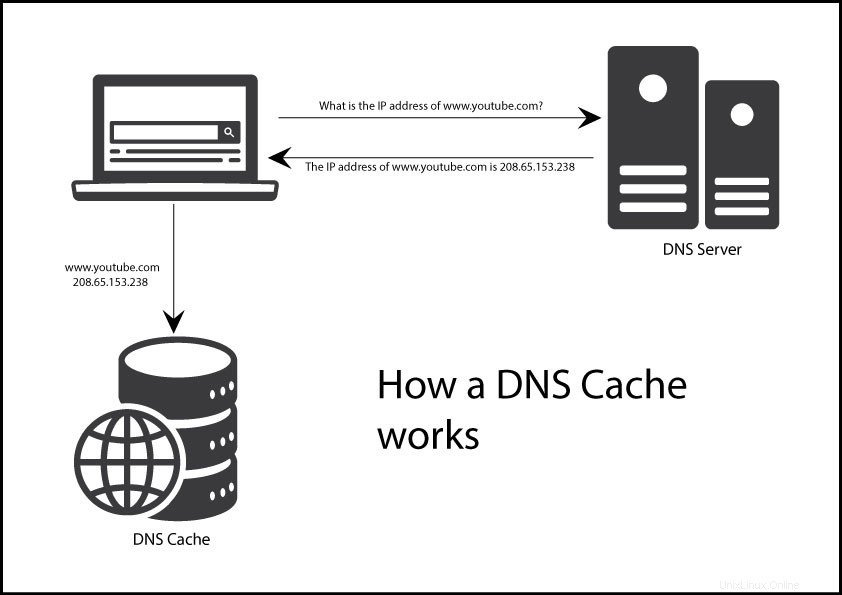

Wenn ein Nutzer die URL/den Domainnamen seiner gewünschten Website in sein Browserfenster eingibt (z. B. www.youtube.com in Google Chrome), würde ein DNS die menschenfreundliche URL in maschinenfreundliche IP-Adressen (z. B. 192.168 .0.1). Diese IP-Adressen werden jedem mit dem Internet verbundenen Gerät eindeutig zugewiesen. Dieser Teil wird auch als DNS-Auflösung bezeichnet.

Einfach ausgedrückt, um die vom Benutzer angeforderte Webseite und ihre Ressourcen zu finden, nimmt ein DNS die URL, wandelt sie in eine IP-Adresse um, greift auf die Ressourcen zu und zeigt sie im Webbrowser an.

Bevor wir jetzt verstehen, was DNS-Poisoning im Detail ist, müssen wir verstehen, was ein DNS-Cache ist.

DNS-Cache

Beim Caching oder DNS-Caching speichert der DNS-Resolver die Antworten auf IP-Adressabfragen vorübergehend in einem Cache.

Durch Caching reagiert ein DNS-System schneller auf Anfragen, ohne mit verschiedenen Servern kommunizieren zu müssen, die am Auflösungsprozess beteiligt sind. Im Allgemeinen können die Daten für einen bestimmten Zeitraum (auch als Time-to-Live bezeichnet) an mehreren Orten zwischengespeichert werden

Wie wird ein DNS-Cache vergiftet?

Ein DNS-Cache wird vergiftet, wenn ein externer/böswilliger Akteur falsche Informationen in den DNS-Cache einspeist und den Browser des Benutzers zwingt, mit einer falschen Antwort zurückzukehren. Normalerweise leitet diese Antwort den Benutzer auf eine andere Website um als die, auf die der Benutzer zugreifen wollte. In diesem Fall können Spyware, Würmer oder andere Arten von Malware vom böswilligen Standort auf dem Computer des Benutzers installiert werden.

Ein DNS-Server kann Daten während der Auflösung nicht verifizieren, was bedeutet, dass die falschen Informationen im Cache verbleiben können, bis die Gültigkeitsdauer abgelaufen ist. Obwohl diese Vergiftung die echte Website nicht von ihrer IP-Adresse trennen kann, werden Benutzer weiterhin auf die betrügerische Website umgeleitet, solange der DNS-Cache vergiftet ist.

Aufgrund der langjährigen und inhärenten Schwächen des DNS ist es für Angreifer ziemlich einfach, eine DNS-Suche für böswillige Zwecke zu infiltrieren. DNS wurde für ein kleineres Internet entwickelt, und mit dem Vertrauensprinzip gab es damals keinen Grund zu erwarten, dass jemand versuchen würde, falsche DNS-Informationen zu verbreiten.

Wie kann eine DNS-Cache-Poisoning verhindert werden?

Es ist sehr schwierig, die Bedrohung durch einen vergifteten DNS-Cache zu beseitigen, denn selbst wenn der infizierte Server vollständig bereinigt ist, können einzelne Benutzergeräte immer noch auf die bösartigen Websites zurückkehren und ihren Benutzern Probleme bereiten. Dennoch ist es möglich, die Wahrscheinlichkeit zu erhöhen, dass ein Cache nicht vergiftet wird. Prävention kann als zweifache Verantwortung für die Endnutzer sowie die Eigentümer der Website und die Anbieter von DNS-Diensten angesehen werden.

Für Websitebesitzer und DNS-Dienstanbieter

– Verwenden Sie das DNSSEC-Protokoll (DNS Security Extensions), das eine hierarchische Richtlinie für digitale Signaturen auf jeder Ebene implementiert, um solche Vergiftungsangriffe zu verhindern.

– Spoof-Erkennungstools einsetzen, um zu überprüfen, ob eine Anfrage vom korrekten DNS-Server beantwortet wurde, und anhand der DNS-Antwort zu identifizieren, ob ein Server gekapert wurde.

– Implementieren Sie E2E-Verschlüsselung (End-to-End), um ihre Systeme widerstandsfähiger zu machen. Dadurch kann das System solche verschlüsselten DNS-Anfragen senden, die nur die vorgesehenen Empfänger entschlüsseln können.

Für Endbenutzer

– Öffnen Sie keine unbekannten Links.

– Verwenden Sie nach Möglichkeit ein VPN (Virtual Private Network).

– Scannen Sie Ihre Geräte regelmäßig auf Malware, einschließlich Viren, Würmer, Keylogger und Trojaner.

– Leeren Sie regelmäßig Ihren DNS-Cache.

Schlussfolgerung

Im gesamten Artikel haben Sie verstanden, was ein DNS-Cache-Poisoning-Angriff ist und wie Sie ihn verhindern können. Es ist zwingend erforderlich, dass Sie wachsam bleiben, um solche Angriffe zu verhindern, da Sie sonst Ihre Daten gefährden, Ihre Geräte dem Risiko einer Malware-Infektion oder erzwungener Zensur aussetzen und sogar der Angreifer Ihr Sicherheitsupdate stoppen könnte, wodurch Sie anfällig für a Fülle anderer Angriffe.

Wenn Sie Fragen oder Bedenken haben, können Sie wie immer unten einen Kommentar hinterlassen, und wir werden versuchen, diese so schnell wie möglich zu beantworten.