Einführung

Durch das Filtern können Sie sich auf die genauen Datensätze konzentrieren, die Sie lesen möchten. Wie Sie gesehen haben, sammelt Wireshark alles standardmäßig. Dies kann den spezifischen Daten im Wege stehen, nach denen Sie suchen. Wireshark bietet zwei leistungsstarke Filtertools, um das Targeting genau der Daten, die Sie benötigen, einfach und problemlos zu gestalten.

Es gibt zwei Möglichkeiten, wie Wireshark Pakete filtern kann. Es kann nur bestimmte Pakete filtern und sammeln, oder die Paketergebnisse können gefiltert werden, nachdem sie gesammelt wurden. Diese können natürlich auch in Verbindung miteinander verwendet werden, und ihr jeweiliger Nutzen hängt davon ab, welche und wie viele Daten erhoben werden.

Boolesche Ausdrücke und Vergleichsoperatoren

Wireshark hat viele eingebaute Filter, die einfach großartig funktionieren. Beginnen Sie mit der Eingabe in eines der Filterfelder, und Sie werden sehen, dass sie automatisch vervollständigt werden. Die meisten entsprechen den häufigeren Unterscheidungen, die ein Benutzer zwischen Paketen treffen würde. Das Filtern nur von HTTP-Anfragen wäre ein gutes Beispiel.

Für alles andere verwendet Wireshark Boolesche Ausdrücke und/oder Vergleichsoperatoren. Wenn Sie jemals in irgendeiner Form programmiert haben, sollten Sie mit booleschen Ausdrücken vertraut sein. Sie sind Ausdrücke, die „und“, „oder“ und „nicht“ verwenden, um die Wahrhaftigkeit einer Aussage oder eines Ausdrucks zu überprüfen. Vergleichsoperatoren sind viel einfacher. Sie bestimmen lediglich, ob zwei oder mehr Dinge gleich, größer oder kleiner sind.

Aufnahme filtern

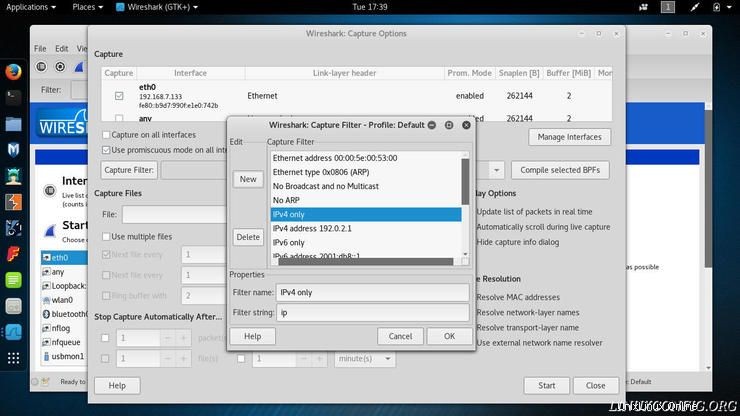

Bevor Sie sich mit benutzerdefinierten Erfassungsfiltern befassen, werfen Sie einen Blick auf die Filter, die Wireshark bereits integriert hat. Klicken Sie im oberen Menü auf die Registerkarte „Erfassung“ und gehen Sie zu „Optionen“. Unterhalb der verfügbaren Schnittstellen befindet sich die Zeile, in der Sie Ihre Erfassungsfilter schreiben können. Direkt links davon befindet sich eine Schaltfläche mit der Bezeichnung „Capture Filter“. Klicken Sie darauf und Sie sehen ein neues Dialogfeld mit einer Liste vorgefertigter Erfassungsfilter. Schauen Sie sich um und sehen Sie, was da ist.

Unten in diesem Feld befindet sich ein kleines Formular zum Erstellen und Speichern von Aufnahmefiltern. Drücken Sie links auf die Schaltfläche „Neu“. Es wird ein neuer Erfassungsfilter erstellt, der mit Fülldaten gefüllt ist. Um den neuen Filter zu speichern, ersetzen Sie einfach den Füller durch den tatsächlichen Namen und den gewünschten Ausdruck und klicken Sie auf „Ok“. Der Filter wird gespeichert und angewendet. Mit diesem Tool können Sie mehrere verschiedene Filter schreiben und speichern und sie in Zukunft wieder verwenden.

Capture hat eine eigene Syntax zum Filtern. Zum Vergleich lässt es das Gleichheitszeichen weg und verwendet > und für größer und kleiner als. Bei booleschen Werten stützt es sich auf die Wörter „und“, „oder“ und „nicht.“

Wenn Sie beispielsweise nur den Datenverkehr auf Port 80 abhören möchten, können Sie Ausdrücke wie diese verwenden:port 80 . Wenn Sie Port 80 nur von einer bestimmten IP aus abhören möchten, würden Sie das hinzufügen. port 80 and host 192.168.1.20

Wie Sie sehen können, haben Erfassungsfilter bestimmte Schlüsselwörter. Diese Schlüsselwörter werden verwendet, um Wireshark mitzuteilen, wie Pakete überwacht werden sollen und welche zu prüfen sind. Beispiel:host wird verwendet, um den gesamten Verkehr von einer IP zu betrachten. src wird verwendet, um den Verkehr zu untersuchen, der von dieser IP stammt. dst im Gegensatz dazu überwacht es nur eingehenden Datenverkehr zu einer IP. Verwenden Sie net, um den Verkehr auf einer Reihe von IPs oder einem Netzwerk zu beobachten .

Ergebnisse filtern

Die untere Menüleiste in Ihrem Layout dient zum Filtern von Ergebnissen. Dieser Filter ändert nichts an den von Wireshark gesammelten Daten, er ermöglicht Ihnen lediglich, sie einfacher zu sortieren. Es gibt ein Textfeld zur Eingabe eines neuen Filterausdrucks mit einem Dropdown-Pfeil, um zuvor eingegebene Filter zu überprüfen. Daneben befindet sich eine Schaltfläche mit der Aufschrift „Ausdruck“ und einige andere zum Löschen und Speichern Ihres aktuellen Ausdrucks.

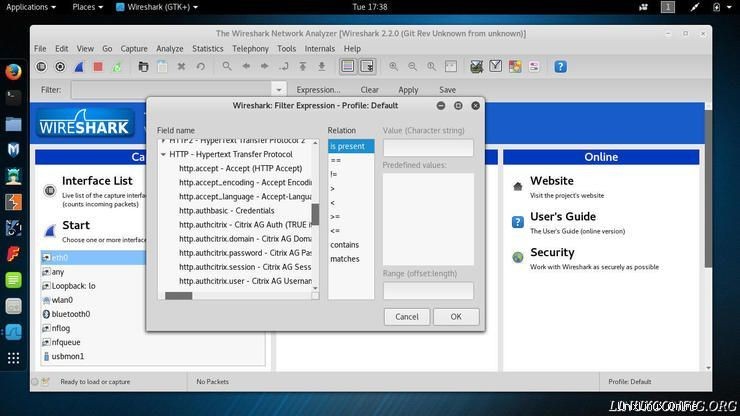

Klicken Sie auf die Schaltfläche „Ausdruck“. Sie sehen ein kleines Fenster mit mehreren Kästchen mit Optionen darin. Auf der linken Seite befindet sich das größte Feld mit einer riesigen Liste von Elementen, jedes mit zusätzlichen eingeklappten Unterlisten. Dies sind all die verschiedenen Protokolle, Felder und Informationen, nach denen Sie filtern können. Es gibt keine Möglichkeit, alles durchzugehen, also schauen Sie sich am besten um. Sie sollten einige vertraute Optionen wie HTTP, SSL und TCP bemerken.

Die Unterlisten enthalten die verschiedenen Teile und Methoden, nach denen Sie filtern können. Hier finden Sie die Methoden zum Filtern von HTTP-Anfragen durch GET und POST.

Sie können auch eine Liste der Operatoren in den mittleren Feldern sehen. Indem Sie Elemente aus jeder Spalte auswählen, können Sie dieses Fenster verwenden, um Filter zu erstellen, ohne sich jedes Element merken zu müssen, nach dem Wireshark filtern kann.

Zum Filtern von Ergebnissen verwenden Vergleichsoperatoren einen bestimmten Satz von Symbolen. == bestimmt, ob zwei Dinge gleich sind. > bestimmt, ob eine Sache größer ist als eine andere, < findet, wenn etwas weniger ist. >= und <= stehen für größer oder gleich bzw. kleiner oder gleich. Sie können verwendet werden, um festzustellen, ob Pakete die richtigen Werte enthalten, oder um nach Größe zu filtern. Ein Beispiel für die Verwendung von == um nur HTTP-GET-Anfragen wie folgt zu filtern:http.request.method == "GET" .

Boolesche Operatoren können kleinere Ausdrücke miteinander verketten, um sie basierend auf mehreren Bedingungen auszuwerten. Anstelle von Wörtern wie bei Capture verwenden sie dazu drei grundlegende Symbole. && steht für „und“. Wenn verwendet, beide Anweisungen auf beiden Seiten von && muss wahr sein, damit Wireshark diese Pakete filtern kann. || bedeutet „oder“. Mit || solange einer der Ausdrücke wahr ist, wird er gefiltert. Wenn Sie nach allen GET- und POST-Anfragen suchen, könnten Sie || verwenden so:(http.request.method == "GET") || (http.request.method == "POST") . ! ist der "nicht"-Operator. Es wird nach allem gesucht, außer nach dem, was angegeben ist. Beispiel:!http gibt Ihnen alles außer HTTP-Anforderungen.

Abschlussgedanken

Durch das Filtern von Wireshark können Sie Ihren Netzwerkverkehr wirklich effizient überwachen. Es dauert einige Zeit, sich mit den verfügbaren Optionen vertraut zu machen und sich an die leistungsstarken Ausdrücke zu gewöhnen, die Sie mit Filtern erstellen können. Sobald Sie dies jedoch getan haben, können Sie schnell genau die Netzwerkdaten sammeln und finden, nach denen Sie suchen, ohne lange Listen von Paketen durchsuchen oder eine Menge Arbeit leisten zu müssen.