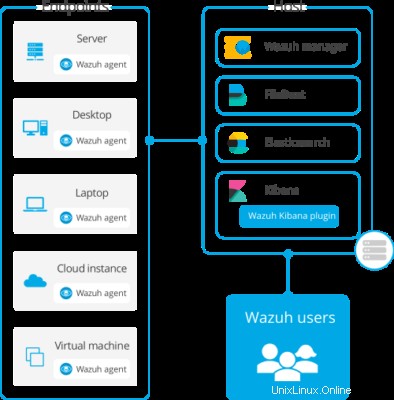

Bei der All-in-One-Bereitstellung installieren und konfigurieren Sie den Wazuh-Server und den Elastic Stack auf demselben Host.

Folgende Komponenten werden installiert:

- Der Wazuh-Server, einschließlich des Wazuh-Managers als Einzelknoten-Cluster, und die Wazuh-API.

- Elastic Stack, einschließlich Open Distro for Elasticsearch als Single-Node-Cluster, sowie Filebeat, Kibana und das Wazuh Kibana-Plugin.

Schritt-für-Schritt-Installation

Installieren Sie Wazuh- und Open Distro for Elasticsearch-Komponenten in einer All-in-One-Bereitstellung. Folgen Sie den Anweisungen, um die offiziellen Repositories für die Durchführung von Installationen zu konfigurieren.

Als Alternative zu dieser Installationsmethode können Sie Wazuh mithilfe von Paketen installieren

Wazuh installieren

Der Wazuh-Server sammelt und analysiert Daten von den bereitgestellten Wazuh-Agenten. Es führt den Wazuh-Manager, die Wazuh-API und Filebeat aus.

Um mit der Einrichtung von Wazuh zu beginnen, fügen Sie das Wazuh-Repository zum Server hinzu

Das Wazuh-Repository hinzufügen

#yum install curl unzip wget libImportieren Sie den GPG-Schlüssel:

#rpm --import https://packages.wazuh.com/key/GPG-KEY-WAZUHFügen Sie außerdem das Repository hinzu:

cat > /etc/yum.repos.d/wazuh.repo << EOF

[wazuh]

gpgcheck=1

gpgkey=https://packages.wazuh.com/key/GPG-KEY-WAZUH

enabled=1

name=EL-\$releasever - Wazuh

baseurl=https://packages.wazuh.com/4.x/yum/

protect=1

EOFInstallieren des Wazuh-Managers

Installieren Sie also das Wazuh-Manager-Paket:

yum install wazuh-managerAktivieren und starten Sie den Wazuh-Manager-Dienst:

systemctl daemon-reload

systemctl enable wazuh-manager

systemctl start wazuh-managerFühren Sie den folgenden Befehl aus, um zu prüfen, ob der Wazuh-Manager aktiv ist

systemctl status wazuh-managerElasticsearch installieren

Open Distro for Elasticsearch ist eine Open-Source-Distribution von Elasticsearch, einer hochskalierbaren Volltextsuchmaschine. Es bietet erweiterte Sicherheit, Warnungen, Indexverwaltung, umfassende Leistungsanalyse und mehrere andere zusätzliche Funktionen.

Installieren Sie Open Distribution für Elasticsearch:

yum install opendistroforelasticsearchElasticsearch konfigurieren

Führen Sie also den folgenden Befehl aus, um die Konfigurationsdatei /etc/elasticsearch/elasticsearch.yml herunterzuladen :

curl -so /etc/elasticsearch/elasticsearch.yml https://packages.wazuh.com/resources/4.2/open-distro/elasticsearch/7.x/elasticsearch_all_in_one.ymlElasticsearch-Benutzer und -Rollen

Sie müssen Benutzer und Rollen hinzufügen, um Wazuh Kibana richtig verwenden zu können.

Führen Sie die folgenden Befehle aus, um die Wazuh-Benutzer und zusätzliche Rollen in Kibana hinzuzufügen:

curl -so /usr/share/elasticsearch/plugins/opendistro_security/securityconfig/roles.yml https://packages.wazuh.com/resources/4.2/open-distro/elasticsearch/roles/roles.yml

curl -so /usr/share/elasticsearch/plugins/opendistro_security/securityconfig/roles_mapping.yml https://packages.wazuh.com/resources/4.2/open-distro/elasticsearch/roles/roles_mapping.yml

curl -so /usr/share/elasticsearch/plugins/opendistro_security/securityconfig/internal_users.yml https://packages.wazuh.com/resources/4.2/open-distro/elasticsearch/roles/internal_users.ymlErstellung von Zertifikaten

Entfernen Sie die Demo-Zertifikate:

rm /etc/elasticsearch/esnode-key.pem /etc/elasticsearch/esnode.pem /etc/elasticsearch/kirk-key.pem /etc/elasticsearch/kirk.pem /etc/elasticsearch/root-ca.pem -fZertifikate generieren und bereitstellen:

Laden Sie wazuh-cert-tool.sh herunter :

curl -so ~/wazuh-cert-tool.sh https://packages.wazuh.com/resources/4.2/open-distro/tools/certificate-utility/wazuh-cert-tool.sh

curl -so ~/instances.yml https://packages.wazuh.com/resources/4.2/open-distro/tools/certificate-utility/instances_aio.yml

Führen Sie wazuh-cert-tool.sh aus um die Zertifikate zu erstellen:

bash ~/wazuh-cert-tool.shVerschieben Sie die Elasticsearch-Zertifikate an ihren entsprechenden Speicherort:

mkdir /etc/elasticsearch/certs/

mv ~/certs/elasticsearch* /etc/elasticsearch/certs/

mv ~/certs/admin* /etc/elasticsearch/certs/

cp ~/certs/root-ca* /etc/elasticsearch/certs/Aktivieren und starten Sie den Elasticsearch-Dienst:

systemctl daemon-reload

systemctl enable elasticsearch

systemctl start elasticsearchFühren Sie außerdem Elasticsearch securityadmin aus Skript, um die neuen Zertifikatsinformationen zu laden und den Cluster zu starten:

export JAVA_HOME=/usr/share/elasticsearch/jdk/ && /usr/share/elasticsearch/plugins/opendistro_security/tools/securityadmin.sh -cd /usr/share/elasticsearch/plugins/opendistro_security/securityconfig/ -nhnv -cacert /etc/elasticsearch/certs/root-ca.pem -cert /etc/elasticsearch/certs/admin.pem -key /etc/elasticsearch/certs/admin-key.pemFühren Sie den folgenden Befehl aus, um sicherzustellen, dass die Installation erfolgreich ist:

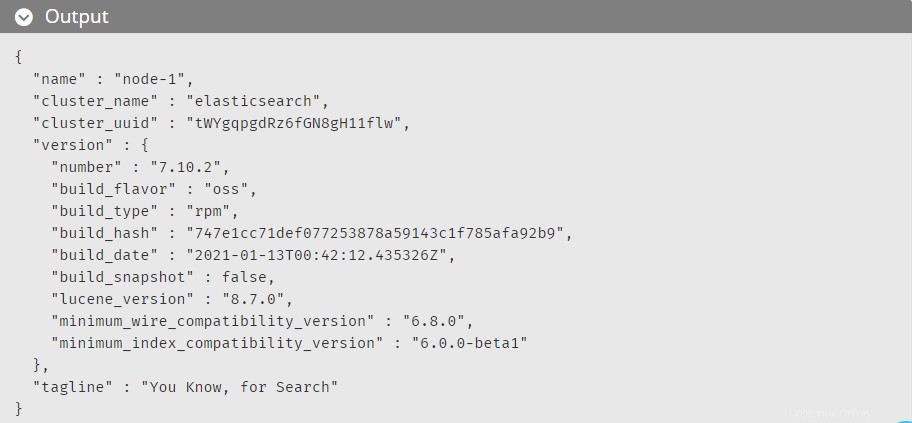

curl -XGET https://localhost:9200 -u admin:admin -k

Eine Beispielantwort sollte wie folgt aussehen:

Filebeat installieren

Installieren Sie also das Filebeat-Paket:

yum install filebeatLaden Sie die vorkonfigurierte Filebeat-Konfigurationsdatei herunter, die zum Weiterleiten der Wazuh-Warnungen an Elasticsearch verwendet wird:

curl -so /etc/filebeat/filebeat.yml https://packages.wazuh.com/resources/4.2/open-distro/filebeat/7.x/filebeat_all_in_one.ymlLaden Sie auch die Benachrichtigungsvorlage für Elasticsearch herunter:

curl -so /etc/filebeat/wazuh-template.json https://raw.githubusercontent.com/wazuh/wazuh/4.2/extensions/elasticsearch/7.x/wazuh-template.json

chmod go+r /etc/filebeat/wazuh-template.jsonLaden Sie das Wazuh-Modul für Filebeat herunter:

curl -s https://packages.wazuh.com/4.x/filebeat/wazuh-filebeat-0.1.tar.gz | tar -xvz -C /usr/share/filebeat/module

Kopieren Sie außerdem die Elasticsearch-Zertifikate in /etc/filebeat/certs :

mkdir /etc/filebeat/certs

cp ~/certs/root-ca.pem /etc/filebeat/certs/

mv ~/certs/filebeat* /etc/filebeat/certs/Aktivieren und starten Sie dann den Filebeat-Dienst:

systemctl daemon-reload

systemctl enable filebeat

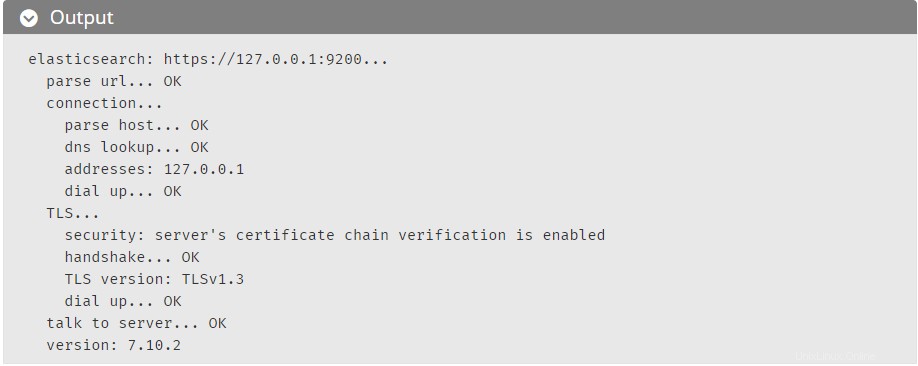

systemctl start filebeatFühren Sie den folgenden Befehl aus, um sicherzustellen, dass Filebeat erfolgreich installiert wurde:

filebeat test output

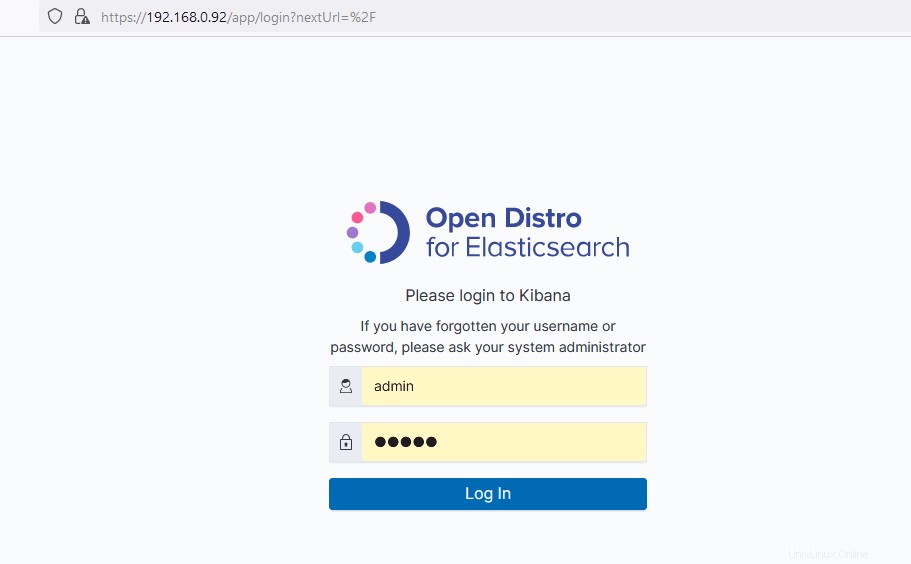

Kibana installieren

Kibana ist also eine flexible und intuitive Webschnittstelle zum Durchsuchen und Visualisieren der in Elasticsearch gespeicherten Ereignisse und Archive.

Installieren Sie das Kibana-Paket:

yum install opendistroforelasticsearch-kibanaLaden Sie also die Kibana-Konfigurationsdatei herunter:

curl -so /etc/kibana/kibana.yml https://packages.wazuh.com/resources/4.2/open-distro/kibana/7.x/kibana_all_in_one.yml

In /etc/kibana/kibana.yml Datei, die Einstellung server.host hat den Wert 0.0.0.0 . Das bedeutet, dass auf Kibana von außen zugegriffen werden kann und alle verfügbaren IPs des Hosts akzeptiert werden. Dieser Wert kann bei Bedarf für eine bestimmte IP geändert werden.

Erstellen Sie außerdem /usr/share/kibana/data Verzeichnis:

mkdir /usr/share/kibana/data

chown -R kibana:kibana /usr/share/kibana/dataInstallieren Sie das Wazuh Kibana-Plugin. Die Installation des Plugins muss wie folgt aus dem Kibana-Home-Verzeichnis erfolgen:

cd /usr/share/kibana

sudo -u kibana /usr/share/kibana/bin/kibana-plugin install https://packages.wazuh.com/4.x/ui/kibana/wazuh_kibana-4.2.4_7.10.2-1.zip

Kopieren Sie dann die Elasticsearch-Zertifikate in /etc/kibana/certs :

mkdir /etc/kibana/certs

cp ~/certs/root-ca.pem /etc/kibana/certs/

mv ~/certs/kibana* /etc/kibana/certs/

chown kibana:kibana /etc/kibana/certs/*Verknüpfen Sie den Kibana-Socket mit dem privilegierten Port 443:

setcap 'cap_net_bind_service=+ep' /usr/share/kibana/node/bin/node

Aktivieren und starten Sie den Kibana-Dienst:

systemctl daemon-reload

systemctl enable kibana

systemctl start kibanaGreifen Sie auf die Weboberfläche zu:

URL: https://<wazuh_server_ip>

user: admin

password: admin

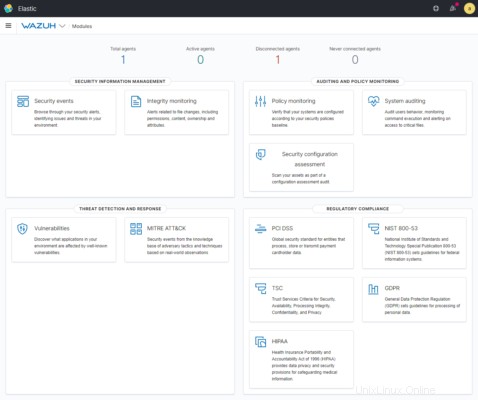

Wazuh-Dashboard