Jedes Mal, wenn wir uns bei unseren AWS(Amazon Web Services )-Konto wird eine Standard-VPC mit dem CIDR (172.31.0.0/16) erstellt. VPC steht für Virtual Private Cloud , es handelt sich um ein virtuelles privates Netzwerk und ist von anderen virtuellen Netzwerken in Ihrem AWS-Konto isoliert, können wir EC2-, RDS- und Elastic Cache-Instances mit unserer selbst erstellten VPC starten.

In diesem Artikel zeigen wir, wie Sie unsere eigene VPC in Ihrem AWS-Konto einrichten. Nehmen wir an, ich möchte zwei ec2-Instanzen starten, eine wird für den Anwendungsserver verwendet und auf sie wird über das Internet zugegriffen, und die zweite Instanz wird für den Datenbankserver verwendet. Meine Anwendungsinstanz stellt intern über das VPC-Subnetz eine Verbindung zur Datenbankinstanz her und möchte auch nicht zulassen, dass über das Internet auf die DB-Instanz zugegriffen wird.

Beziehen Sie sich auf die nachstehenden Schritte zum Einrichten von VPC und zum Starten von EC2-Instanzen mit Ihrer VPC

Schritt 1:Erstellen Sie Ihre VPC

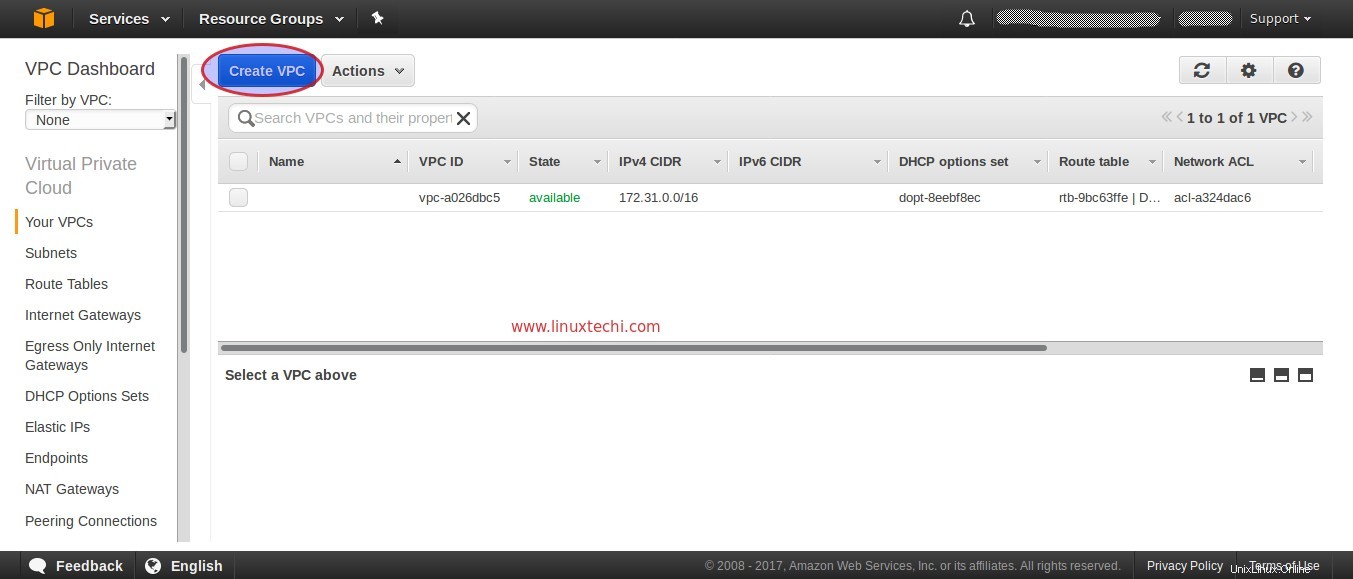

Melden Sie sich bei Ihrem AWS-Konto an. Wählen Sie auf der Registerkarte „Services“ → VPC auswählen → dann wählen Sie Ihre VPC aus → klicken Sie auf „VPC erstellen ”

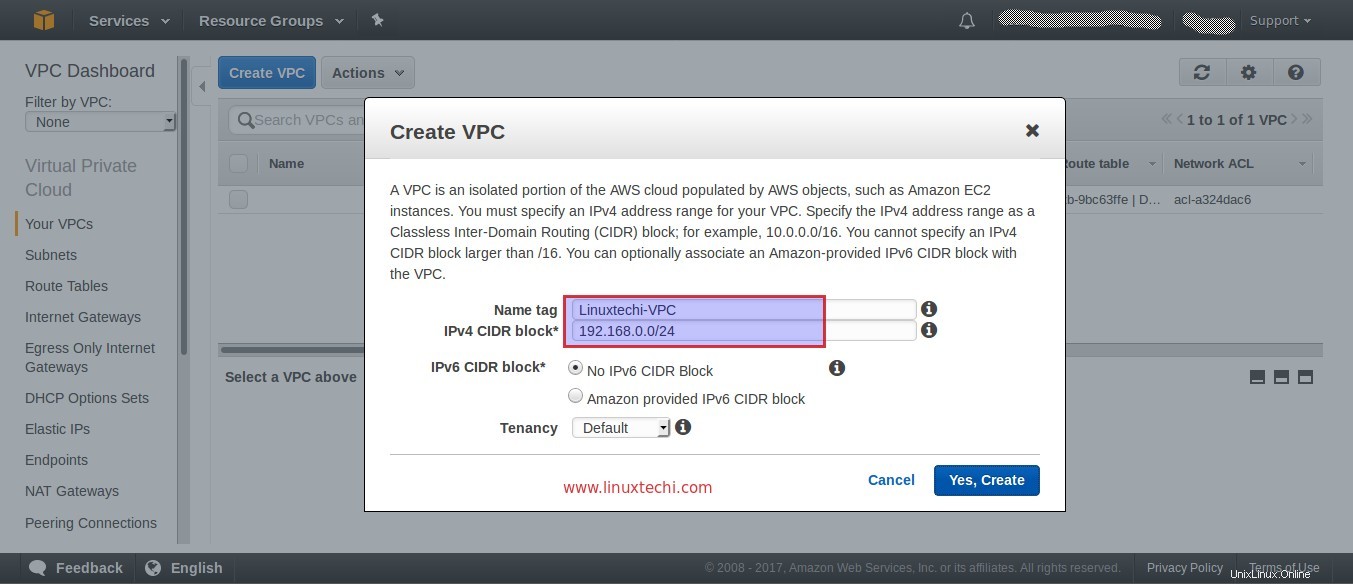

Geben Sie Ihren VPC-Namen und CIDR (Classless Inter-Domain Routing) an. In meinem Fall verwende ich Folgendes

- VPC-Name =Linuxtechi-VPC

- IPV4-CIDR =192.168.0.0/24

Klicken Sie auf „Ja, erstellen ”-Option

Schritt:2 Private Subnetze erstellen

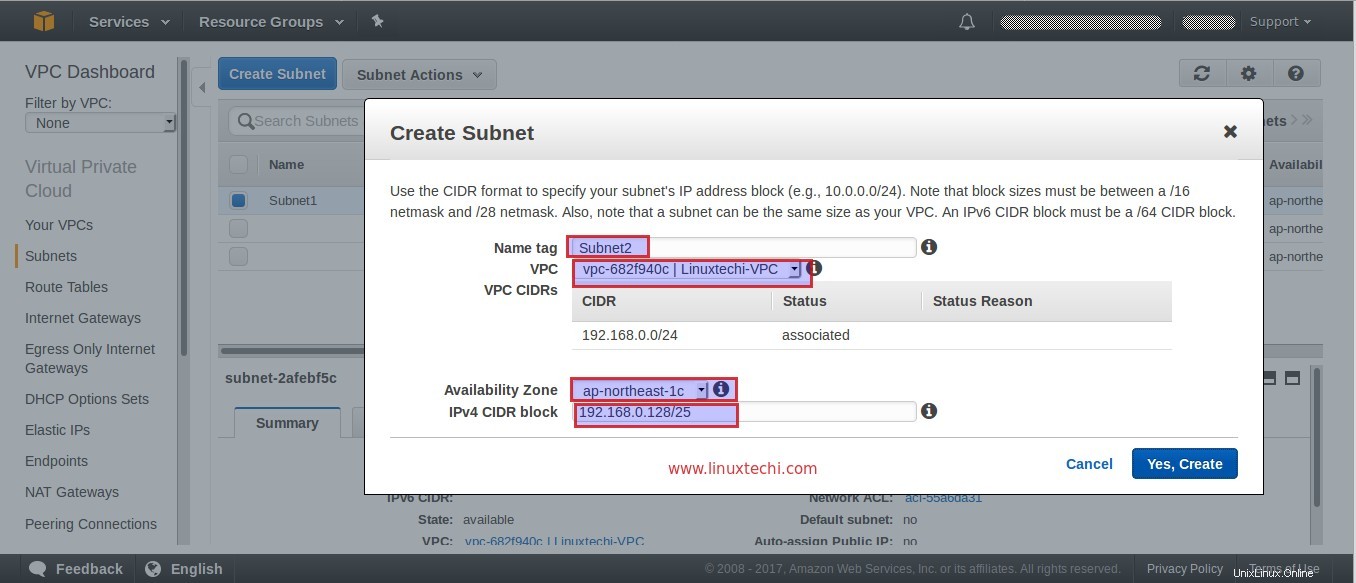

In diesem Schritt erstellen wir zwei private Subnetze, Subnet1 (192.168.0.0/25) und Subnet2 (192.168.0.128/25) über die Verfügbarkeitszonen hinweg. Wir bezeichnen diese Subnetze als privat, weil wir nicht über das Internet auf Instanzen zugreifen können, wenn die EC2-Instanz IP von diesen Subnetzen erhält. Nach dem Anschließen des Internet-Gateways werden diese Instanzen jedoch über das Internet erreichbar.

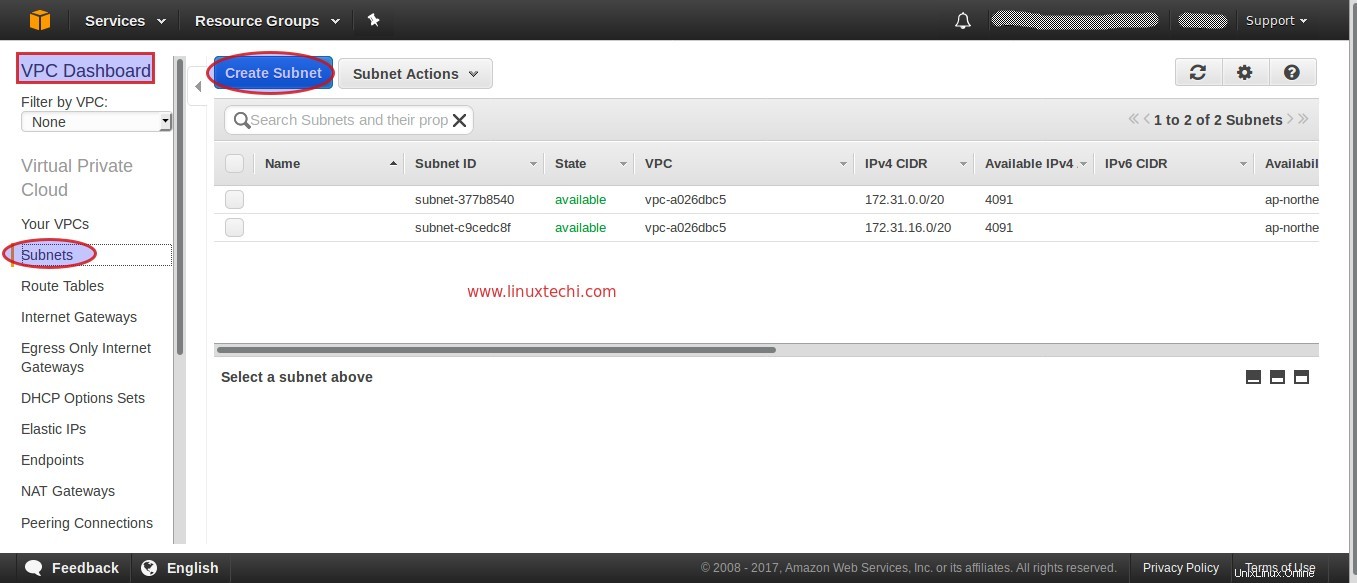

Über das VPC-Dashboard Klicken Sie auf Subnetze Option und klicken Sie dann auf Subnetz erstellen

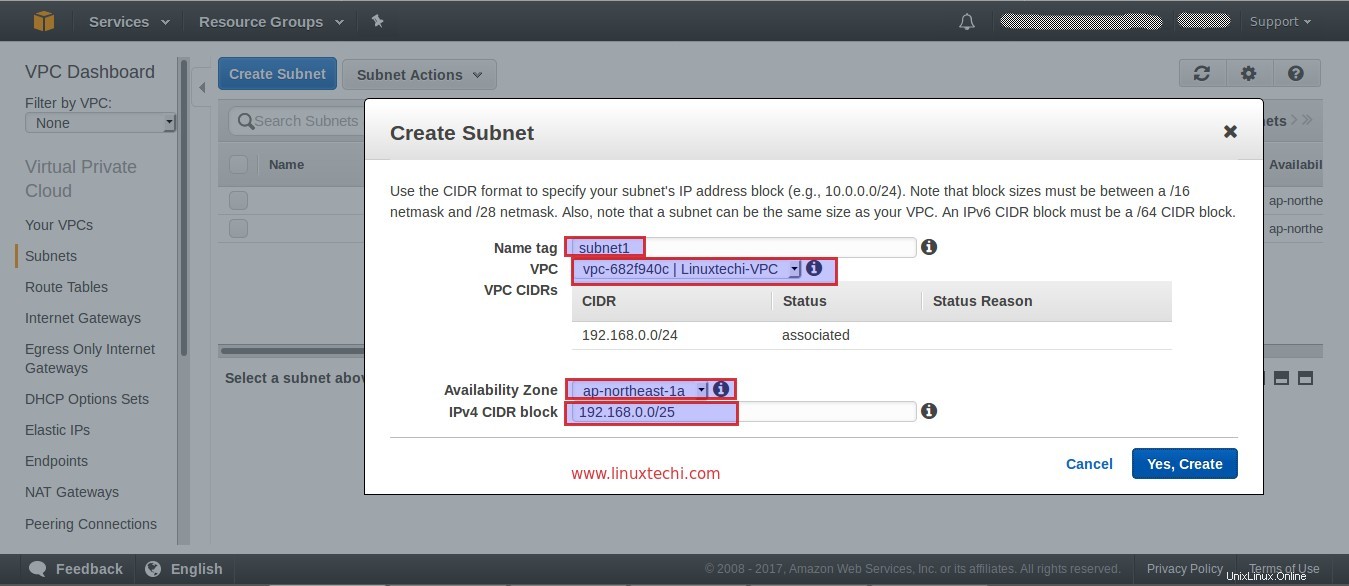

Geben Sie Folgendes an

- Subnetzname als „subnet1“

- VPC (Linuxtechi-VPC)

- Verfügbarkeitszone gemäß Ihrer Region

- IPV4-CIDR „192.168.0.0/25“

Klicken Sie auf „Ja, erstellen“, und erstellen Sie auf ähnliche Weise Subnet2 mit IPV4 CIDR „192.168.0.128/25“

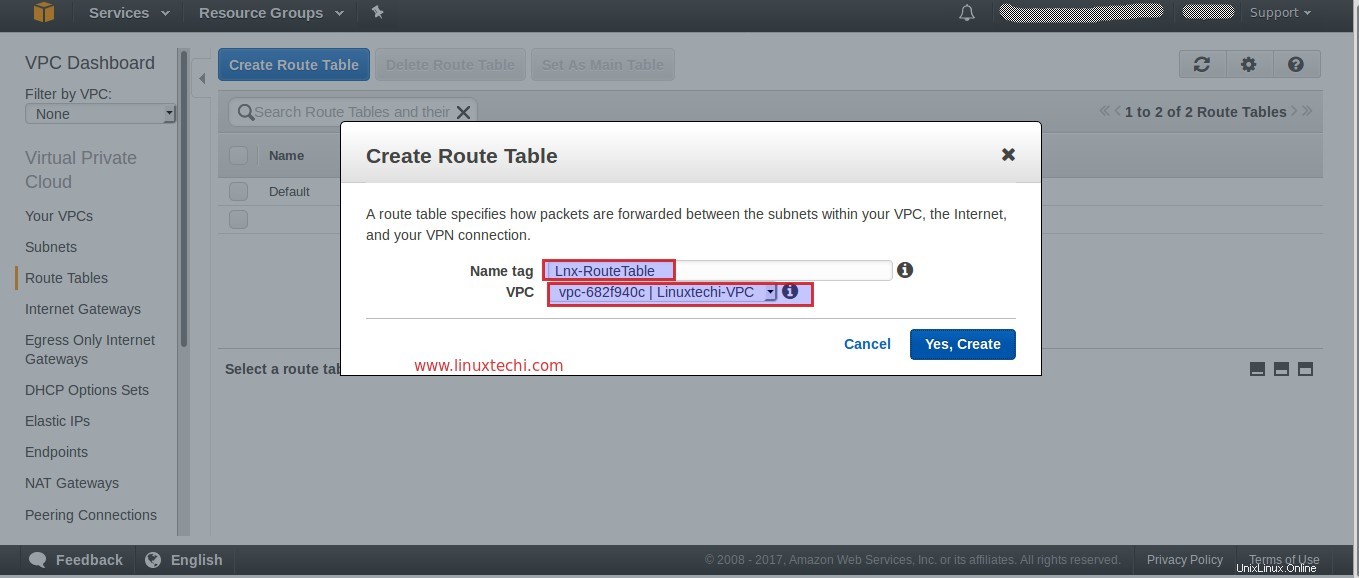

Schritt:3 Erstellen Sie eine Routing-Tabelle und verknüpfen Sie sie mit Ihrer VPC

Im VPC-Dashboard gibt es eine Option zum Erstellen einer Routing-Tabelle. Klicken Sie auf „Routentabelle erstellen“. ”

Geben Sie den Namen der Routing-Tabelle an und wählen Sie Ihre VPC aus. In meinem Fall ist VPC Linuxtechi-VPC

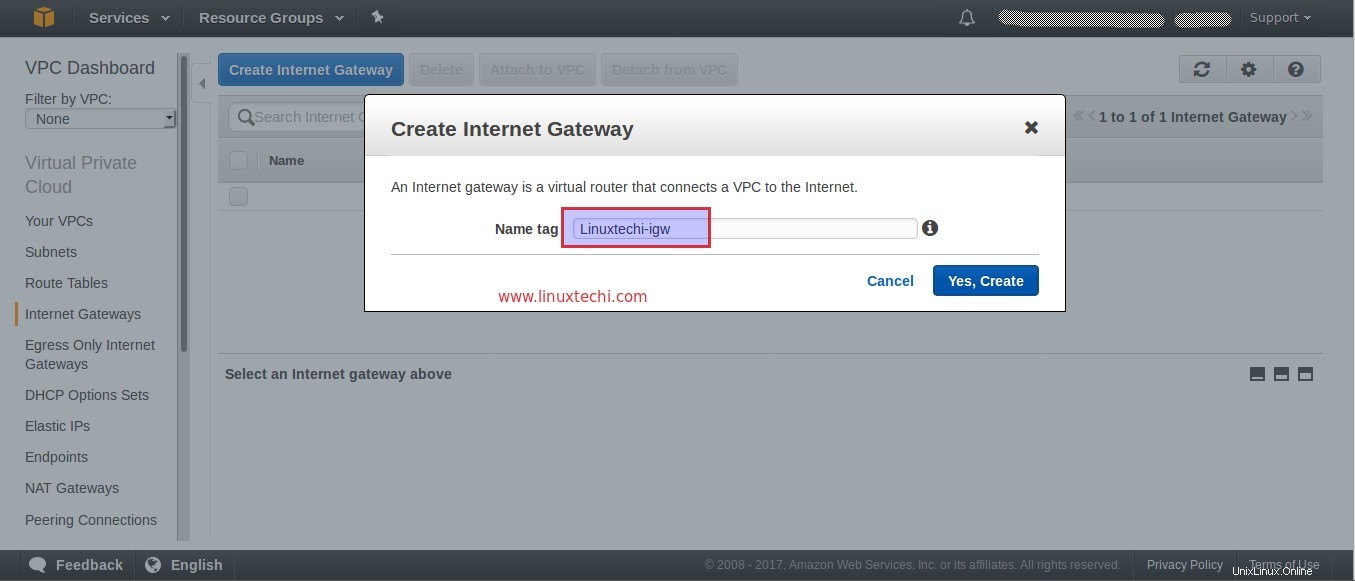

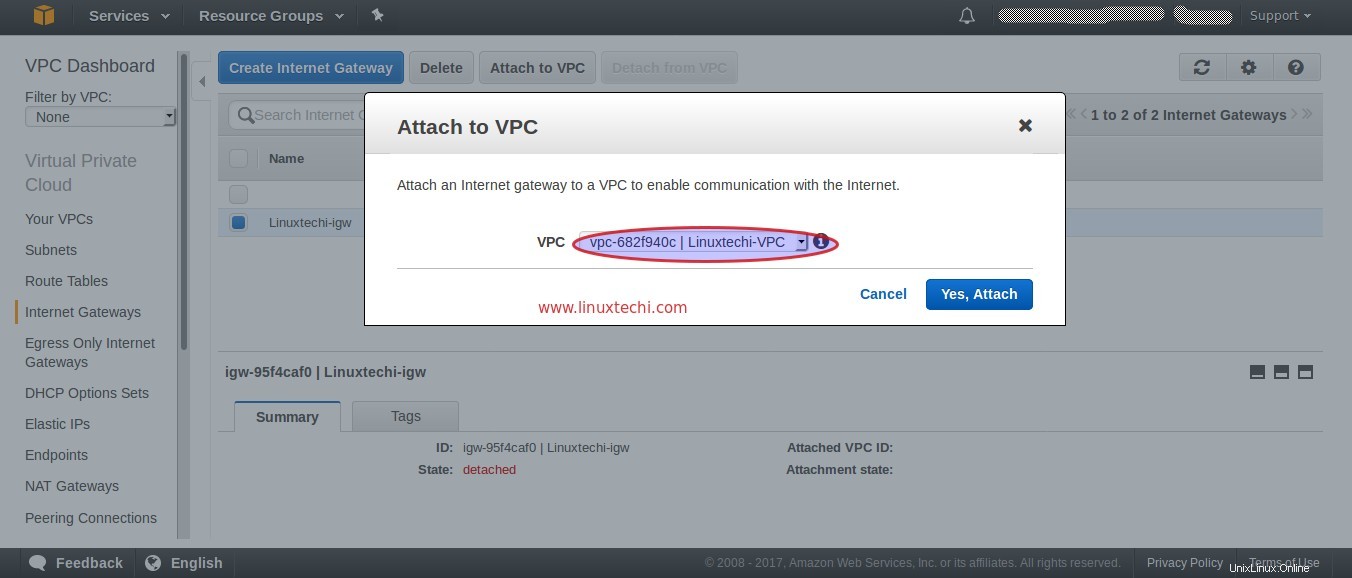

Schritt:4 Erstellen Sie ein Internet-Gateway (igw) und hängen Sie es an Ihre VPC an

Im VPC-Dashboard gibt es eine Option zum Erstellen eines Internet-Gateways. Geben Sie den Namen des Internet-Gateways an

Nachdem das Internet-Gateway erstellt wurde, hängen Sie es an Ihre VPC an, wählen Sie Ihr Internet-Gateway aus und klicken Sie mit der rechten Maustaste darauf. Wählen Sie dann „An VPC anhängen aus ”-Option

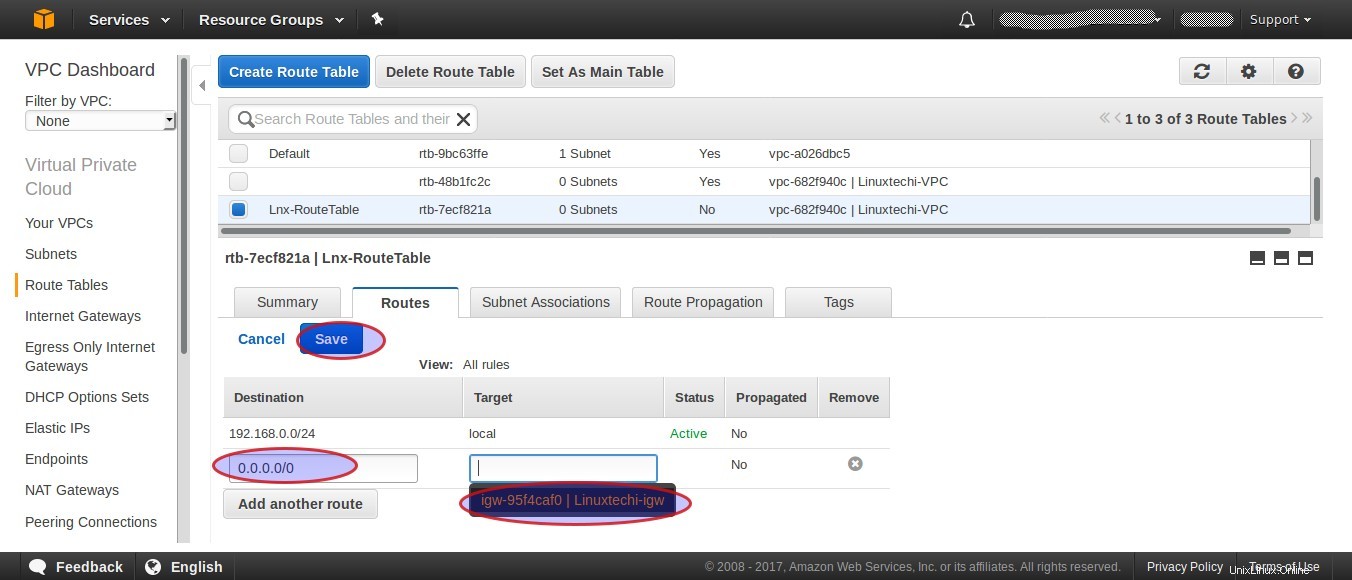

Fügen Sie jetzt Route zu Ihrer Routing-Tabelle für das Internet hinzu, gehen Sie zu Routing-Tabellen Option, Wählen Sie Ihre Routingtabelle aus, in meinem Fall ist es „Lnx-RouteTable “, klicken Sie auf die Registerkarte Route und dann auf Bearbeiten und den Klick auf „Weitere Route hinzufügen ”

Geben Sie die Ziel-IP des Internets als „0.0.0.0/0“ an und in der Zieloption wird Ihr Internet-Gateway automatisch ausgefüllt, wie unten gezeigt.

Klicken Sie auf Speichern

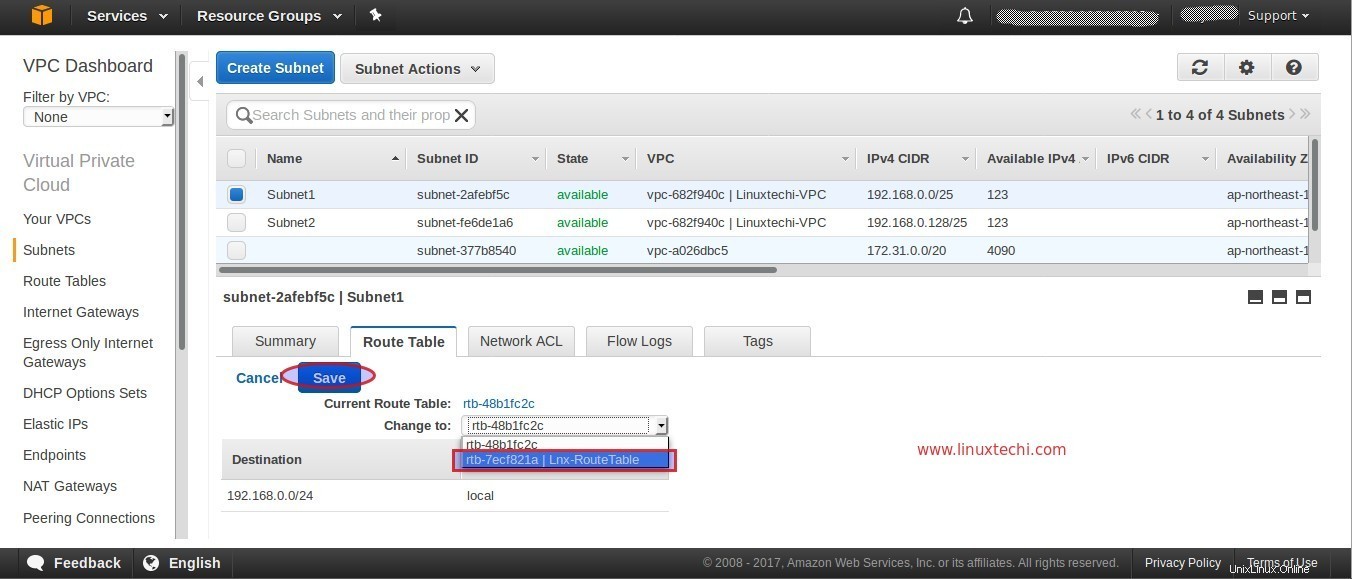

Schritt:5 Ändern Sie die Routentabelle Ihres VPC-Subnetzes

In den obigen Schritten haben wir zwei Subnetze erstellt (Subnet1 und Subnet2). Ich werde die Routing-Tabelle von Subnet1 ändern. Über das VPC-Dashboard , Klicken Sie auf Subnetze, Wählen Sie Subnet1 aus und den Klick auf „Routentabelle ” Tab und klicken Sie auf Bearbeiten .

Ändern Sie die Standard-Routing-Tabelle in „Lnx-RouteTable “ und klicken Sie dann auf Speichern

Ab jetzt können wir immer dann, wenn eine EC2-Instance in Ihrer VPC mit Subnet1 gestartet wird, über das Internet auf diese Instance zugreifen, und die mit Subnet2 gestartete Instance wird nicht über das Internet zugänglich sein, aber sie ist intern zugänglich.

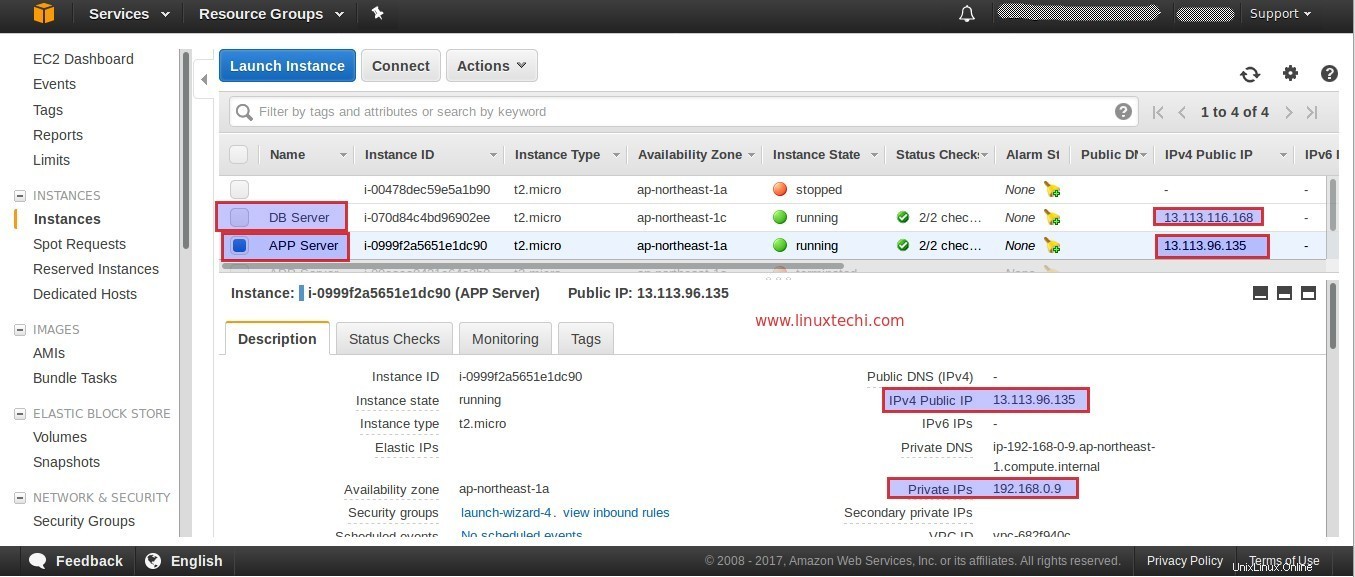

Schritt:6 Starten Sie die APP- und DB-Serverinstanz in Ihrer VPC

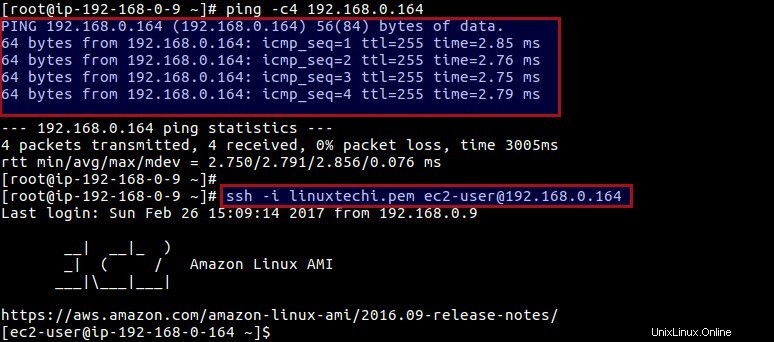

Starten Sie APP Server in Ihrer VPC mit Subnet1 und DB-Server mit Subnet2 . Überprüfen Sie, ob Sie von einer öffentlichen IP aus auf den APP-Server und den DB-Server zugreifen können.

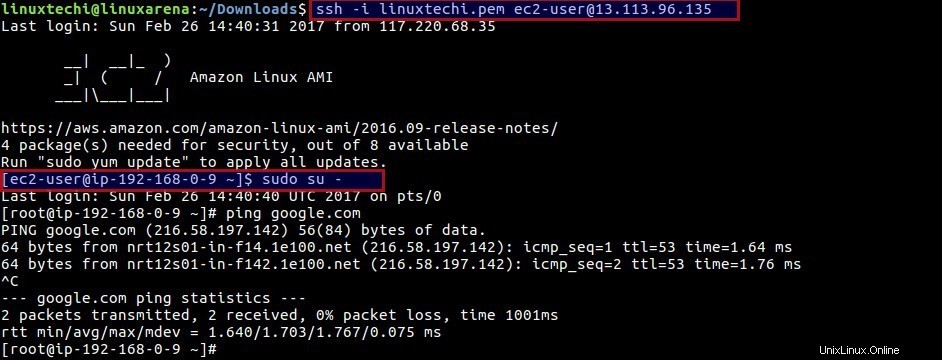

Versuchen Sie, den APP-Server mit seiner öffentlichen IP per SSH zu verbinden

Probieren Sie den SSH-DB-Server mit seiner öffentlichen IP aus

[email protected]:~/Downloads$ ping 13.113.116.168 PING 13.113.116.168 (13.113.116.168) 56(84) bytes of data. ^C --- 13.113.116.168 ping statistics --- 8 packets transmitted, 0 received, 100% packet loss, time 7056ms [email protected]:~/Downloads$ ssh -i linuxtechi.pem [email protected] ssh: connect to host 13.113.116.168 port 22: Connection timed out [email protected]:~/Downloads$

Wir können nicht über das Internet auf den DB-Server zugreifen, da er mit Subnet2 mit seiner Standard-Routing-Tabelle gestartet wird und das Internet-Gateway nicht mit der Routing-Tabelle von Subnet2 verknüpft ist. Obwohl wir vom APP-Server mit seiner privaten IP auf den DB-Server zugreifen können.

Das war alles für diesen Artikel und ich hoffe, Sie haben eine Vorstellung davon, wie Sie Ihre eigene VPC in Ihrem AWS-Konto einrichten. Bitte zögern Sie nicht, Ihr Feedback und Ihre Kommentare zu teilen 🙂

Auch lesen :So erstellen und fügen Sie ein EBS-Volume in einer AWS-Instanz hinzu

Auch lesen :So erweitern Sie die EBS-Startfestplatte einer EC2-Instanz ohne Neustart