Das Open Vulnerability Assessment System (OpenVAS) ist eine der wichtigsten und nützlichsten Open-Source-Lösungen für Schwachstellen-Scanning und Schwachstellen-Management. Das Scannen auf Schwachstellen ist eine der entscheidenden Phasen bei Penetrationstests, die dabei helfen, anfällige Elemente zu entdecken, die die Ursache für einen ernsthaften Ausfall sein könnten. OpenVAS stellt uns also seine effektiven Tools für Penetrationstests zur Verfügung, um sicherzustellen, dass wir nicht anfällig für bekannte Bedrohungen sind.

OpenVAS wird von einer Reihe von Völkern auf der ganzen Welt verwendet, einschließlich Sicherheitsexperten und gewöhnlichen Benutzern, die dies alles in einer Suite von Tools verwendeten, die zusammenarbeiten, um den Test gegen Client-Computer unter Verwendung ihrer eigenen Datenbank bekannter Schwachstellen und Exploits durchzuführen.

Daher zeigen wir Ihnen im heutigen Artikel die Installation und Konfiguration unter Linux CentOS 7, um sicherzustellen, dass Ihre Server vor den Angriffen geschützt sind.

Verwandter Artikel:So installieren Sie GVM Vulnerability Scanner unter Ubuntu 20.04

Basissystem

Wir werden CentOS Linux 7 (Core) verwenden, um OpenVAS mit der grundlegenden Installation von Systempaketen einzurichten. Während die Hardwareressourcen in dieser VM 2 GB RAM und 2 CPUs sind.

Sobald Ihre Linux-VM mit CentOS 7 bereit ist, melden Sie sich mit Root-Anmeldeinformationen an, um Ihr System mit dem folgenden Befehl zu aktualisieren.

# yum updateAtomicorp-Repository einrichten

Jetzt werden wir das Atomicorp-Repository einrichten, das kostenlos vom bekanntesten Atomic Secured für Linux verfügbar ist und automatisch vor Tausenden von Risiken und Schwachstellen schützt.

Lassen Sie uns den folgenden Befehl ausgeben, um es auf Ihrem Centos-Server zu installieren.

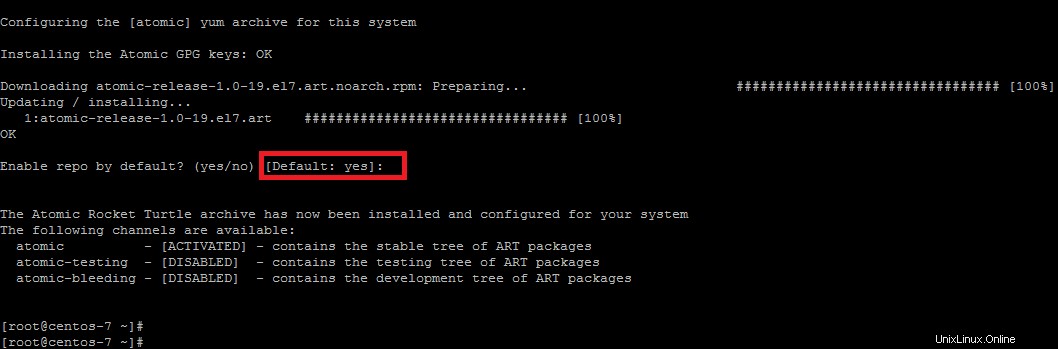

~]# wget -q -O - http://www.atomicorp.com/installers/atomic |shDadurch wird das Atomic Free Unsupported Archive-Installationsprogramm, Version 2.0.14, installiert.

Um fortzufahren, wählen Sie die Standardoption als "Ja", um den Atomicorp-Bedingungen zuzustimmen. Dann konfiguriert das System das "atomare" Yum-Archiv für das Betriebssystem, um dies zu bestätigen, geben Sie erneut "Ja" ein, um sein Repository zu aktivieren. Danach wird das Atomic Rocket Turtle-Archiv installiert und für Ihr System konfiguriert, wie Sie im Schnappschuss sehen können.

Installation von OpenVAS

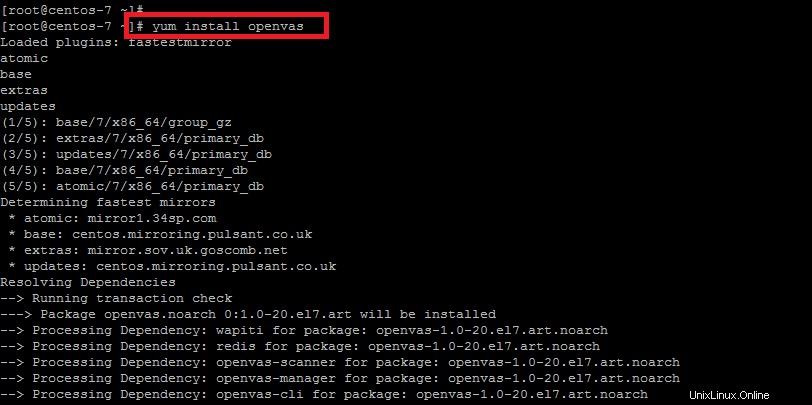

Jetzt führen wir den einfachen yum-Befehl aus, um OpenVAS mit seinem vorkonfigurierten atomaren Repository zu installieren.

~]# yum install openvas

Das System überprüft und löst seine Abhängigkeiten und zeigt die Transaktionszusammenfassung mit einer Liste aller abhängigen Pakete an, die installiert werden. Um mit der Installation fortzufahren, geben Sie "Y" ein, um fortzufahren.

Transaction Summary

===============================================

Install 1 Package (+157 Dependent packages)

Upgrade ( 1 Dependent package)

Total download size: 57 M

Is this ok [y/d/N]: yDer Prozess endet nach der Installation von OpenVAS und seinen abhängigen Paketen.

OpenVAS einrichten

Nach erfolgreicher Installation von OpenVAS führen wir nun das Setup aus, um die verschiedenen Parameter zu konfigurieren, die mit dem Herunterladen der neuesten Datenbank aus dem Internet beginnen.

Führen Sie also zunächst den Setup-Befehl wie gezeigt im Terminal aus.

~]# openvas-setupSchritt 1:Aktualisieren von NVT, CERT und Scap DB

Der erste Schritt der OpenVAS-Einrichtung besteht darin, die NVT-, CERT- und SCAP-Daten zu aktualisieren, wie in der Abbildung unten gezeigt.

Hier wählen wir die Standardoption, die einige Minuten dauert, während die Daten heruntergeladen und ihre Datenbank erstellt werden. Warten Sie also besser ab und lassen Sie den Vorgang ohne Unterbrechung abschließen.

Schritt 2:GSAD konfigurieren

In diesem Schritt konfigurieren wir die IP-Adresseinstellungen für GSAD, den Greenbone Security Assistant, ein webbasiertes Frontend zur Verwaltung von Scans. Daher wählen wir hier die Standardeinstellungen, um Verbindungen von jeder IP zuzulassen.

Schritt 3:Wählen Sie das Passwort des GSAD-Admin-Benutzers

Dies ist der letzte Schritt der OpenVAS-Einrichtung, in dem wir den Benutzernamen und das Passwort für GSAD einrichten, die zum Konfigurieren des Kontos verwendet werden.

Melden Sie sich beim Greenbone Security Assistant an

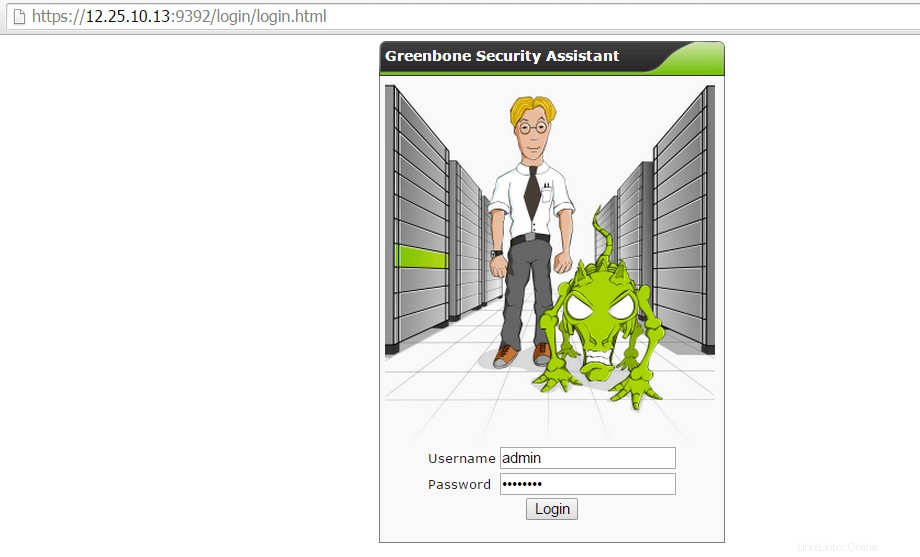

Nachdem das GSAD-Setup abgeschlossen ist, greifen wir von jedem Webbrowser aus auf seine GUI zu, indem wir die IP oder den FQDN des Servers zusätzlich zu seinem Standardport angeben.

https://your_servers_ip:9392/Sie werden zur Anmeldeseite weitergeleitet. Geben Sie Ihre Anmeldeinformationen ein, die Sie im vorherigen Schritt konfiguriert haben.

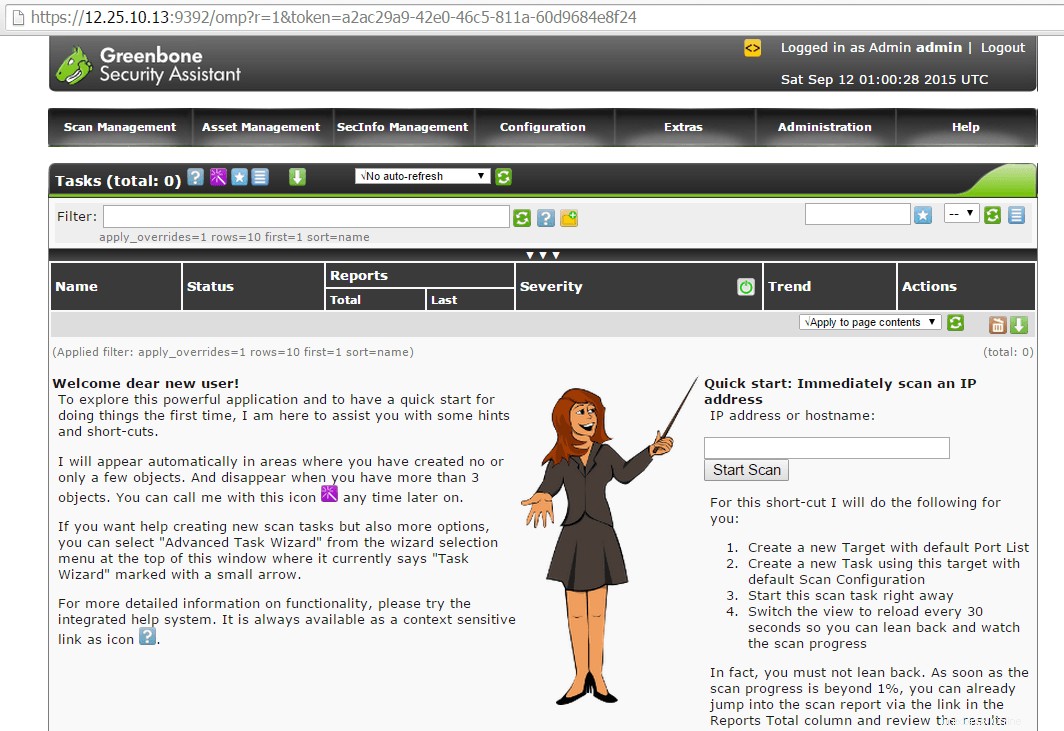

Willkommen beim Greenbone Security Assistant

Herzliche Glückwünsche! Wir haben OpenVAS erfolgreich mit Greenbone Security Assistance eingerichtet. Durch die Verwendung dieses Dashboards werden die grundlegenden Richtlinien bereits vom Scannen der IP-Adresse bereitgestellt, während wir es so konfigurieren können, dass es seine verschiedenen verfügbaren Funktionen verwendet, indem Sie es in der oberen Leiste auswählen.

Starten Sie Ihren ersten Scan

Um nun Ihren Host oder Ihre IP zu scannen, geben Sie die IP oder den Hostnamen oben rechts ein und klicken Sie auf die Schaltfläche „Scan starten“. Sie können jedoch keine Scans ausführen, da Sie diesen Fehler wie unten gezeigt in Ihrem Bericht erhalten.

Um dieses Problem zu lösen, müssen wir einige Änderungen in der Redis-Konfigurationsdatei vornehmen, was durch Ausführen des folgenden Befehls erfolgen kann.

# echo "unixsocket /tmp/redis.sock" >> /etc/redis.conf

# sed -i 's/enforcing/disabled/g' /etc/selinux/config /etc/selinux/config

# systemctl enable redis.service

ln -s '/usr/lib/systemd/system/redis.service' '/etc/systemd/system/multi-user.target.wants/redis.service'

# shutdown -r 0Sobald der Server nach dem Neustart wieder verfügbar ist, scannen Sie Ihren Host oder Ihre IP erneut über das Greenbone Security Assistant Dashboard, indem Sie zuerst die Anmeldedaten angeben.

Jetzt können Sie den Fortschrittsbalken sehen, es kann einige Minuten dauern, bis der Scan abgeschlossen ist. Sobald der Host/IP-Scan abgeschlossen ist, klicken Sie auf das Abschlussdatum des Scans, um den unten gezeigten Bericht anzuzeigen.

Schlussfolgerung

Haben Sie jetzt einen voll funktionsfähigen OpenVAS-Server eingerichtet, um Ihre Hosts zu scannen, um Schwachstellen zu erkennen und Bereiche hervorzuheben, auf die Sie sich konzentrieren sollten, wenn Sie Ihren Server härten.

Wenn Sie beim Einrichten oder Ausführen Ihrer Scans immer noch auf Probleme stoßen, können Sie sich gerne an uns wenden, wir helfen Ihnen gerne weiter.