Secure Shell (SSH) ist ein kryptografisches Netzwerkprotokoll, das für eine sichere Verbindung zwischen einem Client und einem Server entwickelt wurde.

Die beiden beliebtesten SSH-Authentifizierungsmechanismen sind die passwortbasierte Authentifizierung und die auf öffentlichen Schlüsseln basierende Authentifizierung. Die Verwendung von SSH-Schlüsseln ist im Allgemeinen sicherer und bequemer als die herkömmliche Passwortauthentifizierung.

Dieser Artikel beschreibt, wie Sie SSH-Schlüssel auf CentOS 8-Systemen generieren. Wir zeigen Ihnen auch, wie Sie eine SSH-Schlüssel-basierte Authentifizierung einrichten und sich mit entfernten Linux-Servern verbinden, ohne ein Passwort einzugeben.

Erstellen von SSH-Schlüsseln auf CentOS #

Wahrscheinlich haben Sie bereits ein SSH-Schlüsselpaar auf Ihrem CentOS-Client-Rechner. Wenn Sie ein neues Schlüsselpaar generieren, wird das alte überschrieben.

Führen Sie das folgende ls aus Befehl, um zu prüfen, ob die Schlüsseldateien existieren:

ls -l ~/.ssh/id_*.pub

Wenn die Ausgabe des Befehls so etwas wie No such file or directory zurückgibt , oder no matches found Das bedeutet, dass der Benutzer keine SSH-Schlüssel hat und Sie mit dem nächsten Schritt fortfahren und ein SSH-Schlüsselpaar generieren können.

Andernfalls, wenn Sie ein SSH-Schlüsselpaar haben, können Sie entweder diese verwenden oder die alten Schlüssel sichern und neue generieren.

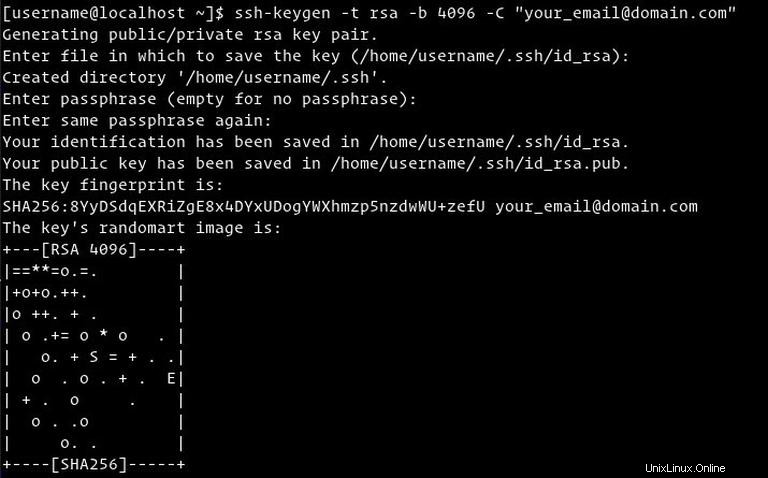

Um ein neues 4096-Bit-SSH-Schlüsselpaar mit Ihrer E-Mail-Adresse als Kommentar zu generieren, führen Sie Folgendes aus:

ssh-keygen -t rsa -b 4096 -C "your_email@domain.com"Sie werden aufgefordert, den Dateinamen anzugeben:

Enter file in which to save the key (/home/yourusername/.ssh/id_rsa):

Drücken Sie Enter um den standardmäßigen Speicherort und Dateinamen zu akzeptieren.

Als nächstes werden Sie aufgefordert, eine sichere Passphrase einzugeben. Ob Sie eine Passphrase verwenden möchten, bleibt Ihnen überlassen. Eine Passphrase fügt eine zusätzliche Sicherheitsebene hinzu. Wenn Sie keine Passphrase verwenden möchten, drücken Sie einfach Enter .

Enter passphrase (empty for no passphrase):

Die gesamte Interaktion sieht folgendermaßen aus:

Geben Sie Folgendes ein, um zu überprüfen, ob Ihr neues SSH-Schlüsselpaar generiert wurde:

ls ~/.ssh/id_*/home/yourusername/.ssh/id_rsa /home/yourusername/.ssh/id_rsa.pub

Das ist es. Sie haben erfolgreich ein SSH-Schlüsselpaar auf Ihrem CentOS-Client-Rechner generiert.

Kopieren Sie den öffentlichen Schlüssel auf den Server #

Nachdem das SSH-Schlüsselpaar generiert wurde, besteht der nächste Schritt darin, den öffentlichen Schlüssel auf den Server zu kopieren, den Sie verwalten möchten.

Der einfachste und empfohlene Weg, den öffentlichen Schlüssel auf den Remote-Server zu kopieren, ist die Verwendung der ssh-copy-id Nützlichkeit. Geben Sie auf Ihrem lokalen Rechnerterminal Folgendes ein:

ssh-copy-id remote_username@server_ip_address

Der Befehl fordert Sie auf, den remote_username einzugeben Passwort:

remote_username@server_ip_address's password:

Sobald der Benutzer authentifiziert ist, wird der Inhalt der öffentlichen Schlüsseldatei (~/.ssh/id_rsa.pub ) wird an den entfernten Benutzer ~/.ssh/authorized_keys angehängt Datei, und die Verbindung wird geschlossen.

Number of key(s) added: 1

Now try logging into the machine, with: "ssh 'username@server_ip_address'"

and check to make sure that only the key(s) you wanted were added.

Wenn ssh-copy-id auf Ihrem lokalen Computer nicht verfügbar ist, verwenden Sie den folgenden Befehl, um den öffentlichen Schlüssel zu kopieren:

cat ~/.ssh/id_rsa.pub | ssh remote_username@server_ip_address "mkdir -p ~/.ssh && chmod 700 ~/.ssh && cat >> ~/.ssh/authorized_keys && chmod 600 ~/.ssh/authorized_keys"Melden Sie sich mit den SSH-Schlüsseln # bei Ihrem Server an

Nachdem Sie die obigen Schritte ausgeführt haben, sollten Sie sich beim Remote-Server anmelden können, ohne zur Eingabe eines Passworts aufgefordert zu werden.

Um dies zu überprüfen, versuchen Sie, sich über SSH bei Ihrem Server anzumelden:

ssh remote_username@server_ip_addressWenn Sie keine Passphrase für den privaten Schlüssel festgelegt haben, werden Sie sofort angemeldet. Andernfalls werden Sie aufgefordert, die Passphrase einzugeben.

SSH-Passwortauthentifizierung deaktivieren #

Um Ihrem Remote-Server eine zusätzliche Sicherheitsebene hinzuzufügen, können Sie die SSH-Passwortauthentifizierung deaktivieren.

Bevor Sie fortfahren, vergewissern Sie sich, dass Sie sich als Benutzer mit sudo-Berechtigungen ohne Passwort bei Ihrem Server anmelden können.

Führen Sie die folgenden Schritte aus, um die SSH-Passwortauthentifizierung zu deaktivieren:

-

Melden Sie sich bei Ihrem Remote-Server an:

ssh sudo_user@server_ip_address -

Öffnen Sie die SSH-Konfigurationsdatei

/etc/ssh/sshd_configmit Ihrem Texteditor:sudo nano /etc/ssh/sshd_config -

Suchen Sie nach den folgenden Anweisungen und ändern Sie sie wie folgt:

/etc/ssh/sshd_configPasswordAuthentication no ChallengeResponseAuthentication no UsePAM no -

Wenn Sie fertig sind, speichern Sie die Datei und starten Sie den SSH-Dienst neu, indem Sie Folgendes eingeben:

sudo systemctl restart ssh

Zu diesem Zeitpunkt ist die passwortbasierte Authentifizierung deaktiviert.