Einführung

Seit das Arbeiten von zu Hause aus im Jahr 2020 zur neuen Norm geworden ist, ist der Bedarf an der Einrichtung einer virtuellen Desktop-Infrastruktur sprunghaft angestiegen. Erfahren Sie mehr darüber, was VDI ist, wie es funktioniert und wie Sie es für Ihr Unternehmen nutzen können.

Was ist Virtual Desktop Infrastructure (VDI)?

Virtual Desktop Infrastructure (VDI) ist eine Lösung, bei der virtuelle Desktops auf virtuellen Maschinen (VMs) ausgeführt werden, die in der Cloud oder auf dedizierten Bare-Metal-Servern gehostet werden.

VDI bietet eine isolierte Umgebung für jeden Benutzer und bietet die gleiche Benutzererfahrung wie ein herkömmlicher physischer Desktop. In einer solchen Umgebung haben Benutzer ihre eigene dedizierte virtuelle Maschine, auf der separate Betriebssysteme ausgeführt werden.

Sie können sich von jedem Gerät und überall über ein sicheres Netzwerk bei einer VM anmelden. Eine VDI-gehostete Umgebung bietet eine Endbenutzererfahrung durch ein virtualisiertes Backend, das VMs hostet. Ein solches Virtualisierungstool ist VMware vCloud, das Skalierbarkeit und schnelle Bereitstellung betont.

Wofür wird VDI verwendet?

Viele Firmen und Betriebe verwenden VDI aus einem oder mehreren der folgenden Gründe:

- Remote-Arbeit

Das Arbeiten aus der Ferne ist während der Pandemie für viele Mitarbeiter zur neuen Normalität geworden. VDI sorgte für einen reibungsloseren Übergang vom klassischen Büro ins Homeoffice. Da die Technologie es ermöglicht, virtuelle Desktops auf Heimgeräten von einem zentralen Standort aus auszuführen, können Mitarbeiter problemlos auf ihre Arbeitsdateien zugreifen und diese ändern. Die virtuelle Desktop-Infrastruktur stellt sicher, dass jeder seine Arbeit erledigen kann, während geheime Daten geschützt werden.

- Flexibilität der Endnutzergeräte

Einer der großen Vorteile von VDI besteht darin, dass Benutzer von jedem Gerät, einschließlich Laptops, Tablets und Mobiltelefonen, auf ihren Desktop zugreifen können. Unabhängig vom Gerät haben Benutzer das volle Leistungspotenzial der zentralisierten Hardware. Einige Unternehmen finden diese Funktion nützlich, um die Zugänglichkeit zu gewährleisten. Andere finden es nützlich, da sie von Mitarbeitern verlangen können, ihre eigenen Geräte zu verwenden, und die Kosten für Hardwareinvestitionen reduzieren.

- Schicht-/Aufgabenarbeit

Mitarbeiter, die schicht- oder aufgabenspezifische Arbeiten ausführen, benötigen in der Regel keinen PC. In den meisten Fällen können sie jedes verfügbare Gerät verwenden und sich bei einem virtuellen Desktop anmelden. Solche Anwendungsfälle entscheiden sich für nicht persistente VDIs. Die virtualisierten Desktops werden zentral verwaltet und verfügen alle über die gleichen Anwendungen und Tools. Nicht persistente VDI ist die beste Option für Anwendungsfälle, die eine hohe Verfügbarkeit erfordern, wie z. B. Callcenter.

VDI-Komponenten

Bestimmte Software und Technologien sind wesentliche Komponenten der virtuellen Desktop-Infrastruktur.

Virtualisierungsplattform

Eine Virtualisierungsplattform bricht die Systemarchitektur in Schichten auf und trennt das Betriebssystem von der zugrunde liegenden Hardware. Eine Software namens Hypervisor erstellt die Virtualisierungsschicht. Es emuliert physische Ressourcen und ermöglicht es Ihnen, mehrere virtuelle Maschinen von einem Server aus zu erstellen. Daher sind die auf den VMs laufenden virtuellen Desktops von der Hardware losgelöst und voneinander isoliert. Die Servervirtualisierung stellt auch sicher, dass auf einem Betriebssystem gespeicherte Daten im Falle eines Hardwareausfalls sicher sind.

Anzeigeprotokoll

Das Anzeigeprotokoll ist eine Komponente, die es Benutzern ermöglicht, ihren Remote-Desktop anzuzeigen. Es enthält eine Reihe von Technologien, die für den Transport und die Wiedergabe der Remote-Anzeige auf dem Endbenutzergerät verantwortlich sind. Darüber hinaus verwaltet es die USB-, Drucker- und andere Geräteumleitung.

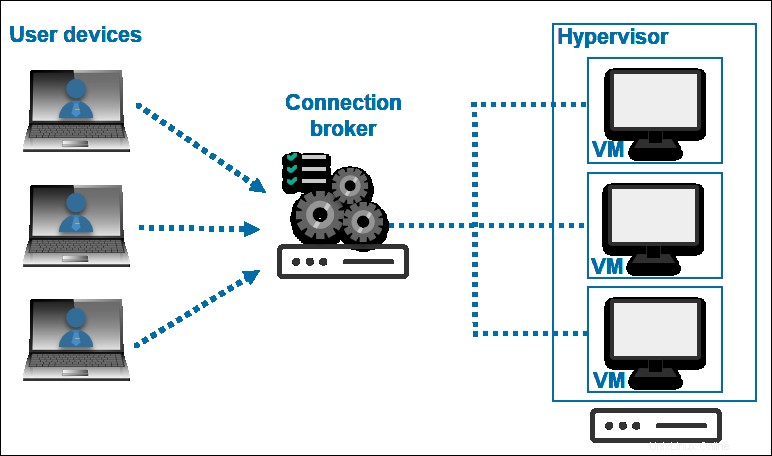

Verbindungsbroker

Ein Verbindungsbroker, auch bekannt als Sitzungsbroker, verteilt Sitzungen zwischen Clients und virtuellen Maschinen und stellt sicher, dass sich Benutzer mit dem entsprechenden virtuellen Desktop verbinden. Die Komponente authentifiziert einen Benutzer, sendet ihn an einen inaktiven Desktop, verfolgt alle aktiven/inaktiven Instanzen und aktualisiert ihren Status entsprechend.

Anwendungsvirtualisierung

Anstatt eine Anwendung auf herkömmliche Weise zu installieren, wird empfohlen, die Anwendungsvirtualisierung in einer VDI-Umgebung zu verwenden. Diese Technologie ermöglicht eine einfachere und schnellere Anwendungsbereitstellung, indem ein virtualisiertes Anwendungs-Image erstellt und in virtuellen Desktops repliziert wird.

Zugangspunkte

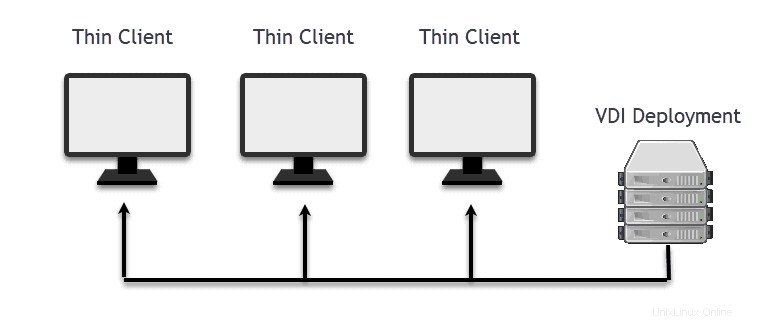

Die letzte Komponente in einem VDI-Setup sind Zugriffspunkte, d. h. Clientgeräte, von denen aus Benutzer auf ihren virtuellen Desktop zugreifen. Clients können eine Vielzahl von Geräten verwenden, je nachdem, was die VDI-Infrastruktur unterstützen soll, darunter Webbrowser, mobile Geräte, Thin Clients, Zero Clients und persönliche Laptops.

Wie funktioniert VDI?

Benutzer verbinden sich über den Connection Broker mit virtuellen Desktops. Es authentifiziert jeden Benutzer und leitet ihn zu einer virtuellen Desktopinstanz weiter. Einmal drinnen, verwenden die Benutzer eine Nachbildung des Master-Desktops. Der Master-Desktop speichert alle erforderlichen Anwendungen und verteilt sie über Anwendungsvirtualisierung.

Alle virtuellen Desktopinstanzen werden auf virtuellen Maschinen gehostet. Die VMs werden vom Hypervisor erstellt und verwaltet, der Hauptkomponente, die die Virtualisierung des gesamten Systems bereitstellt. Virtuelle Desktops können in Desktop-Pools gruppiert werden, was eine einfachere Verwaltung und Konfiguration gewährleistet.

Vorteile von VDI

Zu den Hauptvorteilen von VDI gehören:

- Barrierefreiheit. Der Hauptgrund für die Einrichtung von VDI besteht darin, Benutzern eine einfachere Zugänglichkeit zu bieten. Egal, wo sich Ihre Benutzer/Mitarbeiter befinden, sie haben die erforderlichen Anwendungen und Daten, wann immer sie darauf zugreifen müssen.

- Geräteflexibilität. Benutzer benötigen keine spezielle Hardware, um auf ihren virtuellen Desktop zuzugreifen und ihn zu nutzen. Einer der Vorteile von VDI besteht darin, dass es die Flexibilität von Endbenutzergeräten ermöglicht. Das bedeutet, dass Benutzer mobile Geräte, Tablets, Laptops oder Heimcomputer verwenden können, um in ihrem virtuellen Desktop zu arbeiten.

- Erhöhte Sicherheit. Zentralisierte Verwaltung und Datenspeicherung bieten erhöhte Sicherheitsvorteile innerhalb der virtuellen Desktop-Infrastruktur. Es droht kein Datenverlust, wenn beispielsweise dem Endnutzer eine Hardware gestohlen wird. Alle Daten werden im Rechenzentrum gespeichert, das den Server hostet, auf dem die virtuellen Maschinen ausgeführt werden.

- Geringere Kosten. Wenn Benutzer VDI von ihren eigenen Geräten aus nutzen und daran arbeiten, muss sich ein Unternehmen nicht mit dem Kauf physischer Hardware für jeden Mitarbeiter befassen. Außerdem müssen sie sich keine Gedanken über veraltete Hardware machen, die die Leistung beeinträchtigt, da alle Ressourcen vom Remote-Server bezogen werden.

- Verbesserte Benutzererfahrung . Das Setup stellt sicher, dass die Benutzer über alle Ressourcen verfügen, die sie zur Erfüllung ihrer Aufgaben benötigen, ohne zu bemerken, dass sie in einer virtuellen Umgebung arbeiten. Benutzer haben den Komfort, von jedem Ort und auf jedem Gerät ohne Leistungseinbußen zu arbeiten. Darüber hinaus haben sie die Leistung der physischen Ressourcen, die den VDI hosten, ohne die Hardware kaufen oder warten zu müssen.

VDI-Softwareanbieter, d. h. VDI-Lösungen

Es gibt verschiedene Anbieter von Software für virtuelle Desktops, die sich durch Preis, Gastbetriebssystemoptionen und zusätzlichen Support unterscheiden.

Unternehmens-VDI-Lösungen werden verwendet, um einer großen Anzahl von Benutzern Desktop-Virtualisierung bereitzustellen. Sie werden von großen Unternehmen und Organisationen verwendet, die eine vollständige Palette von Merkmalen und Funktionen benötigen. Sowohl Citrix und VMware bieten unter anderem eine VDI-Enterprise-Lösung an.

Cloudbasierte VDI-Lösungen, auch als Desktop as a Service (DaaS) bezeichnet, bieten eine einfache Möglichkeit, schnell eine virtuelle Desktop-Infrastruktur einzurichten. Eine solche Lösung ermöglicht es Unternehmen, Kosten zu senken, indem sie nur dann für Dienstleistungen bezahlen, wenn sie benötigt werden, und Vorabinvestitionen vermeiden. Beispiele für Anbieter, die Cloud-basierte VDI-Lösungen anbieten, sind Amazon Workspace und Azure Windows Virtual Desktop .

Andere beliebte VDI-Lösungen:

- VirtualBox

- Fusion

- Hyper-V

- Workstation Pro

- Landstreicher

Überlegungen zur VDI-Implementierung

Setup, Speicher, Netzwerk und Server sind die kritischsten Komponenten einer erfolgreichen VDI-Implementierung. Auch wenn es sich einfach anhört, kann man viel falsch machen.

On-Premise-VDI-Lösungen müssen sorgfältig berechnet und verwaltet werden, um Engpässe zu vermeiden. Aufgrund der Flexibilität von Cloud-Umgebungen ist eine gehostete VDI-Implementierung jedoch weitaus skalierbarer. Trotzdem ist es wichtig, SSD-beschleunigten Speicher zu verwenden, die Arbeitslast zu verteilen und Benutzer zu drosseln, deren Arbeitslast die Leistung anderer virtueller Desktops beeinträchtigen könnte.

Kostenüberlegungen und Herausforderungen

Wenn Sie VDI für Ihr Unternehmen in Betracht ziehen, die Kosten jedoch weiterhin eine Herausforderung darstellen, ist gehostetes VDI eine hervorragende Lösung.

Ganz am Anfang von VDI war eine einzelne virtuelle Einheit bis zu viermal so teuer wie ein ähnlich leistungsfähiger physischer Desktop. Die Kosten für die Bereitstellung sanken jedoch weiter, während die Leistungsfähigkeit stieg.

All dies ist teilweise der Nutzung von Cloud-Technologien zu verdanken, um kostengünstige, leistungsstarke VDI bereitzustellen. Beispielsweise wird Ihnen VPDC ohne Vorabkosten für Hardware oder Software zur Verfügung gestellt. Sie zahlen nur für das, was Sie brauchen und nutzen. Mit Verträgen von nur sechs Monaten können Sie das bereitstellen, was zu Ihren kurzfristigen Plänen passt, und später bei Bedarf weitere Ressourcen hinzufügen.

Die weit verbreitete Einführung von Thin Clients hat die Kosten weiter gesenkt, da diese spezialisierten PC-Geräte billig sind und mit Blick auf VDI hergestellt wurden. Clients verbrauchen in der Regel weniger Strom, sind weniger anfällig für Malware-Angriffe und haben längere Lebenszyklen. Da sie oft keine beweglichen Teile haben und Software-Updates serverseitig erfolgen, besteht keine Sorge, dass das Gerät mit der Zeit inkompatibel wird. Wenn ein Gerät ausfällt, kann die Maschine innerhalb von Minuten statt Stunden ersetzt werden.

Leistung ist kein Problem bei gehosteter VDI-Bereitstellung

Eine leistungsstarke On-Chip-GPU. Gepaart mit einem Infrastructure-as-a-Service (IaaS)-Modell war es eine himmlische Kombination für die Implementierung von Virtual Desktop Infrastructure.

Es gibt keinen Grund, die Bank für eine On-Premise-Lösung zu sprengen, wenn Sie sich für eine Pay-as-you-go-Implementierung entscheiden können, die zugängliche, voll funktionsfähige virtuelle Desktops bietet.

Mediziner, Ingenieure und Ersteller von Inhalten können gleichermaßen grafikintensive Software ausführen, da VDI-Software alle Arten von Anwendungen unterstützt.

Ein virtuelles Desktop-Setup kann Ihrem Unternehmen enorme Einsparungen bringen. Darüber hinaus bieten Cloud-Dienste mit einer Betriebszeit von bis zu 99,999 % eine hervorragende Zuverlässigkeit und Leistung.

Sicherheit der VDI-Architektur

VDI ist besonders nützlich für Unternehmen, die mit kritischen und vertraulichen Daten zu tun haben. Die Tatsache, dass Endbenutzer nur auf eine virtualisierte Anwendung zugreifen können, gibt Administratoren die Gewissheit, dass die virtuelle Desktopumgebung sicher bleibt, selbst wenn die Erfahrung eines einzelnen Benutzers beeinträchtigt wird.

Wenn es um physischen Diebstahl geht, ist VDI die sicherste Implementierungsoption für eine Geschäftsumgebung. Wenn beispielsweise der geschäftliche Laptop eines Mitarbeiters gestohlen wird, können Sie sicher sein, dass keine vertraulichen Daten preisgegeben wurden. Die Speichereinheit auf der Maschine enthält keine relevanten Geschäftsdaten, da alle kritischen Informationen sicher im Rechenzentrum gespeichert werden.

Durch die Verwendung einer virtualisierten Umgebung für Ihre VDI-Implementierung können Sie sich darauf verlassen, dass Benutzer über einen sicheren verschlüsselten Tunnel auf die Plattform zugreifen. Citrix XenApp- oder Microsoft RDSH VDI-Bereitstellungen bieten eine zusätzliche Sicherheitsebene, indem sie Endbenutzern nur Zugriff auf die Benutzeroberfläche gewähren. Es gewährt nicht autorisierten Benutzern keinen Zugriff auf die Verwaltungskonsole selbst. Jede Aktion wird über eine Verwaltungsschnittstelle nachverfolgt, die sich perfekt für die PCI- und HIPAA-Compliance-Anforderungen eignet.

Zentraler Sicherheitsansatz

Alle Benutzer, insbesondere aber Administratoren, müssen wachsam bleiben, da neue Ransomware-Typen auf dem Vormarsch sind. Vergessen Sie nicht, dies zu berücksichtigen – alle Geschäftsdaten sind in einem Rechenzentrum viel sicherer. Als inhärent sichere Architektur schützt das Rechenzentrum kritische Workloads. Es macht sie sicherer, als wenn sie teilweise oder kaum gesichert auf einem physischen Desktop sitzen würden.

Wie Adam Stern von Infinitely Virtual es in unserer Zusammenfassung zu Cloud-Sicherheitsbedrohungen ausdrückt:„Sicherheit ist ein Prozess, kein Ereignis.“ Wir müssen uns kontinuierlich bemühen, jeden Zugangspunkt und jedes Gerät zu sichern. Mit einer zentralisierten VDI-Umgebung ist es viel einfacher, Ihre Geschäftsdaten einzurichten und zu pflegen.

Zentralisierte Daten sind einfacher zu verwalten, da Sie nur einen Einstiegspunkt haben. Das vereinfacht das Patch-Management erheblich, da Sie sich nicht in jedem Büro um eine Vielzahl von Geräten kümmern müssen. Es vereinfacht auch das Projektmanagement und die Benutzerprofilverwaltung, die für die Aufrechterhaltung eines hohen Datenschutzniveaus unerlässlich sind.

Bei einem zentral verwalteten System muss ein Notfallwiederherstellungsplan berücksichtigt werden. Zentralisierte Daten sollten für ein höheres Sicherheitsniveau extern repliziert werden.

Barrierefreiheit:VDI Best Practices

Einer der Hauptvorteile von VDI ist die Zugänglichkeit. Unternehmensmitglieder können über jedes Gerät auf die Endbenutzeroberfläche zugreifen, sei es ein leistungsschwacher Business-Laptop, Desktop, Thin Client, Micro-PC, Android- oder Apple OS-Gerät. Sie können es sogar auf Raspberry Pi ausführen. Benutzer erhalten von jedem Gerät aus globalen Zugriff auf jede virtuelle App, ohne dass eine VPN-Verbindung oder geräteübergreifende Synchronisierung erforderlich ist.

Die Anwendung scheint lokal ausgeführt zu werden, die Daten werden jedoch sicher im Rechenzentrum gespeichert, wo Ihre Administratoren Firewalls einrichten und das Anwendungspaket verwalten. VDI kann auf Thin Clients ausgeführt werden und die IT-Leistung liefern, die für den täglichen Geschäftsbetrieb erforderlich ist.

Wenn Sie ein globales Unternehmen mit Teammitgliedern und Auftragnehmern auf der ganzen Welt führen, sind virtuelle Desktops die beste Option. Die Alternative – eine IT-Abteilung, die weltweit PCs bereitstellen und Updates und Sicherheitsbedrohungen verwalten müsste.

Zusammenarbeit für VDI-Umgebungen

Die Cloud ist perfekt für die Zusammenarbeit und VDI kann dies auf eine andere Ebene heben. Beispielsweise nutzen die zehn größten Gesundheitssysteme in den USA, in denen rund 3 Millionen Pflegekräfte beschäftigt sind, täglich Virtualisierung, um auf elektronische Krankenaktensysteme (EMR) zuzugreifen.

Die IT- und Sicherheitsanforderungen im Gesundheitswesen sind einzigartig. Pflegekräfte benötigen überall und auf jedem Gerät Zugriff auf Krankenakten, da die medizinische Versorgung immer näher am Patienten erfolgen muss – zu Hause oder am Arbeitsplatz. Andererseits ist es ein Muss, den Datenschutz zu gewährleisten und HIPAA- und PCI-DSS-konform zu sein.

Hier kommt die Servervirtualisierung ins Spiel. Apps und Daten werden in einem Rechenzentrum gehostet, um sicherzustellen, dass alle Sicherheitsanforderungen erfüllt werden, während den Pflegekräften eine Endbenutzerschnittstelle über ein sicheres Netzwerk präsentiert wird. Hier können sie bequem auf Krankenakten zugreifen und sich auf ihre Arbeit konzentrieren. Dies erleichtert einen mobileren Ansatz bei der Bereitstellung von Gesundheitsdiensten und rettet zahlreiche Leben, da medizinische Fachkräfte im Notfall schnell handeln können.