Cloudflare ist eines der beliebtesten Web-Performance- und Sicherheitsunternehmen, das CDN-, DNS-, DDoS-Schutz und Sicherheit für Millionen von Websites anbietet. Es fungiert als Vermittler zwischen den Benutzern und der Website. Es steigert die Leistung einer Website und schützt sie vor verschiedenen Arten von Online-Sicherheitsbedrohungen. Einige Websites sind jedoch häufig falsch konfiguriert, da nicht alle Website-Besitzer technisch versiert sind. Wenn es eine schlecht konfigurierte Website gibt, kann ein Angreifer Cloudflare vollständig umgehen und DDoS-Angriffe ausführen oder die webbasierten Schwachstellen ausnutzen. Hier ist CloudFlair kommt zu Hilfe. CloudFlair ist ein Tool zum Auffinden von Ursprungsservern von durch CloudFlare geschützten Websites, die öffentlich zugänglich sind und den Netzwerkzugriff nicht wie vorgesehen auf die CloudFlare-IP-Bereiche beschränken.

Das Tool verwendet internetweite Scandaten von Censys um exponierte IPv4-Hosts zu finden, die ein SSL-Zertifikat präsentieren, das mit dem Domänennamen des Ziels verknüpft ist. Bitte beachten Sie, dass dieser Beitrag nicht behauptet, dass der Cloudflare-Dienst unsicher ist . Es erklärt lediglich, ob die Herkunft einer mit CloudFlare geschützten Website öffentlich bekannt ist oder nicht. Cloudflare schützt die schlecht konfigurierten Websites der Websitebesitzer und/oder Webmaster nicht vor DDoS-Angriffen.

CloudFlair installieren

CloudFlair ist in Python geschrieben . Es sollte gut mit Python 2.7 und Python 3.5 funktionieren. Um dieses Tool zu installieren, stellen Sie sicher, dass Sie PIP installiert haben in Ihren Systemen. Wenn nicht, lesen Sie den Abschnitt „Installation“ in der folgenden Anleitung.

- Wie man Python-Pakete mit Pip verwaltet

Registrieren Sie ein kostenloses Konto bei Censys . Censys ist ein großartiger Webdienst, der kontinuierlich jeden erreichbaren Server und jedes Gerät im Internet überwacht. Stellen Sie nach der Registrierung eines Kontos sicher, dass Sie die angegebene E-Mail-Adresse bestätigt haben. Navigieren Sie dann zu https://censys.io/account/api , und legen Sie zwei Umgebungsvariablen mit Ihrer API-ID fest und API-Secret in Ihrer .bashrc oder .zshrc Datei

vi .bashrc

Oder,

vi .zshrc

Fügen Sie die folgenden Zeilen hinzu:

export CENSYS_API_ID=<Your-API-ID_Here>

export CENSYS_API_SECRET=<Your-API-Secret_Here> Speichern und schließen Sie die Datei. Führen Sie den folgenden Befehl aus, um die Änderungen zu übernehmen.

source .bashrc

Für ZSH:

source .zshrc

Nachdem Sie PIP installiert und die Umgebungsvariablen festgelegt haben, git clone CloudFlair repository:

git clone https://github.com/christophetd/cloudflair.git

Führen Sie abschließend die folgenden Befehle aus, um CloudFlair und die erforderlichen Abhängigkeiten zu installieren.

cd cloudflair

pip install -r requirements.txt

Ursprungsserver von Websites finden, die durch CloudFlare geschützt sind

Führen Sie Folgendes aus, um die Ursprungs-IP-Adresse von Websites zu finden:

python cloudflair.py website1.com

Ersetzen Sie website1.com durch Ihren tatsächlichen Website-Namen.

Wenn es anfällig ist, sehen Sie möglicherweise eine Ausgabe wie unten.

[*] The target appears to be behind CloudFlare. [*] Looking for certificates matching "website1.com" using Censys [*] 6 certificates matching "website1.com" found. [*] Looking for IPv4 hosts presenting these certificates... [*] 2 IPv4 hosts presenting a certificate issued to "website1.com" were found. - 94.134.167.9 - 106.136.129.89 [*] Testing candidate origin servers [*] Retrieving target homepage at https://website1.com [*] "https://cyberciti.biz" redirected to "https://website1.com/" - 94.134.167.9 - 106.136.129.89 [*] Found 1 likely origin servers of website1.com! - 106.136.129.89 (HTML content is 99 % structurally similar to website1.com)

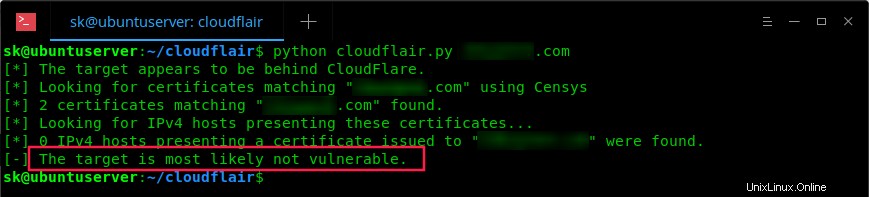

Wenn es nicht anfällig ist, lautet die Ausgabe:

[*] The target appears to be behind CloudFlare. [*] Looking for certificates matching "website2.com" using Censys [*] 2 certificates matching "website2.com" found. [*] Looking for IPv4 hosts presenting these certificates... [*] 0 IPv4 hosts presenting a certificate issued to "website2.com" were found. [-] The target is most likely not vulnerable.

Wenn die Website den CloudFlare-Dienst nicht verwendet, sehen Sie die folgende Ausgabe:

[-] The domain "example3.com" does not seem to be behind CloudFlare.

Was tun, wenn die Website angreifbar ist?

Keine Bange! Cloudflare steht hinter Ihnen. Die folgende ausführliche Anleitung enthält einige hilfreiche Tipps, um Ihre Ursprungs-IP sicher zu halten, um sie vor Angreifern zu schützen, die den DDoS-Schutz von CloudFlare umgehen wollen. Lesen Sie es einfach sorgfältig durch und vergewissern Sie sich, dass Sie alles in diesem Handbuch beschriebene getan haben, oder beauftragen Sie einen erfahrenen Webmaster damit, alle möglichen Schlupflöcher zu beheben.

- DDoS-Prävention:Den Ursprung schützen