Dig ist ein Akronym für Domain Information Groper, das bei der Abfrage von DNS-Informationen und der Behebung des damit verbundenen Problems hilft. Der Befehl dig ist das beliebte Befehlszeilen-Netzwerkverwaltungstool, das Informationen über den Nameserver sowie die Hostadresse und verschiedene DNS-Einträge liefert, die wir mit dem Befehl abfragen. Es ist flexibler und eine Handvoll, die ältere Tools wie nslookup ersetzt.

Um die Beispiele zu demonstrieren, habe ich Ubuntu 20.04 verwendet. Dieser Artikel hilft Ihnen, die verschiedenen DNS-Einträge wie A, AAAA, MX, NS, PTR, TXT, DKIM und SPF nachzuschlagen. Beginnen wir mit der Installation.

Installation

Das Dig-Tool unterstützt verschiedene Linux-Distributionen. Im Folgenden finden Sie die Befehle zum Installieren von dig auf einigen gängigen Linux-Systemen.

In Ubuntu/Debian installieren

$ sudo apt install dnsutils

In Centos/Fedora installieren

$ sudo yum install bind-utils

Überprüfung der Installation durch Versionsprüfung

$ dig –v

Abfrage von Domänen-A-Datensatz

Standardmäßig liefert der Befehl dig die DNS-A-Eintragsinformationen, und das Folgende ist die Ausgabe nach der Abfrage der Domäne.

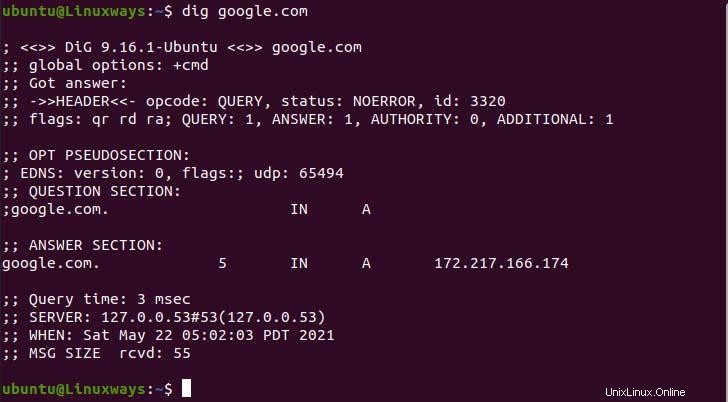

$ dig google.com

Ausgabe nach Abfrage der Domain.

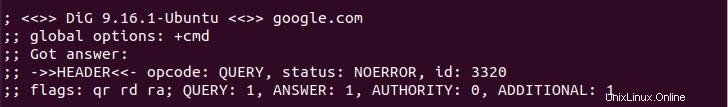

In der obigen Ausgabe stellt der Befehl dig die Ausgabe in vier Abschnitten bereit. Im ersten Abschnitt zeigt die erste Zeile die Dig-Version und den Domainnamen, zu dem wir aufschauen. Die zweite Zeile zeigt die Option, die verwendet wird, um die Domäne abzufragen, die im aktuellen Kontext standardmäßig (+cmd) ist. Zu guter Letzt die Header, es ist die Antwort, die der Server während der Abfragen geliefert hat. Im Flags-Abschnitt im Header beziehen sich qr, rd und ra auf Abfrage, gewünschte Rekursion bzw. verfügbare Rekursion, die das Antwortformat bestimmen.

Der erste Abschnitt der DNS-Suche.

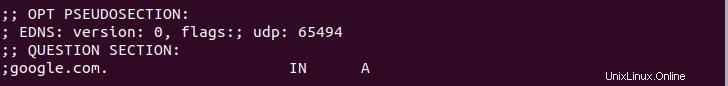

Im zweiten Abschnitt zeigt OPT PSEUDOSECTION die verwendeten erweiterten Daten, Extension System for DNS (EDNS) und UDP zeigt die UDP-Paketgröße. Der Frageabschnitt zeigt die Abfragedaten, die der dig-Befehl gesendet hat, wobei sich IN auf das Internet und A auf den von uns benötigten Adressdatensatz bezieht.

Der zweite Abschnitt der DNS-Suche.

Der dritte Abschnitt zeigt die Antworten auf die angeforderte Abfrage. Die erste Spalte zeigt den Servernamen, den der dig-Befehl abfragt, die zweite Spalte zeigt einen festgelegten Zeitrahmen, nach dem der Datensatz aktualisiert wird, die dritte Spalte zeigt die Abfrageklasse, die vierte Spalte zeigt den DNS-Eintrag die Befehlsabfrage und die letzte Spalte zeigt die IPv4-IP-Adresse, die mit dem Domainnamen verknüpft ist.

Der Antwortabschnitt der DNS-Suche.

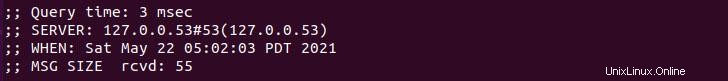

Der letzte Abschnitt zeigt die Metadaten oder Statistiken der Abfrage

Der letzte Abschnitt der DNS-Suche.

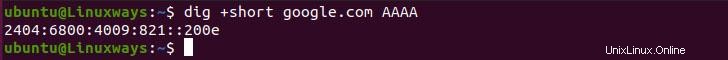

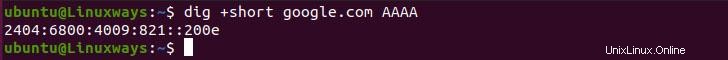

Abfragen von Domänen-AAAA-Einträgen.

Um DNS-Einträge abzufragen, müssen wir den Eintragstyp im Befehl angeben. Wir können die Ausgabe verkürzen, indem wir die +Shorts verwenden, im Folgenden ist die Ausgabe, wie es funktioniert hat.

$ dig +short google.com AAAA

AAAA-Record-Ausgabe.

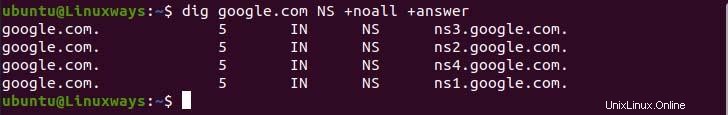

Abfragen von Domänen-„NS“-Einträgen, die nur Antworten anzeigen

Im folgenden Beispiel haben wir +noall verwendet, um alle Anzeige-Flags zu löschen, was keine Ausgabe ergibt, und die Verwendung der Option +answer wird nur den Antwortabschnitt ausgeben.

$ dig google.com ‘NS’ +noall +answer

Ns-Aufzeichnungsausgabe

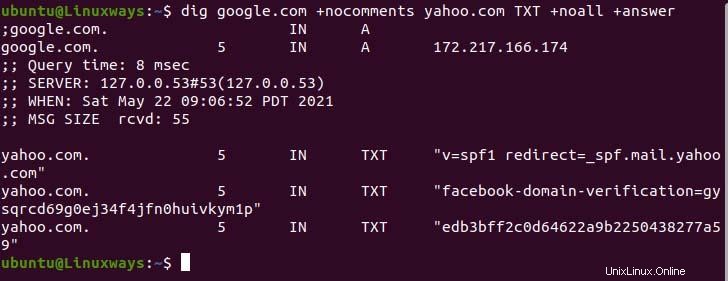

Mehrere DNS-Einträge abfragen.

Wir können mehrere DNS-Einträge mit dem Befehl dig abfragen. Im Beispiel fragen wir A-Records und TXT-Records mit dig.

ab$ dig google.com +nocomments yahoo.com +noall +answer

Mehrere Datensätze abfragen.

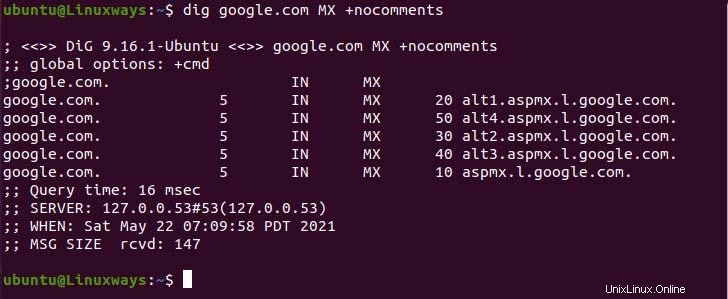

Abfragen von Domänen-'MX'-Einträgen

Der MX bezieht sich auf einen Mail-Austausch, der E-Mails an einen Mail-Server weiterleitet. Im folgenden Befehl verwenden wir die Option +nocomments, um die Kommentare auszuschließen. Für die Suche gibt der MX-Eintrag im Befehl den Eintragstyp MX an.

$ dig google.com MX +nocomments

Ausgabe des MX-Eintrags.

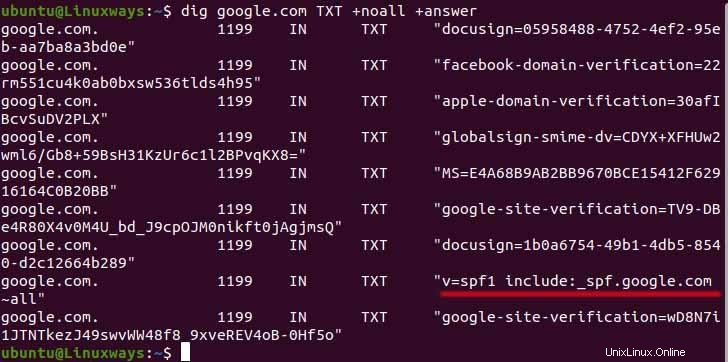

Abfrage des SPF-Eintrags

Das Sender Policy Framework (SPF) wird verwendet, um autorisierte Hosts zum Senden von E-Mails an die Domäne im E-Mail-Austausch anzugeben. Im folgenden Beispiel sehen wir den SPF-Eintrag der Domain im unterstrichenen Abschnitt.

$ dig google.com TXT +noall +answer

SPF-Eintragssuche

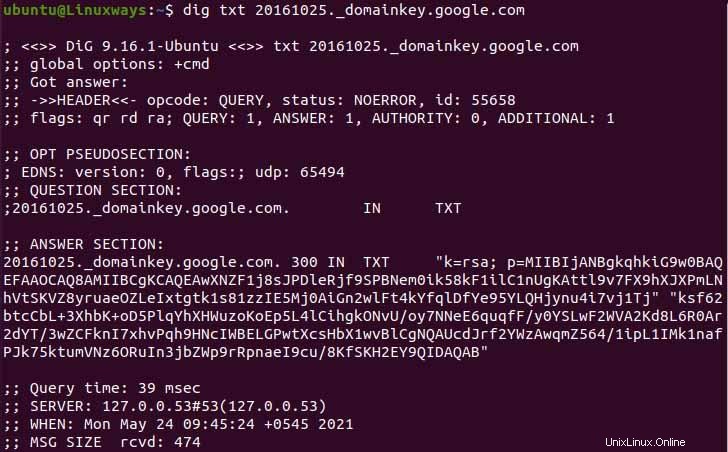

Suche nach DKIM-Einträgen

Für die Abfrage von DomainKeys Identified Mail (DKIM) benötigen wir den Selektor. Es bietet eine digitale Signatur und einen Verschlüsselungsschlüssel, der E-Mail-Nachrichten authentifiziert.

Sie müssen den Selektor der Domain herausfinden. Wenn Sie sich die Details einer von Google/Google Mail gesendeten E-Mail ansehen, können Sie den Selektor für Google herausfinden. In ähnlicher Weise können Sie andere Domain-Selektoren finden. Um es abzufragen, müssen wir den folgenden Befehl ausführen. In der Ausgabe können wir die in ihrem DNS-Eintrag veröffentlichte DKIM-Signatur anzeigen.

$ dig txt 20161025._domainkey.google.com

DKIM-Suche

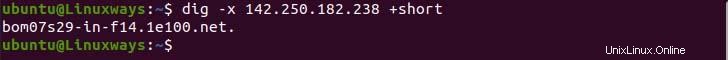

DNS-Reverse-Lookup

Um Reverse-DNS nachzuschlagen, müssen wir die Option -x zusammen mit der Server-IP-Adresse verwenden. Im folgenden Beispiel verwenden wir die Google-IP-Adresse, um nach ihrem Reverse-DNS zu suchen.

$ dig -x 142.250.182.238 +short

Umgekehrte DNS-Suche.

Schlussfolgerung

In diesem Artikel haben wir gelernt, wie man verschiedene DNS-Einträge mit der Option des Befehls dig abfragt. Ich hoffe, dieser Artikel hilft Ihnen bei der Abfrage verschiedener DNS-Einträge.