Lösung 1:

Mit den AD-Cmdlets von PowerShell ist es möglich, nach kvno:

abzufragen

get-aduser <username> -property msDS-KeyVersionNumber

Lösung 2:

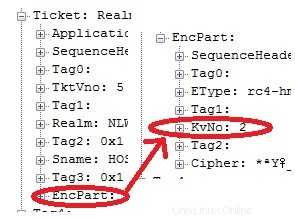

Ich bin ungläubig, ob KVNO irgendetwas mit deinem Problem zu tun hat , OK vielleicht mit Linux-Clients, aber verwenden Sie trotzdem Wireshark/Network Monitor:

Schlüsselversionsnummern sind in MS-KILE Abschnitt 3.1.5.8 beschrieben.

Übrigens hat Mathias R. Jessen damit Recht, dass Windows KVNOs normalerweise ignoriert. Aber sie werden immer noch in einer RFC-konformen Weise implementiert.

https://docs.microsoft.com/en-us/archive/blogs/openspecification/to-kvno-or-not-to-kvno-what-is-the-version

Nein, Windows achtet nicht auf KVNO. Es ignoriert es einfach.

Aber der KVNO hat eine gewisse Bedeutung in einer RODC-Umgebung:

https://docs.microsoft.com/en-us/archive/blogs/openspecification/notes-on-kerberos-kvno-in-windows-rodc-environment

Einige weitere Informationen hier:https://web.archive.org/web/20150204183217/http://support.microsoft.com/kb/2716037

In einer Umgebung mit einem oder mehreren RODCs kann die Authentifizierung bei der Interaktion mit bestimmten MIT-basierten Kerberos-Geräten in einem der folgenden Szenarien fehlschlagen.

· Der Client ist ein MIT-Gerät, das ein TGT von Windows KDC auf RODC empfangen hat

· Der Client übergibt ein von Windows KDC auf dem RODC generiertes TGT an das MIT-Gerät, das wiederum das TGT verwendet, um im Namen des anrufenden Benutzers ein TGS anzufordern.

In beiden Szenarien wurde das TGT von einem RODC ausgestellt, wobei die msDS-SecondaryKrbTgtNumber der dem krbtgt-Konto für diesen RODC zugeordnet ist, einen Wert größer als 32767 haben.

Lösung 3:

Unter Linux können Sie kvno verwenden Befehl, um es von KDC abzurufen

[example@unixlinux.online XXX]# kvno host/XXXX

host/example@unixlinux.online: kvno = 13

Lösung 4:

dsquery * -filter sAMAccountName=Accountname -attr msDS-KeyVersionNumber

Lösung 5:

Abfrage von einem AD-verbundenen Linux-Server:

net ads search -P '(&(objectCategory=computer)(cn=HOSTNAME))' msDS-KeyVersionNumber

ersetzen Sie HOSTNAME mit Ihrem Hostnamen.