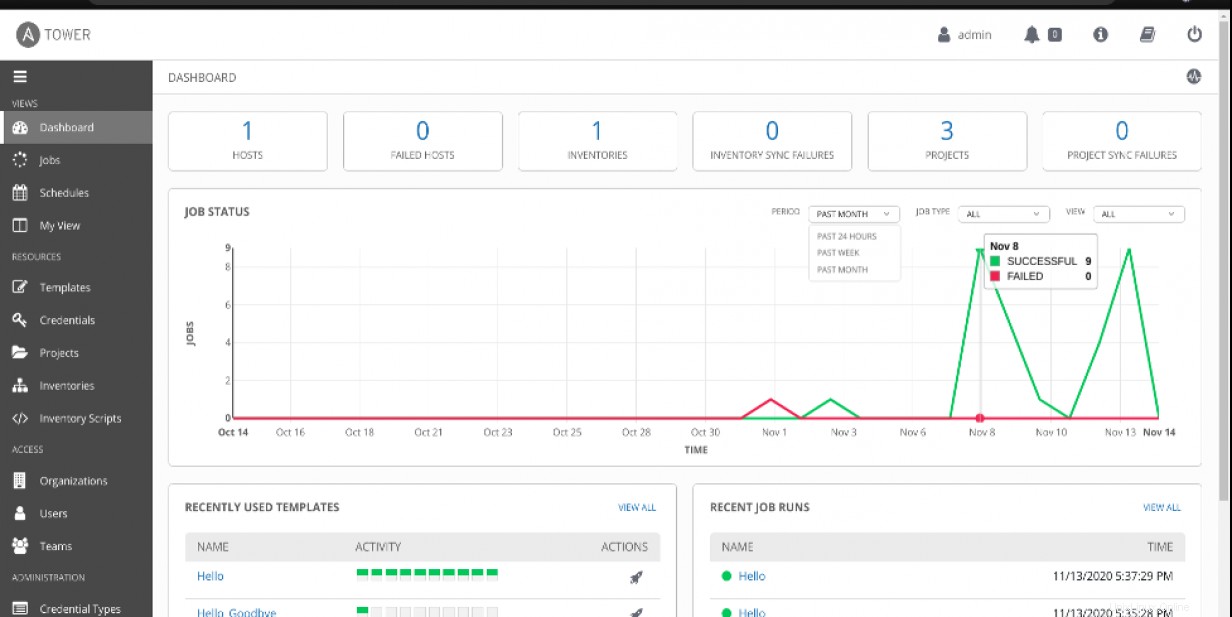

Die meisten IT-Organisationen in Unternehmen setzen Protokollaggregationsfunktionen ein, um neue Arbeitsweisen durch Operational Intelligence und verschiedene Formen der Automatisierung zu unterstützen. Das Ansible Tower-Dashboard selbst gibt uns einen guten Überblick über den Status unseres Inventars, unserer Hosts, geplanten Aufgaben und manuellen Jobausführungen. Als Ergänzung dazu wurde die Protokollierung als eigenständige Funktion eingeführt, damit Tower detaillierte Protokolle an mehrere externe Protokollaggregationsdienste von Drittanbietern senden kann, über die die meisten IT-Organisationen bereits verfügen.

Wie hier besprochen, ermöglicht diese Funktion Administratoren, Einblicke und einen besseren Überblick über die Turmauslastung und -trends zu erhalten. Diese Informationen werden dann verwendet, um Infrastrukturereignisse und Anomalien und ihre Beziehung zueinander zu analysieren, um operative Informationen zu erhalten. Die Funktion funktioniert derzeit mit Splunk, Loggly, Sumologic und Elastic Stack (ehemals ELK Stack).

Splunk HTTP Event Collector (HEC)

In diesem Artikel führe ich Sie durch den Prozess zum Weiterleiten von Ansible Tower-Protokollen an eine vorhandene Splunk-Bereitstellung mithilfe des HTTP-Ereignissammlers (HEC). HEC ermöglicht es Anwendungen und Diensten, Daten und Ereignisse mithilfe von HTTP- und HTTPS-Protokollen an Ihre Splunk-Einrichtung zu senden, ohne dass eine Weiterleitung erforderlich ist. Es verwendet HEC-Token als Mittel zur Authentifizierung.

Die nächste Anleitung zeigt Ihnen, wie Sie die Protokollaggregation von Ansible Tower 3.7.1 bis Splunk Enterprise 8.1.0 mit HEC konfigurieren (der Vorgang sollte bei niedrigeren Versionen ähnlich sein). Diese Verfahren wurden auf meinem lokalen RHEL 8.2-Rechner für einen unserer Red Hat TAM-Kunden in Neuseeland getestet.

Teil 1 – Aktivieren von HEC für die erstmalige Verwendung

Wenn Sie HEC zum ersten Mal in Ihrer Splunk-Bereitstellung verwenden, müssen Sie es aktivieren, bevor es die Tower-Ereignisse über HTTP empfangen kann.

1. Klicken Sie auf Einstellungen → Dateneingaben → HTTP Event Collector.

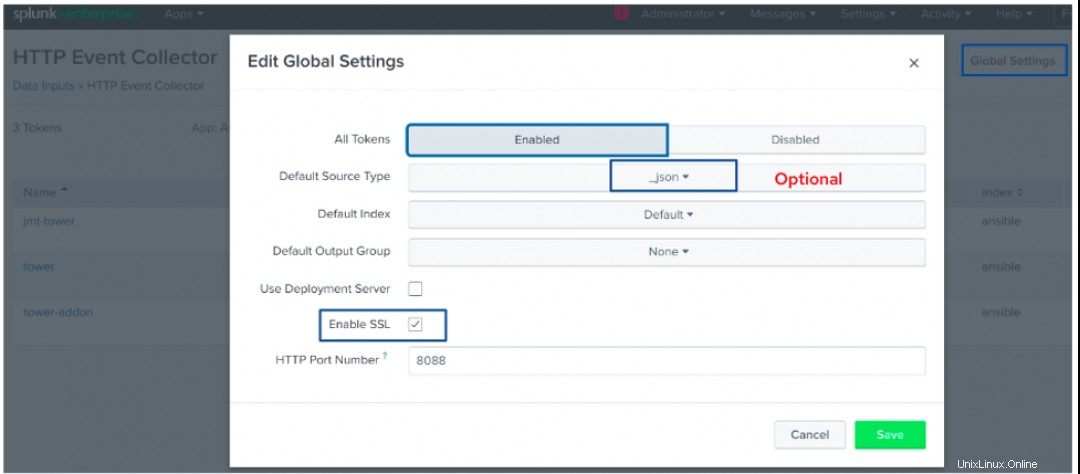

2. Klicken Sie auf Globale Einstellungen in der oberen rechten Ecke.

3. Wählen Sie Aktiviert in Alle Token Optionen umschalten.

4. Wählen Sie optional Standardquellentyp für alle HEC-Token, Standardindex und Standardausgabegruppe .

5. Sie können sich für Bereitstellungsserver verwenden entscheiden um Tokens über Indexer für geclusterte und nicht geclusterte Bereitstellungen zu verteilen.

6. Klicken Sie auf SSL aktivieren wenn Sie es vorziehen, dass HEC HTTPS über HTTP verwendet.

7. Achten Sie auf die HTTP-Portnummer Sie angeben, wird derzeit nicht verwendet und wird nicht von der Firewall blockiert. Dies ist standardmäßig Port 8088.

8. Klicken Sie auf Speichern .

[Das könnte Ihnen auch gefallen: Logrotate unter Linux einrichten]

Teil 2 – Generieren eines HEC-Tokens

Sobald HEC aktiviert ist, können wir ein HEC-Token generieren, das für die Ansible Tower-Authentifizierung verwendet wird. Wir können das Token in einer bestimmten Konfiguration erstellen, um den Quelltyp auszuwählen, einen bestimmten Index zu erstellen oder zu verwenden und sogar an eine bestimmte Ausgabegruppe weiterzuleiten. Dies hängt alles von Ihrer Herangehensweise an die Nutzung der gesammelten Ereignisse und Daten ab.

1. Klicken Sie auf Einstellungen → Daten hinzufügen.

2. Wählen Sie Überwachen aus unten auf der Seite.

3. Klicken Sie auf HTTP Event Collector.

4. Geben Sie Ihren bevorzugten Token-Namen in Name ein Feld.

5. Sie können einen Quellnamen überschreiben und Beschreibung für den Token.

6. Geben Sie optional eine Ausgabegruppe an wenn Sie sie wie hier beschrieben verwenden.

7. Klicken Sie auf Weiter.

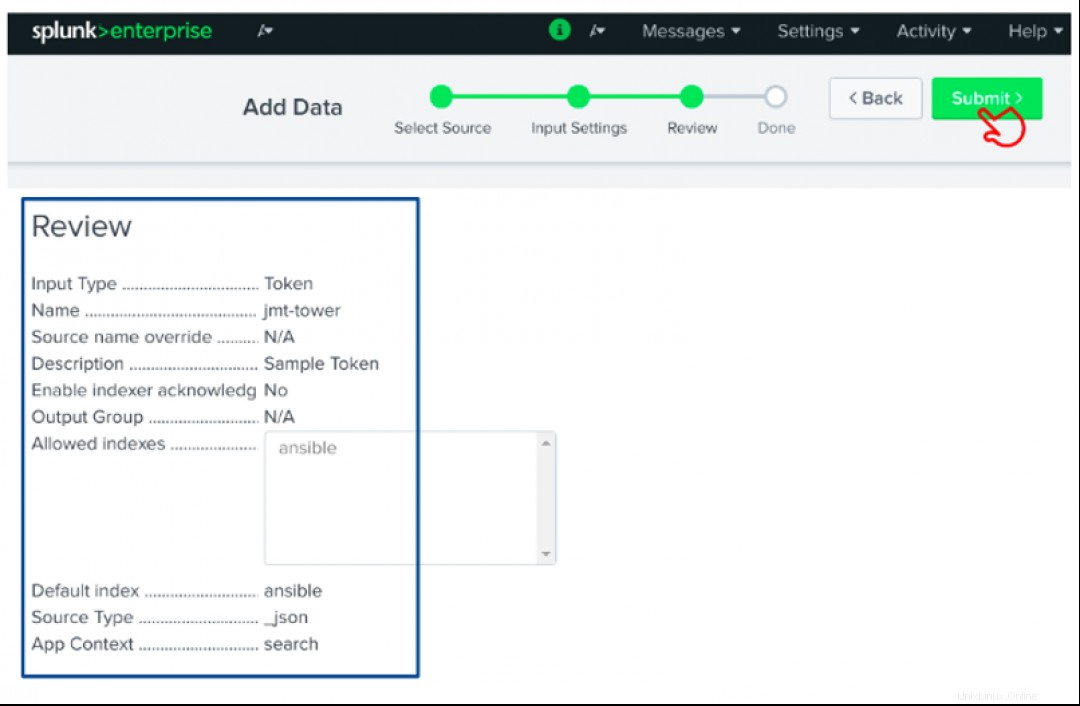

8. Klicken Sie für Ansible Tower-Token auf Auswählen und geben Sie _json ein in Quellentyp auswählen Feld.

9. Behalten Sie den Standardwert in App Context bei :Suche und Berichterstellung.

10. Für den Index , können Sie ein neues erstellen und es für eine schnellere Suche auswählen. Ich habe ein ansible gemacht index als Beispiel (lesen Sie hier mehr über die Splunk-Indizierung).

11. Überprüfen Sie alle Details und klicken Sie auf Senden oder Zurück zu bearbeiten.

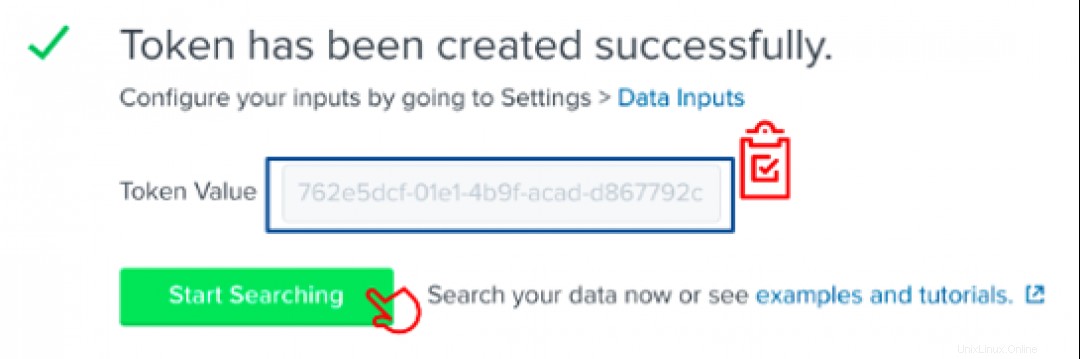

12. Kopieren Sie das resultierende Token, das zum Konfigurieren der Ansible Tower-Authentifizierung in Splunk verwendet werden soll.

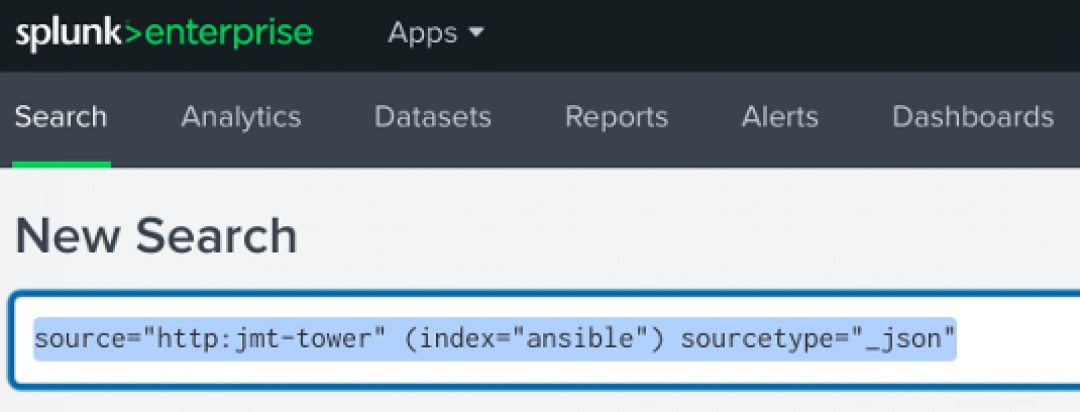

13. Klicken Sie auf Suche starten um schnell zur Suchschaltfläche umzuleiten und die Suchzeichenfolge für das gerade erstellte Token bereit zu haben.

Teil 3 – Konfigurieren von Ansible Tower für die Splunk-Protokollweiterleitung

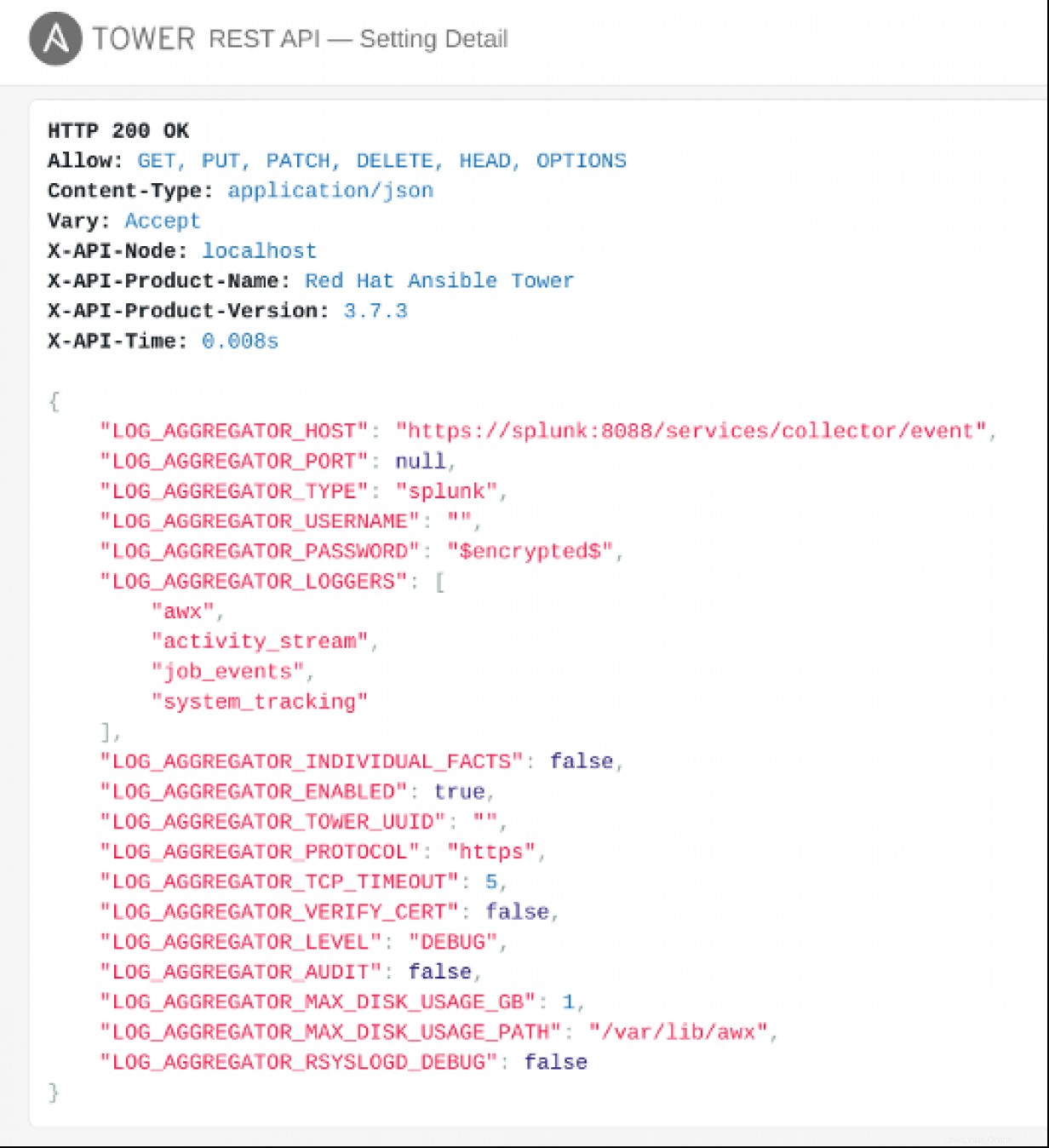

Nachdem wir die HEC von Splunk konfiguriert und ein Token erstellt haben, ist Splunk bereit, Ereignisse und Daten zu akzeptieren. Kommen wir zur Konfiguration auf der Ansible Tower-Seite.

1. Melden Sie sich als Admin-Benutzer bei der Tower-Konsole an.

2. Navigieren Sie unten links auf dem Startbildschirm und wählen Sie Einstellungen. aus

3. Klicken Sie auf System → Protokollierung.

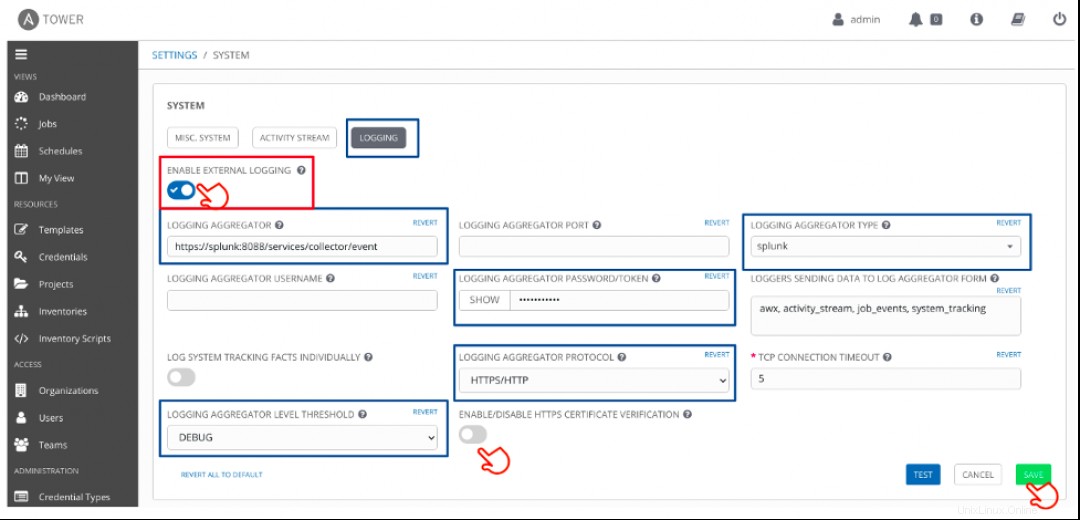

4. Aktivieren Sie Externe Protokollierung aktivieren.

5. Beachten Sie die folgenden Beispiel-Eingabeinformationen von Splunk basierend auf den Verfahren aus Teil 1-2.

LOGGING AGGREGATOR:https://

→ Geben Sie die Portnummer an, wenn Sie nicht 8088 verwendet haben

LOGGING AGGREGATOR TYP:splunk

LOGGING-AGGREGATOR-TOKEN:Tokenwert aus Teil 2.12

LOGGING-AGGREGATOR-PROTOKOLL:HTTPS/HTTP

6. Fühlen Sie sich frei, die anderen Optionen und Einstellungen aus dem obigen Screenshot anzupassen. Wenn Sie beispielsweise die HTTPS-Zertifikatsüberprüfung aktivieren, wird das von einem externen Protokollaggregator gesendete Zertifikat überprüft, bevor eine Verbindung hergestellt wird. Wir lassen es in diesem Beispiel deaktiviert.

7. Klicken Sie auf Speichern und Testen um Beispielereignisse an Splunk zu senden.

Teil 4 – Verifizieren von an Splunk gesendeten Ereignissen

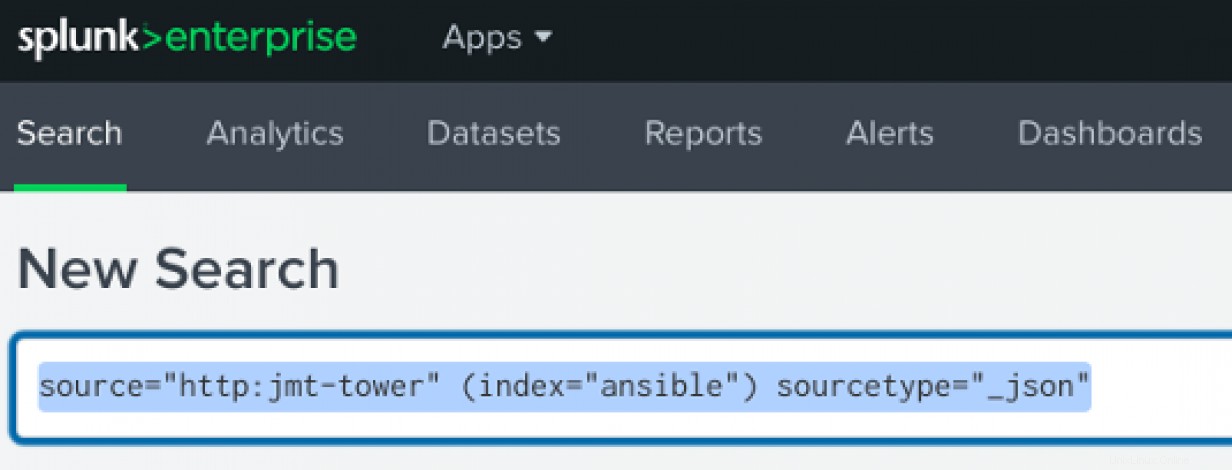

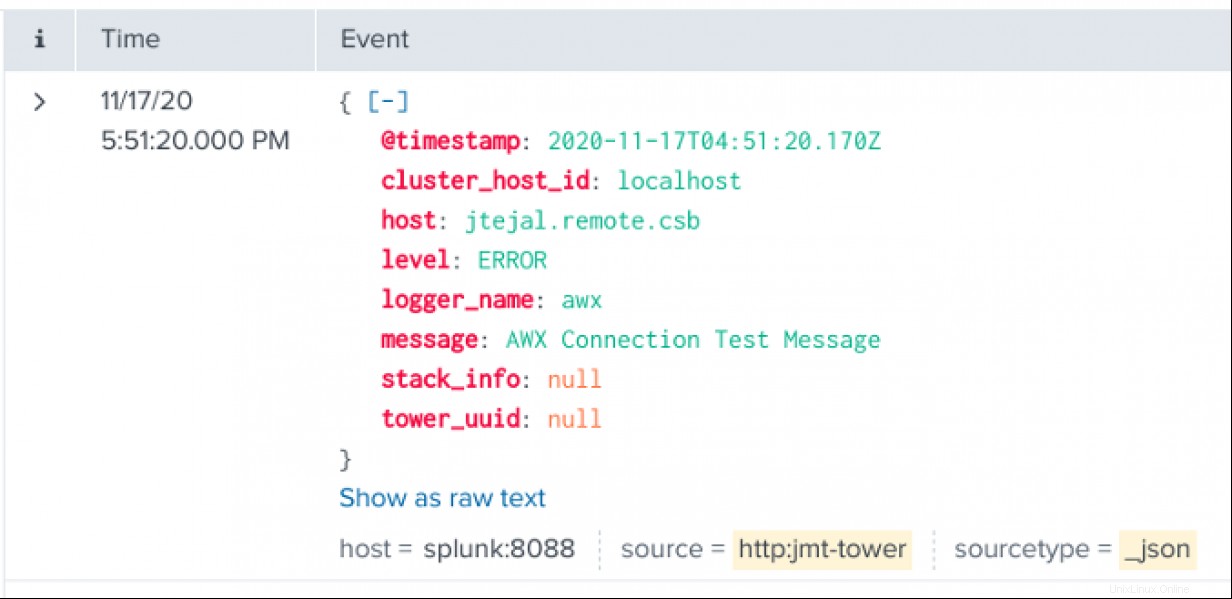

Wenn Sie auf Test klicken Warten Sie nach dem Speichern der Ansible Tower-Konfiguration einige Minuten und geben Sie dann die Beispielsuche in das Feld Search and Reporting von Splunk ein. Sie sollten die AWX Connection Test Message in Splunk sehen.

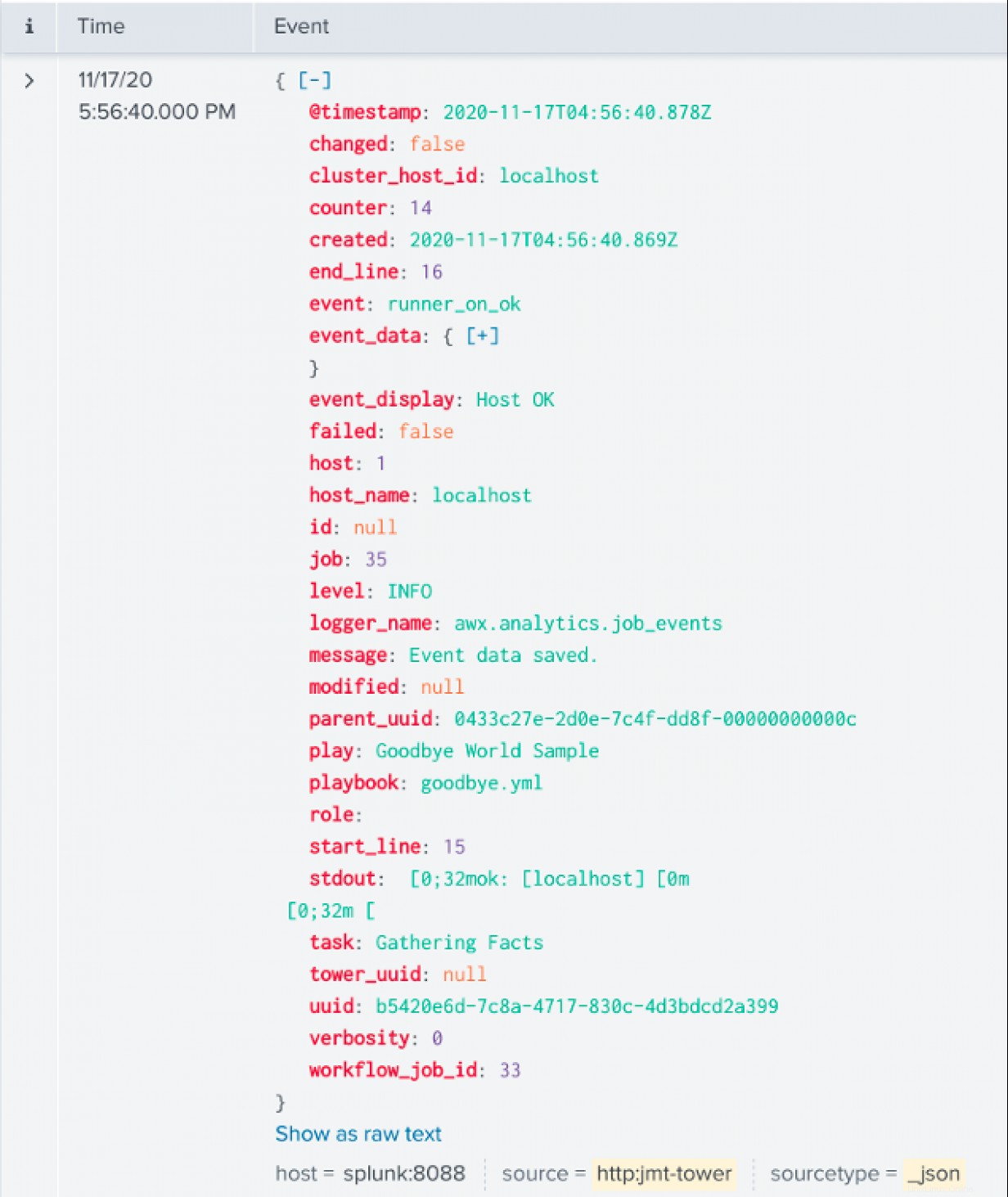

Von hier aus können Sie mit der Erstellung von Berichten und Dashboards basierend auf den Ereignissen und Daten beginnen, die Sie überwachen möchten. Nachfolgend finden Sie ein Beispiel für ein Ereignisprotokoll eines Tower-Workflow-Jobs. Beachten Sie die Quelle und Quelltyp wie diejenigen, die wir im HEC-Token definiert haben. Splunk-Administratoren und -Entwickler können jetzt damit beginnen, die von Splunk empfangenen Felder zu analysieren und diese Informationen für ihre Vorgänge intelligent zu interpretieren.

Splunk-App für Ansible-Überwachung und -Diagnose

Es gibt eine vorhandene Splunk-App für die Ansible-Überwachung. Die App wurde entwickelt, um mit dem von Deloitte entwickelten Ansible Splunk Callback zusammenzuarbeiten, das zur Aufnahme in die Hauptverteilung von Ansible eingereicht wurde. Beides ist Open Source. Sie sind ein weiteres Beispiel für die Power of Open, die Innovationen durch die Zusammenarbeit mit Open-Source-Technologien gedeihen lässt.

[ Brauchen Sie mehr zu Ansible? Nehmen Sie an einem kostenlosen technischen Überblickskurs von Red Hat teil. Ansible Essentials:Einfachheit in der Automatisierung Technischer Überblick. ]

Abschluss

Die Möglichkeit, Protokolle zu zentralisieren, ist ein großer Vorteil für IT-Organisationen. Das Hinzufügen der Protokollweiterleitung zu Ansible Tower macht es zu einer noch besseren Unternehmenslösung. Viele Organisationen haben bereits Lösungen wie Splunk, und jetzt wissen Sie, wie Sie die Tools integrieren.

Referenzen :

- Tower-Protokollierung und -Aggregation

- HTTP Event Collector in Splunk Web einrichten und verwenden

- Ansible-Überwachung und -Diagnose