FTP , kurz für File Transfer Protocol , ist ein Protokoll, das den Zugriff auf Dateien ermöglicht, die sich auf einem Server befinden. Es ist eines der frühesten Protokolle, das es Benutzern ermöglichte, Dateien über das Internet herunterzuladen. Mit dem FTP-Protokoll können Benutzer problemlos Dateien auf Server herunterladen und hochladen.

Vsftpd , kurz für Very Secure FTP daemon , ist ein sicherer FTP-Daemon, der ein Upgrade des FTP-Protokolls darstellt. Es erzwingt sichere Verbindungen zu FTP-Servern, indem es den Datenverkehr verschlüsselt, der zum und vom Server gesendet wird, und dadurch die Dateiübertragung vor Hackern geschützt ist.

In diesem Thema beleuchten wir die Installation von vsftpd auf CentOS 8/RHEL 8.

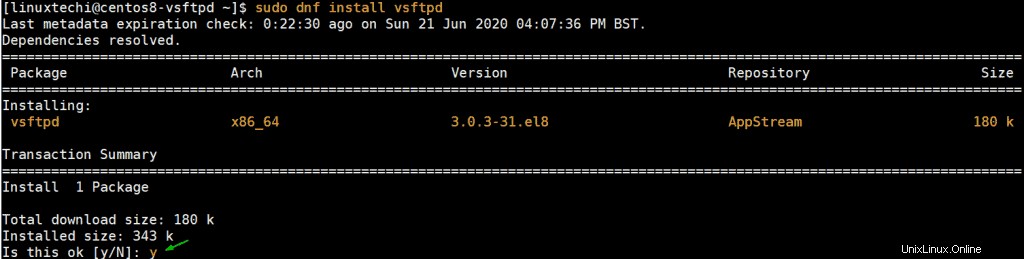

Schritt 1) Installieren Sie vsftpd mit dem Befehl dnf

Gleich zu Beginn werden wir vsftpd installieren. Um dies zu erreichen, führen wir den folgenden Befehl aus:

$ sudo dnf install vsftpd

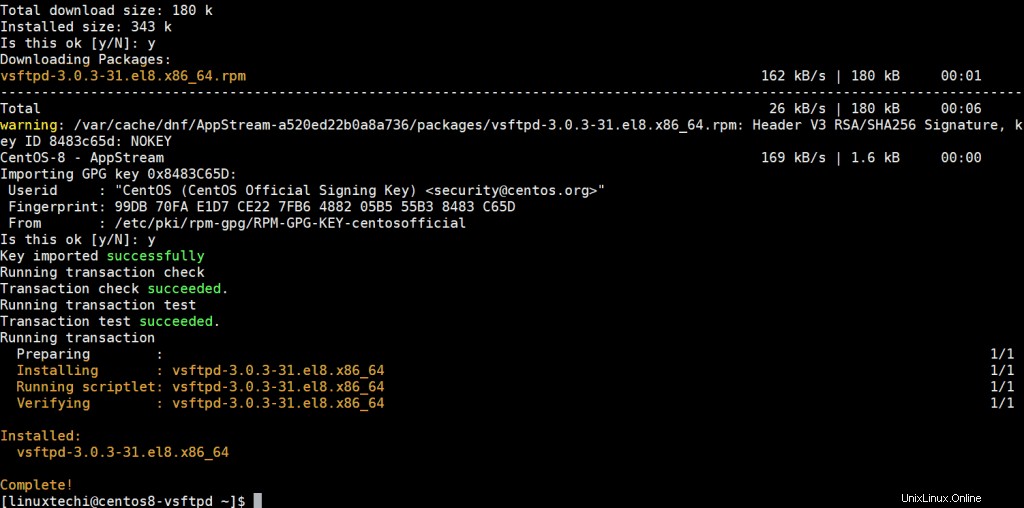

Drücken Sie „y ’ und drücken Sie ENTER, um mit der Installation zu beginnen. Die Installation dauert einige Sekunden und ist im Handumdrehen abgeschlossen. Die folgende Ausgabe bestätigt, dass vsftpd erfolgreich installiert wurde.

Die Ausgabe zeigt an, dass wir vsftpd Version 3.0.3-31.el8.x86_64 installiert haben. Um dies zu bestätigen, führen Sie den folgenden Befehl aus:

[[email protected] ~]$ rpm -q vsftpd vsftpd-3.0.3-31.el8.x86_64 [[email protected] ~]$

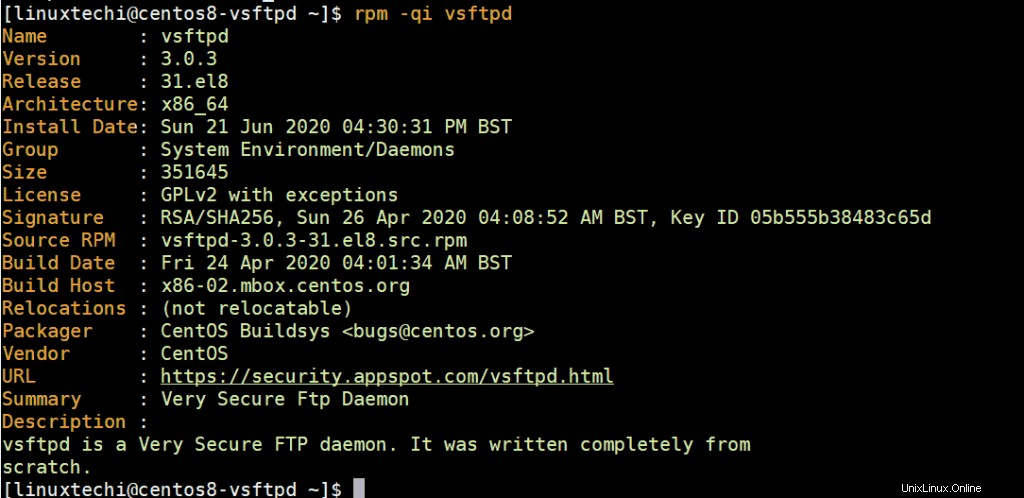

Die Ausgabe sollte nach erfolgreicher Installation mit der auf dem Terminal ausgedruckten Version übereinstimmen. Um detailliertere Informationen über Vsftpd abzurufen, fügen Sie das Flag -i wie gezeigt am Ende an:

$ rpm -qi vsftpd

Dadurch werden zusätzliche Informationen auf dem Bildschirm gedruckt, wie z. B. die Architektur, das Installationsdatum, die Lizenz und die Signatur, um nur einige zu nennen.

Wenn vsftpd installiert ist, muss es ausgeführt werden, um den Zugriff auf Dateifreigaben zu ermöglichen.

Um den vsftpd-Dienst zu starten, führen Sie den folgenden Befehl aus:

$ sudo systemctl start vsftpd

Sie können auch aktivieren, dass es bei einem Neustart automatisch gestartet wird. Führen Sie dazu den Befehl

aus$ sudo systemctl enable vsftpd --now

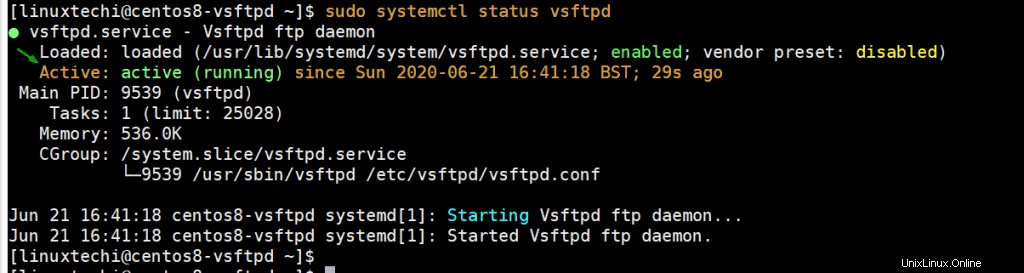

Um den Status von vsftpd auf Ihrem System zu überprüfen, führen Sie Folgendes aus:

$ sudo systemctl status vsftpd

Wenn Sie die Meldung „aktiv:(wird ausgeführt) sehen ”-Anweisung in grün, wie auf dem Terminal angezeigt, dann ist der vsftpd-Dienst aktiv und läuft.

Schritt 2) Erstellen Sie einen FTP-Benutzer und sein Verzeichnis

Als Nächstes erstellen wir einen Benutzer, mit dem wir auf den FTP-Server zugreifen. In diesem Fall ist der Benutzer ftpuser, aber geben Sie Ihrem Benutzer einen Namen Ihrer Wahl.

$ sudo adduser ftpuser $ sudo passwd ftpuser

Wenn der FTP-Benutzer vorhanden ist, werden wir fortfahren und das FTP-Verzeichnis erstellen und die folgenden Berechtigungen und Verzeichnisinhaber zuweisen.

$ sudo mkdir -p /home/ftpuser/ftp_dir $ sudo chmod -R 750 /home/ftpuser/ftp_dir $ sudo chown -R ftpuser: /home/ftpuser/ftp_dir

Außerdem müssen wir den FTP-Benutzer zur /etc/vsftpd/user_list hinzufügen Datei, um dem Benutzer den Zugriff auf den vsftp-Server zu ermöglichen.

$ sudo bash -c 'echo ftpuser >> /etc/vsftpd/user_list'

Schritt 3) vsftpd über seine Konfigurationsdatei konfigurieren

Bisher haben wir es geschafft, vsftpd zu installieren und zu bestätigen, dass es betriebsbereit ist. Weitere Anpassungen sind für Vsftpd notwendig, um Benutzern den Zugriff auf den Server zu ermöglichen.

Die Standardkonfigurationsdatei für vsftpd ist die Datei /etc/vsftpd/vsftpd.conf. Die Datei ist vollgestopft mit Anweisungen, die dabei helfen, die Sicherheit Ihres FTP-Servers zu erhöhen.

In diesem Abschnitt werden wir einige Änderungen an der Konfigurationsdatei vornehmen und Benutzern den Zugriff auf den Server ermöglichen.

Um lokalen Benutzern den Fernzugriff auf den FTP-Server zu erlauben und anonyme Benutzer zu blockieren, stellen Sie sicher, dass Sie die Anweisungen wie gezeigt haben:

anonymous_enable=NO local_enable=YES

Um Benutzern Rechte zum Ausführen von FTP-Befehlen und zum Vornehmen von Änderungen wie Hochladen, Herunterladen und Löschen von Dateien zu erteilen, muss die folgende Zeile vorhanden sein.

write_enable=YES

Aus Sicherheitsgründen können Sie Benutzern den Zugriff auf Dateien und Verzeichnisse außerhalb ihrer Home-Verzeichnisse verweigern. Setzen Sie daher die folgende Direktive ein.

chroot_local_user=YES

Um Benutzern Schreibzugriff auf ihre jeweiligen Home-Verzeichnisse zu gewähren, stellen Sie sicher, dass Sie diese Direktive haben.

allow_writeable_chroot=YES

Als nächstes werden wir benutzerdefinierte Ports definieren, um passive FTP-Verbindungen zu ermöglichen. In diesem Fall geben wir die Ports 30000 und 31000 an. Diese werden wir später auf der Firewall öffnen.

pasv_min_port=30000 pasv_max_port=31000

Als nächstes werden wir nur die in /etc/vsftpd/user_list definierten Benutzer zulassen Zugriff auf den Server und blockieren den Rest. Um dies zu erreichen, haben Sie die folgenden Zeilen.

userlist_file=/etc/vsftpd/user_list userlist_deny=NO

Abschließend speichern und schließen Sie die Datei. Damit die Änderungen bestehen bleiben, starten Sie den Vsftpd-Dienst neu.

$ sudo systemctl restart vsftpd

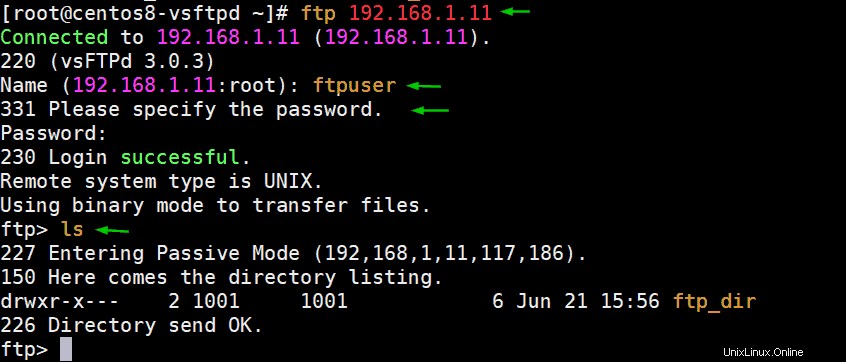

An dieser Stelle können Sie die FTP-Konnektivität testen, indem Sie

ausführen$ ftp-IP-Adresse

Geben Sie den Benutzernamen des FTP-Benutzers und später das Passwort an. Sie sollten die Ausgabe wie gezeigt erhalten.

Obwohl wir eine Verbindung zum vsftpd-Server hergestellt haben. Die Verbindung ist nicht sicher und die gesendeten Informationen sind im Klartext und nicht verschlüsselt. Wir müssen daher zusätzliche Schritte unternehmen, um die an den Server gesendete Kommunikation zu verschlüsseln.

Schritt 4) SSL / TLS für vsftpd konfigurieren

Um die Kommunikation zwischen dem Server und einem Client-System zu verschlüsseln, müssen wir ein TLS-Zertifikat generieren und den Server später so konfigurieren, dass er es verwendet.

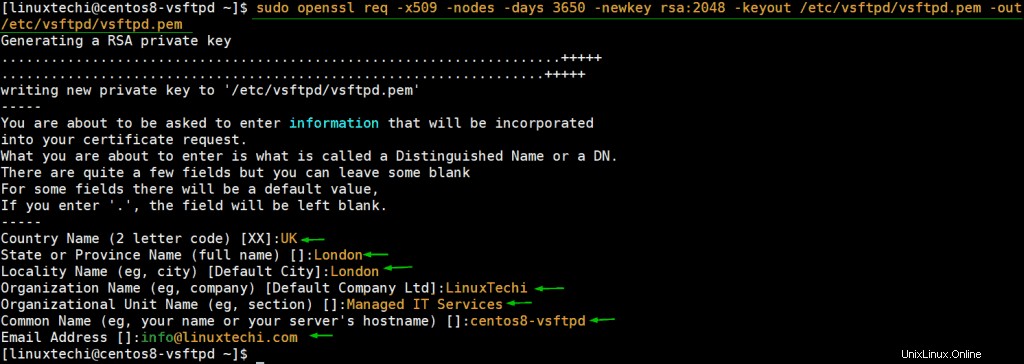

Führen Sie den folgenden Befehl aus, um das Zertifikat zu generieren:

$ sudo openssl req -x509 -nodes -days 3650 -newkey rsa:2048 -keyout /etc/vsftpd.pem -out /etc/vsftpd/vsftpd.pem

Darauf folgt eine Reihe von Eingabeaufforderungen, bei denen Sie aufgefordert werden, einige Details wie den Namen des Landes, des Staates oder der Provinz und den Namen der Organisation anzugeben, um nur einige zu nennen. Füllen Sie alle Details entsprechend wie gezeigt aus.

Wir müssen dem Server auch mitteilen, wo die Zertifikatsdateien gespeichert sind. Gehen Sie also zurück zur Konfigurationsdatei /etc/vsftpd/vsftpd.conf und geben Sie den Pfad zu den Zertifikatsdateien an.

rsa_cert_file=/etc/vsftpd/vsftpd.pem rsa_private_key_file=/etc/vsftpd.pem

Weisen Sie dann den Server an, SSL zu aktivieren.

ssl_enable=YES

Speichern und beenden Sie die Konfigurationsdatei. Um die obigen Änderungen am Effekt vorzunehmen, starten Sie den vsftpd-Dienst neu,

$ sudo systemctl restart vsftpd

Schritt 5) FTP-Server-Ports (vsftpd) in der Firewall zulassen

Wenn Sie eine Firewall betreiben, müssen Sie diese herausragenden Ports zulassen.“

- 20 – FTP-Verkehr zulassen

- 21 – FTP-Datenport

- 30000-31000 – Um die passive Kommunikation mit dem FTP-Server zu ermöglichen.

Führen Sie daher die folgenden Befehle aus:

$ sudo firewall-cmd --permanent --add-port=20-21/tcp $ sudo firewall-cmd --permanent --add-port=30000-31000/tcp

Laden Sie dann die Firewall neu, damit die Änderungen wirksam werden.

$ sudo firewall-cmd --reload

Schritt 6) Testen Sie Ihren vsftpd- oder FTP-Server

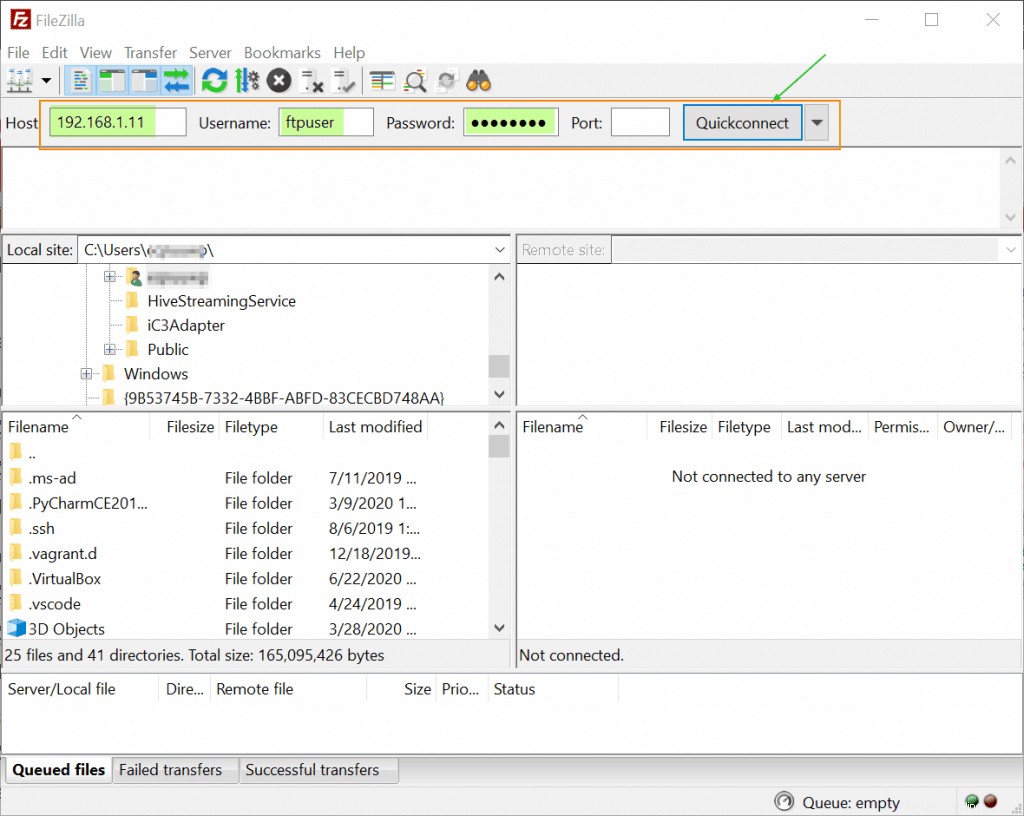

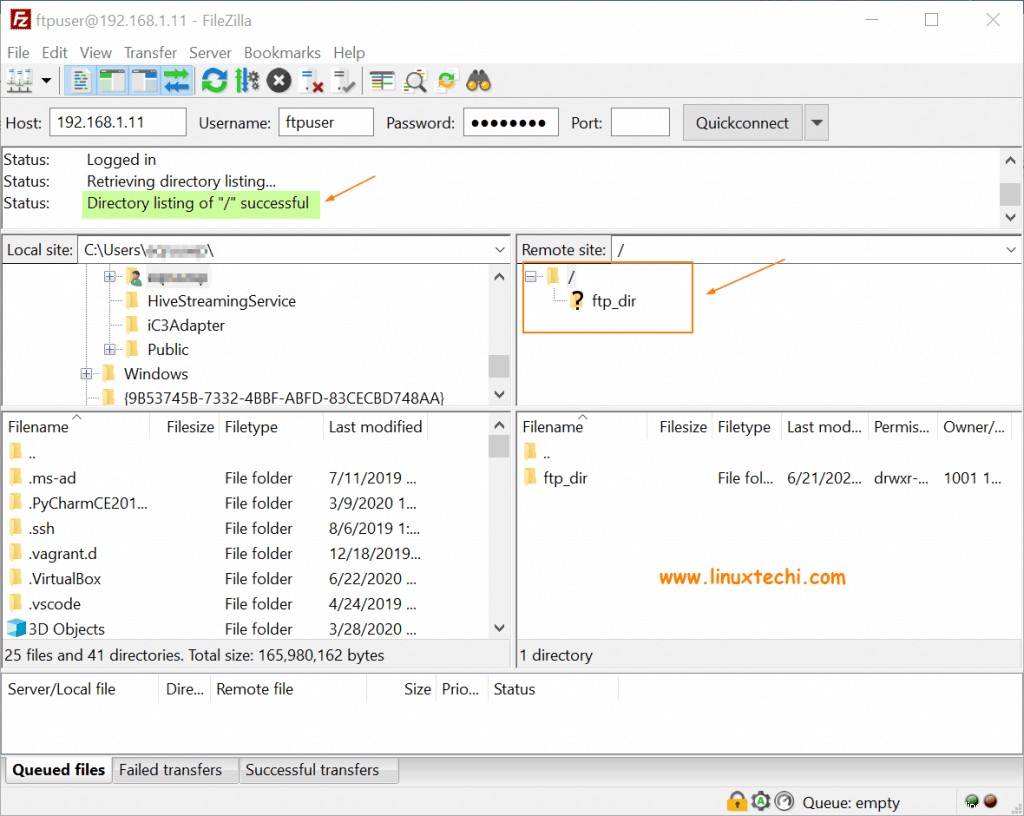

Nachdem alle Einstellungen vorgenommen wurden, ist es an der Zeit, unsere Konnektivität zu testen. In diesem Beispiel verwenden wir einen FTP-Client namens FileZilla, einen kostenlosen FTP-Client für Client- und Serversysteme. Es unterstützt sowohl einfaches FTP als auch FTP über TLS, was wir testen werden.

Nach dem Start sieht die Benutzeroberfläche wie abgebildet aus. Geben Sie die IP-Adresse des Hosts (vsftpd), den Benutzernamen und das Passwort des FTP-Benutzers ein und klicken Sie dann auf „Quickconnect“. ’ Schaltfläche.

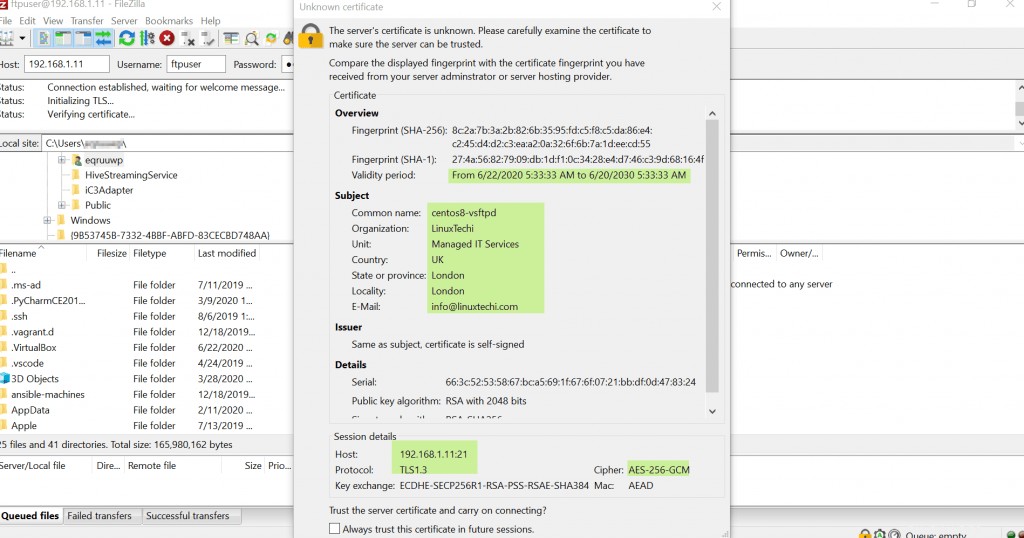

Kurz darauf erscheint ein Popup-Fenster mit den Zertifikats- und Sitzungsdetails des FTP-Servers. Um mit der Verbindung fortzufahren, klicken Sie auf „Diesem Zertifikat in zukünftigen Sitzungen immer vertrauen“ und drücken Sie dann die Eingabetaste.

Wenn alle Ihre Konfigurationen korrekt sind, sollten Sie wie gezeigt ohne Probleme Zugang erhalten. Im unteren rechten Bereich das Home-Verzeichnis des Remote-Servers wie gezeigt. Sie können die Dateien jetzt nach Belieben hochladen, herunterladen und bearbeiten.

Damit ist unser Thema zur Installation von vsftpd auf CentOS 8 abgeschlossen. Wir hoffen, dass Sie jetzt bequem Ihren eigenen vsftpd (secure ftp)-Server einrichten können. Bitte teilen Sie es mit Ihren technischen Freunden und teilen Sie auch Ihr wertvolles Feedback und Ihre Kommentare.

Auch lesen :So rotieren und komprimieren Sie Protokolldateien unter Linux mit Logrotate

Auch lesen :So installieren Sie Memcached (Caching-Server) unter CentOS 8